Surveiller les logs SSH sur Linux est souvent négligé, exposant les serveurs à des attaques potentielles.

Ignorer ces logs peut entraîner des accès non autorisés, compromettant la sécurité et les données sensibles de votre serveur.

Cet article explore comment une analyse approfondie des logs SSH peut aider à identifier et prévenir les activités suspectes, renforçant ainsi la sécurité de votre infrastructure.

Maîtrisez les fonctionnalités de base dans l'analyse de logs avec Splunk

Lorsque vous administrez un serveur Linux, il est crucial de surveiller en permanence les logs, notamment ceux concernant les connexions SSH. Ces logs peuvent fournir des informations sur les utilisateurs qui tentent de se connecter à votre serveur, les adresses IP d’où proviennent ces tentatives, ainsi que les résultats des tentatives de connexion. En analysant ces logs, vous pouvez rapidement repérer des activités suspectes, comme des tentatives de connexion répétées avec des mots de passe erronés ou des utilisateurs inexistants.

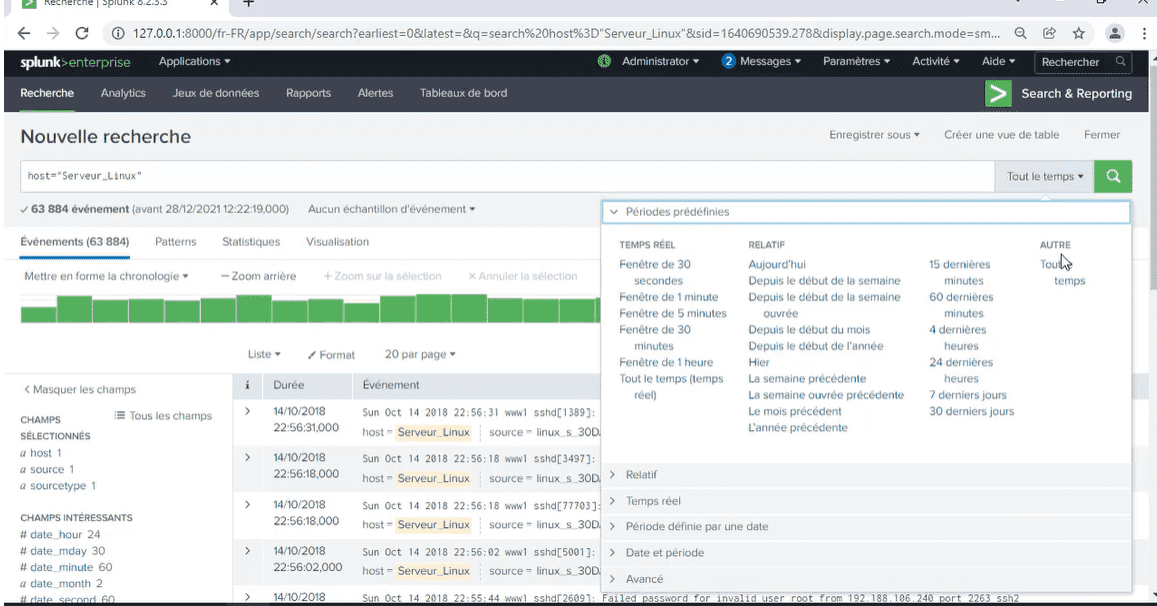

Configurer la recherche des logs SSH Linux

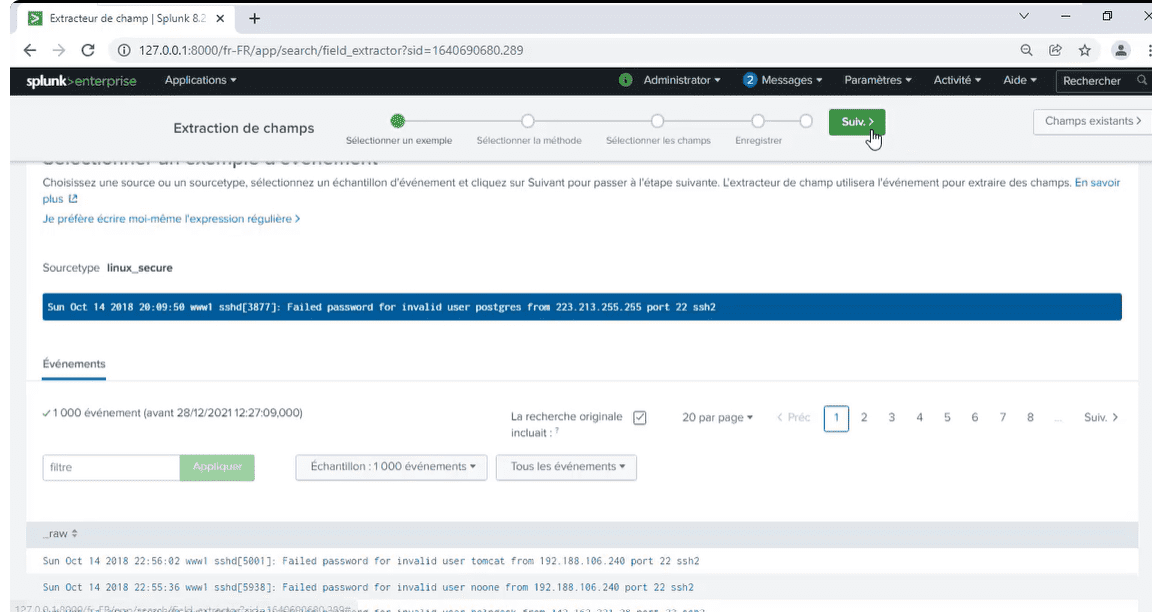

Avant de commencer l’extraction, il est essentiel de configurer correctement vos paramètres de recherche dans votre outil d’analyse de logs. La plage temporelle de votre recherche est un facteur clé à prendre en compte. Par défaut, certaines interfaces de recherche affichent les résultats des 24 dernières heures. Assurez-vous de modifier cette plage pour inclure tous les événements pertinents, en fonction de la période que vous souhaitez analyser.

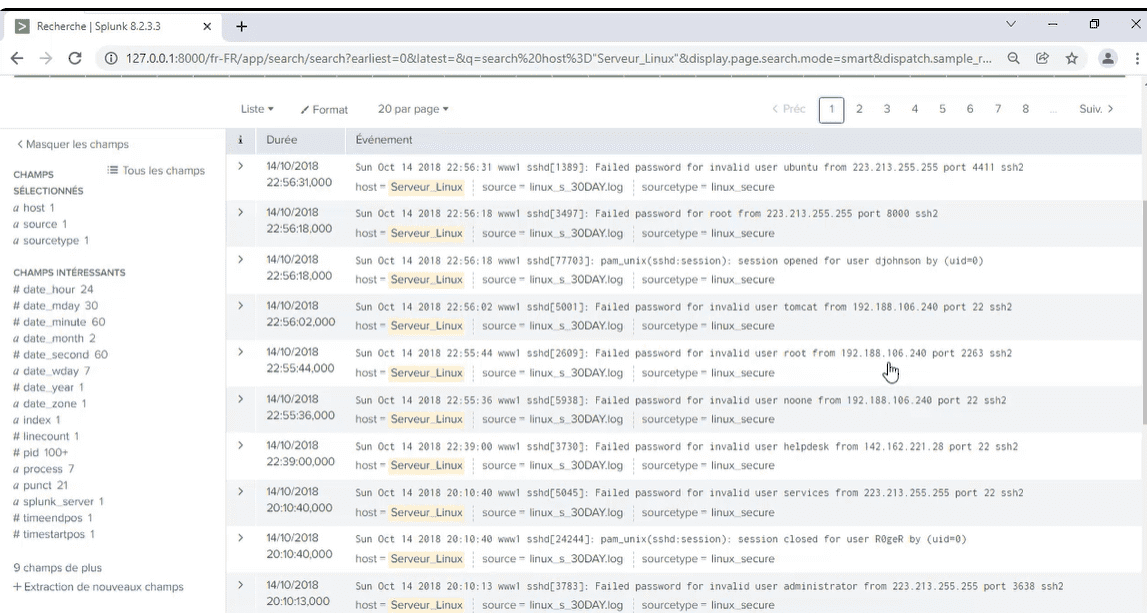

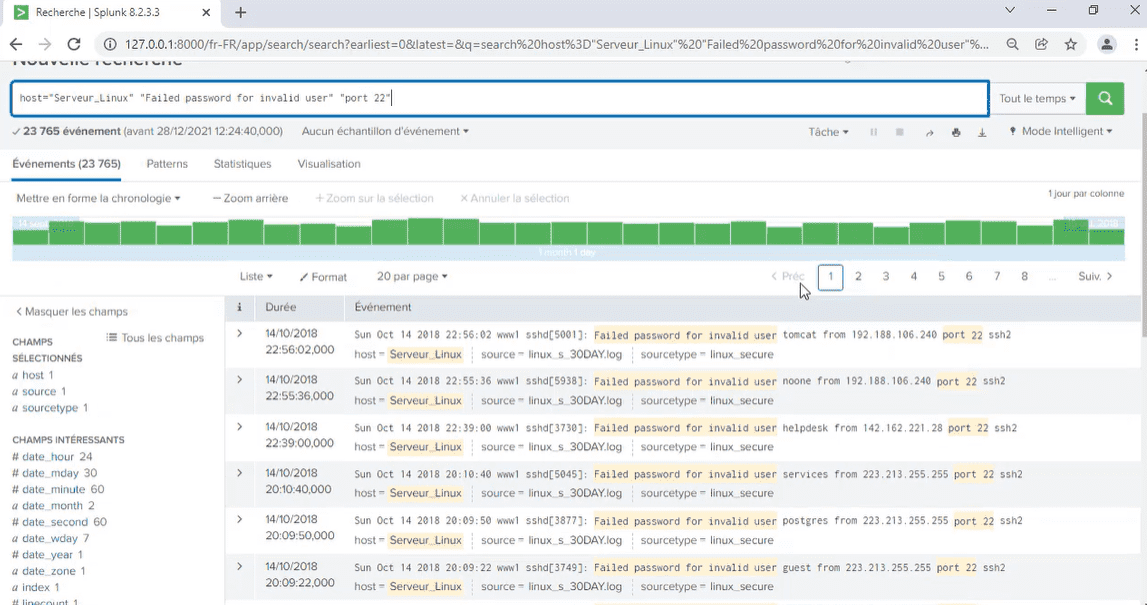

Une fois la plage temporelle correctement définie, vous pouvez commencer à examiner les logs en détail. Pour cette démonstration, nous allons nous concentrer sur les tentatives de connexion SSH échouées, identifiées par des entrées telles que « failed password for invalid user ».

Identifier les logs serveur Linux pertinents

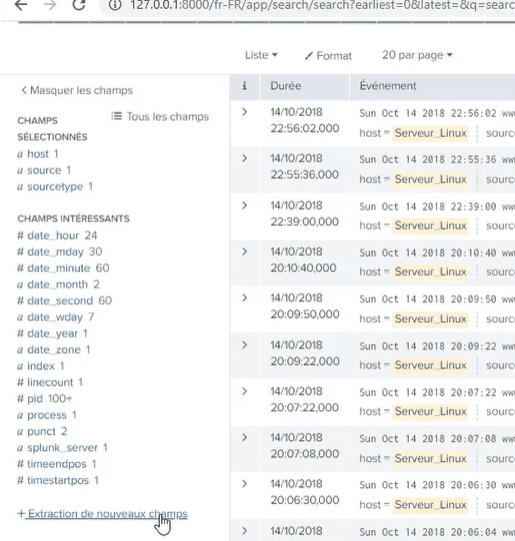

En analysant vos logs, vous pourrez observer différentes informations telles que les utilisateurs impliqués, les adresses IP source, les ports utilisés, et le nombre d’événements enregistrés. Par exemple, des tentatives répétées de connexion avec des noms d’utilisateurs inexistants (par exemple, « invalid user ») peuvent être un signe d’attaque par brute force.

L’exemple typique consiste à observer plusieurs tentatives échouées provenant de différentes adresses IP et de noms d’utilisateurs qui n’existent pas sur votre serveur. Vous pouvez également voir que ces tentatives se produisent principalement sur le port 22, utilisé par défaut pour SSH.

Extraction de champs pour connexions SSH

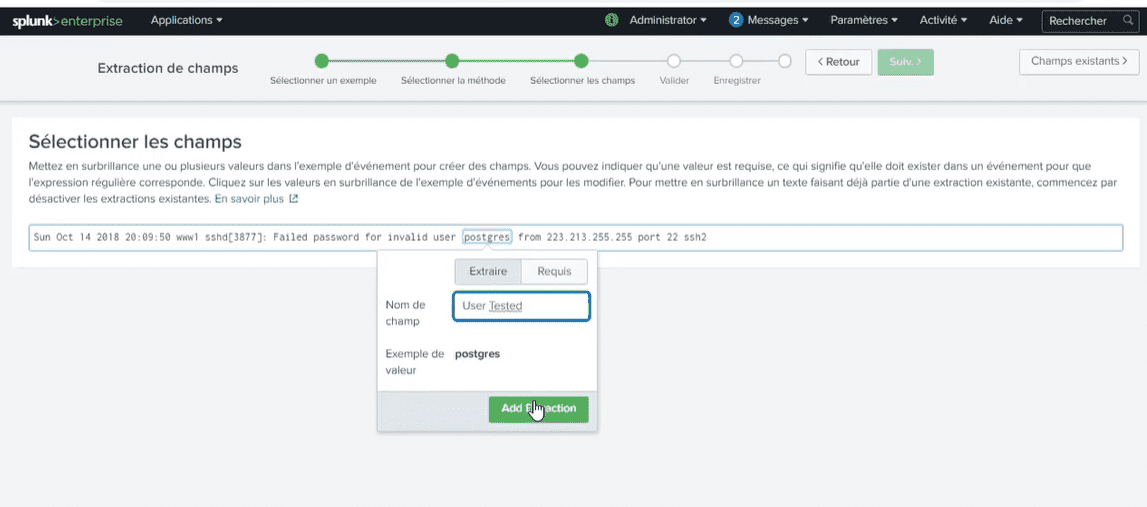

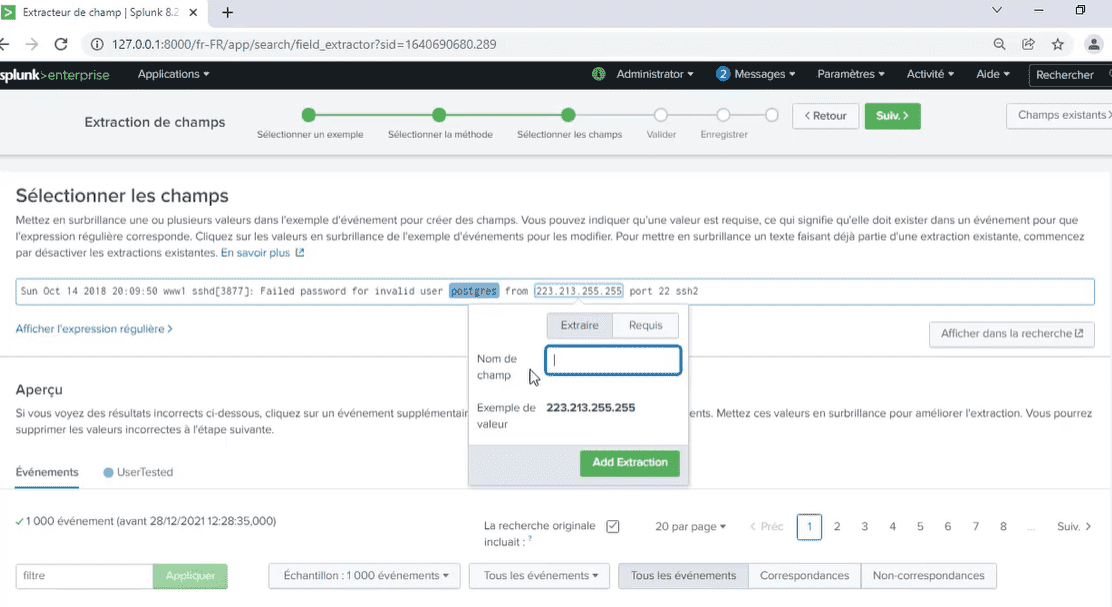

À ce stade, vous voudrez extraire des informations spécifiques, telles que les adresses IP source des attaquants, les noms d’utilisateurs tentés et les ports utilisés, pour une analyse plus approfondie.

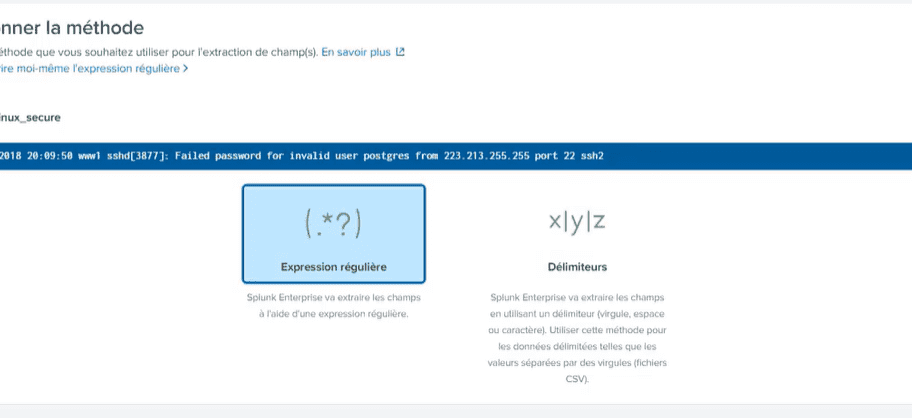

Voici les deux options principales pour procéder à cette extraction :

- Extraction manuelle des champs :

Pour ce faire, vous devez sélectionner un échantillon d’événements représentatif et utiliser des expressions régulières ou des délimiteurs pour extraire les champs souhaités.

Spécifier l’IP

ipsource

Afin de valider tous les éléments cliquez sur suivant

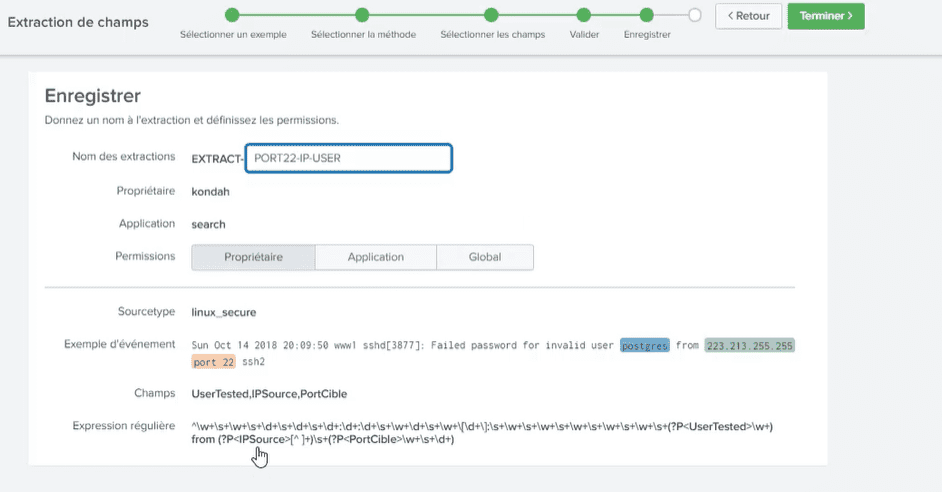

Étape 5 : Enregistrer et utiliser l'extraction

Donnez un nom des extractions

Une fois l’extraction terminée, vous pouvez enregistrer ces paramètres et les appliquer à toutes vos recherches futures. Vous pouvez également définir des permissions pour contrôler qui peut accéder à ces extractions et les utiliser pour d’autres analyses ou rapports.

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui.

FAQ

Comment analyser les logs SSH sur Linux ?

Pourquoi est-il important de surveiller les logs SSH ?

Quelles informations peut-on extraire des logs SSH ?

Comment configurer l'outil d'analyse de logs pour SSH ?

Quelles sont les étapes pour extraire des données spécifiques des logs SSH ?

Conclusion

L’analyse des logs SSH est essentielle pour sécuriser votre serveur Linux. Quelles autres méthodes utilisez-vous pour protéger vos systèmes contre les accès non autorisés ?