Imaginez pouvoir prévoir chaque menace avant qu’elle ne se produise. C’est l’objectif de Splunk, une plateforme de SIEM pour améliorer la cybersécurité des entreprises. Splunk utilise l’apprentissage machine et l’intelligence artificielle pour analyser et réagir aux données de sécurité en temps réel. Cela ajoute une couche de défense proactive dans un monde digitalisé.

Dans cet article, nous allons voir comment Splunk change l’analyse de sécurité dans les infrastructures IT. Vous découvrirez comment utiliser ses capacités pour protéger vos actifs numériques. Nous parlerons des avantages, des fonctionnalités clés et des meilleures pratiques pour l’implémenter dans votre entreprise.

Maîtrisez les fonctionnalités de base dans l'analyse de logs avec Splunk

Qu’est-ce que Splunk ?

Splunk est une Plateforme d’intelligence de sécurité. Elle aide les organisations à collecter et analyser des données en temps réel. Cela permet de surveiller les activités informatiques et de détecter les menaces.

Importance de l’analyse des données

L’analyse des données est essentielle pour la sécurité. Avec Splunk, les entreprises peuvent prévenir les attaques et respecter les réglementations. L’analyse des données de sécurité aide à identifier les menaces et à agir rapidement.

Utilisations courantes de Splunk

Splunk est utilisé pour plusieurs tâches de sécurité :

- Surveillance des réseaux

- Gestion des logs

- Audit de conformité

- Réaction aux incidents de sécurité

Ces tâches aident les équipes de sécurité à rester vigilantes et à agir contre les menaces.

Avantages de Splunk pour la sécurité

Splunk est reconnu pour ses capacités de sécurité. Il offre de nombreux avantages aux experts en cybersécurité. Ses fonctionnalités se focalisent sur la détection proactive des menaces, l’analyse en temps réel et la diminution des faux positifs.

Détection proactive des menaces

Splunk utilise des techniques avancées pour détecter les menaces avant qu’elles ne causent de dommages. Il identifie des anomalies et des comportements suspects. Cela aide les équipes de sécurité à agir rapidement et à protéger les systèmes critiques.

Analyse en temps réel

Un grand avantage de Splunk est sa capacité à analyser les données en temps réel. Cela permet de réagir rapidement aux menaces. L’analyse en temps réel aide à gérer efficacement les incidents de sécurité.

Réduction des faux positifs

Splunk utilise l’apprentissage automatique pour réduire les faux positifs. Cela améliore la précision des alertes de sécurité. Les équipes de sécurité peuvent ainsi se concentrer sur les vraies menaces et améliorer leur efficacité.

Fonctionnalités clés de Splunk

Les fonctionnalités de Splunk sont essentielles pour améliorer la sécurité et l’analyse des données. Splunk offre des outils puissants. Ces outils aident les professionnels à surveiller leurs systèmes informatiques et à rester en sécurité.

Surveillance des logs

La surveillance des logs est une fonction clé de Splunk. Elle permet de collecter et d’analyser des données de différentes sources. Cela aide les entreprises à détecter rapidement les problèmes de sécurité.

Pour plus d’informations sur la surveillance des logs avec Amazon CloudWatch, lisez cet article détaillé.

Intégration avec d’autres outils

L’intégration de Splunk avec d’autres outils de sécurité est un avantage majeur. Splunk s’intègre facilement avec de nombreux outils de sécurité. Cela rend Splunk une solution SIEM complète et efficace.

Tableaux de bord personnalisables

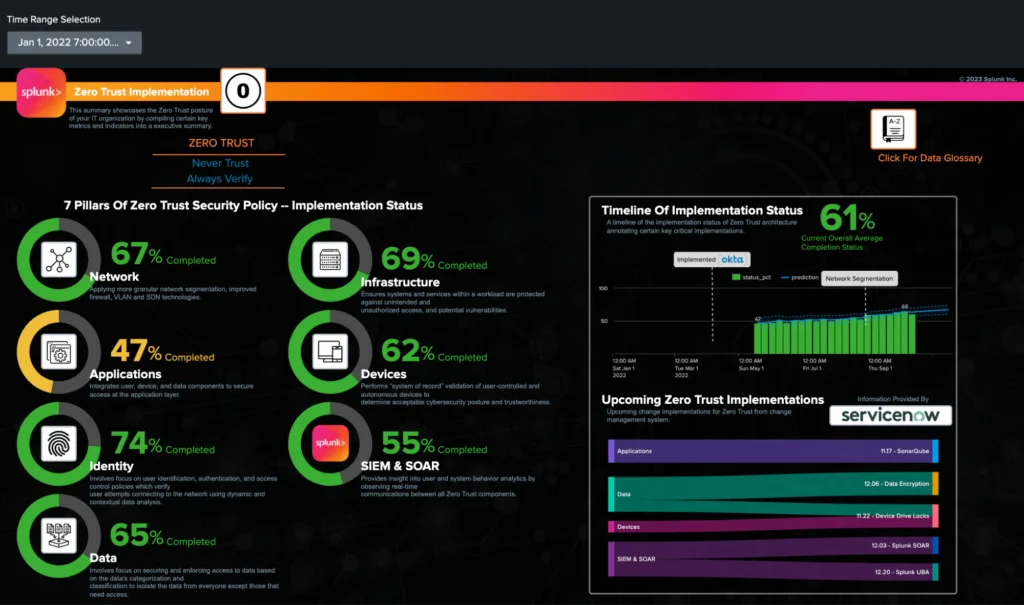

Les tableaux de bord personnalisables de Splunk permettent de créer des vues adaptées aux besoins opérationnels. Ils facilitent la visualisation rapide des données. Cela aide à prendre des décisions éclairées.

- Visualisation des données en temps réel

- Disposition personnalisable

- Widgets interactifs

- Partage sécurisé des tableaux de bord

En résumé, les fonctionnalités Splunk comme la surveillance des logs, l’intégration SIEM et les tableaux de bord personnalisables sont essentielles. Elles offrent une solution puissante pour gérer et analyser la sécurité informatique.

Mise en œuvre de Splunk

La mise en œuvre de Splunk dans une entreprise nécessite plusieurs étapes clés. De la préparation à la fin du déploiement, chaque étape est cruciale. Chaque phase doit être bien planifiée pour réussir.

Étapes de déploiement

Le déploiement Splunk débute par l’évaluation des besoins et des ressources. Il faut ensuite planifier l’architecture et organiser les données. Une bonne configuration initiale est essentielle pour gérer les logs efficacement.

Meilleures pratiques

Adopter des meilleures pratiques SIEM améliore Splunk. Il est conseillé de standardiser les données et de former les utilisateurs. Suivre les performances aide à optimiser Splunk.

Pour plus d’informations, visitez les techniques essentielles de manipulation des chaînes de caractères en Python.

Intégration avec l’architecture existante

Splunk excelle à s’intégrer avec les infrastructures informatiques existantes. Cette intégration Splunk inclut la connexion avec des systèmes de gestion d’incidents et d’autres outils de sécurité. Assurez-vous que tous les outils fonctionnent ensemble pour une meilleure gestion des données.

Cas d’utilisation de Splunk

Splunk aide les entreprises à être plus efficaces et à améliorer leur sécurité. Il est utilisé dans plusieurs domaines clés.

Surveillance des infrastructures

Avec Splunk, les entreprises peuvent surveiller leurs systèmes en temps réel. Cela permet de trouver et de fixer les problèmes rapidement. Splunk analyse les journaux d’événements pour repérer les anomalies et améliorer les performances informatiques.

Analyse des incidents de sécurité

Protéger les actifs numériques est essentiel. Splunk aide à détecter et à analyser les activités suspectes. Les équipes de sécurité peuvent ainsi identifier et résoudre rapidement les incidents.

Gestion des conformités

La gestion des conformités est cruciale dans certains secteurs. Splunk facilite cette tâche en automatisant la collecte et l’analyse des données. Les rapports de Splunk aident à prouver la conformité et à gérer les données de manière efficace.

| Fonctionnalité | Avantage | Cas d’utilisation spécifique |

|---|---|---|

| Surveillance des infrastructures | Réduction des temps d’arrêt | Détection des défaillances système |

| Analyse des incidents de sécurité | Réponse rapide aux menaces | Identification des comportements suspects |

| Gestion des conformités | Automatisation des audits | Rapports de conformité RGPD |

Sécurité et confidentialité des données

La sécurité des données est essentielle pour toute entreprise. Splunk aide à protéger ces données. La gestion des accès est clé pour limiter l’accès aux informations sensibles.

Gestion des accès

Pour améliorer la sécurité des données avec Splunk, une gestion des accès stricte est nécessaire. Les administrateurs peuvent définir des autorisations précises. Cela limite l’accès aux utilisateurs autorisés, réduisant le risque de fuite de données.

Protection des données sensibles

Splunk protège les données sensibles grâce à des fonctionnalités avancées. Il chiffre les données en transit et au repos. Il anonymise aussi les informations personnelles identifiables (PII). Cela assure que les données sensibles restent sécurisées, respectant la conformité RGPD.

Conformité aux réglementations

La plateforme Splunk aide les entreprises à suivre le RGPD. Elle offre des outils pour gérer les données. Ces outils permettent aux entreprises de prouver la gestion des données et de montrer leur conformité aux réglementations. Cela assure la protection des données et la transparence.

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui. Découvrez des cours variés pour tous les niveaux !

FAQ

Qu'est-ce qu'un SIEM et comment fonctionne-t-il avec Splunk ?

Un SIEM (Security Information and Event Management) collecte et analyse les données de sécurité. Splunk, une plateforme de SIEM, utilise l’intelligence artificielle pour surveiller les données. Cela aide à détecter et à contrer les menaces rapidement.

Pourquoi l'analyse des données est-elle cruciale dans la cybersécurité avec Splunk ?

Analyser les données est crucial pour détecter les menaces. Avec Splunk, les organisations peuvent analyser des données en temps réel. Cela aide à identifier et à réagir rapidement aux incidents de sécurité.

Quelles sont les utilisations courantes de Splunk en matière de sécurité ?

Splunk est utilisé pour surveiller les réseaux et gérer les logs. Il aide aussi à auditer la conformité et à répondre aux incidents de sécurité. De plus, il prévient les failles de sécurité avec des alertes en temps réel.

Quels sont les principaux avantages de Splunk pour la détection des menaces ?

Splunk détecte les menaces en identifiant des anomalies. L’analyse en temps réel permet une réaction rapide. Cela réduit le temps de détection des menaces. Splunk réduit aussi les faux positifs grâce à l’apprentissage automatique.

Comment Splunk améliore-t-il la surveillance des logs ?

Splunk collecte et analyse les données d’applications et de serveurs. Cela donne une vue globale des événements de sécurité. Cela facilite la détection rapide des menaces potentielles.

Conclusion

Splunk est essentiel pour la sécurité informatique en détectant les menaces en temps réel et en intégrant d’autres outils de cybersécurité. Avec ses tableaux de bord intuitifs, il facilite la gestion des incidents et la conformité aux régulations, faisant de Splunk une solution clé face aux menaces modernes.