La sécurité de l’information est cruciale à l’ère numérique où les violations de données menacent les organisations.

Sans protection adéquate, les données sensibles peuvent être compromises, entraînant des pertes financières et une perte de confiance.

Cet article explore comment intégrer efficacement la sécurité de l’information dans vos pratiques pour protéger vos données.

Optimisez vos services IT avec ITIL et assurez une excellence durable.

Introduction à la Sécurité de l'Information

À l’ère numérique, la sécurité de l’information est plus cruciale que jamais. Les organisations doivent non seulement protéger leurs données sensibles, mais aussi s’assurer que les informations nécessaires à leurs activités sont sécurisées , accessibles et fiables. Cela nécessite une gestion proactive des risques et la mise en œuvre de contrôles adaptés pour prévenir, détecter et corriger les incidents de sécurité.

Cet article explore comment la gestion de la sécurité de l’information s’intègre dans les pratiques organisationnelles et comment elle contribue à garantir la protection des données à chaque étape du cycle de vie des services.

Comprendre la Gestion des Risques

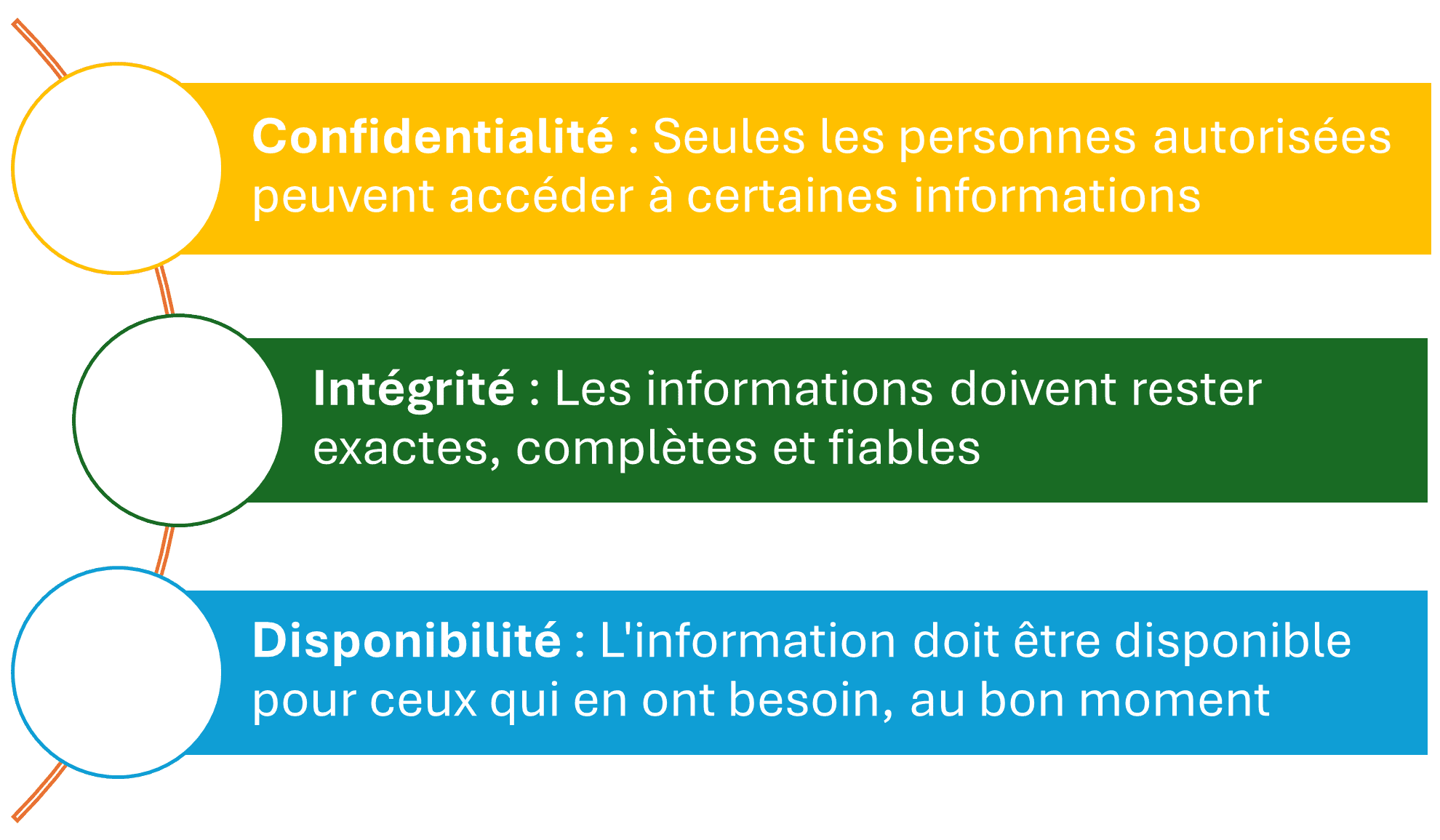

La sécurité de l’information vise à protéger les données de l’organisation contre toute forme de compromission, qu’il s’agisse de violations, d’altérations ou de pertes. Elle repose sur trois grands principes :

Au-delà de ces principes, la sécurité de l’information prend également en compte d’autres aspects tels que l’ authentification (s’assurer que l’individu est bien celui qu’il prétend être) et la non-répudiation (garantir qu’un individu ne peut pas nier avoir effectué une action).

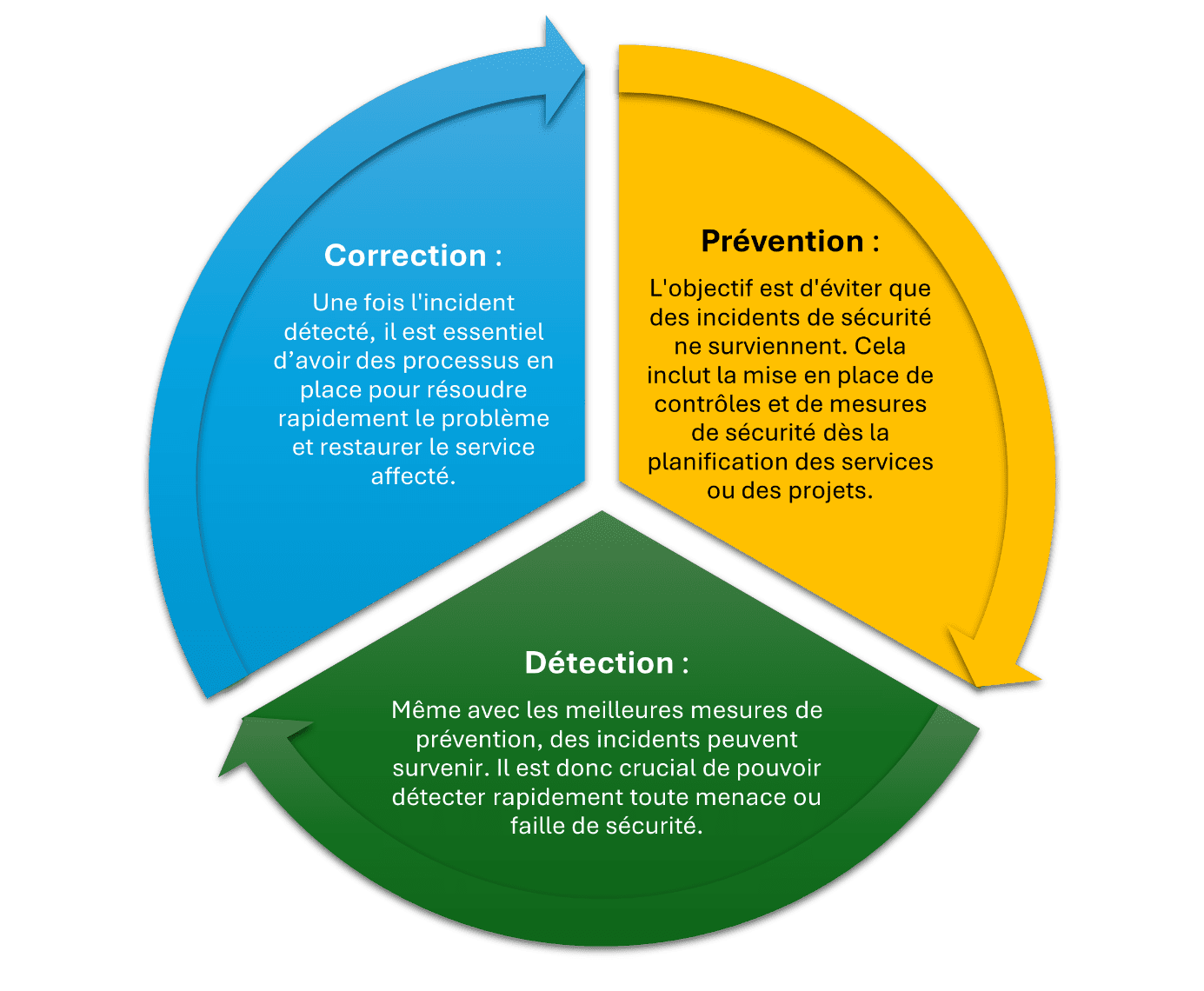

L’Équilibre entre Prévention, Détection et Correction

La gestion de la sécurité de l’information se divise en trois grandes phases :

Sécurité et Pratiques Organisationnelles

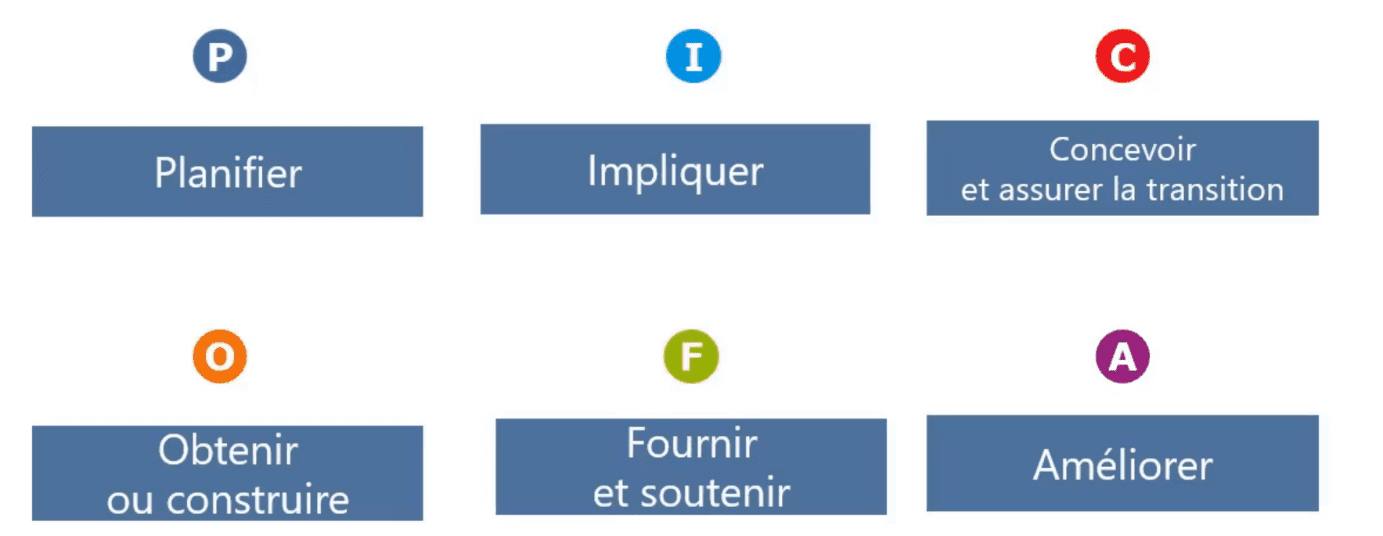

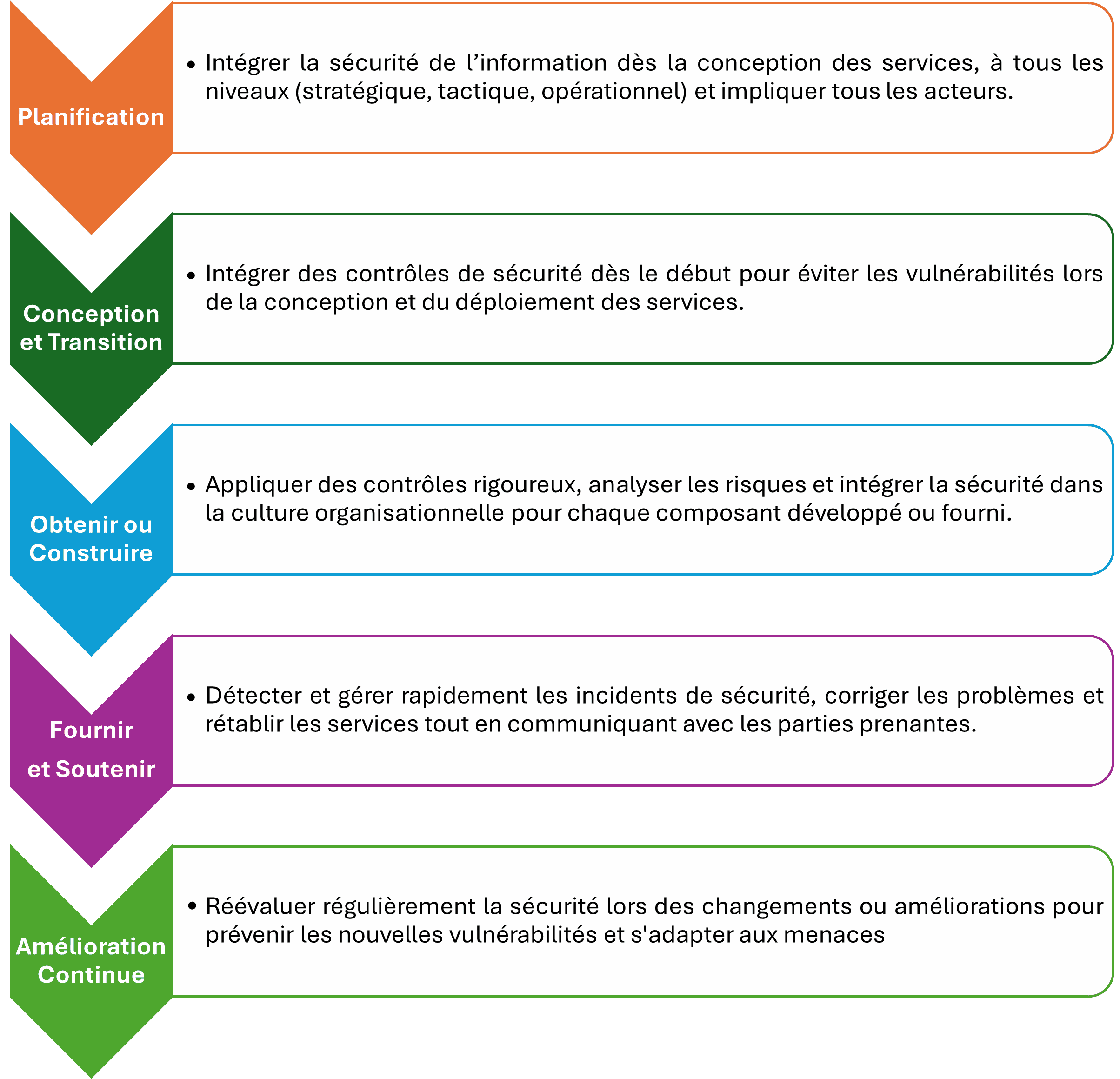

La gestion de la sécurité de l’information est intégrée dans toutes les autres pratiques de l’organisation. Chaque processus, chaque service doit être conçu en tenant compte des risques liés à la sécurité. Voici comment la sécurité de l’information contribue à chaque étape de la chaîne de valeur des services.

Conclusion sur la Protection des Données

La gestion de la sécurité de l’information est une pratique essentielle qui ne doit pas être négligée. Elle protège non seulement les données sensibles, mais elle garantit également la continuité des services et la confiance des utilisateurs. Chaque organisation doit comprendre que la sécurité de l’information est une responsabilité partagée, et qu’elle doit être intégrée dans toutes les phases du cycle de vie des services. En plaçant la sécurité au cœur de chaque activité, de la planification à l’amélioration continue, les organisations peuvent minimiser les risques et garantir la fiabilité de leurs services.

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui.

FAQ

Comment la sécurité de l'information protège-t-elle les données de l'organisation?

Quels sont les principes de base de la sécurité de l'information?

Comment intégrer la sécurité de l'information dans les pratiques organisationnelles?

Quels rôles jouent l'authentification et la non-répudiation en sécurité de l'information?

Pourquoi la sécurité de l'information est-elle considérée comme une responsabilité partagée?

Conclusion

En intégrant la sécurité de l’information dans chaque aspect de votre organisation, vous protégez non seulement vos données sensibles, mais aussi la confiance de vos utilisateurs. Comment votre organisation peut-elle encore renforcer ses pratiques de sécurité face aux nouvelles menaces émergentes?