La sécurité du code est un enjeu crucial dès les premières phases de développement.

Sans une détection précoce des vulnérabilités, des failles critiques peuvent compromettre votre projet.

Cet article détaille comment les scans automatisés et les politiques de branches peuvent renforcer la sécurité du code sur GitHub.

Devenez expert en gestion de dépôts et automatisez avec GitHub Actions!

Intégrer SonarQube et Snyk pour Sécurité

Les revues de sécurité et les scans automatisés sont essentiels pour identifier et corriger les vulnérabilités dans le code dès les premières phases du développement. L’intégration d’outils comme SonarQube et Snyk permet de :

- Détecter précocement les failles :Analyse du code source et des dépendances pour identifier les problèmes de sécurité et de qualité.

- Automatiser les revues :Ces outils peuvent être intégrés dans vos pipelines CI/CD (comme GitHub Actions) pour effectuer des analyses automatiques à chaque modification du code.

- Améliorer la sécurité et la qualité :En automatisant ces processus, les développeurs peuvent se concentrer sur le codage, tout en maintenant un haut niveau de sécurité.

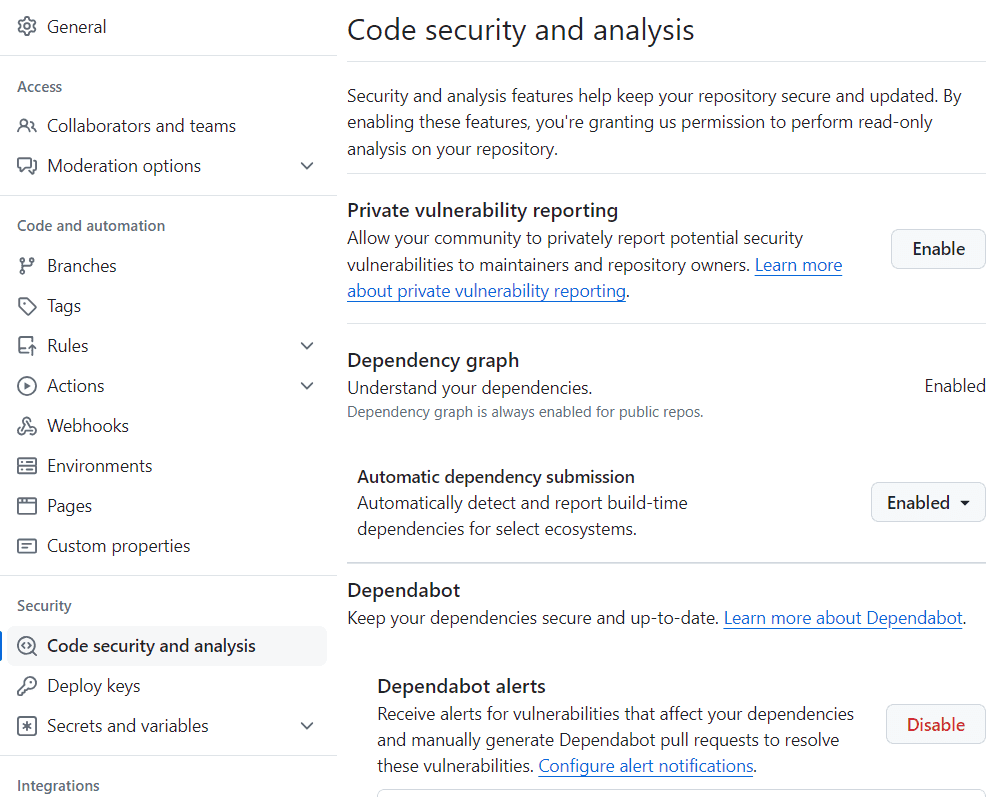

Dans cette section, nous allons simplement activer une fonctionnalité qui alerte sur toutes les modifications de la branche. Pour utiliser cette fonctionnalité, accédez aux paramètres, puis à la section » Code Security and Analysis », et activez Dependabot .

Politiques de Branches sur GitHub

Les politiques de branches sont des règles mises en place pour contrôler les modifications dans les branches critiques d’un dépôt Git, comme main ou production. Elles visent à prévenir les modifications non autorisées et à maintenir l’intégrité du code.

Sur GitHub, ces politiques peuvent inclure :

- Protection contre les commits directs :Exiger des revues de code avant toute fusion.

- Vérification des tests :Assurer que tous les tests automatisés réussissent avant d’autoriser une fusion.

- Restrictions de push :Limiter les modifications à certains utilisateurs ou équipes.

Ces politiques renforcent la sécurité, améliorent la qualité du code, et facilitent la gestion des conflits dans les projets collaboratifs.

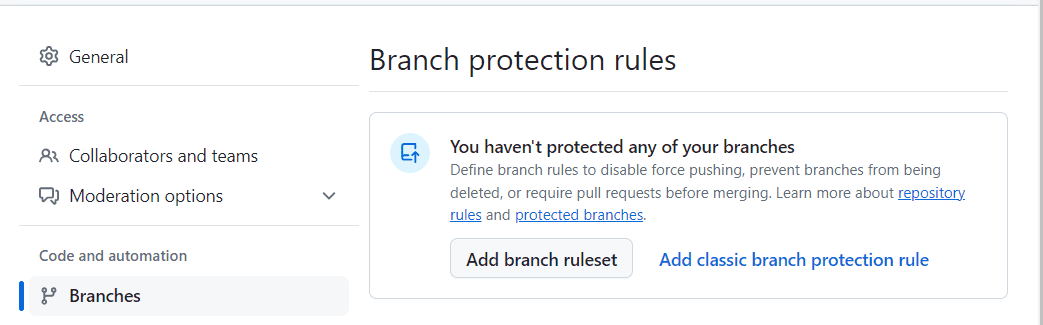

Pour mettre en pratique cette partie, nous allons créer des règles pour protéger notre branche principale, par exemple. Pour ce faire, accédez au dépôt, puis à la section » Branches « .

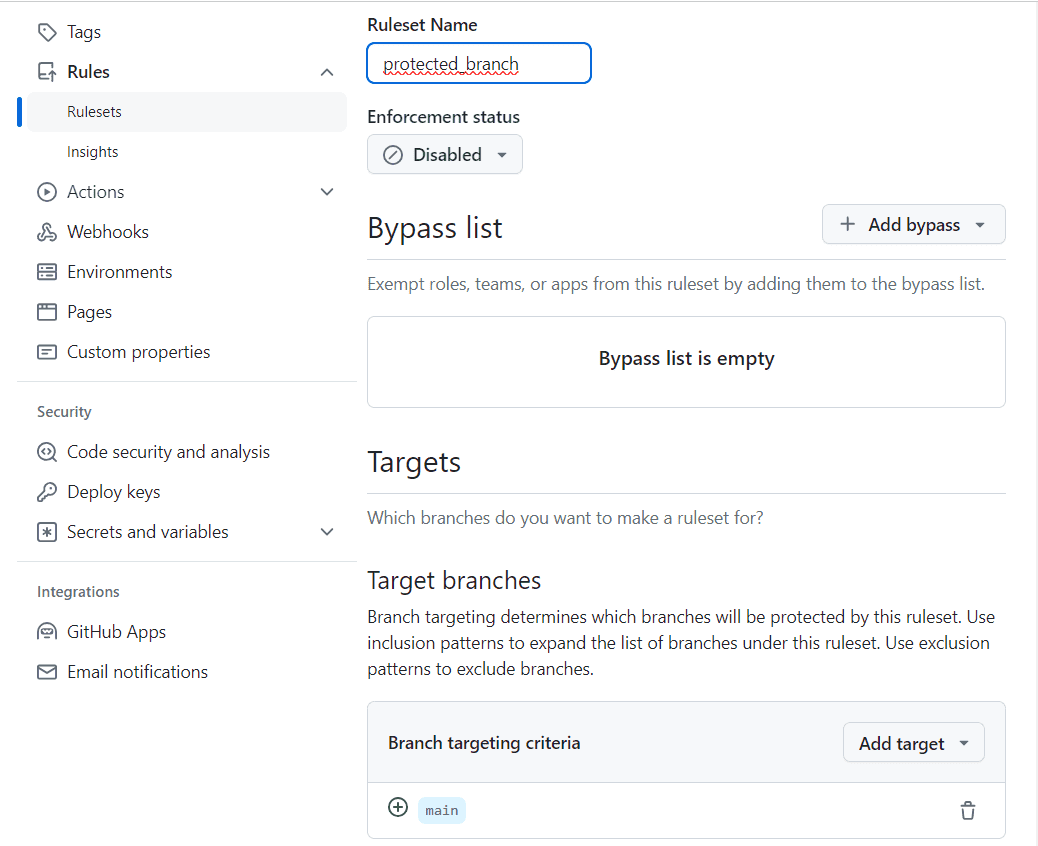

Ensuite, cliquons sur » Add branch ruleset » pour ouvrir le formulaire permettant de définir les règles.

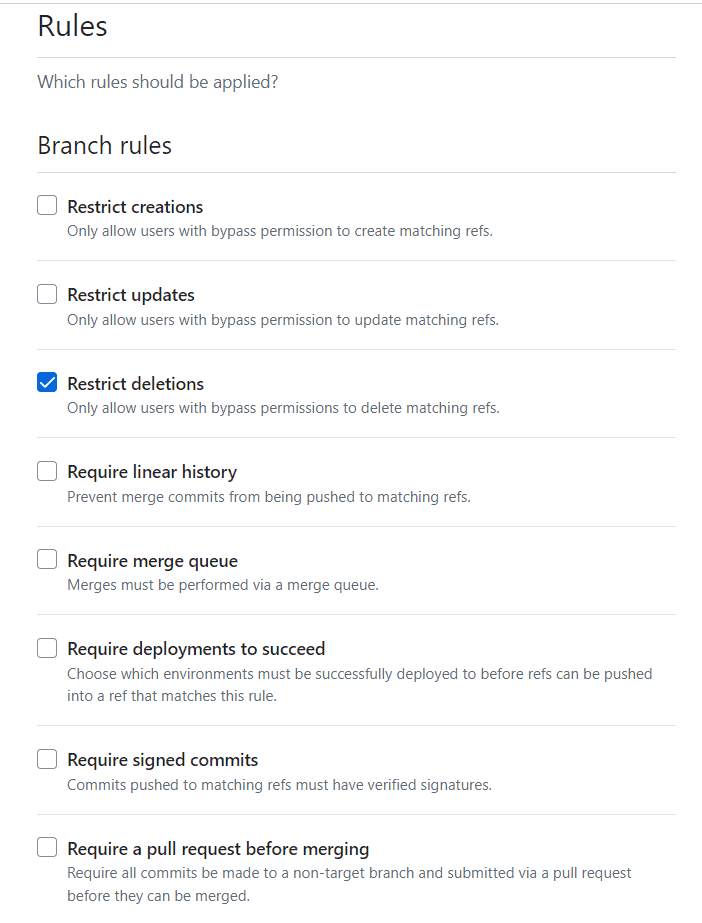

Il faut d’abord indiquer le nom de la règle ainsi que la branche à protéger. Ensuite, en descendant dans le formulaire, nous trouverons les règles à appliquer à cette branche. Sélectionnons celles qui correspondent le mieux à notre politique de règles. Pour l’instant, nous allons simplement restreindre la suppression de la branche en activant l’option « Restrict deletions ».

Une fois ces règles établies, nous pouvons être confiants que notre branche est protégée conformément à notre politique, renforçant ainsi la sécurité de celle-ci.

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui.

FAQ

Comment les scans automatisés améliorent-ils la sécurité du code ?

Quelles sont les politiques de branches sur GitHub ?

Comment configurer les règles de branche sur GitHub ?

Pourquoi intégrer SonarQube et Snyk dans CI/CD ?

Quels avantages offre Dependabot pour la sécurité du code ?

Conclusion

En intégrant des pratiques de sécurité telles que les scans automatisés et les politiques de branches, vous renforcez la sécurité et la qualité de votre code. Quelles autres stratégies pourriez-vous explorer pour garantir une sécurité optimale dans votre environnement de développement ?