Suivre les vulnérabilités CVE est crucial pour maintenir la sécurité informatique.

Cependant, sans un système automatisé, le suivi peut être fastidieux et inefficace, laissant des failles non corrigées.

Cet article explore l’utilisation d’un script Python et de l’API CIRCL pour automatiser le suivi et l’analyse des vulnérabilités CVE.

Maîtrisez les fonctionnalités de base dans l'analyse de logs avec Splunk

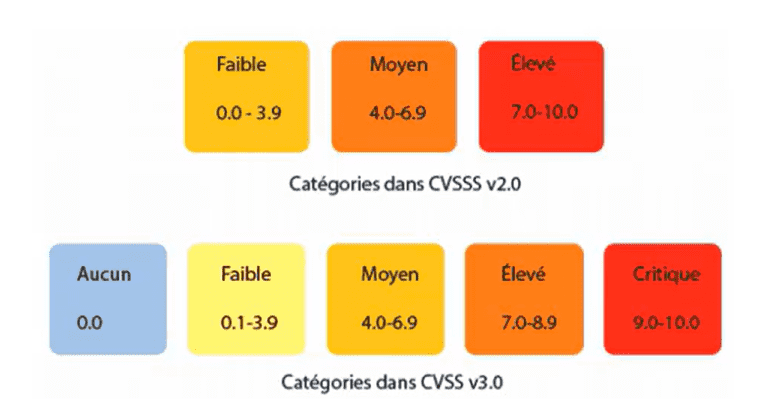

En utilisez un script pour récolter des informations spécifiques, les injecter, et les indexer au niveau d’un bloc. L’approche présentée est simple : un script Python pour obtenir des informations sur les dernières vulnérabilités répertoriées (CVE) disponibles sur le site du ministère. Nous découvrirons également comment ces vulnérabilités sont notées selon leur criticité.

Comprendre les vulnérabilités CVE

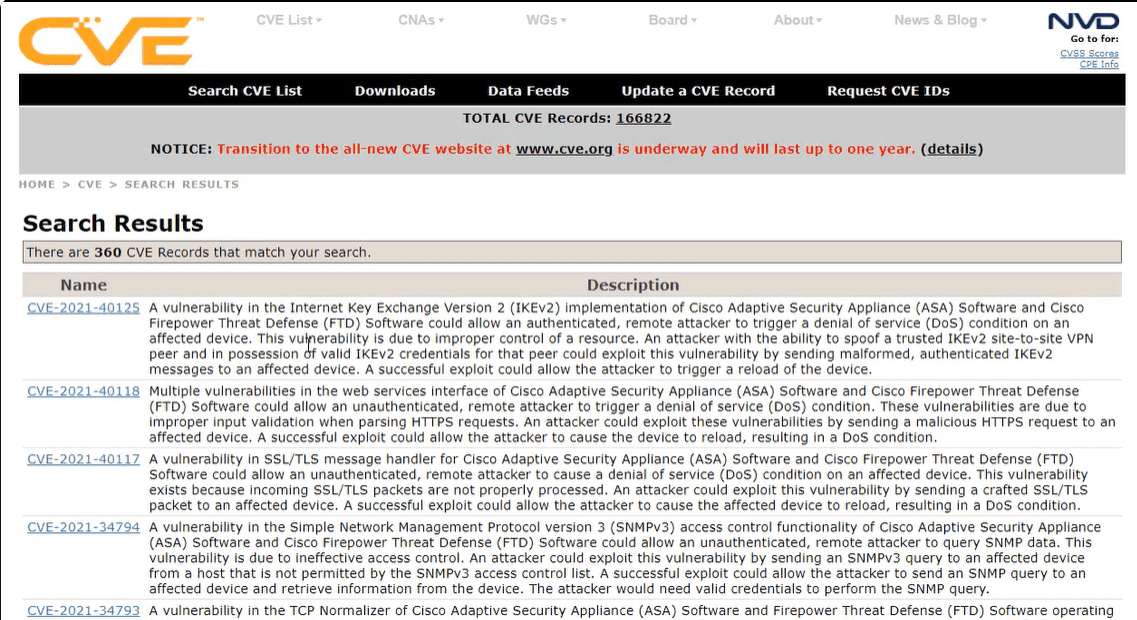

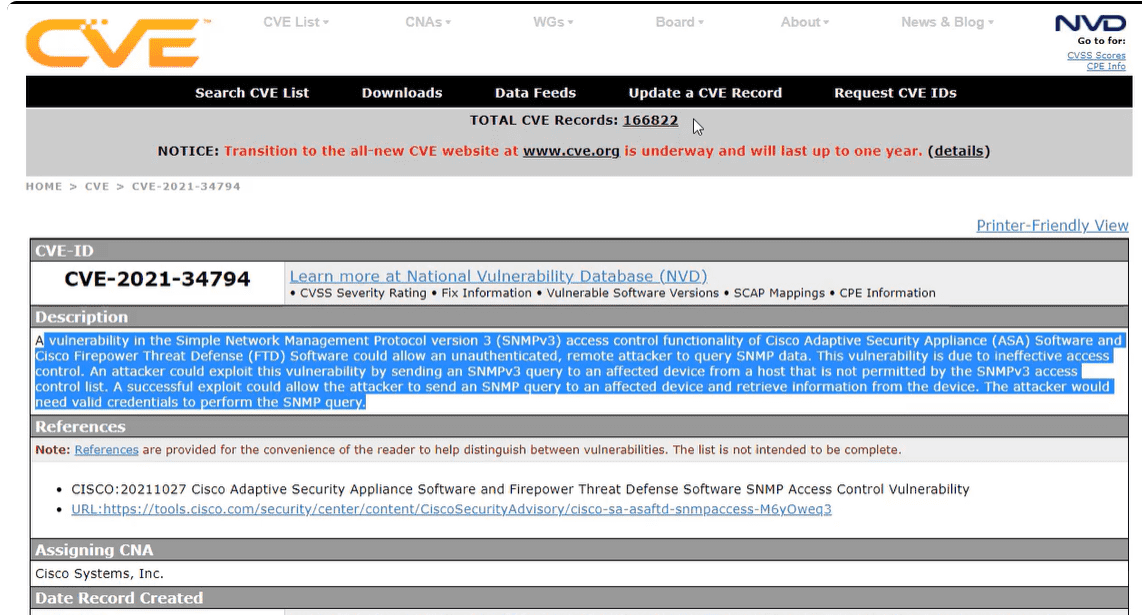

En Prendre Cisco, ASA, j’effectue ma recherche et en fait là il va essayer de me trouver les différentes CVE et vulnérabilités avec le mot clé Cisco ASA. Comme vous pouvez le voir ici, il suffira de cliquer sur la vulnérabilité pour avoir plus de détails.

Comme vous pouvez le voir ici, il suffira de cliquer sur la vulnérabilité pour avoir plus de détails, notamment l’identifiant.

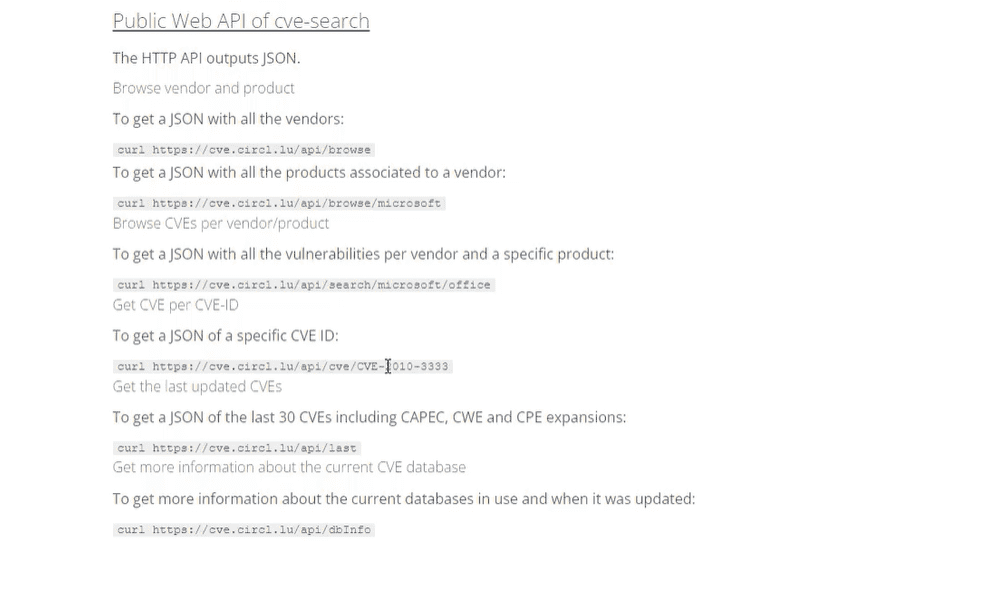

API CIRCL et plateformes CVE

Nous exploitons une API publique fournie par le CIRCL (Computer Incident Research Center Luxembourg) pour accéder aux dernières CVE. Cette API est accessible gratuitement et sans création de compte. Nous allons utiliser l’adresse spécifique ‘/api/last’ pour récupérer les 30 dernières CVE et les traiter de manière automatisée avec notre script.

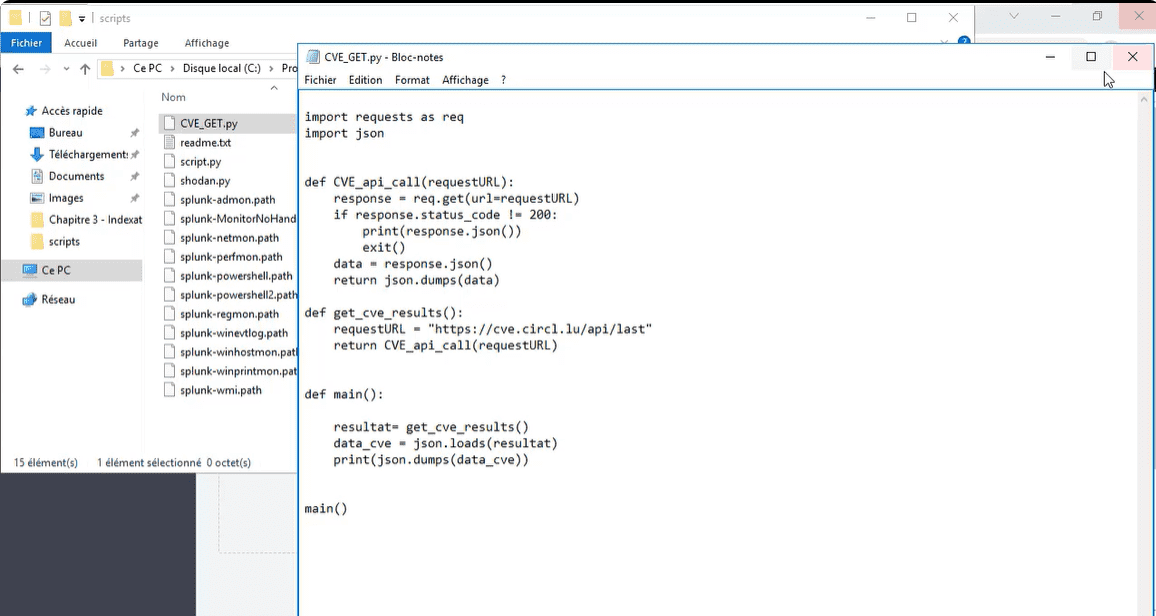

Script Python pour vulnérabilités CVE

Le script comporte plusieurs blocs principaux :

– Bloc d’importation : importation des librairies nécessaires, comme Requests pour les requêtes HTTP et JSON pour le traitement des données.

– Appel API : envoi d’une requête à l’URL de l’API et gestion des réponses.

– Analyse des données : récupération et formatage des données en JSON pour une utilisation simple et compréhensible.

– Structure modulaire : les fonctions sont conçues pour être réutilisables et adaptables à d’autres APIs.

Automatisation Splunk et vulnérabilités CVE

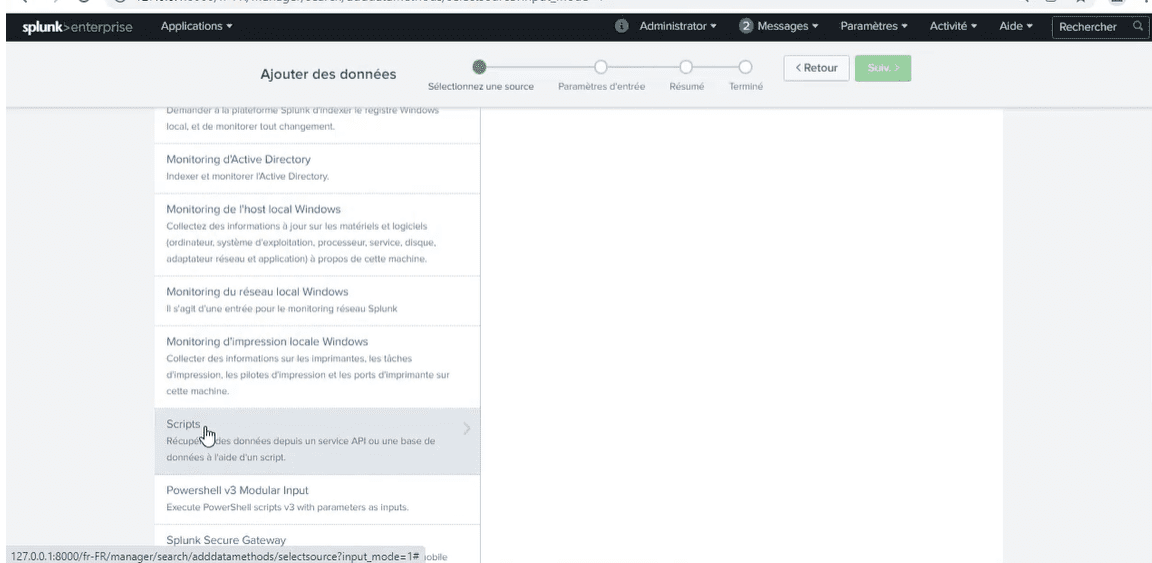

Accéder a Splunk Ajouter des données ver Surveille

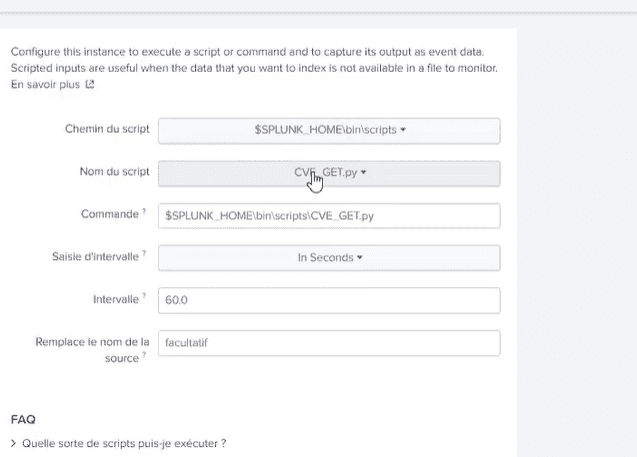

Et choisir la chemin de script

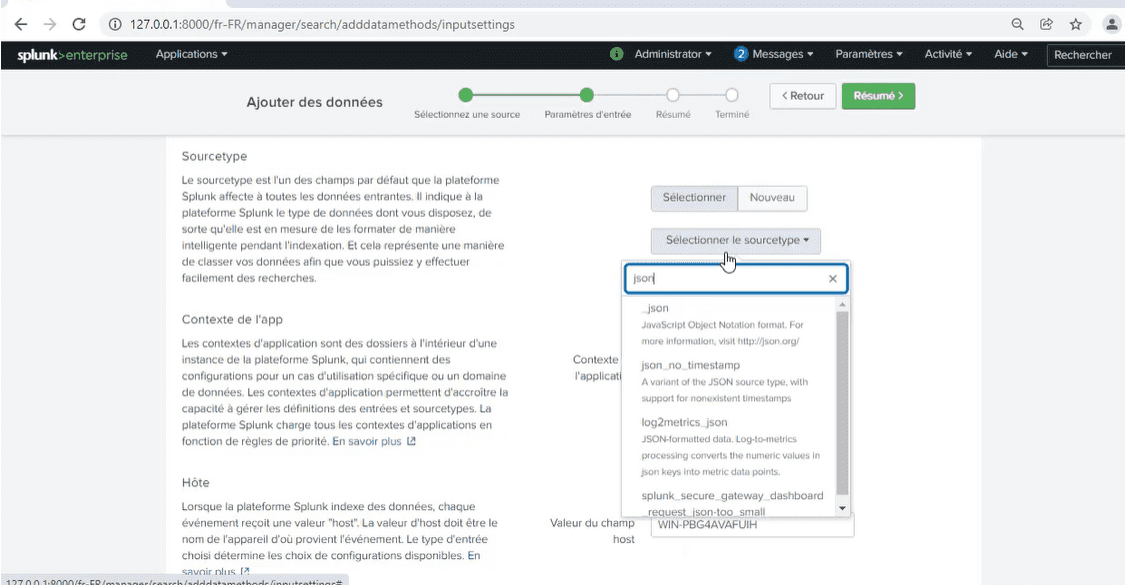

Pour le type de source en choisir Json

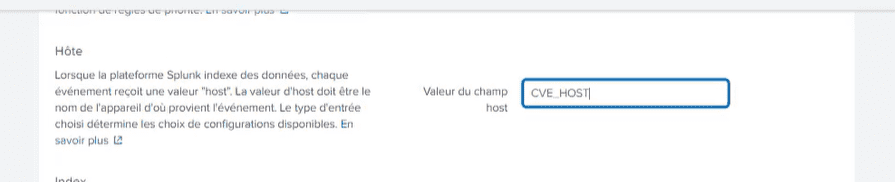

Au Niveau d’host

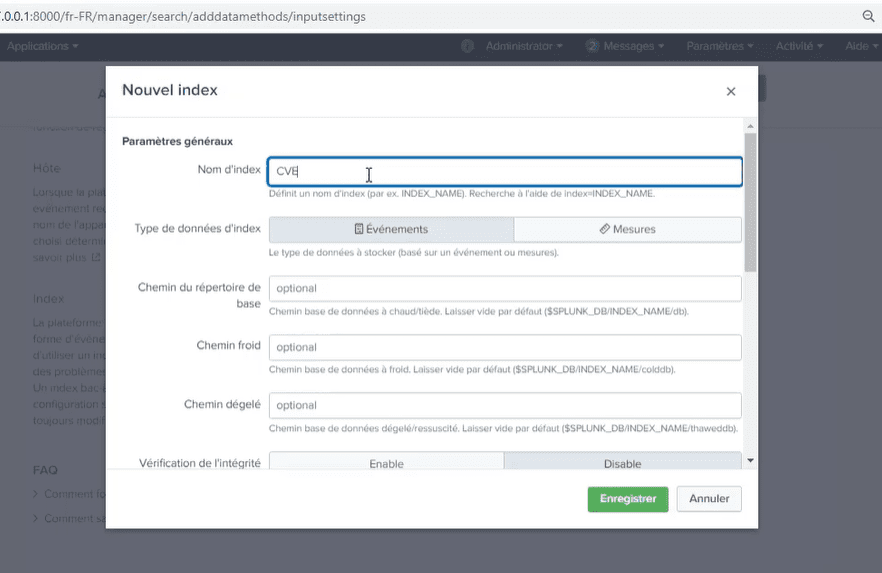

Et Créer un Neveux index

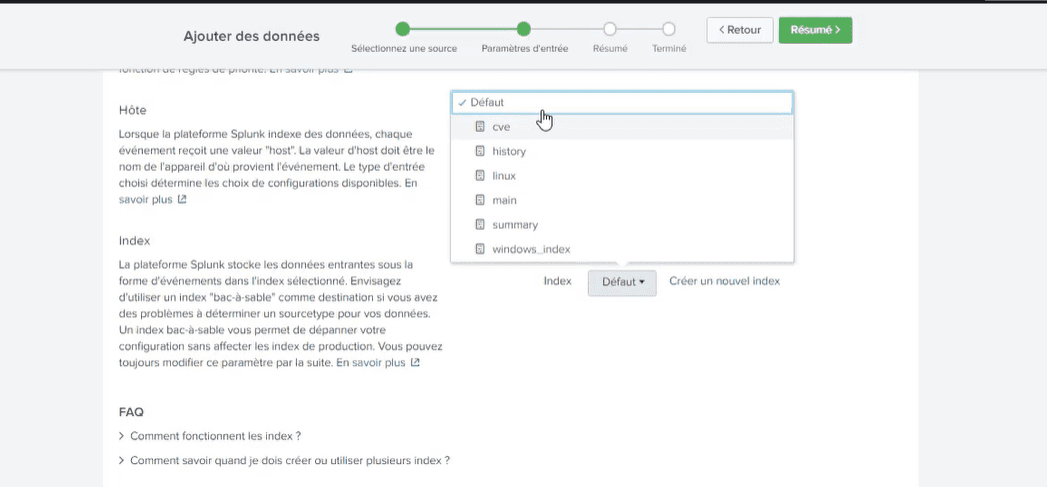

Et spécifier l’index dans notre Cas en choisir (CVE)

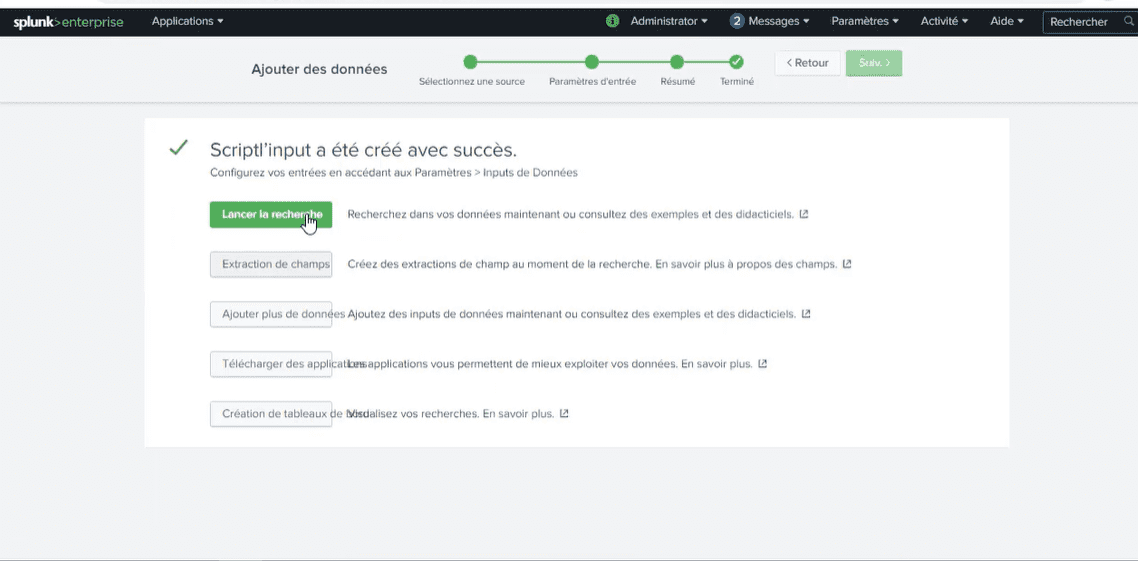

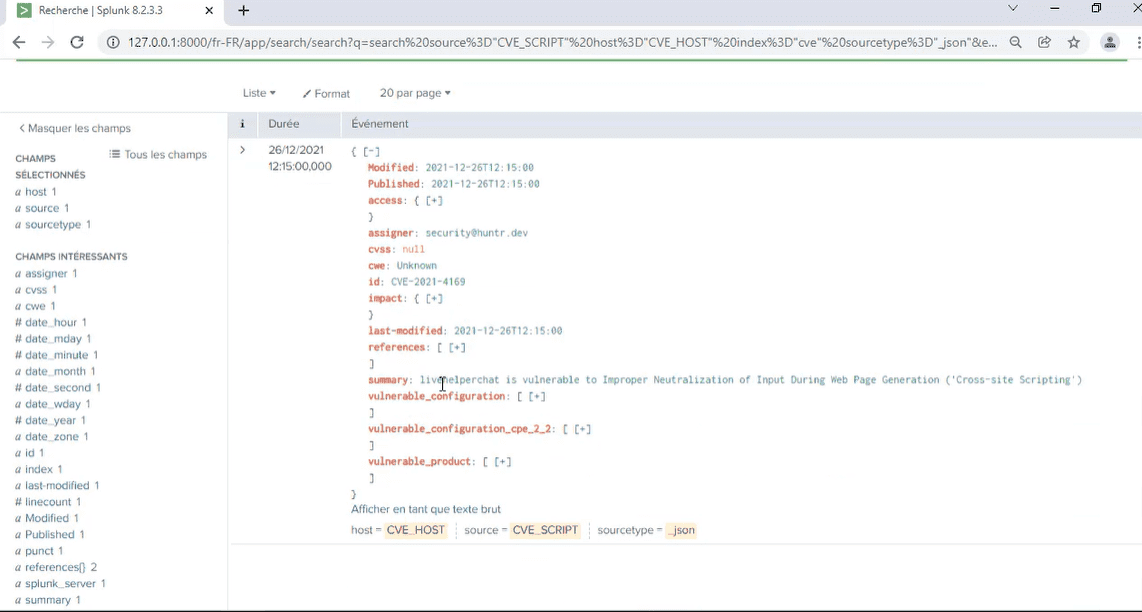

Lancer la recherche :

- Requête exécutée :L’utilisateur a filtré les résultats en utilisant les champs host = CVE_HOST, source = CVE_SCRIPT, et sourcetype = json.

- Détails affichés :

Une vulnérabilité a été trouvée, identifiée par l’ID CVE-2021-4169 .

- Description :Cette vulnérabilité affecte « livehelperchat » et est due à une mauvaise neutralisation des entrées lors de la génération de pages web, entraînant une faille de typeCross-Site Scripting (XSS).

- Informations associées :Assigné à : security@huntr.devDate de publication :26 décembre 2021, 12:15:00.Dernière modification :26 décembre 2021, 15:00:00.Aucun score CVSS ou détail d’impact n’est spécifié (indiqué comme null).

- Champs utilisés :Le système affiche les détails des champs intéressants (comme summary, id, last-modified, etc.).

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui.

FAQ

Comment utiliser un script Python pour suivre les vulnérabilités CVE ?

Qu'est-ce que l'API CIRCL et comment l'utiliser ?

Comment automatiser l'analyse des vulnérabilités avec Splunk ?

Quel est le rôle des CVE dans la sécurité informatique ?

Comment évaluer la criticité des vulnérabilités CVE ?

Conclusion

En utilisant efficacement les scripts Python et l’API CIRCL, vous pouvez maintenir une veille proactive sur les vulnérabilités CVE. Quelle autre stratégie envisagez-vous pour améliorer votre sécurité informatique ?