Gophish est une plateforme open-source conçue pour aider les organisations à simuler des attaques de phishing et renforcer leur sensibilisation à la cybersécurité. Cet article explore les fonctionnalités clés de Gophish, sa configuration, et son utilisation pour créer des campagnes réalistes.

Découvrez comment cet outil puissant peut être intégré à d’autres solutions de sécurité et les cas pratiques qui démontrent son efficacité pour protéger vos données et former vos équipes face aux cybermenaces.

Maîtrisez les techniques clés pour exceller en tant qu'Analyste SOC

Qu’est-ce Que Gophish ?

Gophish est une plateforme open-source pour simuler des phishing. Elle aide les entreprises à améliorer leur sécurité. Les professionnels IT peuvent tester la sensibilisation de leurs employés à travers des campagnes personnalisées.

Les fonctionnalités avancées de Gophish rendent la création de simulations simples. Son interface est facile à utiliser, même pour ceux sans connaissance technique. Cela permet de lancer des campagnes rapidement.

- Des modèles d’e-mails personnalisables pour créer des messages de phishing réalistes

- Un système de suivi et d’analyse des résultats pour mesurer l’efficacité des campagnes

- Des fonctionnalités de ciblage avancées pour sélectionner les groupes d’utilisateurs à tester

Les entreprises peuvent profiter de Gophish pour :

| Objectif | Bénéfice |

|---|---|

| Former leurs employés | Renforcer la sensibilisation à la cybersécurité |

| Identifier les vulnérabilités | Prévenir les attaques de phishing réelles |

| Tester régulièrement leurs défenses | Maintenir un haut niveau de sécurité |

En résumé, Gophish est essentiel pour protéger les données numériques des entreprises. En simulant des attaques de phishing, elle aide les IT à rester en avance. Ainsi, elles assurent la sécurité de leur organisation.

Pour en savoir plus sur la gestion des menaces et attaques efficaces, consultez l’article principal à l’adresse suivante : Gestion des menaces et attaques efficaces

Fonctionnalités clés de Gophish

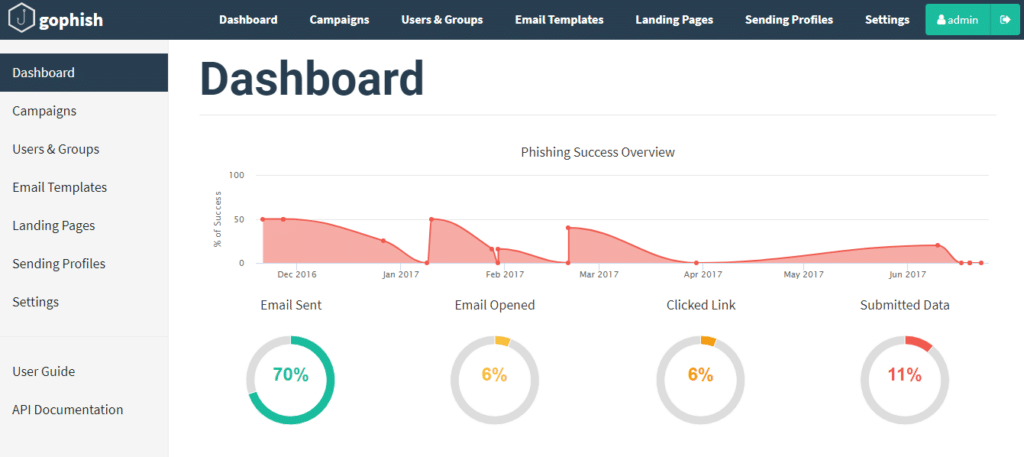

Gophish offre des outils puissants pour créer des campagnes de phishing. Son interface est facile à utiliser. Les modèles d’e-mails peuvent être personnalisés. Il permet aussi de suivre et d’analyser les résultats.

Interface utilisateur intuitive

L’interface de Gophish est simple et facile à utiliser. Elle permet de naviguer facilement. Même les débutants peuvent rapidement apprendre à l’utiliser.

Modèles d’e-mails personnalisables

Gophish offre des modèles d’e-mails prêts à l’emploi. Mais vous pouvez aussi créer vos propres modèles. Vous pouvez personnaliser le contenu et la mise en page pour imiter les tactiques des cybercriminels.

Suivi et analyse des résultats

Gophish permet de suivre et d’analyser les résultats des campagnes. Vous obtenez des données sur les taux d’ouverture et les clics. Cela aide à évaluer l’efficacité des efforts de sensibilisation à la sécurité.

| Métrique | Description |

|---|---|

| Taux d’ouverture | Pourcentage d’e-mails ouverts par les destinataires |

| Taux de clics | Pourcentage de destinataires ayant cliqué sur les liens dans l’e-mail |

| Soumissions de formulaires | Nombre de destinataires ayant soumis des informations via un formulaire |

En utilisant ces fonctionnalités, les entreprises peuvent améliorer leur sécurité. Elles peuvent créer des campagnes efficaces et mesurer leur impact.

Configuration et déploiement de Gophish

La configuration et le déploiement de Gophish sont essentiels pour une simulation de phishing efficace. Suivez ces étapes simples pour installer et configurer Gophish sur votre serveur.

Vérifiez d’abord si votre serveur répond aux exigences minimales :

- Système d’exploitation : Linux, Windows ou macOS

- Processeur : 2 cœurs ou plus

- RAM : 4 Go minimum

- Espace disque : 20 Go minimum

Après avoir vérifié ces prérequis, suivez ces étapes pour l’installation de Gophish :

- Téléchargez la dernière version de Gophish depuis le site officiel.

- Extrayez les fichiers téléchargés dans le répertoire de votre choix.

- Ouvrez un terminal et accédez au répertoire d’installation de Gophish.

- Exécutez la commande ./gophish pour lancer l’application.

Après l’installation, configurez Gophish correctement pour son bon fonctionnement et sa sécurité. Voici quelques points clés à considérer :

| Paramètre | Description | Recommandation |

|---|---|---|

| Port d’écoute | Le port sur lequel Gophish écoute les connexions entrantes | Choisissez un port non standard (ex : 8080) pour plus de sécurité |

| Certificat SSL | Permet de sécuriser les communications entre Gophish et les utilisateurs | Utilisez un certificat SSL valide pour chiffrer les données |

| Authentification | Protège l’accès à l’interface d’administration de Gophish | Définissez un nom d’utilisateur et un mot de passe forts |

Enfin, choisissez soigneusement où héberger Gophish. Vous pouvez l’héberger sur votre serveur ou opter pour un hébergement cloud. Assurez-vous que l’hébergement est sécurisé et à jour.

Un déploiement réussi de Gophish nécessite une configuration minutieuse et un hébergement sécurisé. Ne négligez pas ces aspects cruciaux pour garantir l’efficacité de vos simulations de phishing.

Création de campagnes de phishing réalistes

Gophish est un outil puissant pour tester la vigilance de vos employés. Il permet de créer des campagnes de phishing réalistes. Vous pouvez définir des groupes cibles, personnaliser des modèles d’e-mails et planifier des campagnes.

Définition des groupes cibles

La première étape est de définir vos groupes cibles. Gophish vous aide à segmenter votre audience. Vous pouvez choisir en fonction du département, du niveau hiérarchique ou de l’emplacement.

Personnalisation des modèles d’e-mails

Après avoir défini vos groupes, créez des modèles d’e-mails personnalisés. Gophish offre un éditeur intuitif pour concevoir des e-mails convaincants. Vous pouvez personnaliser le contenu pour chaque destinataire.

La personnalisation est la clé pour créer des campagnes de phishing réalistes qui mettent véritablement à l’épreuve la vigilance de vos employés.

Planification des campagnes

Gophish vous permet de planifier vos campagnes à l’avance. Vous pouvez définir des dates et heures pour l’envoi des e-mails. Vous pouvez aussi échelonner vos campagnes pour simuler une attaque persistante.

En utilisant Gophish, vous pouvez tester et renforcer la sensibilisation de vos employés à la cybersécurité. Ses fonctionnalités de segmentation, de personnalisation et de planification simplifient la simulation d’attaques de phishing. Cela vous aide à protéger votre organisation contre les menaces réelles.

Gophish: Un outil puissant pour la sensibilisation à la cybersécurité

Protéger les entreprises contre les menaces numériques est crucial. Gophish, une plateforme open-source, est essentielle dans ce combat. Elle permet de créer des simulations de phishing pour former les employés et identifier les faiblesses.

Formation des employés

Gophish aide à former les employés à reconnaître les tentatives de phishing. En les exposant à des simulations, elle les rend plus vigilants. Cette formation est cruciale pour protéger l’organisation.

Voici quelques statistiques sur l’importance de la formation des employés en matière de cybersécurité :

| Statistique | Pourcentage |

|---|---|

| Entreprises victimes d’attaques de phishing | 90% |

| Employés ouvrant des e-mails de phishing | 30% |

| Réduction des incidents de phishing après formation | 50% |

Ces chiffres montrent l’importance de former les employés pour renforcer la cybersécurité. Gophish aide à mettre en place des programmes de sensibilisation efficaces.

La formation et la sensibilisation des employés sont des éléments essentiels d’une stratégie de cybersécurité efficace.

Identification des vulnérabilités

Gophish aide aussi à identifier les vulnérabilités. En analysant les résultats des simulations, les responsables de la sécurité peuvent corriger les faiblesses. Cela renforce la sécurité de l’entreprise.

Pour en savoir plus sur les bases de la programmation Python, consultez cet article informatif qui vous guidera à travers les concepts essentiels.

Intégration de Gophish avec d’autres outils de sécurité

L’intégration de Gophish avec d’autres outils de sécurité est cruciale pour une bonne cybersécurité. En combinant Gophish avec des SIEM et des systèmes de gestion des incidents, les entreprises obtiennent une vue d’ensemble. Cela leur permet de mieux comprendre leurs efforts de sensibilisation à la cybersécurité.

Les avantages de l’intégration sont nombreux. Tout d’abord, elle permet de corriger les données entre différents systèmes. Cela donne une vue complète de la sécurité de l’entreprise. Les résultats des campagnes de phishing simulées sont intégrés aux SIEM, aidant à analyser les comportements des utilisateurs.

De plus, l’intégration avec les systèmes de gestion des incidents améliore la réponse aux menaces. Lorsqu’un utilisateur tombe dans un piège de phishing simulé, l’incident est automatiquement créé. Cela déclenche les processus de réponse nécessaires. Cette intégration permet de détecter et de réagir plus vite aux menaces.

Pour intégrer Gophish avec d’autres outils de sécurité, suivez ces étapes :

- Identifiez les outils de sécurité à intégrer, comme les SIEM et les systèmes de gestion des incidents.

- Configurez les API et les connecteurs nécessaires pour la communication entre Gophish et les autres outils.

- Définissez les règles de corrélation des données et les workflows d’incidents pour automatiser les processus de réponse.

- Testez l’intégration pour s’assurer que les données sont correctement transmises et que les incidents sont créés de manière appropriée.

En intégrant Gophish à leur écosystème de sécurité, les entreprises profitent de simulations de phishing réalistes. Elles bénéficient aussi d’une visibilité complète sur leur posture de sécurité. Cette approche holistique renforce la détection des menaces et la réponse aux incidents, améliorant la cybersécurité globale.

Cas d’utilisation réels de Gophish

Gophish est un outil polyvalent utilisé dans divers secteurs. Il aide à simuler des attaques de phishing de manière réaliste. Cela sensibilise les employés aux menaces de cybersécurité.

Secteur financier

Les banques et sociétés financières sont souvent visées par des attaques de phishing. Elles utilisent Gophish pour former leurs employés. Ainsi, elles réduisent leur risque de compromission.

Organismes gouvernementaux

Les organismes gouvernementaux ont des informations confidentielles. Ils utilisent Gophish pour tester la vigilance de leurs employés. Cela aide à identifier les domaines nécessitant plus de formation.

- Formation des fonctionnaires aux techniques de phishing courantes

- Évaluation de la conformité aux politiques de sécurité internes

- Identification des vulnérabilités dans les processus de gestion des e-mails

Entreprises de toutes tailles

Les entreprises de toutes tailles peuvent utiliser Gophish pour améliorer leur sécurité. Les petites et moyennes entreprises sont souvent ciblées. Elles peuvent réduire le risque de compromission en utilisant des campagnes de simulation régulières.

| Secteur | Cas d’utilisation de Gophish | Résultats |

|---|---|---|

| Financier | Formation des employés à la reconnaissance des e-mails de phishing | Réduction du risque de compromission |

| Gouvernemental | Évaluation de la conformité aux politiques de sécurité | Identification des domaines nécessitant une formation supplémentaire |

| Entreprises | Sensibilisation des employés aux menaces de phishing | Renforcement de la posture de sécurité globale |

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui. Découvrez des cours variés pour tous les niveaux !

FAQ

Qu'est-ce que Gophish ?

Gophish est une plateforme open-source pour simuler des phishing. Elle aide les entreprises à former leurs employés et à améliorer leur sécurité. Elle offre une interface facile à utiliser, des e-mails personnalisables et des outils pour analyser les résultats.

Pourquoi utiliser Gophish pour la sensibilisation à la cybersécurité ?

Gophish est un outil efficace pour former les employés et trouver les faiblesses. En utilisant des campagnes de phishing réalistes, les entreprises peuvent renforcer leur sécurité. Cela les aide à se protéger mieux contre les menaces.

Comment configurer et déployer Gophish ?

Pour configurer Gophish, il faut l’installer sur un serveur. Il faut aussi choisir l’hébergement. Des guides et des conseils de sécurité sont disponibles pour aider.

Comment créer des campagnes de phishing réalistes avec Gophish ?

Avec Gophish, on peut créer des campagnes de phishing en définissant des cibles et en personnalisant les e-mails. Des exemples sont donnés pour aider à utiliser la plateforme au mieux.

Gophish peut-il être intégré à d'autres outils de sécurité ?

Oui, Gophish peut être intégré à des systèmes de sécurité comme les SIEM. Cela renforce la sécurité globale et simplifie la sensibilisation à la cybersécurité.

Conclusion

Gophish est une plateforme open-source efficace pour simuler des attaques de phishing et renforcer la sécurité des organisations. Elle offre des fonctionnalités simples et personnalisables, permettant aux professionnels de créer des campagnes réalistes et d’identifier les points faibles.