La création de requêtes efficaces dans Splunk peut être complexe.

Des erreurs de syntaxe peuvent entraîner des résultats incorrects ou incomplets, ralentissant l’analyse.

Cet article explore comment les colorations et outils de Splunk peuvent améliorer la précision et l’efficacité de vos recherches.

Maîtrisez les fonctionnalités de base dans l'analyse de logs avec Splunk

Les colorations dans Splunk :

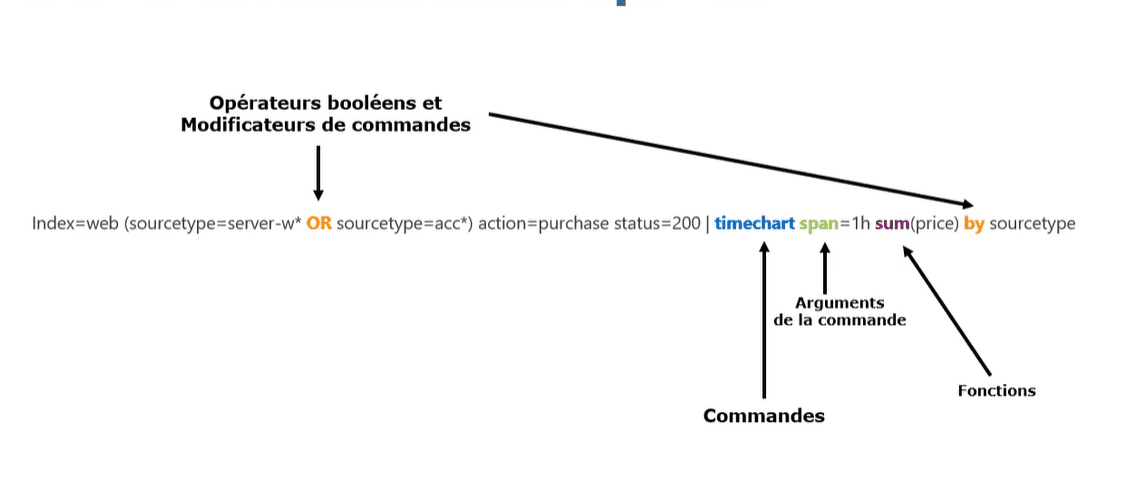

La syntaxe de recherche est enrichie par une coloration qui permet d’éviter les erreurs de syntaxe et d’identifier facilement les différents éléments d’une requête :

- Orange :Opérateurs booléens et modificateurs de commande (par exemple, OR, AND, NOT).

- Bleu :Commandes.

- Vert :Arguments des commandes.

- Mauve :Fonctions.

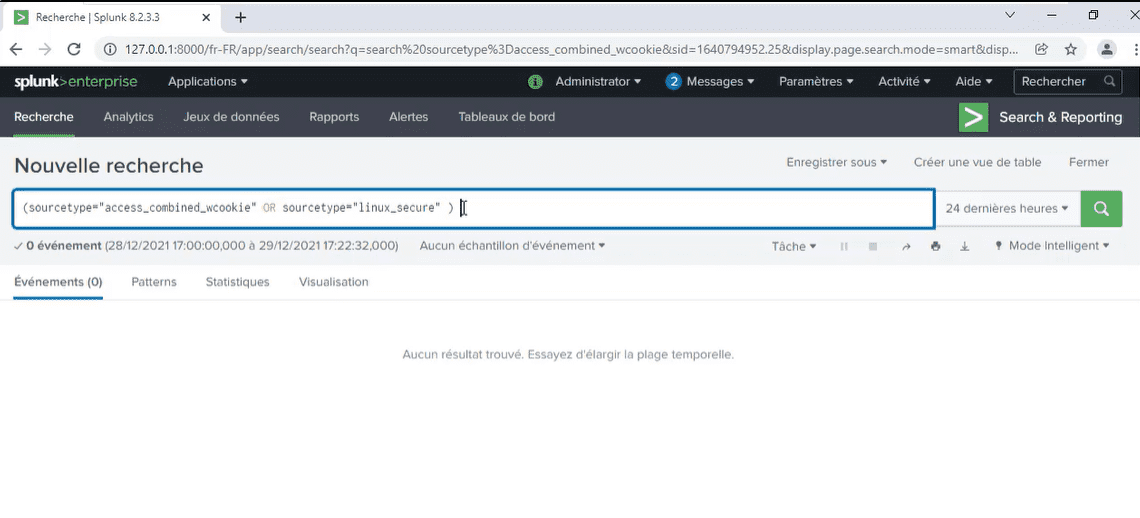

L’assistant de recherche aide à la complétion automatique. Par exemple, en tapant « source », des suggestions pertinentes apparaissent. Vous pouvez sélectionner un élément dans la liste ou continuer à saisir votre requête. Cet outil est particulièrement utile avant l’utilisation d’une pipe (|).

- Recherche = Tâche

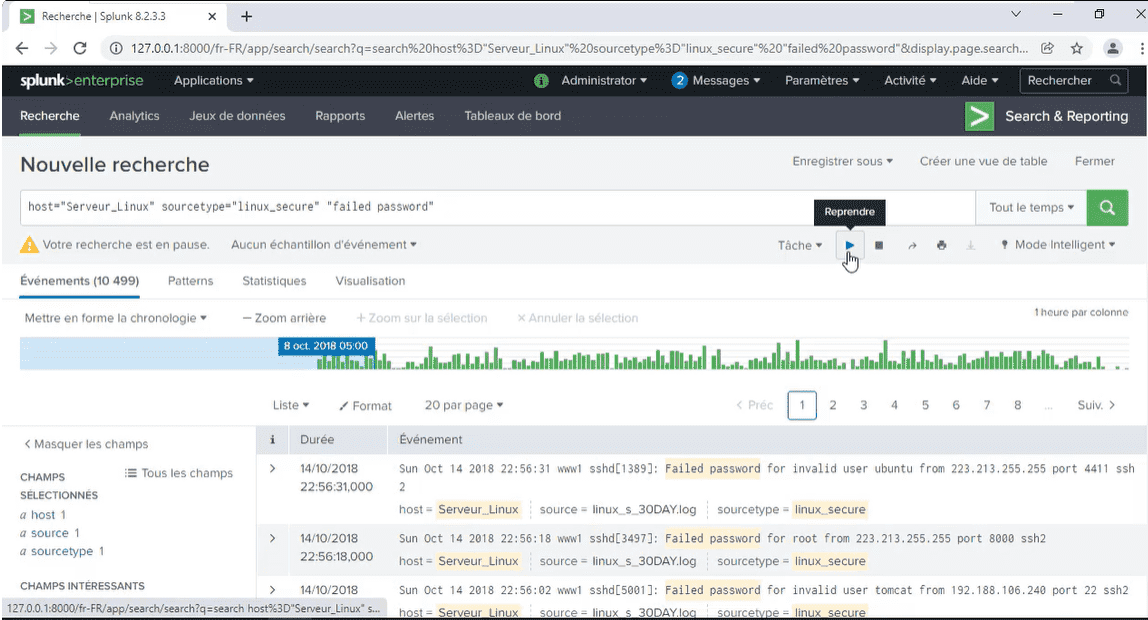

- Reprendre/Pause :

- Vous pouvez mettre une recherche en pause si elle consomme trop de ressources ou si vous voulez analyser les résultats partiels avant qu’elle ne termine.

- Suivi des recherches (Tâches) :

- Vous pouvez aussi sauvegarder une recherche récurrente ou automatisée pour surveiller des événements spécifiques.

- Gestion des performances :

- Lorsque vous exécutez une recherche complexe ou couvrant une large plage de temps, Splunk attribue des ressources pour traiter cette tâche. La section « Tâche » vous permet de prioriser, interrompre ou ajuster l’exécution si besoin.

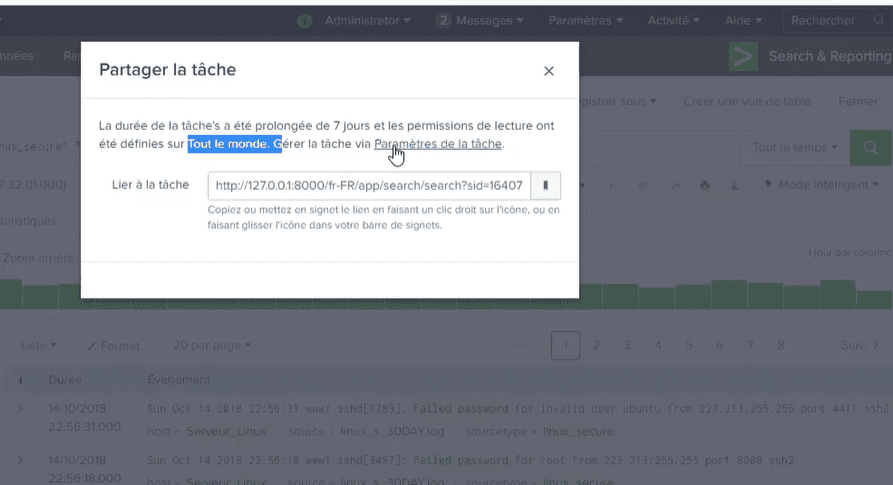

Par exemple pour partager une tache :

Accéder à paramètre de la tâche pour modifier la Confidentialité.

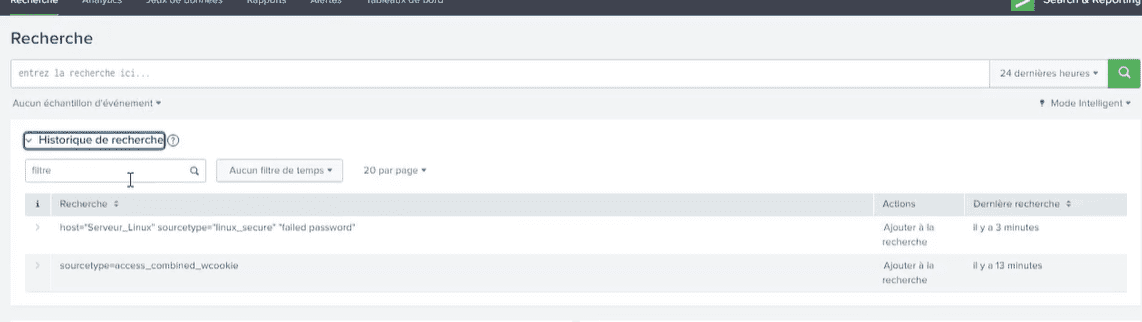

L’historique des recherches :

Accéder à l’interface de splunk >Search & Reporting > Historique de recherche

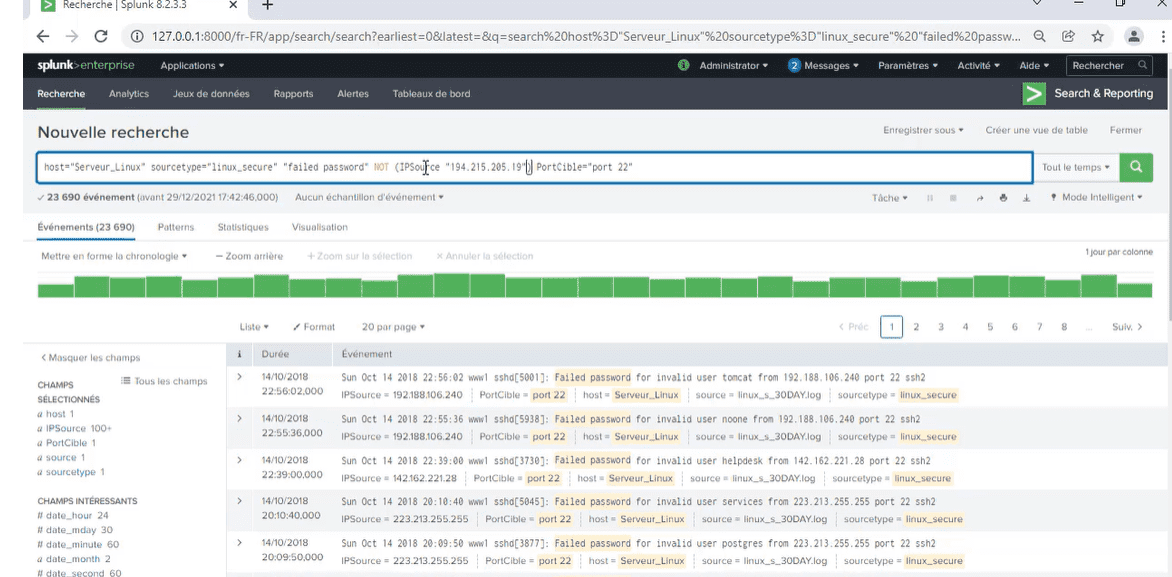

Exploitation des champs et métadonnées

Les champs sont automatiquement extraits lors des recherches :

- Champs métadonnées :Hôte, source, source type, horodatage.

- Champs personnalisés :Exemple, adresse IP ou port.

Vous pouvez filtrer les événements en spécifiant des valeurs précises pour les champs, comme :

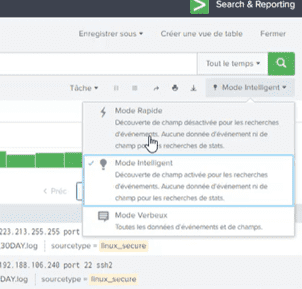

Les différents modes permettent d’adapter la recherche à vos besoins :

- Mode rapide :Priorise la vitesse et désactive la découverte des champs.

- Mode intelligent :Équilibre vitesse et complétude.

- Mode verbeux :Fournit des résultats complets avec tous les événements et champs, mais prend plus de temps.

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui.

FAQ

Comment la coloration syntaxique aide-t-elle dans Splunk?

Qu'est-ce que l'assistant de recherche dans Splunk?

Comment gérer les performances des recherches dans Splunk?

Quels sont les différents modes de recherche dans Splunk?

Comment utiliser l'historique des recherches dans Splunk?

Conclusion

Les colorations et outils Splunk sont indispensables pour optimiser les recherches et analyses. Comment envisagez-vous d’exploiter ces fonctionnalités dans vos prochaines analyses de données?