La gestion des accès aux ressources AWS est complexe et cruciale.

Sans un contrôle adéquat, les ressources peuvent être vulnérables à des accès non autorisés, entraînant des risques de sécurité.

Les stratégies IAM AWS offrent une solution robuste pour définir et contrôler les permissions d’accès efficacement. Cet article détaillera leur fonctionnement et leur mise en œuvre.

Maîtrisez AWS pour une gestion optimale des systèmes cloud.

Politiques IAM et Permissions AWS

Imaginez que vous gérez une bibliothèque. Chaque section de la bibliothèque (romans, science, histoire) a des règles spécifiques sur qui peut y entrer et ce qu’ils peuvent faire. Dans le monde d’AWS, ces règles sont définies par des « stratégies IAM » (Identity and Access Management).

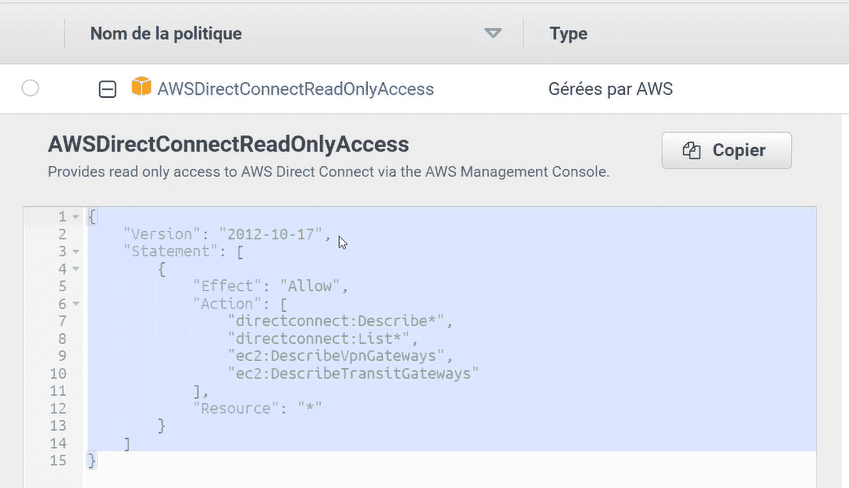

Les stratégies IAM sont des documents JSON qui définissent les permissions accordées à un utilisateur, un groupe ou un rôle. Elles déterminent quelles actions peuvent être effectuées sur quelles ressources.

Structure d’une Stratégie IAM

{"Version":"date","Statement":[{"Effect":"effect","Action":"action","Resource":"arn","Condition":{"condition1":{"key":"value"}}}]}

structure d’une stratégie iam

Version : Indique la version de la syntaxe de la politique.

- Exemple : »2012-10-17″ est la version la plus récente et recommandée pour utiliser dans les politiques IAM.

Statement : Contient une liste d’énoncés qui définissent les permissions.

- Exemple :Peut contenir un ou plusieurs objets définissant des permissions spécifiques.

Effect : Indique si la stratégie autorise (« Allow ») ou refuse (« Deny ») l’accès.

- Exemple : »Allow » signifie que l’accès est accordé, tandis que « Deny » signifie que l’accès est refusé.

Action : Spécifie l’action ou les actions que l’utilisateur est autorisé à effectuer.

- Exemple : »s3:PutObject » autorise l’utilisateur à ajouter des objets dans un bucket S3.

Resource : Indique la ressource sur laquelle l’action est effectuée.

- Exemple : »arn:aws:s3:::mon-bucket » spécifie un bucket S3 particulier.

Condition : Optionnel, spécifie les conditions qui doivent être remplies pour que l’énoncé soit applicable.

Exemple 1 d’une stratégie IAM

{"Version":"2012-10-17","Statement":[{"Effect":"Allow","Action":"s3:GetObject","Resource":"arn:aws:s3:::mon-bucket\/*","Condition":{"StringEquals":{"s3:prefix":"documents\/"}}}]}

exemple1 d’une stratégie iam

Version : « 2012-10-17 »

Effect : « Allow » – autorise l’accès.

Action : « s3:GetObject » – autorise la récupération d’objets.

Resource : « arn:aws:s3:::mon-bucket/* » – s’applique à tous les objets dans le bucket « mon-bucket ».

Condition : L’accès est autorisé uniquement pour les objets dont le préfixe est « documents/ ».

Exemple 2 d’une stratégie IAM

Création d’une stratégie IAM

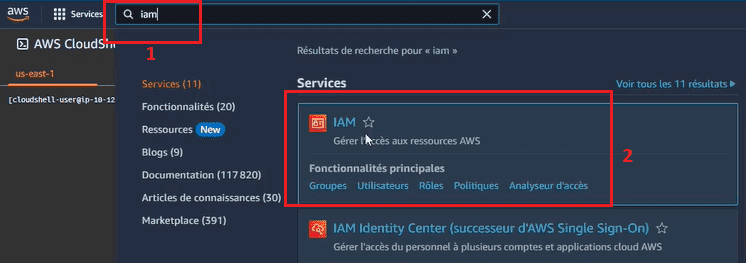

Nous allons rechercher « IAM » dans la barre de recherche, puis entrer dans le service IAM.

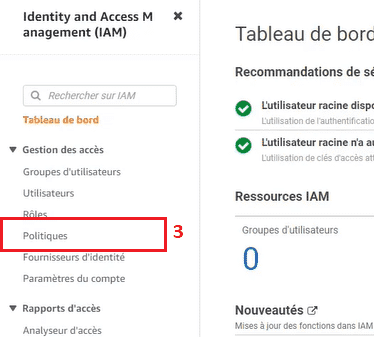

Maintenant, nous allons cliquer sur « Politiques ».

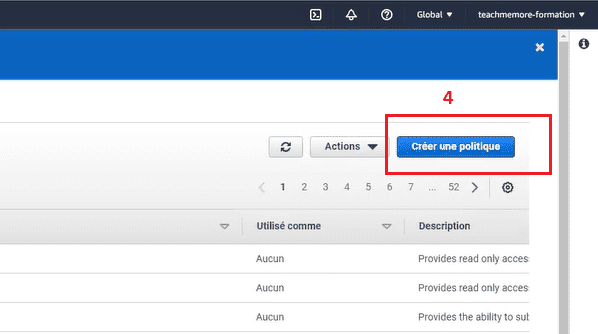

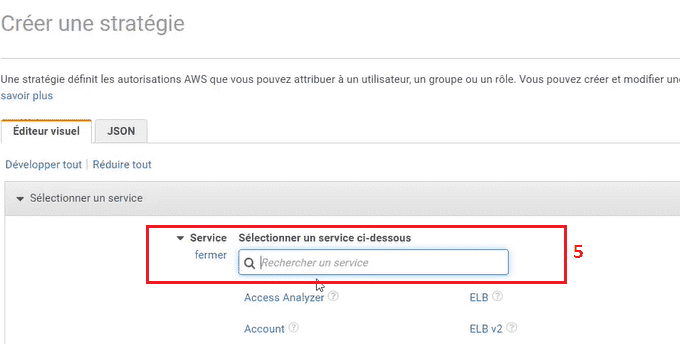

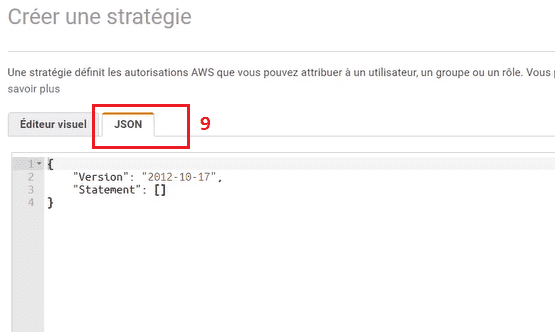

Cliquez sur « Créer une politique ».

Maintenant, nous allons choisir un service pour lequel nous souhaitons créer une politique. Dans notre cas, nous avons sélectionné le service EC2 comme exemple.

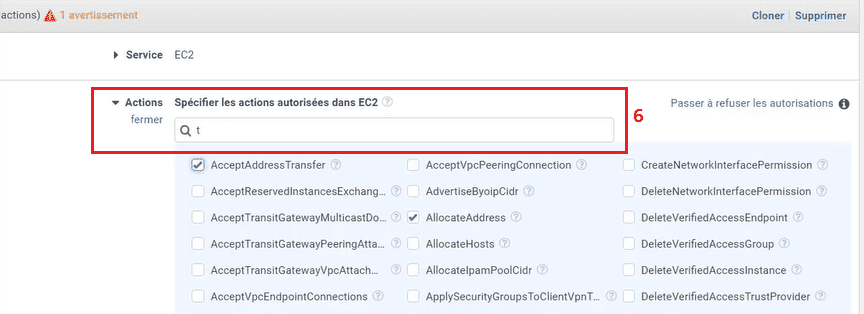

Par exemple, nous allons choisir AcceptAddressTransfer et AllocateAddress. Nous avons choisi ces actions de manière aléatoire juste pour l’exemple, mais il est important de comprendre chaque action avant de les sélectionner.

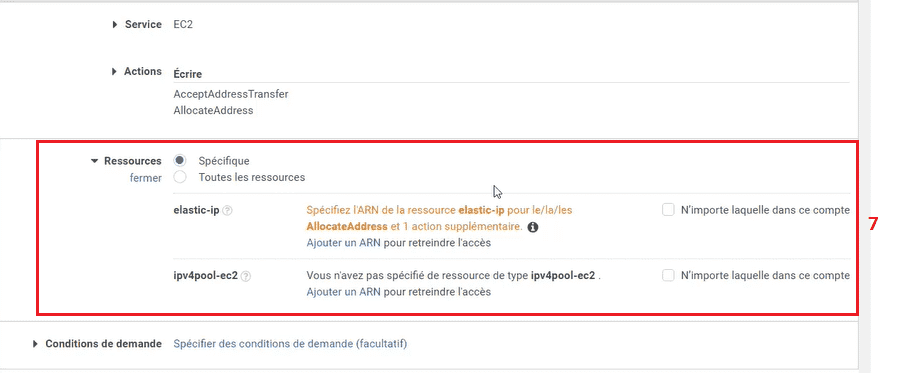

Maintenant, il faut spécifier l’ARN des ressources que nous avons déjà choisies.

ARN (Amazon Resource Name) est un identificateur unique pour les ressources AWS. Les ARN sont utilisés pour spécifier une ressource de manière unique dans tous les services AWS, comme dans les politiques IAM, les requêtes API, et les configurations de ressources.

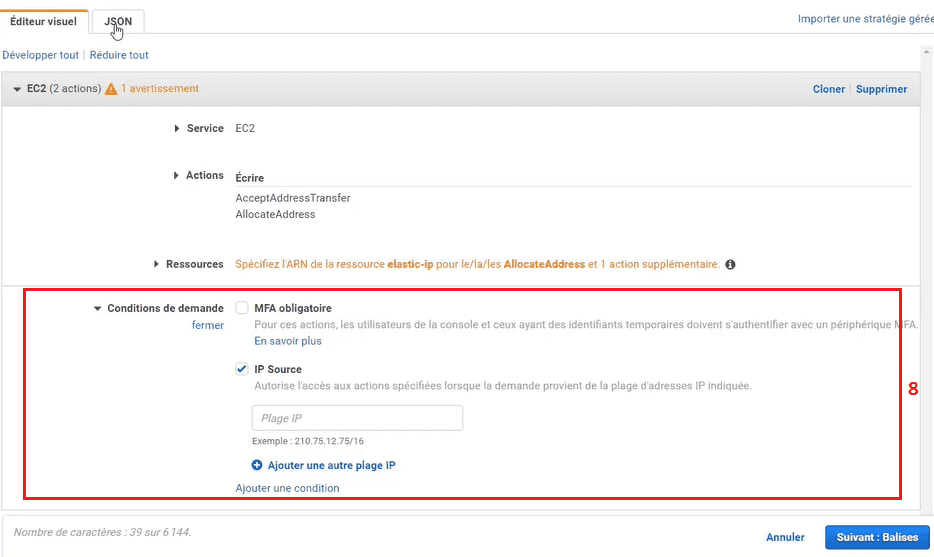

Les conditions sont optionnelles.

Une fois terminé, vous pouvez voir la politique sous forme de JSON. Dans notre cas, elle est vide car c’est juste un exemple.

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui.

FAQ

Qu'est-ce qu'une stratégie IAM dans AWS?

Comment créer une stratégie IAM sur AWS?

Pourquoi utiliser des conditions dans une stratégie IAM?

Quelle est la structure d'une stratégie IAM?

Quels sont les exemples courants de stratégies IAM?

Conclusion

Les stratégies IAM sont cruciales pour sécuriser vos ressources AWS. Quels autres aspects de la gestion des accès souhaiteriez-vous explorer?