Les cyberattaques sont de plus en plus sophistiquées et fréquentes, mettant en péril les systèmes d’information.

Les conséquences d’une mauvaise défense incluent des pertes financières, des atteintes à la réputation et des interruptions opérationnelles.

Cet article explore comment les équipes Blue, Red et Purple collaborent pour renforcer la sécurité des systèmes face aux menaces actuelles.

Acquérez les compétences clés pour défendre votre organisation contre les cybermenaces.

Relation Blue, Red et Purple Team

Blue Team : L’équipe Blue est chargée de défendre les systèmes et réseaux contre les cyberattaques, mettant en place des mesures de sécurité et surveillant les activités pour assurer la protection. Pour rejoindre la Blue Team, plusieurs compétences sont requises, allant des Compétences Soft Skills :

- Autodidacte

- Autonomie et organisation

- Capacité d’analyse et de synthèse

- Rigueur

- Méthodologique

- Qualité rédactionnelle

- Communication

- L’art du KISS (Keep It Simple Stupid)

- Purple Team (cauchemar en entreprise) :La Purple Team combine les approches Blue et Red, encourageant la collaboration pour évaluer les défenses, partager les connaissances et améliorer la posture globale de sécurité.

- Red Team :L’équipe Red simule des attaques réalistes pour identifier les vulnérabilités et renforcer la résilience en testant les défenses d’une organisation.

Red Team VS Pentest : Différences

https://sh0ckfr.com/pages/les-differences-entre-red-team-et-pentest/

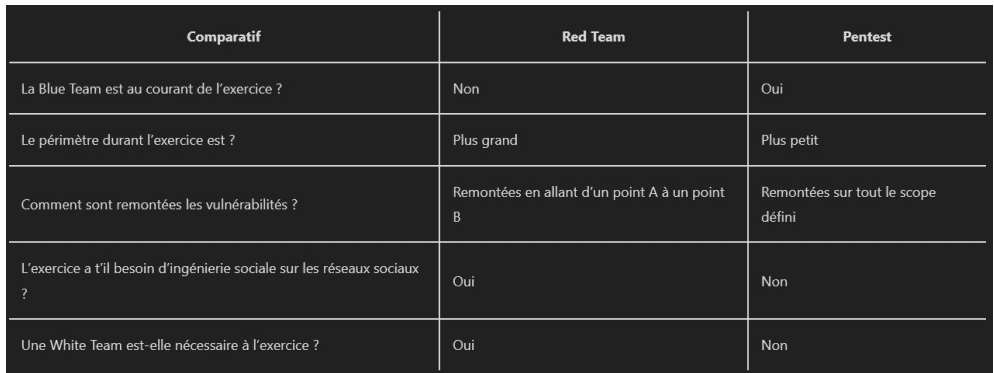

Blue Team et la Connaissance des Exercices

- Red Team :La Blue Team (équipe de défense interne) n’est pas informée à l’avance de l’exercice de Red Team, ce qui permet de simuler au mieux un scénario réaliste.

- Pentest :La Blue Team est généralement informée du Pentest, permettant une collaboration plus étroite et des résultats plus ciblés.

Périmètre des Exercices en Cyber Sécurité

- Red Team :Le périmètre de l’exercice de Red Team est souvent plus grand, simulant une attaque complète sur l’ensemble du réseau ou de l’organisation.

- Pentest :Le périmètre du Pentest est généralement plus restreint, se concentrant sur des cibles spécifiques ou des systèmes particuliers.

Vulnérabilités : Détection et Remontée

- Red Team :Les vulnérabilités sont remontées en suivant une trajectoire d’un point A à un point B, simulant ainsi le cheminement réel d’un attaquant.

- Pentest :Les vulnérabilités sont identifiées sur l’ensemble du scope défini, offrant une vue globale des faiblesses potentielles.

Ingénierie Sociale et Cyber Menaces

- Red Team :L’ingénierie sociale, y compris sur les réseaux sociaux, est souvent intégrée dans les exercices de Red Team pour évaluer la réponse des utilisateurs.

- Pentest :L’ingénierie sociale sur les réseaux sociaux n’est généralement pas une composante standard des Pentests, qui se concentrent davantage sur les aspects techniques.

Rôle Crucial de la White Team

- Red Team :Souvent, un exercice de Red Team nécessite une White Team, qui joue le rôle d’observateur neutre, évaluant les performances de la Blue Team.

- Pentest :La nécessité d’une White Team est moins courante dans les Pentests, où la collaboration avec la Blue Team est plus directe.

En résumé, le Red Teaming vise à simuler une attaque complète de bout en bout, tandis que le Pentest se concentre souvent sur des aspects spécifiques de la sécurité. Les deux approches sont complémentaires et contribuent à renforcer la résilience d’une organisation face aux cybermenaces.

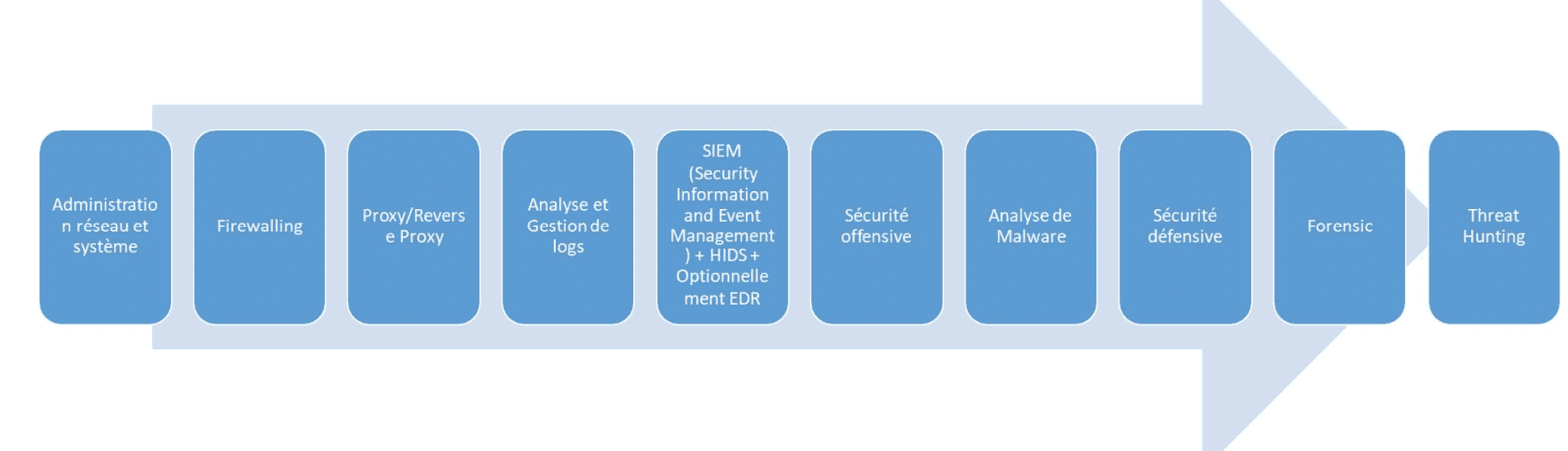

Métiers Clés du Blue Teaming

- Analyste Sécurité

- Consultant, Ingénieur et Architecte en cyber sécurité

- Administrateurs réseaux et systèmes

- Analyste SOC (N1, N2 et N3)

- Responsable du CSIRT

- Threat Hunter

- Cyber Threat Analyst

- Analyste réponse aux incidents de sécurité

- Gestionnaire de crise de cyber sécurité

- Analyste IA

Plus d’informations découvrir l’ensemble des métiers quand a cite

https://www.cyberjobs.fr/metiers-cybersecurite

https://www.ssi.gouv.fr/guide/panorama-des-metiers-dela-cybersecurity

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui.

FAQ

Quelle est la mission principale de la Blue Team ?

Comment la Purple Team améliore-t-elle la sécurité en entreprise ?

Quelles différences existent entre un Red Teaming et un Pentest ?

Pourquoi l'ingénierie sociale est-elle importante dans un exercice de Red Team ?

Quels métiers sont associés à la Blue Team ?

Conclusion

En comprenant les rôles de la Blue, Red et Purple Teams, les organisations peuvent améliorer leur posture de sécurité. Comment votre entreprise intègre-t-elle ces équipes pour faire face aux cybermenaces ?