La gestion du pare-feu est cruciale pour protéger votre système contre les menaces extérieures.

Sans une configuration adéquate, votre réseau peut être vulnérable aux attaques, compromettant la sécurité de vos données.

Grâce à PowerShell, vous pouvez facilement configurer et contrôler les règles du pare-feu Windows pour assurer une protection solide.

Initiez-vous à PowerShell et simplifiez vos tâches quotidiennes !

La gestion du pare-feu est essentielle pour protéger votre système contre les menaces extérieures. PowerShell offre une série de commandes qui permettent de configurer et de contrôler les règles du pare-feu Windows.

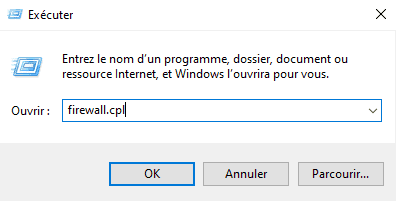

Pour commencer, vous pouvez ouvrir la console du pare-feu Windows Defender en exécutant la commande suivante :

firewall.cpl

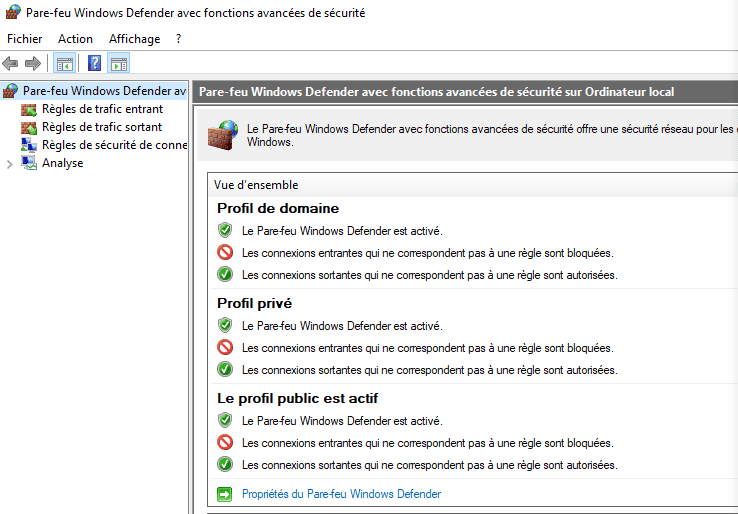

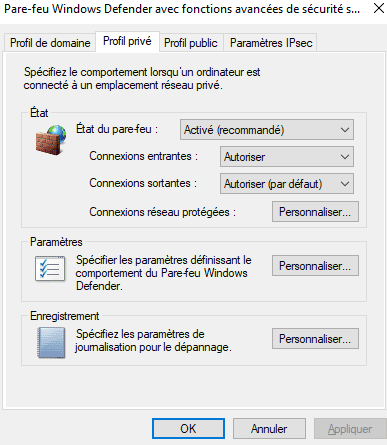

Cette commande ouvrira la console du pare-feu, où vous pourrez visualiser et gérer les différents paramètres liés au pare-feu, ainsi que les profils de pare-feu, qui se composent de trois types : Domaine, Privé et Public.

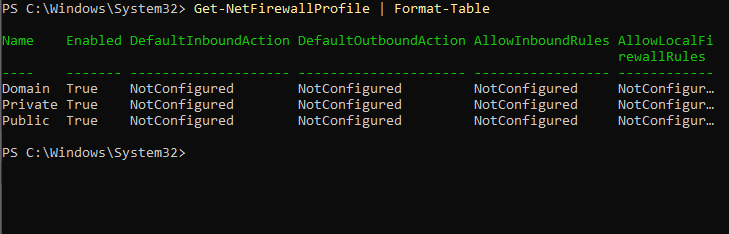

Pour obtenir un aperçu des profils de pare-feu configurés sur votre machine telles que leur état et leurs paramètres de sécurite , vous pouvez utiliser la commande suivante :

Get-NetFirewallProfile | Format-Table

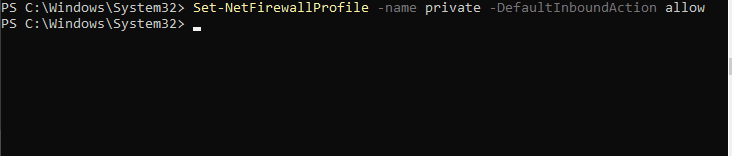

Par défaut, le profil privé est configuré pour bloquer les connexions entrantes. Pour changer ce comportement et autoriser les connexions entrantes sur ce profil, ajoutez le paramètre private comme dans la commande suivante :

Set-NetFirewallProfile -Name Private -DefaultInboundAction Allow

Nous vérifions ensuite, dans l’image suivante, que le paramètre a bien été changé en « Autoriser » .

Vous pouvez également gérer les connexions sortantes en bloquant, de la même façon, des ports spécifiques.

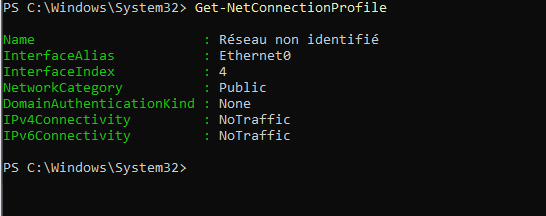

Pour afficher la configuration des connexions réseau vous utilisez la commande :

Get-NetConnectionProfile

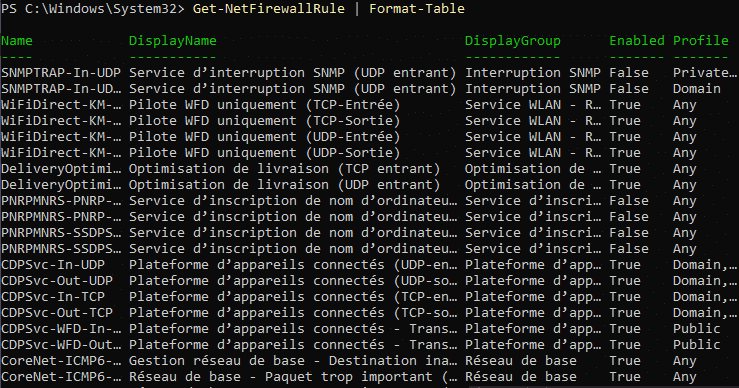

Pour lister toutes les règles de pare-feu actuellement configurées, sous forme de tableau, facilitant ainsi la lecture et la gestion des règles, utilisez :

Get-NetFirewallRule | Format-Table

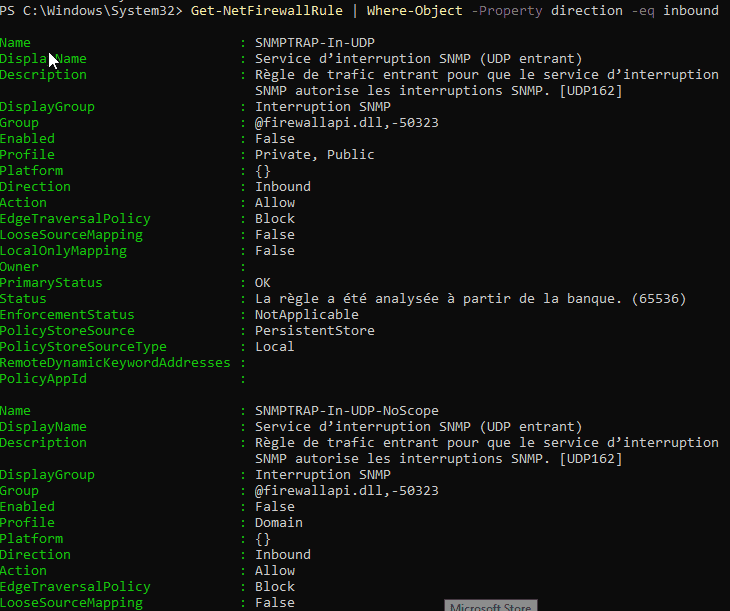

Si vous voulez voir uniquement les règles de trafic entrant, vous pouvez filtrer les résultats en utilisant Where-Object :

Get-NetFirewallRule | Where-Object -Property Direction -eq Inbound

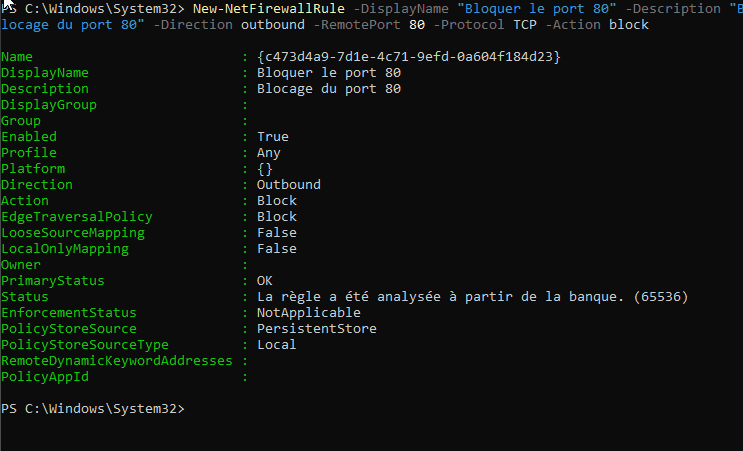

Pour bloquer un port spécifique, par exemple le port 80 (utilisé pour le trafic HTTP), vous pouvez créer une nouvelle règle avec la commande suivante :

New-NetFirewallRule -DisplayName "Bloquer le port 80" -Description "Blocage du port" -Direction Outbound -RemotePort 80 -Protocol TCP -Action Block

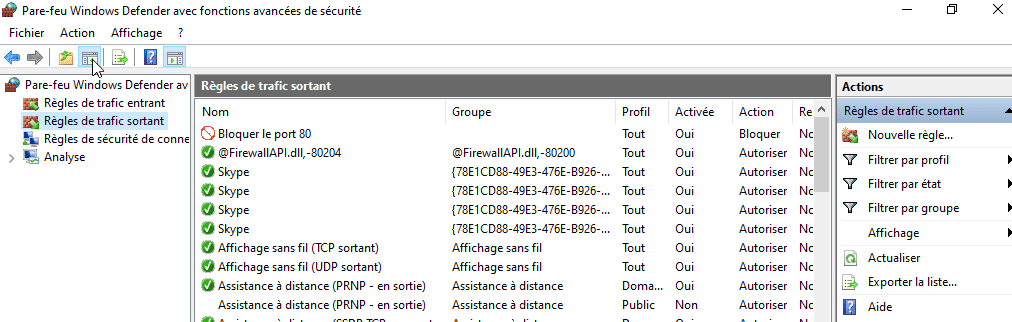

Après avoir créé la règle, vous pouvez vérifier son statut dans l’interface de gestion des règles de pare-feu. Vous devriez y voir la règle de blocage pour le port 80 sous les règles de trafic sortant comme monter l’image suivante :

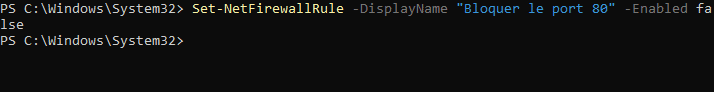

Si vous souhaitez désactiver une règle existante, par exemple celle que vous venez de créer pour bloquer le port 80, utilisez :

Set-NetFirewallRule -DisplayName "Bloquer le port 80" -Enabled False

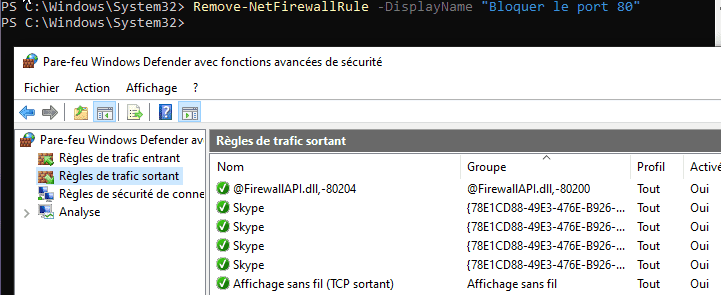

Enfin, si vous décidez que vous n’avez plus besoin de cette règle, vous pouvez la supprimer complètement avec la commande suivante :

Remove-NetFirewallRule -DisplayName "Bloquer le port 80"

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui.

FAQ

Comment ouvrir la console du pare-feu Windows Defender avec PowerShell ?

Comment vérifier le statut des profils de pare-feu via PowerShell ?

Comment autoriser les connexions entrantes sur le profil privé ?

Comment lister toutes les règles de pare-feu configurées ?

Comment bloquer un port spécifique avec PowerShell ?

Conclusion

En maîtrisant les commandes PowerShell pour gérer le pare-feu Windows, vous pouvez sécuriser efficacement votre système contre les menaces. Quel autre aspect de la sécurité réseau souhaitez-vous explorer ?