Les équipes de défense sont souvent débordées par le volume et la complexité des cybermenaces, rendant difficile l’identification et la réponse rapide aux attaques.

Ignorer ces menaces peut mener à des failles de sécurité majeures, compromettant des informations sensibles et la réputation de l’organisation.

Cet article explore des stratégies de Threat Intelligence et des outils comme Wireshark, Maltego, MISP et OPENCTI, pour renforcer vos capacités de détection et de réponse face aux cybermenaces.

Découvrir le concept de Threat Intelligence

Qu'est-ce que la Threat Intelligence ?

La Threat Intelligence est une pratique qui permet d’identifier et d’analyser des cybermenaces. Elle combine l’analyse, l’exploration, l’identification et la réponse aux menaces.

La CTI (Cyber Threat Intelligence) permet de mieux se défendre en connaissant les menaces et en anticipant pour détecter les signes précurseurs d’une attaque.

Informations collectées en Threat Intelligence

Les informations collectées peuvent varier, notamment des campagnes d’attaques, des IOC tels que des hash, des noms de domaines ou des adresses IP, des historiques d’attaques, la réutilisation d’architectures ou de plateformes précédemment utilisées, ainsi que l’utilisation de services, techniques et méthodes spécifiques.

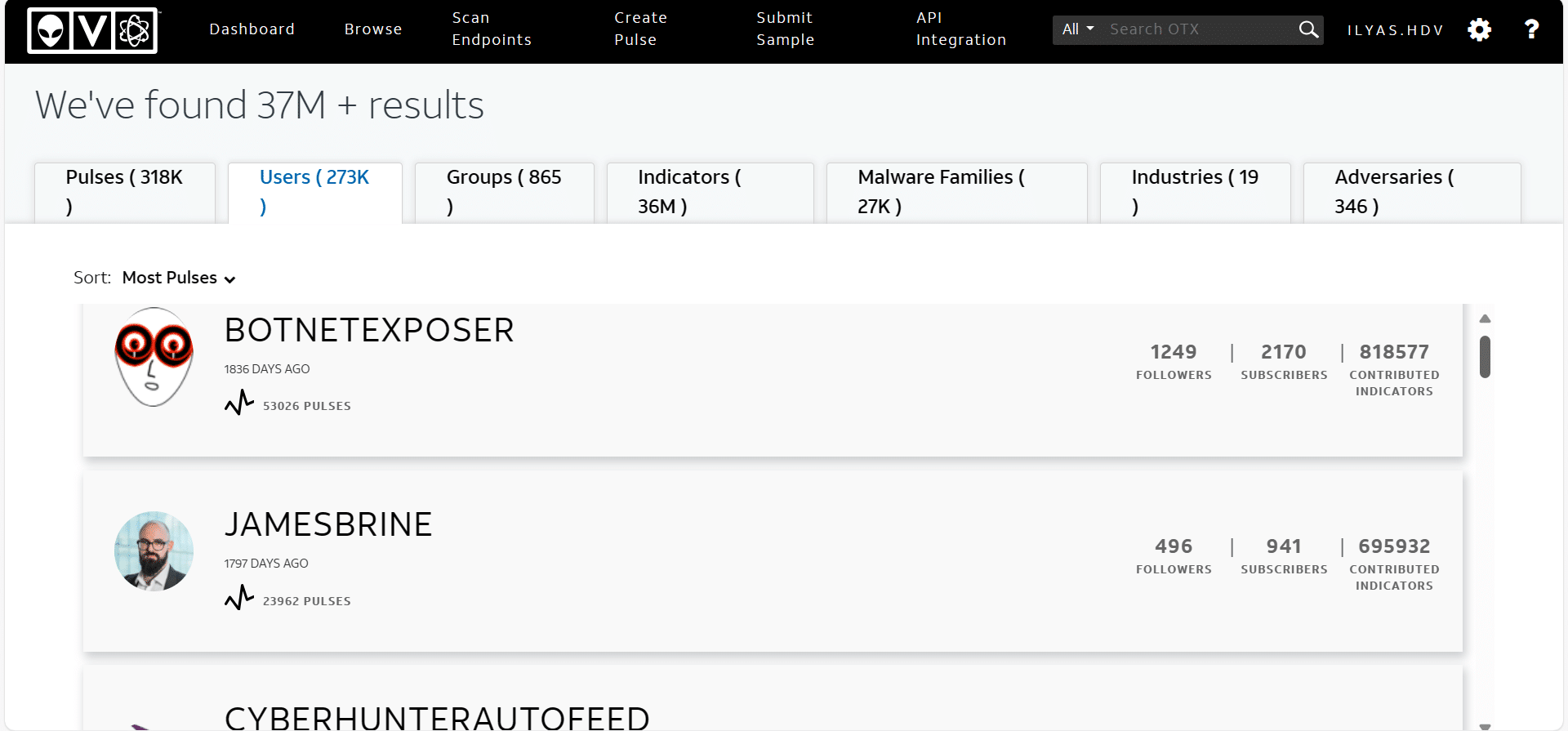

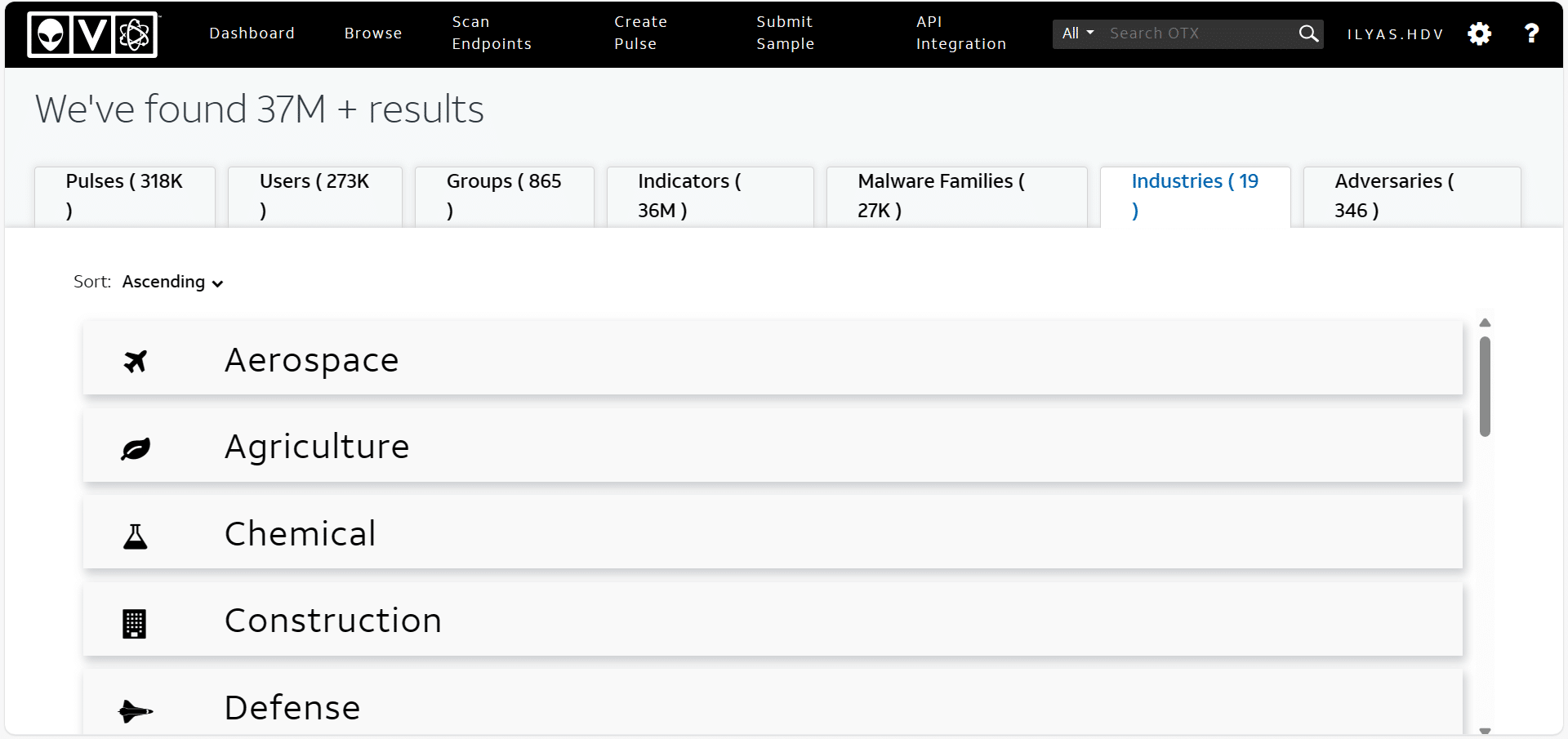

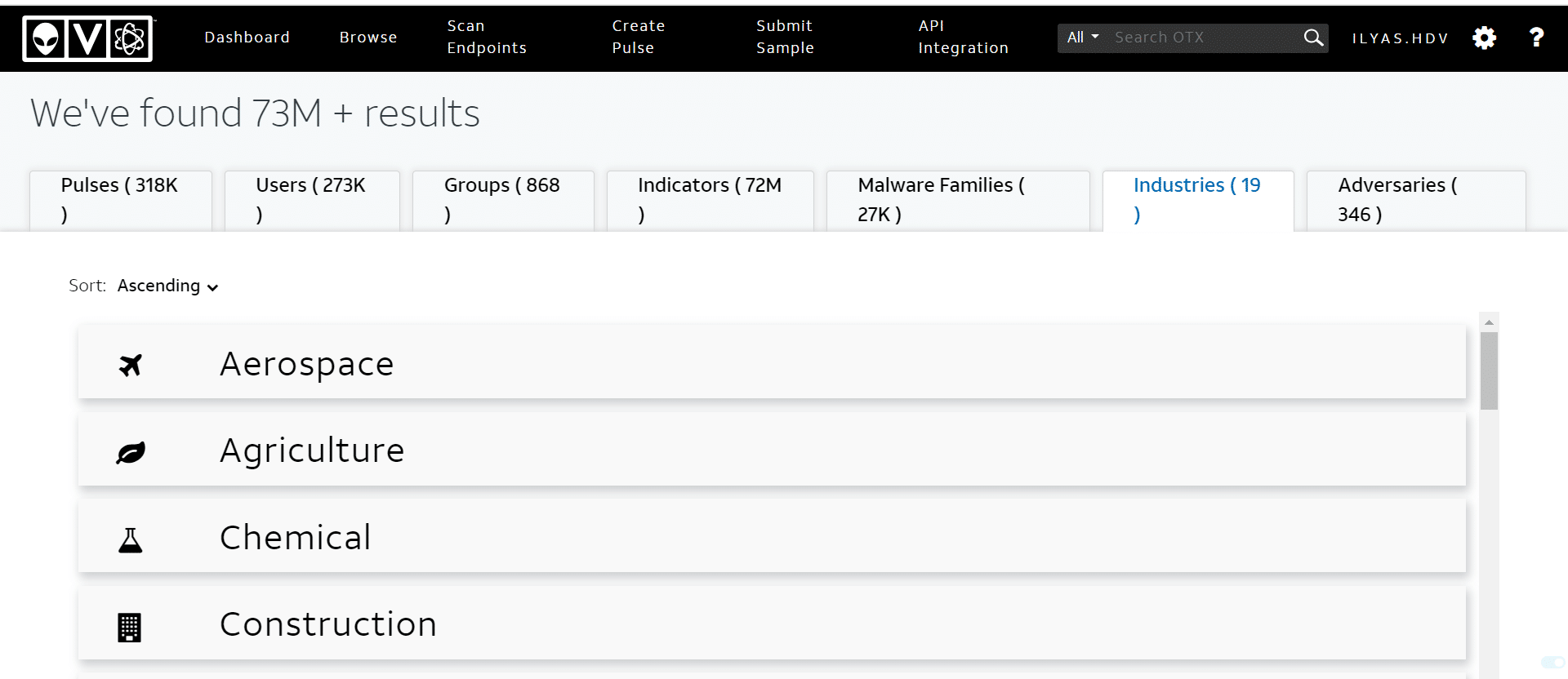

Une des plateformes pour la cyber threat intelligence, AlienVault, est un outil qui rassemble des informations sur les acteurs de menaces. Notre objectif principal est d’avoir une vue générale de l’outil. Nous observons l’interface de l’outil.

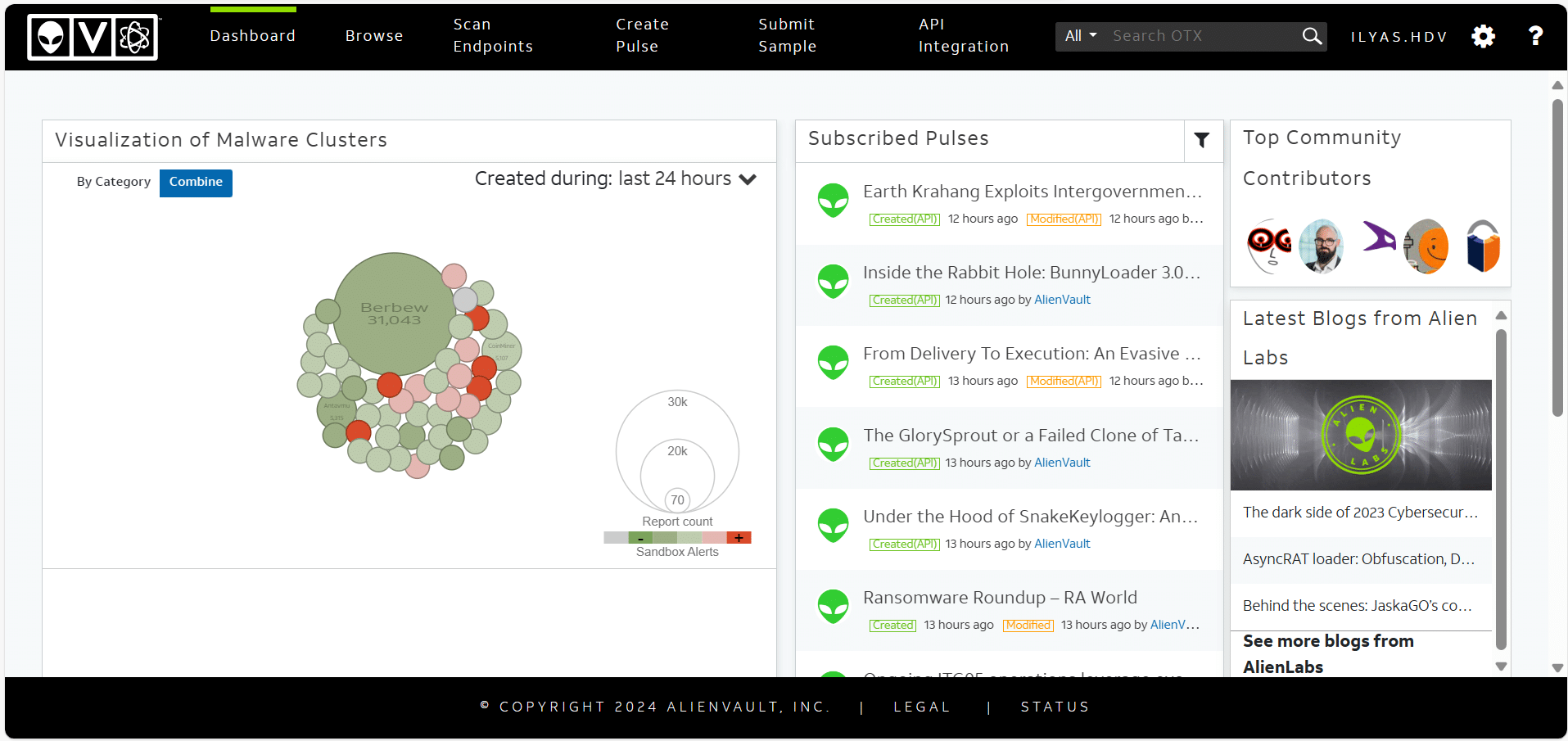

Après la création d’un compte sur AlienVault, vous devriez voir cette interface comme illustrée ci-dessus. Vous pouvez y trouver des clusters de malwares très connus ainsi que des pulses.

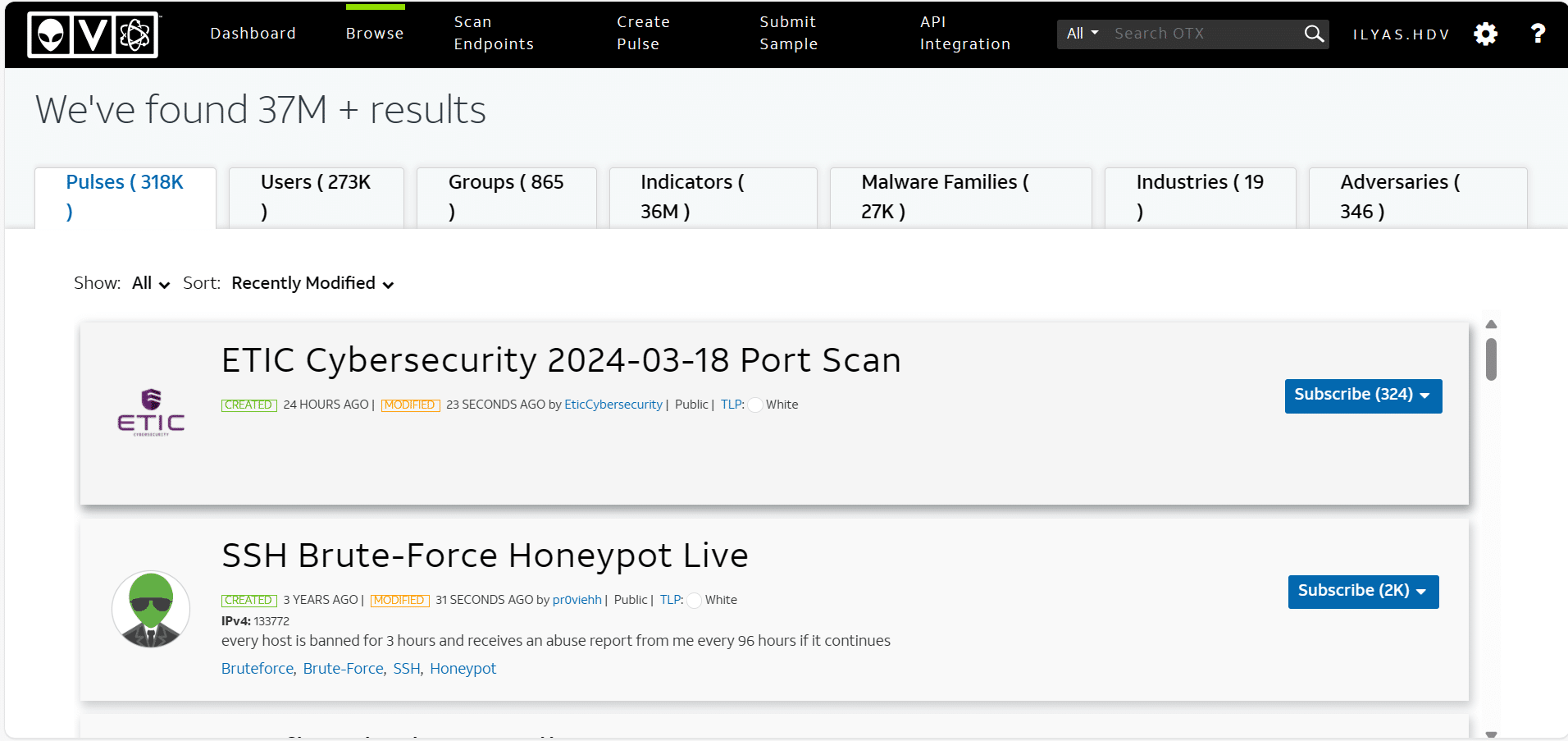

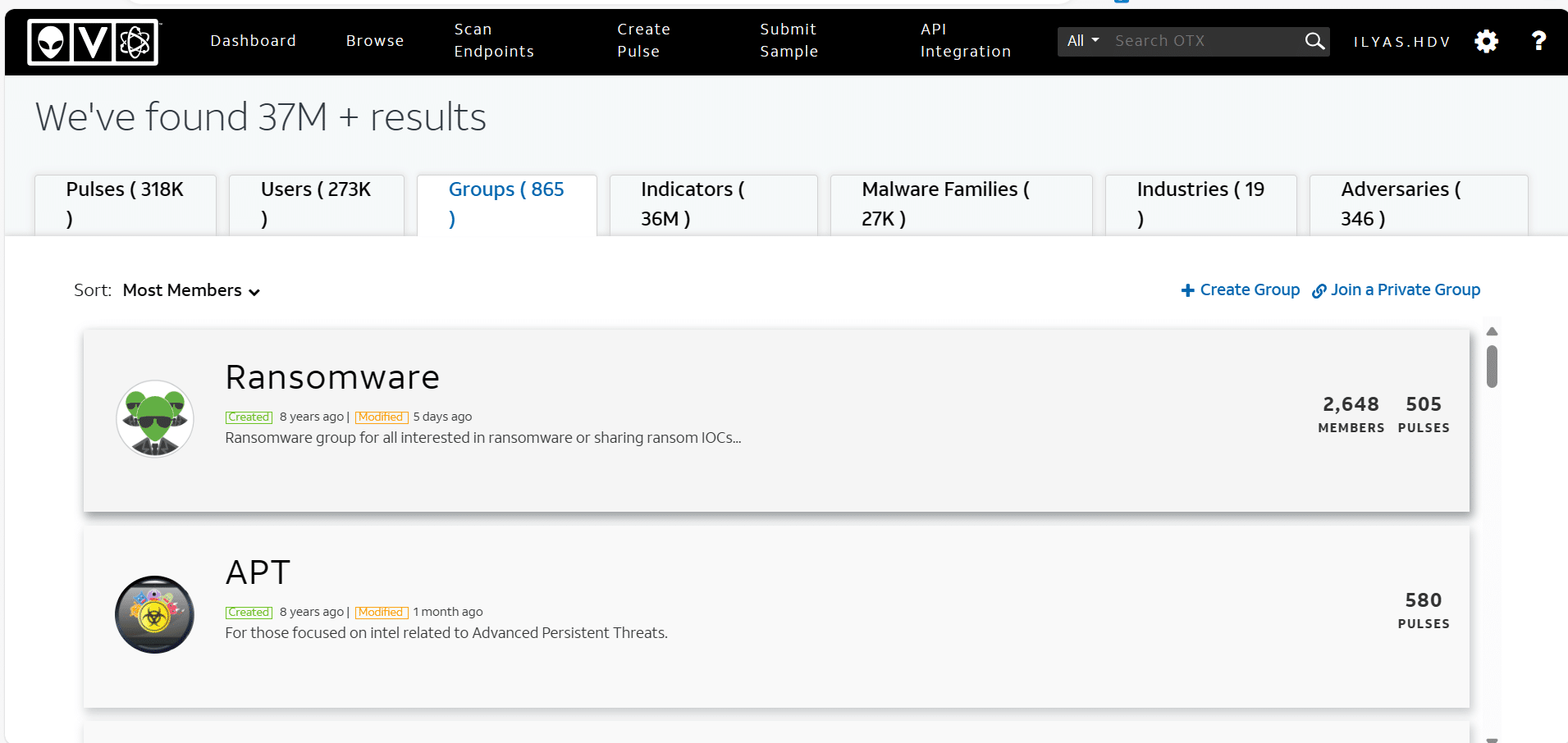

Si nous cliquons sur « Browse« , nous avons accès à toutes les informations fournies, y compris :

Les pulses, c’est-à-dire tous les signaux qui remontent.

Les utilisateurs les plus actifs.

Les groupes de menaces détectés.

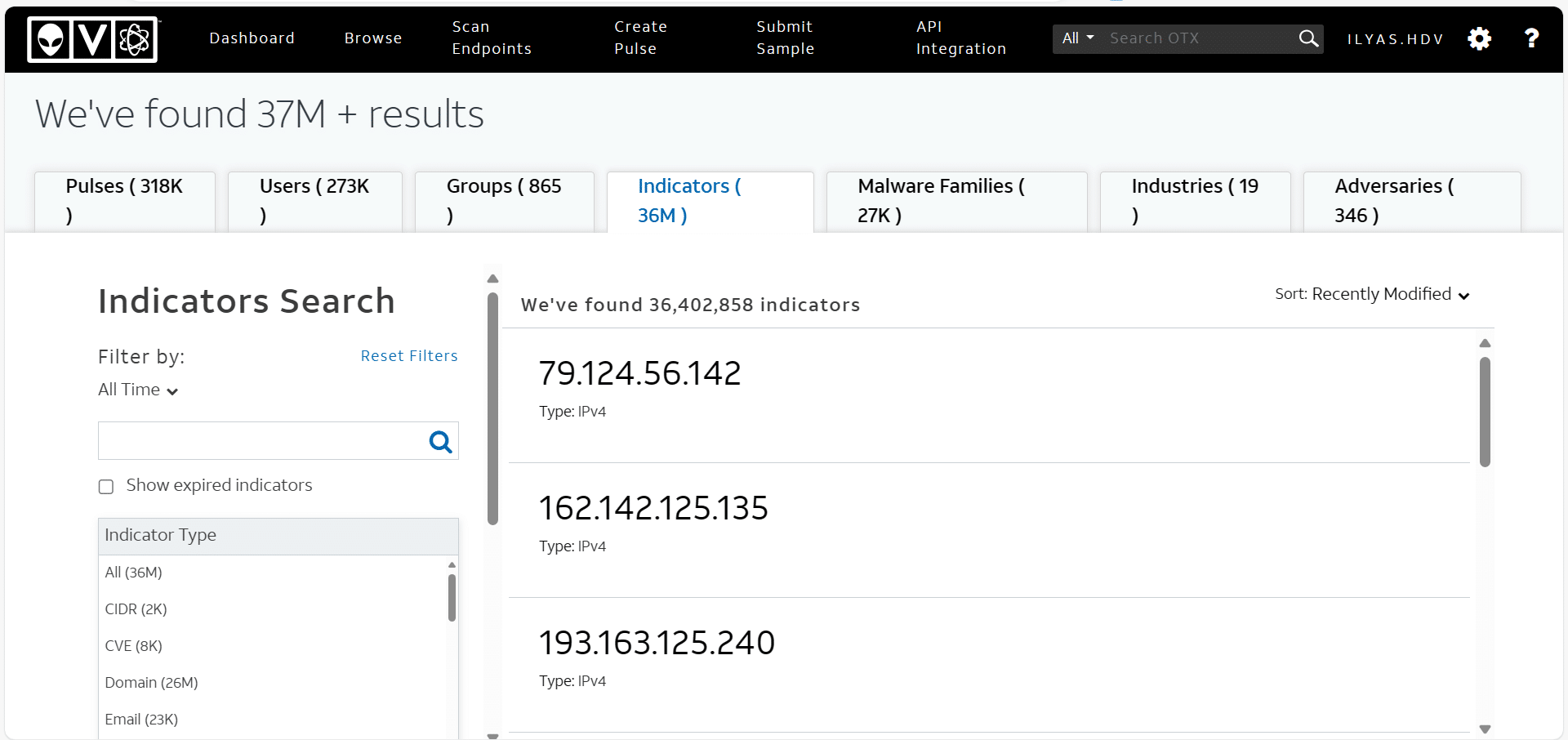

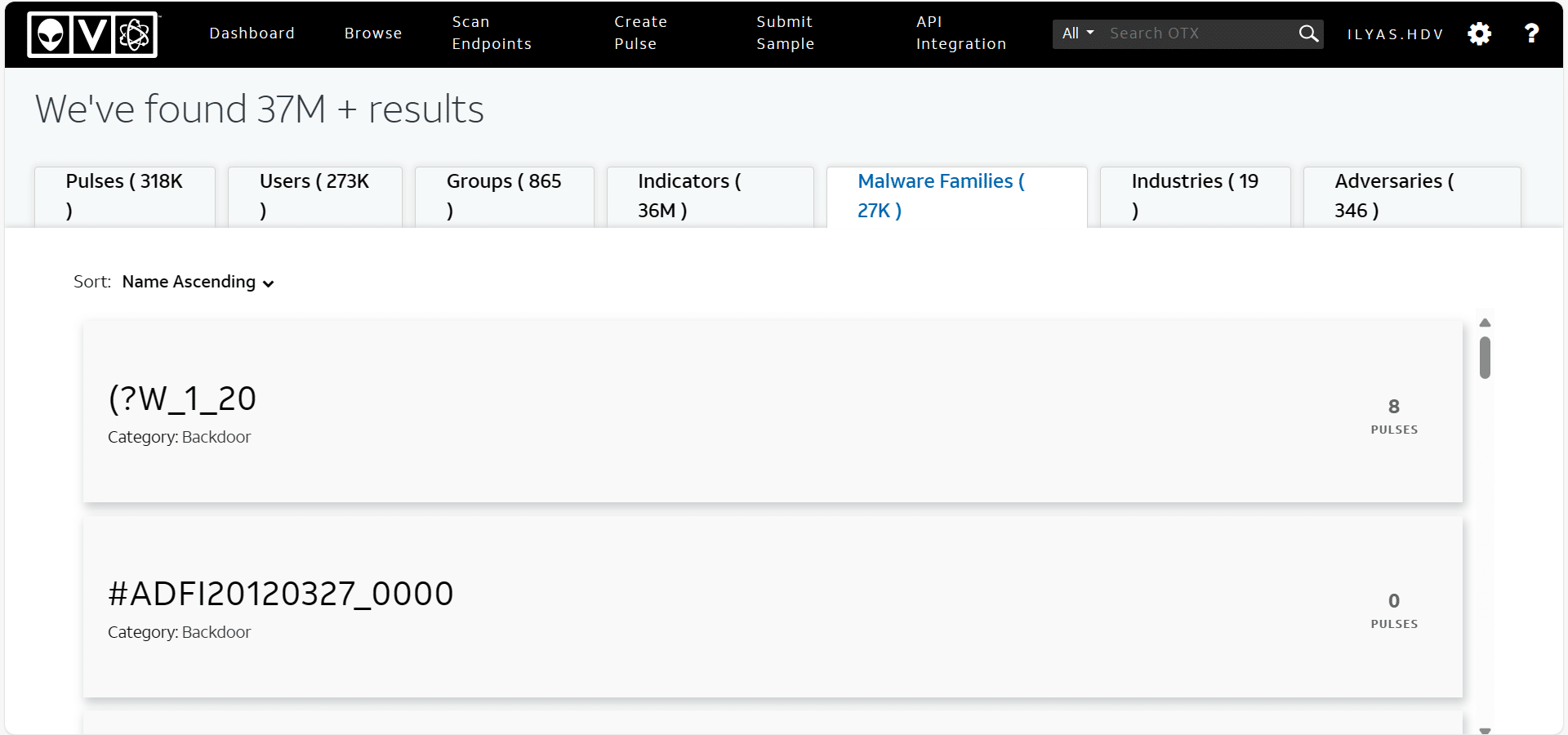

Les IOCs (Indicators of Compromise).

Les familles de malwares déjà identifiées.

Les industries ciblées.

Les groupes de menace.

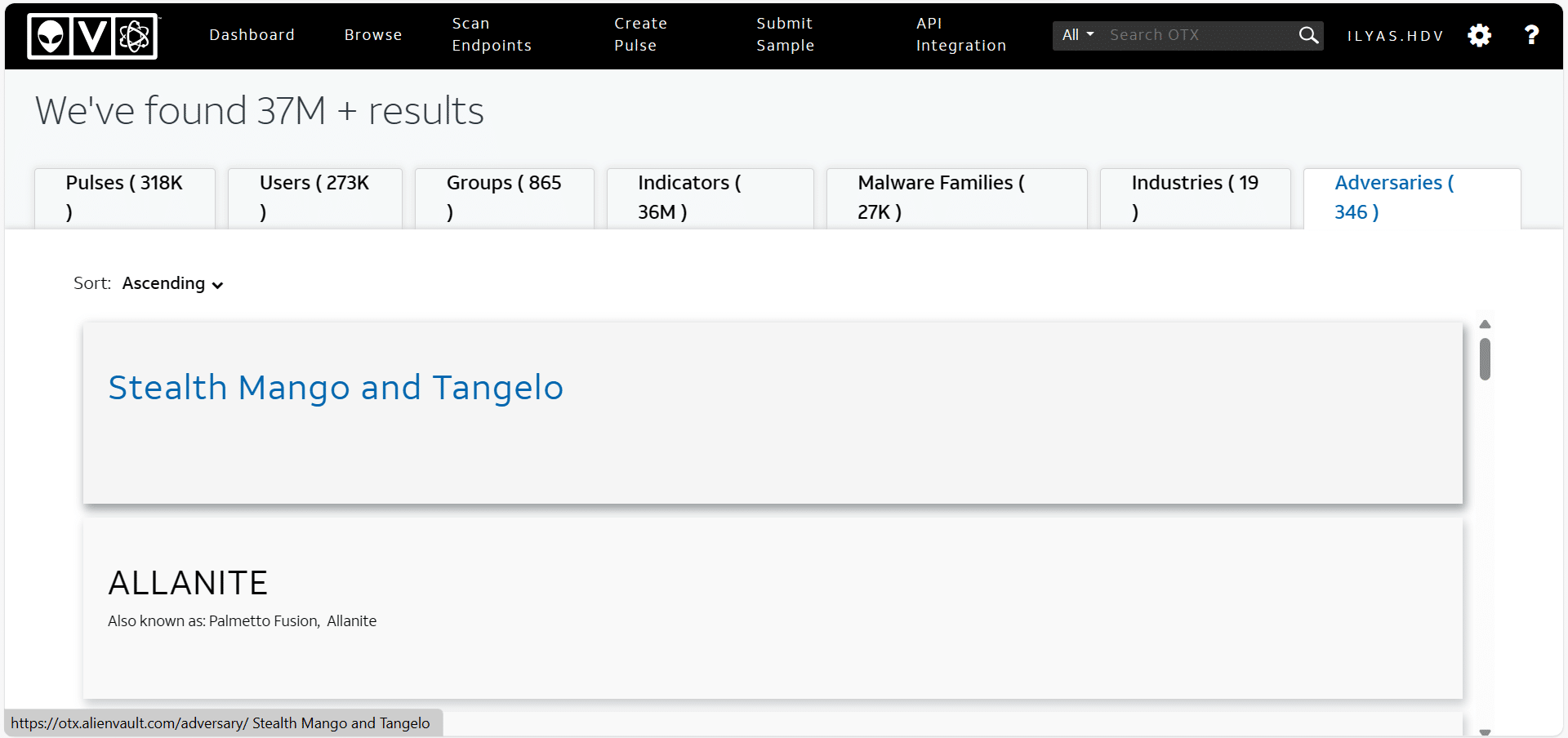

Nous pouvons également choisir un groupe spécifique et trouver une brève définition ainsi que les pulses associés, qui peuvent être des rapports, des IOCs ou encore des actualités.

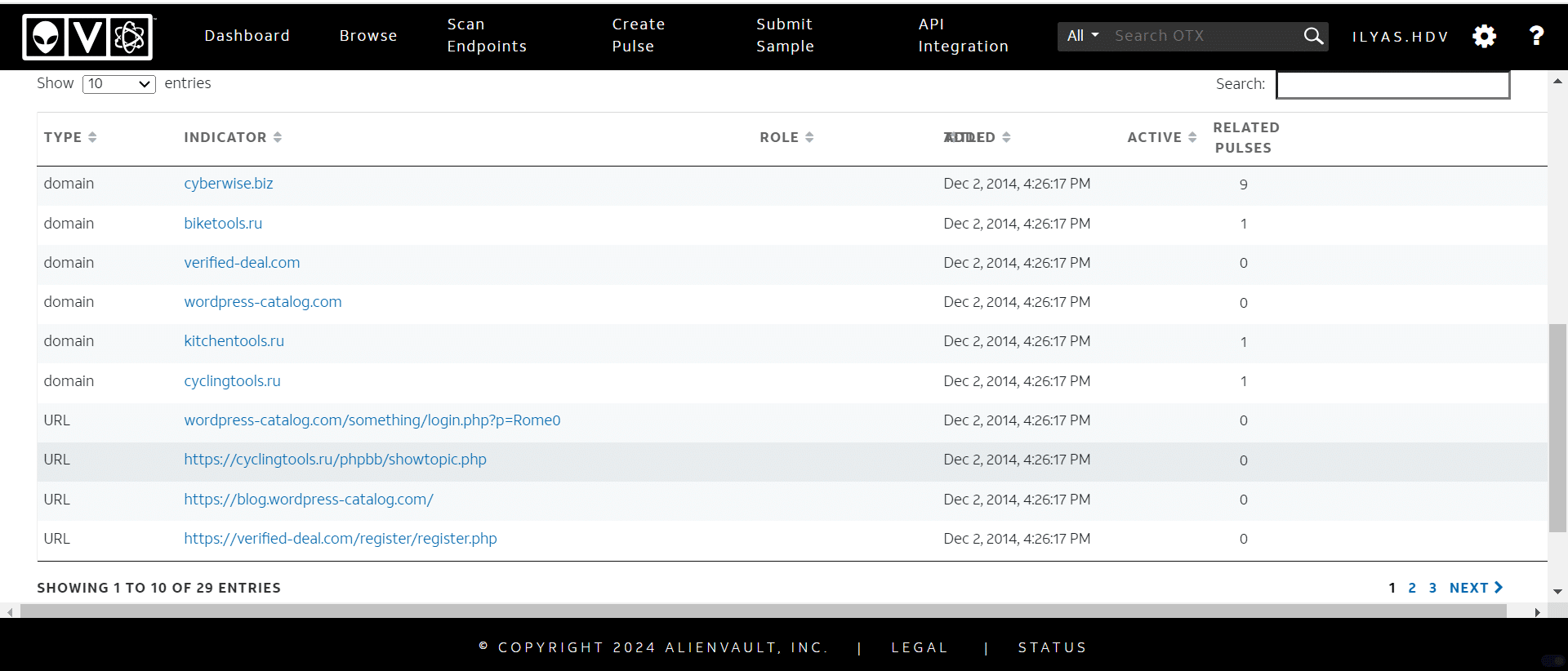

En cliquant sur « Disséquer », nous accédons aux différents types d’IOCs. En bas, nous avons une liste des différents IOCs disponibles que vous pouvez explorer.

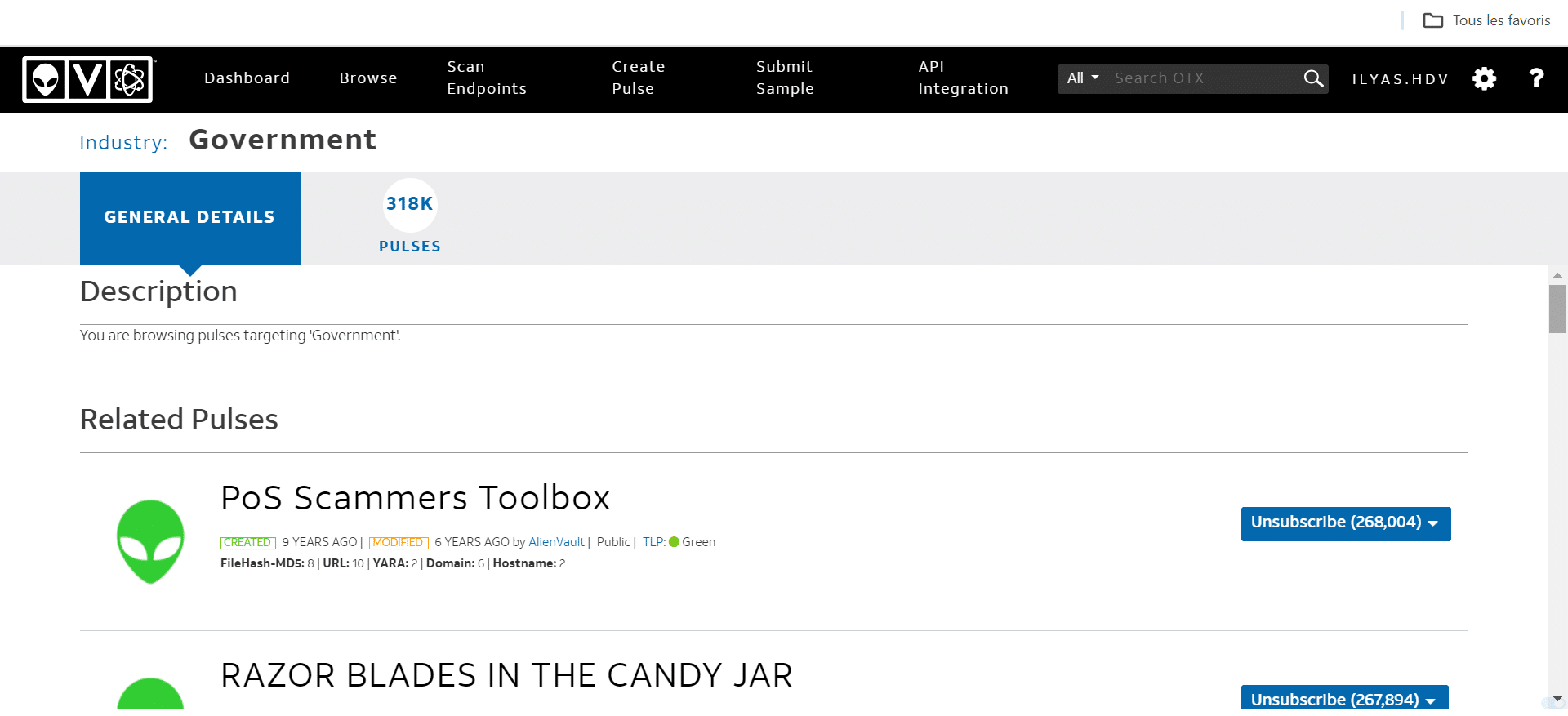

En cliquant par exemple sur gouvernment nous voyons ci-dessus une liste des pulses relative au gouvernement

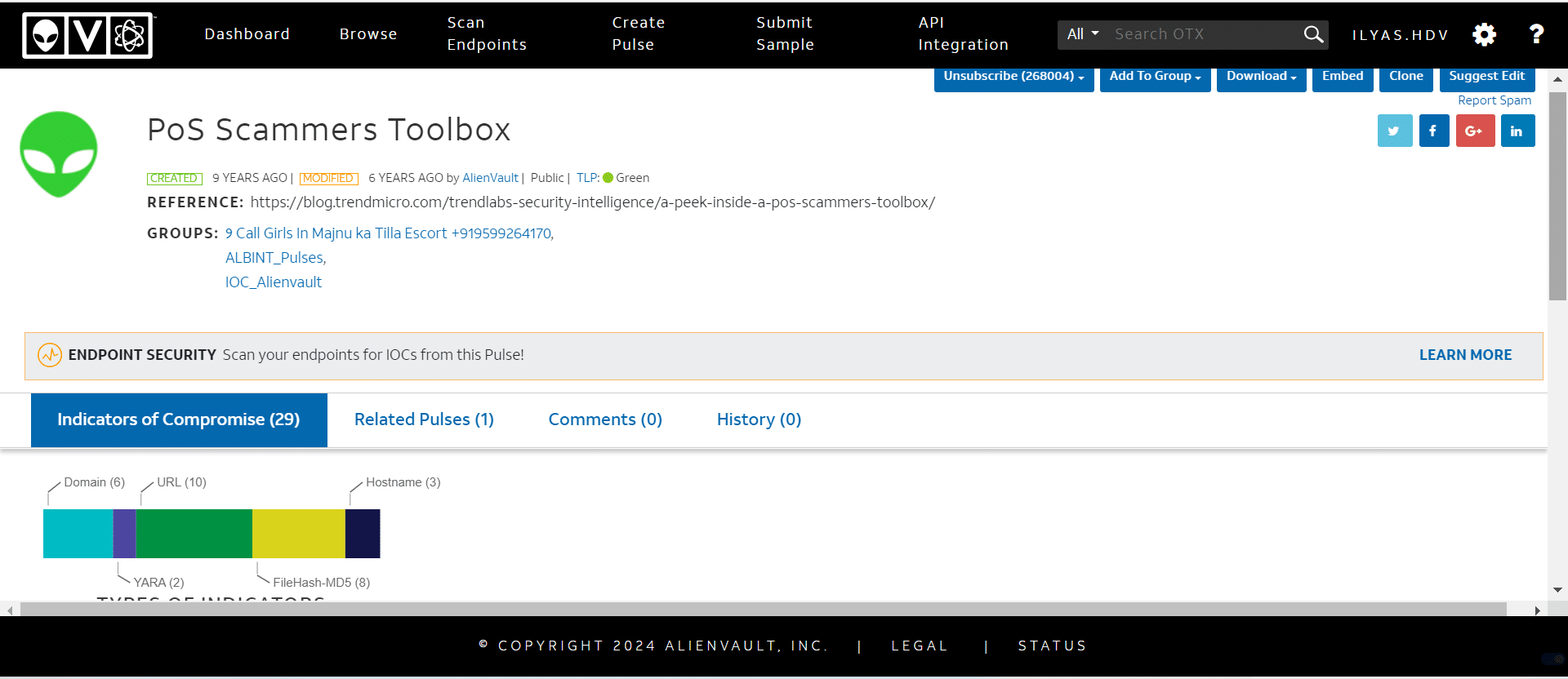

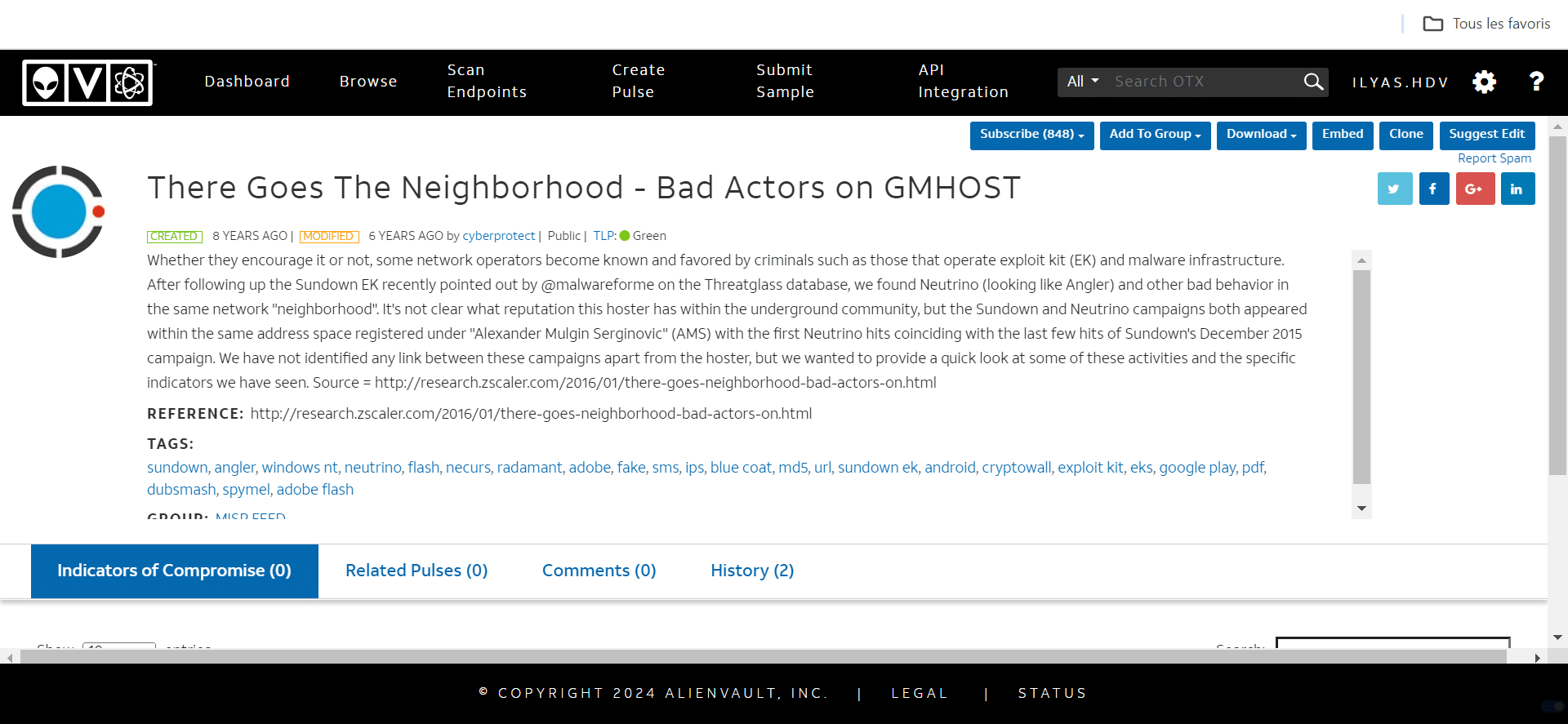

Si on effectuer une clique sur un des pulses nous avons une vue comme vous voyez dans la figure suivante

En entrant sur plus de détaille telle que le type la date l’inducteur

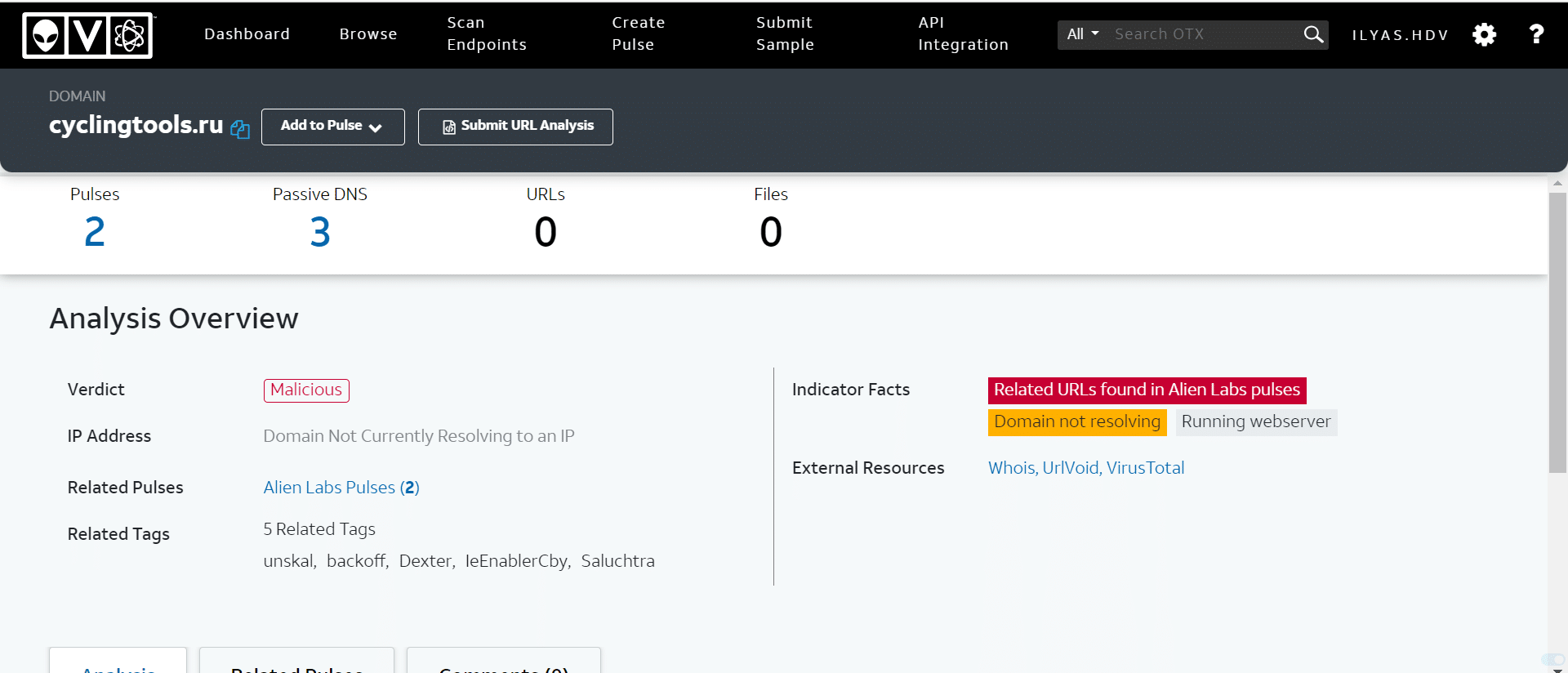

Est en fin nous pouvons voir le résultat comme ci-dessus

Appréhender les types de Threat Intelligence Blue Teaming

Les différents types de CTI en Blue Teaming

La Threat Intelligence technique : Organismes de recherche technologique supervisés par des représentants d’entreprises et d’État, jouant un rôle crucial dans l’innovation et les transferts technologiques.

La Threat Intelligence tactique : Comprendre les méthodes d’attaque pour développer des réponses proactives et prendre des décisions rapides lors de la détection et de la réponse aux intrusions.

La Threat Intelligence stratégique : Fournit des analyses et des informations de haut niveau pour évaluer l’impact financier des activités malveillantes et anticiper les tendances des attaques, applicables à divers secteurs.

Pratiques de la Threat Intelligence Blue Teaming

L’une des plateformes les plus intéressantes à utiliser est Threat Code, qui est un outil gratuit de renseignement sur les menaces permettant de faire des pivots sur les domaines/IPs/emails/antivirus/emplacements à l’intérieur du site.

L’interface pour effectuer une recherche sur les menaces est très intuitive, que ce soit sur le site web, via Maltego ou via l’API.

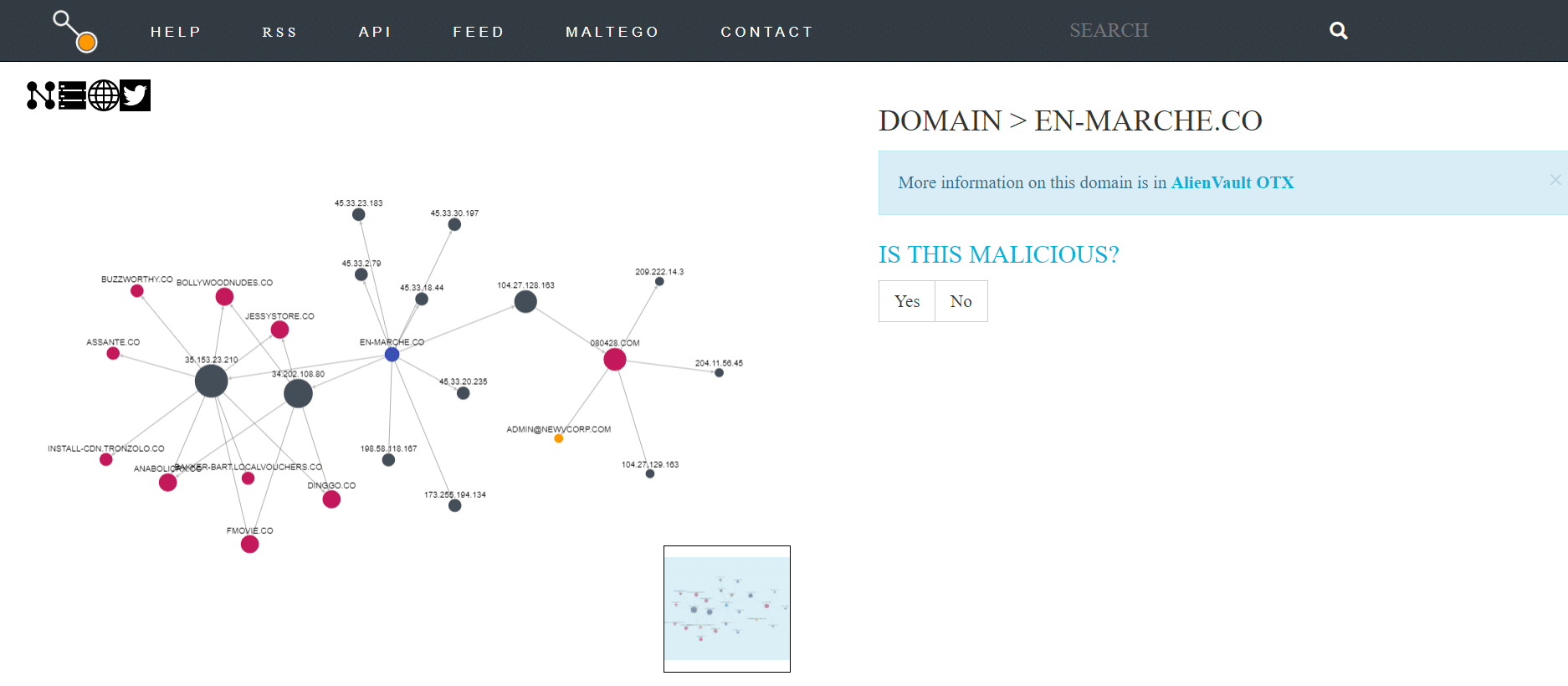

En commençant par entrer un nom de domaine, par exemple en-marche.co, ce dernier nous permettra de récupérer certaines informations qui sont stockées.

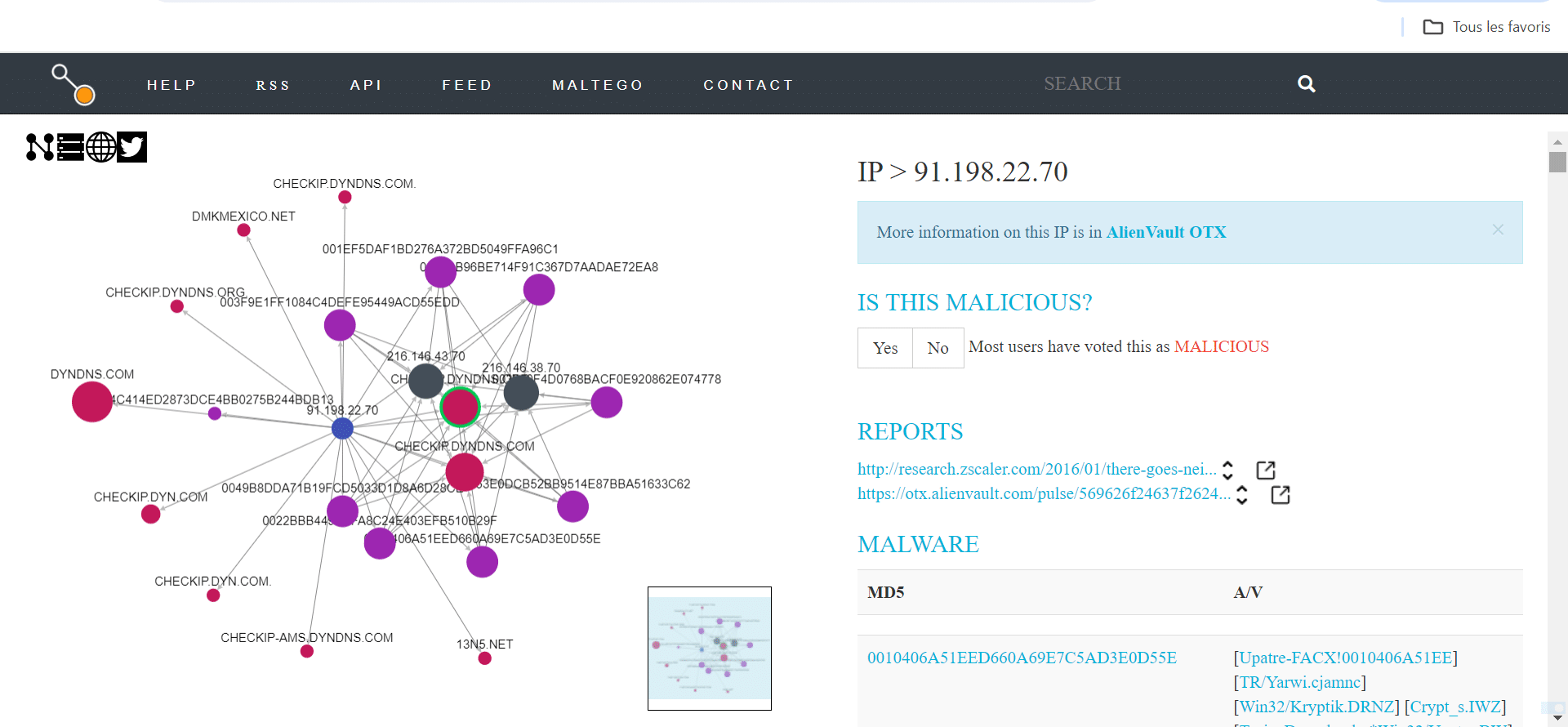

Nous pouvons également effectuer un autre exemple sur ce dernier en spécifiant une adresse IP, par exemple 91.198.22.70.

Cette fois-ci, il ne s’agit pas seulement de présenter des rapports liés à des menaces, mais aussi des logiciels malveillants associés.

Les serveurs sont différents pour chaque domaine utilisé.

En cliquant sur le lien, vous pouvez voir l’article comme illustré ci-dessus.

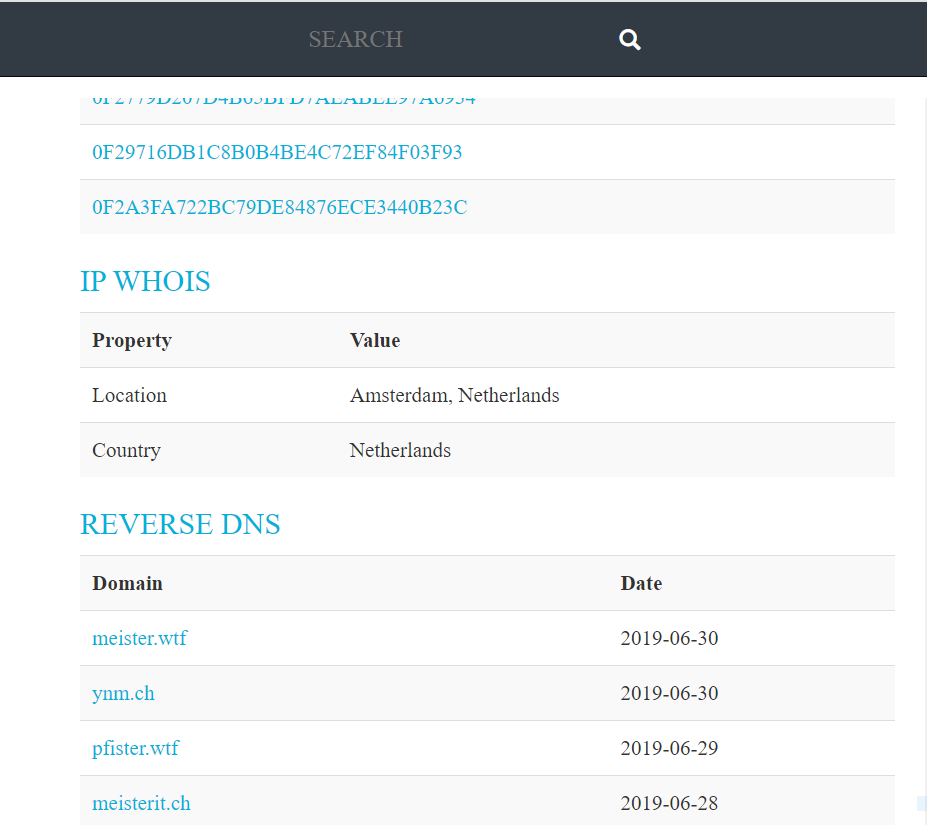

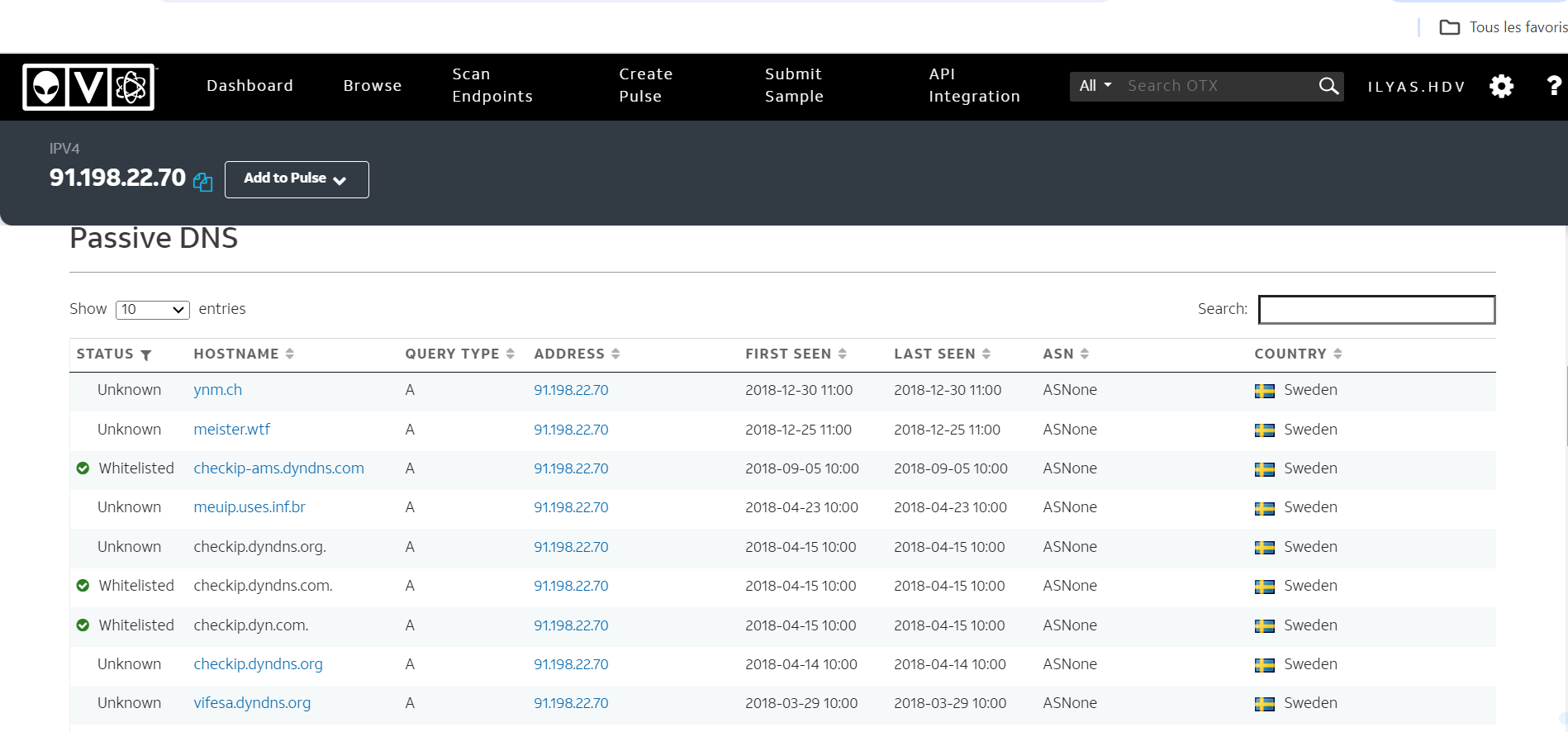

Aussi, nous pouvons effectuer la recherche sur Alien Vault avec l’adresse IP, où l’on peut voir des analyses d’ensemble et d’autres résultats.

On peut voir les résultats afficher comme ce ci

Ici, on peut remarquer les différents domaines associés à cette adresse IP, qui est située en Suède. De plus, on a tous les URL remontés.

Appréhender les types de Threat Intelligence Blue Teaming

Maltego est l’outil de renseignement sur les menaces par excellence. Il offre une analyse complète des liens, avec une collecte de données en temps réel, permettant ainsi d’identifier facilement les schémas et les connexions multiples entre ces informations.

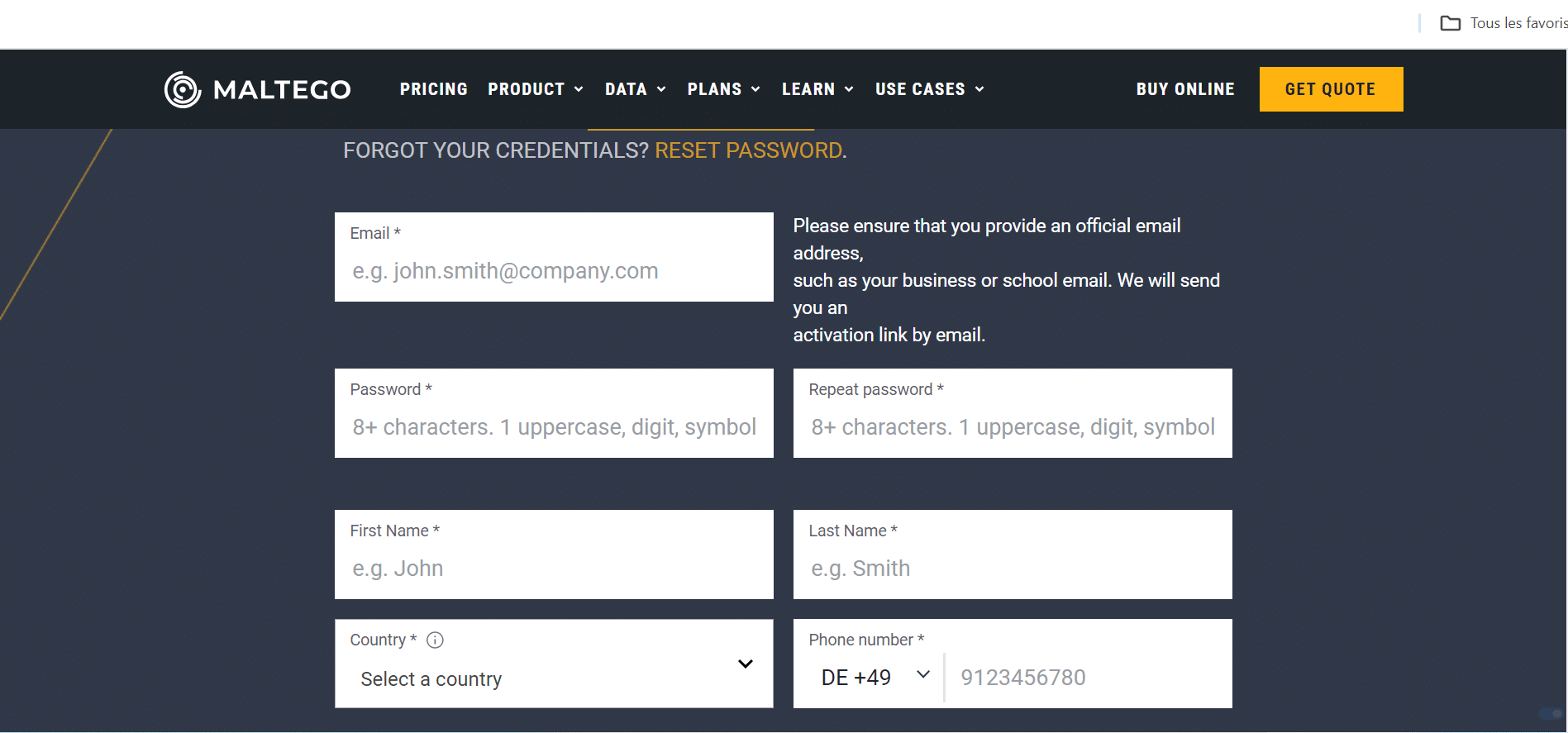

Pour télécharger l’outil, il suffit d’accéder au site officiel de Maltego et de vous diriger vers la section « Download« . Choisissez la version que vous souhaitez, par exemple Windows, puis cliquez sur « Download Maltego« .

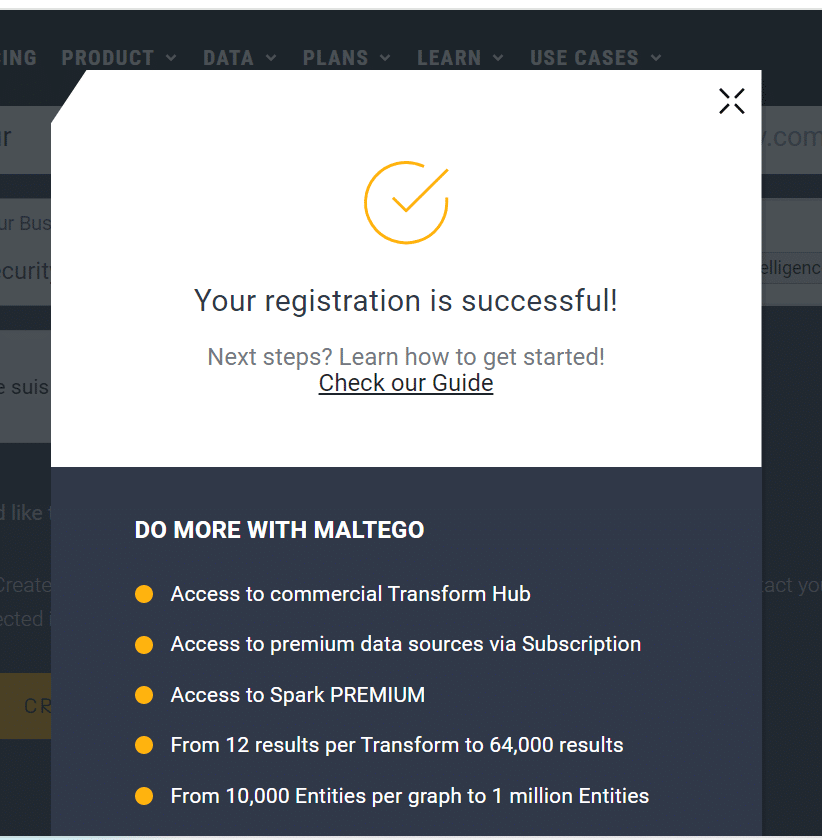

Après cela, vous pouvez créer un compte sur la plateforme et attendre que l’outil s’installe

Une fois votre inscription terminée, vous verrez s’afficher un message, comme illustré ci-dessus.

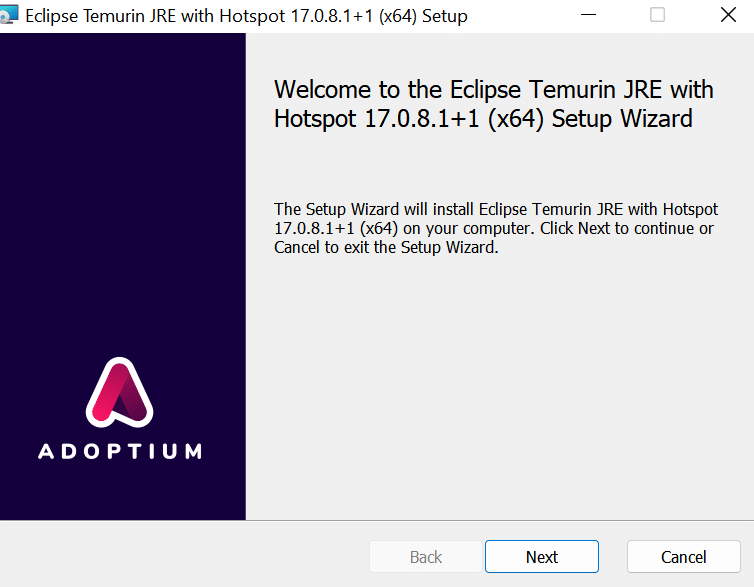

Après l’installation, vous allez lancer l’outil. La première interface affichée est celle illustrée ci-dessus. En cliquant sur « Next« , vous pourrez continuer le processus

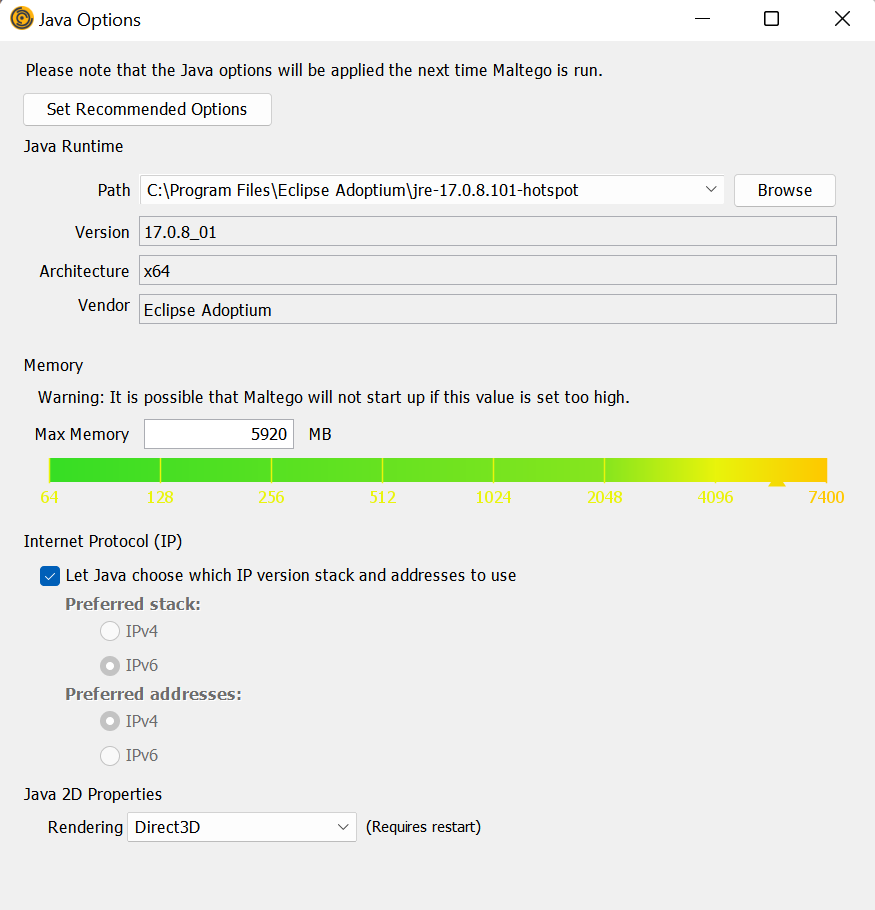

Vous devez choisir la configuration que vous souhaitez pour votre environnement, comme l’emplacement, la version de la mémoire et les options Java

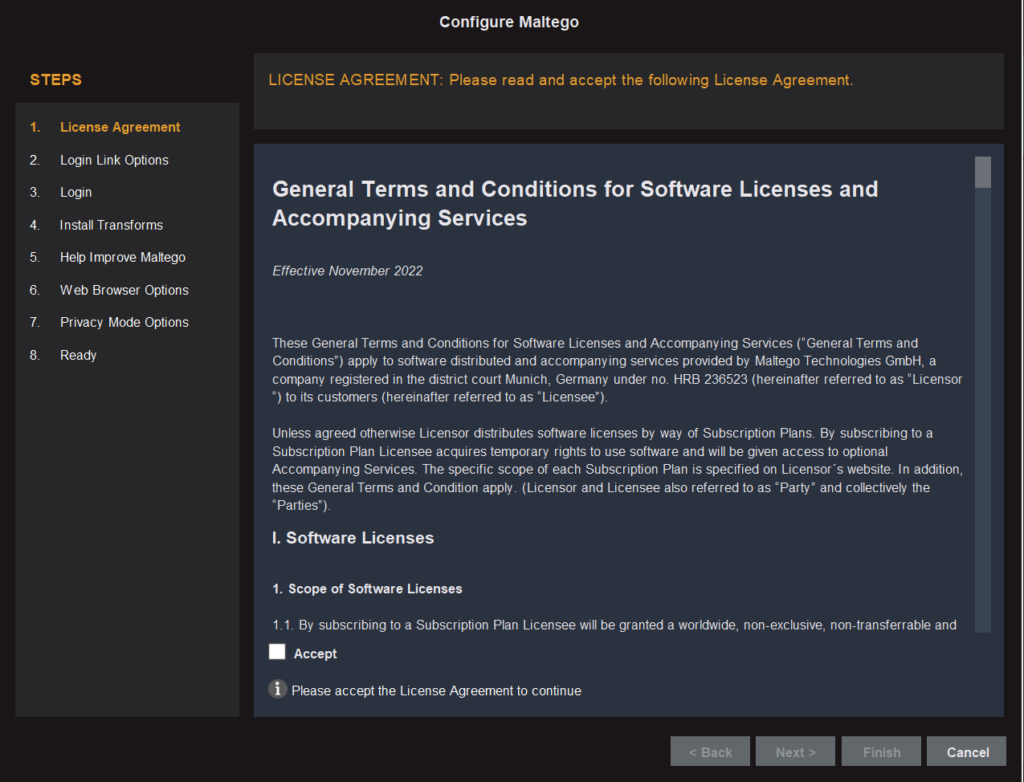

Maintenant, nous sommes dans la phase de configuration de Maltego. La première chose à faire est d’accepter le contrat de licence. Vous devez accepter les conditions et cliquer sur « Next«

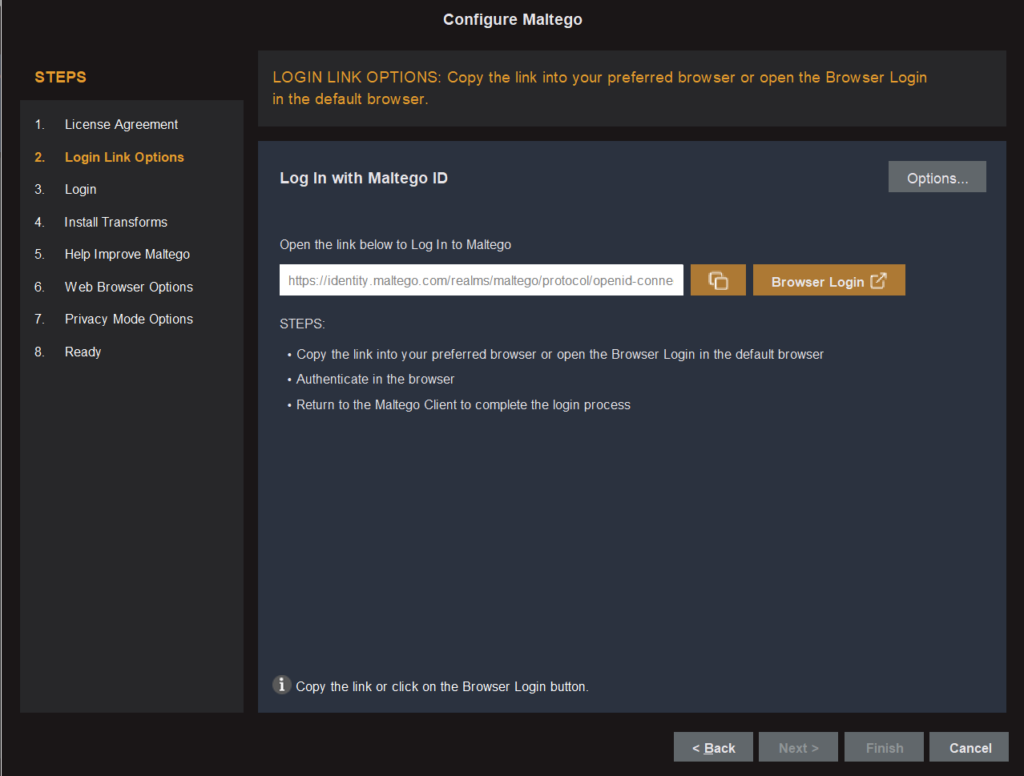

Après cela, vous allez vous connecter avec votre Maltego ID que vous avez reçu lors de l’inscription dans votre boîte Gmail

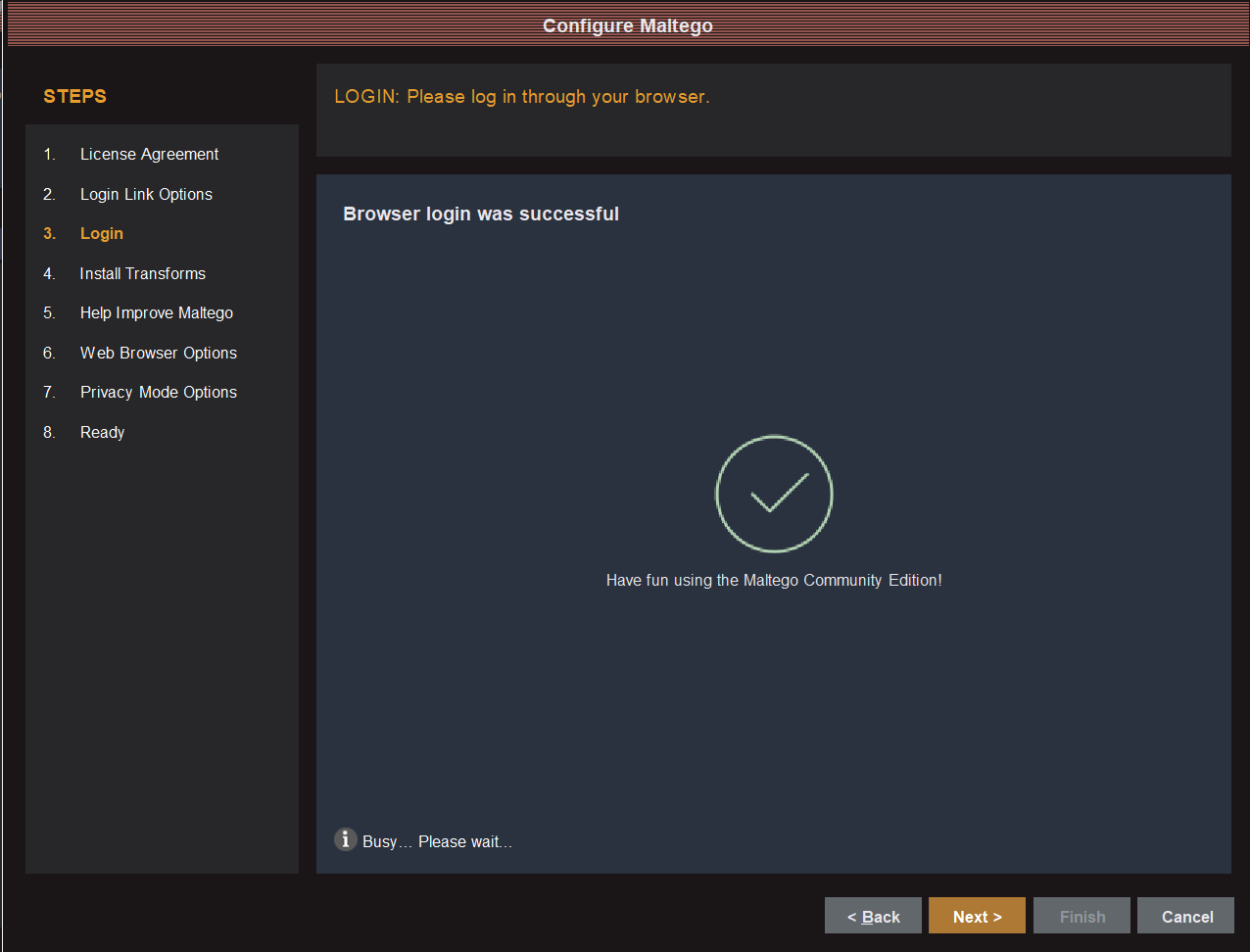

Une fois connecté, vous verrez cette interface comme illustré ci-dessus. En ce qui concerne les autres étapes, il suffit simplement de cliquer sur « Next » puis sur « Finish« .

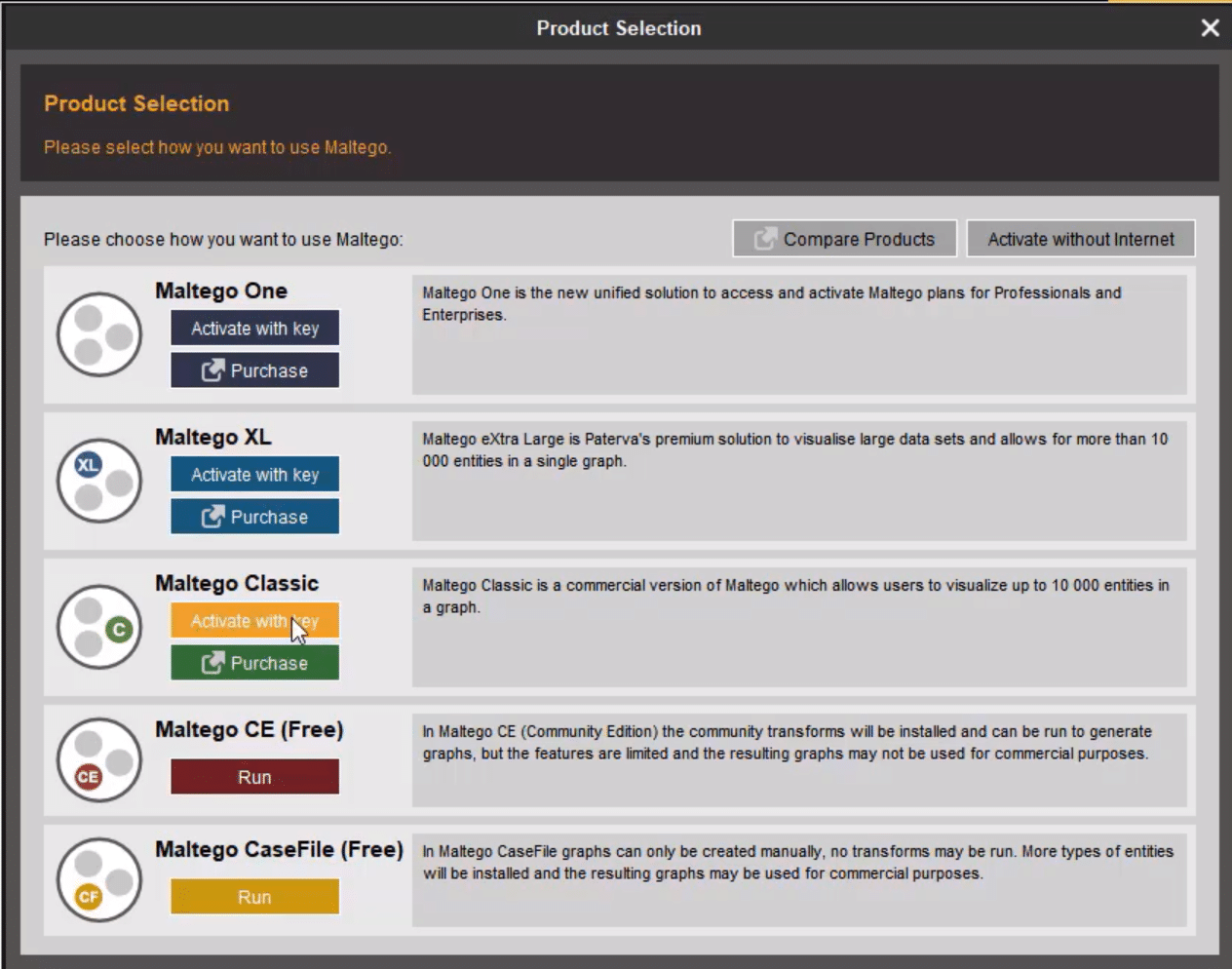

Après cela, vous verrez une interface comme celle-ci où vous devez choisir la version avec laquelle vous souhaitez travailler. Dans notre cas, nous allons choisir Maltego CE en cliquant sur « RUN«

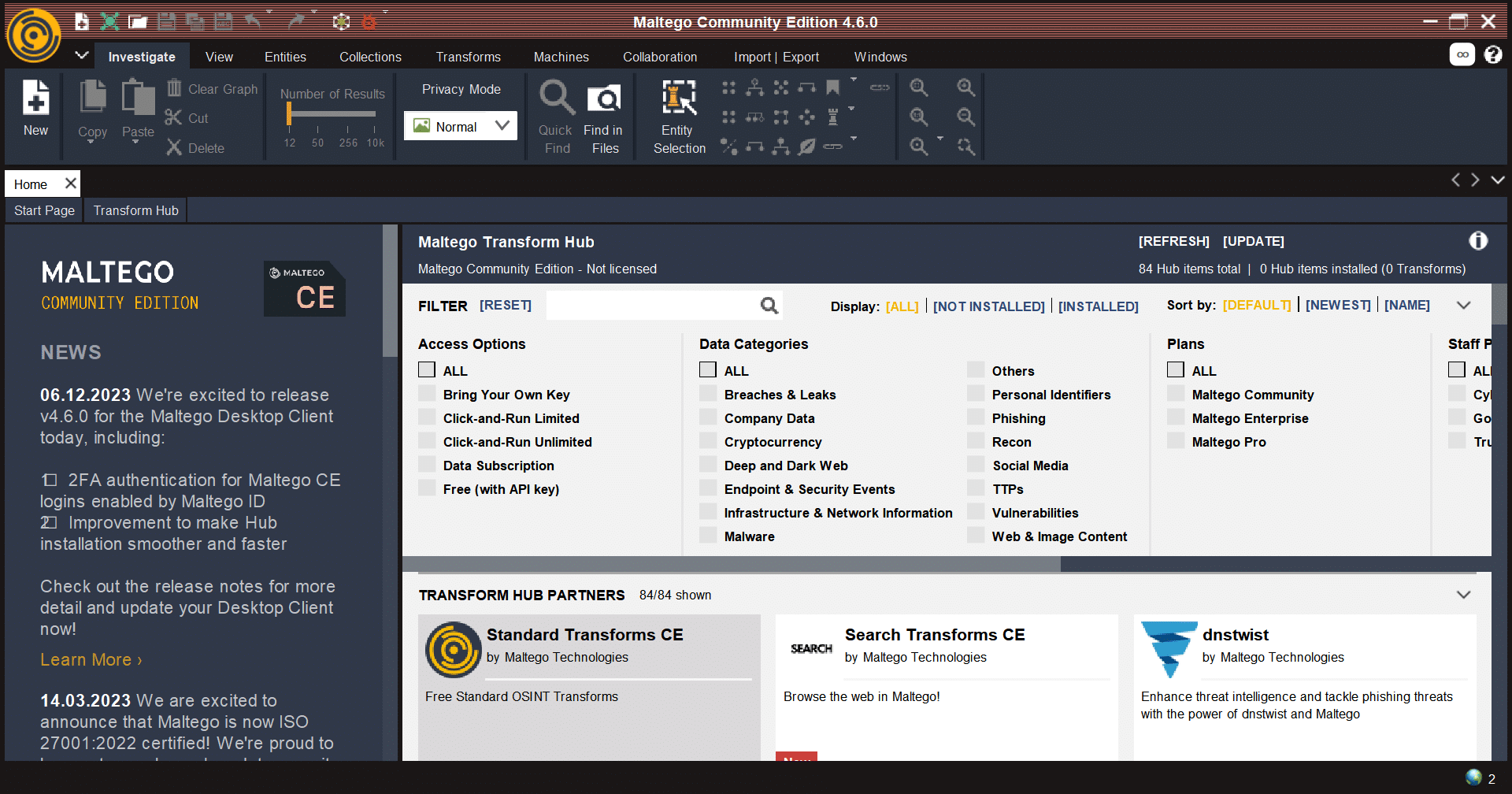

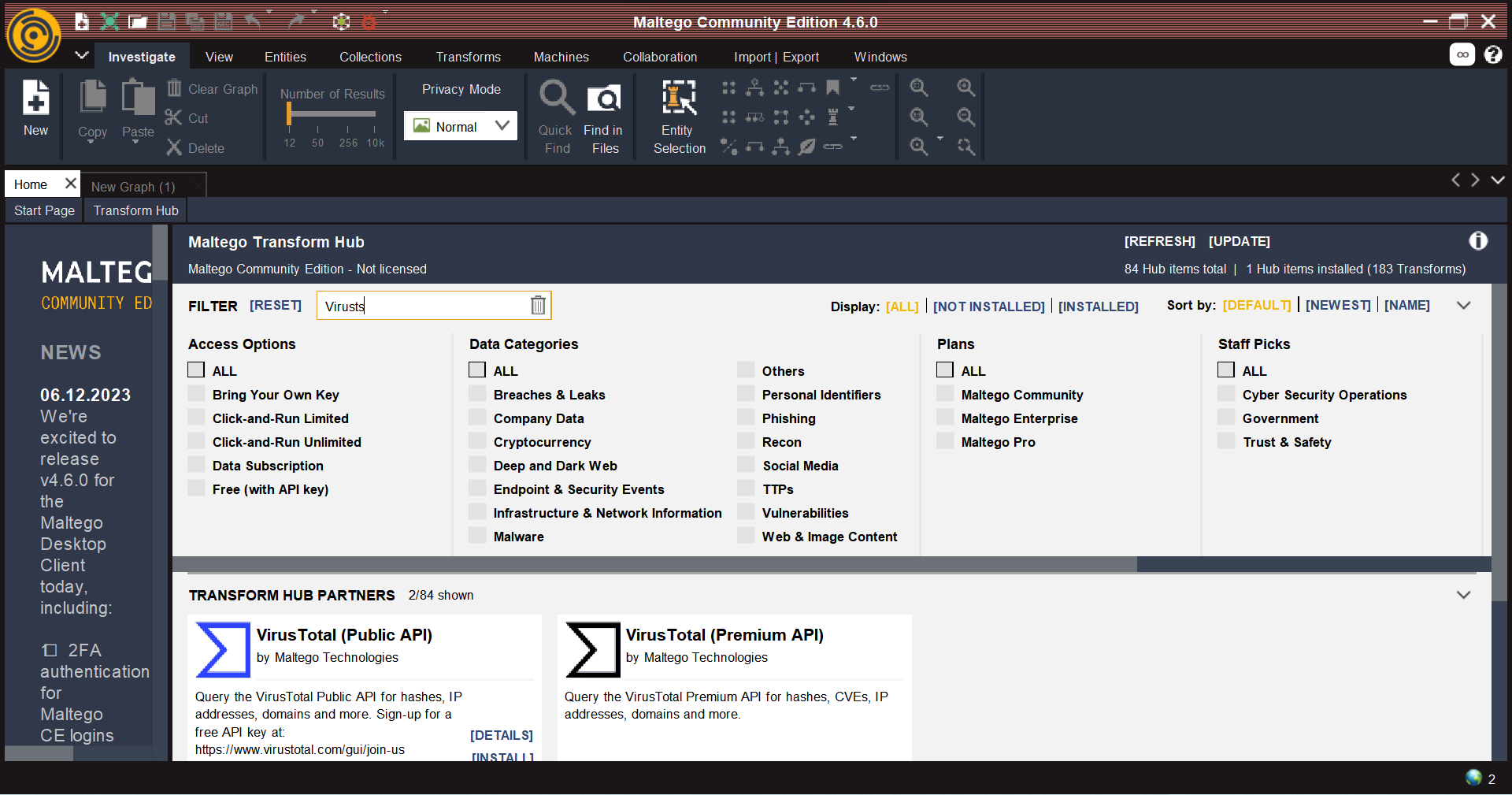

Maintenant que vous êtes entièrement connecté à l’outil Maltego, vous pouvez installer plusieurs autres outils pour effectuer des recherches. Nous allons installer VirusTotal en cliquant sur « Install«

On va tout d’abord installer Virus total

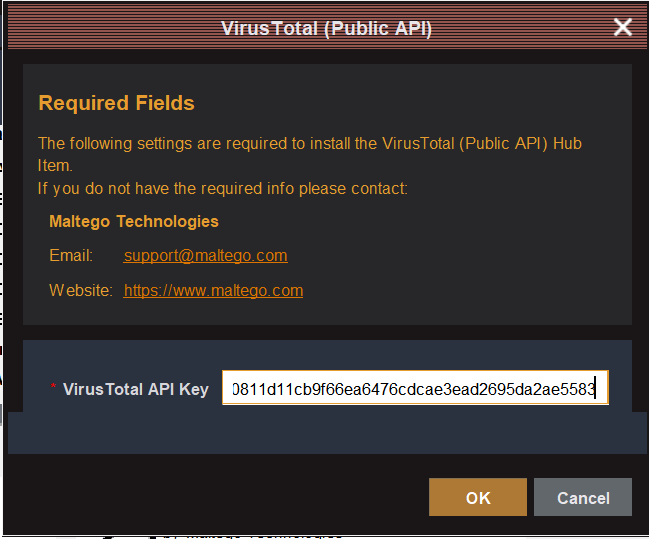

Il vous demandera de saisir une clé API, comme vous pouvez le voir ci-dessus

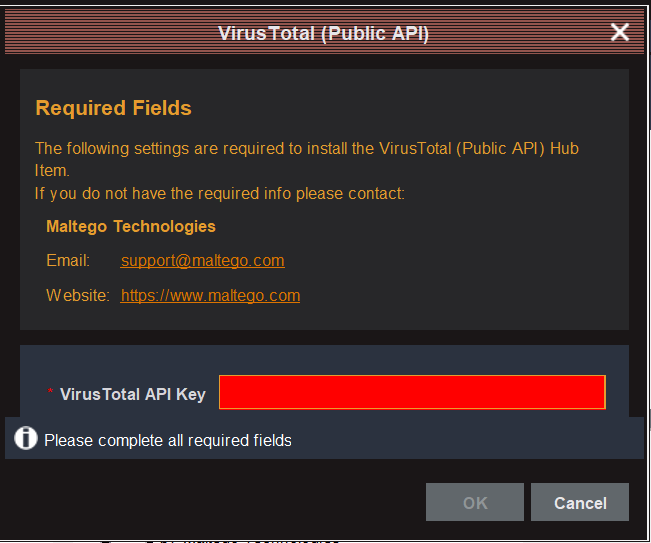

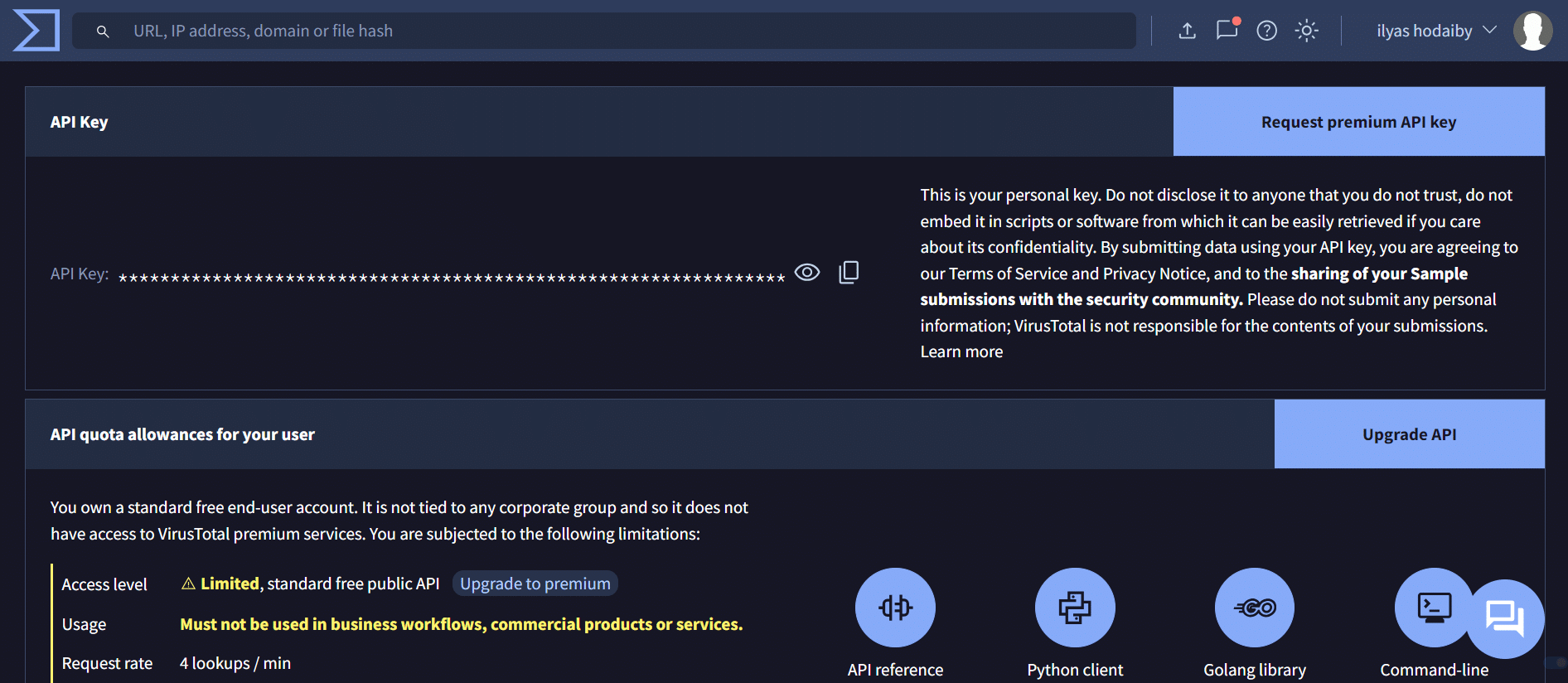

Il suffit d’accéder au site officiel de VirusTotal et de créer un compte. Ensuite, accédez à la section « API Key » et copiez votre clé API

Revenez à l’outil Maltego et collez la clé API, puis cliquez sur « OK«

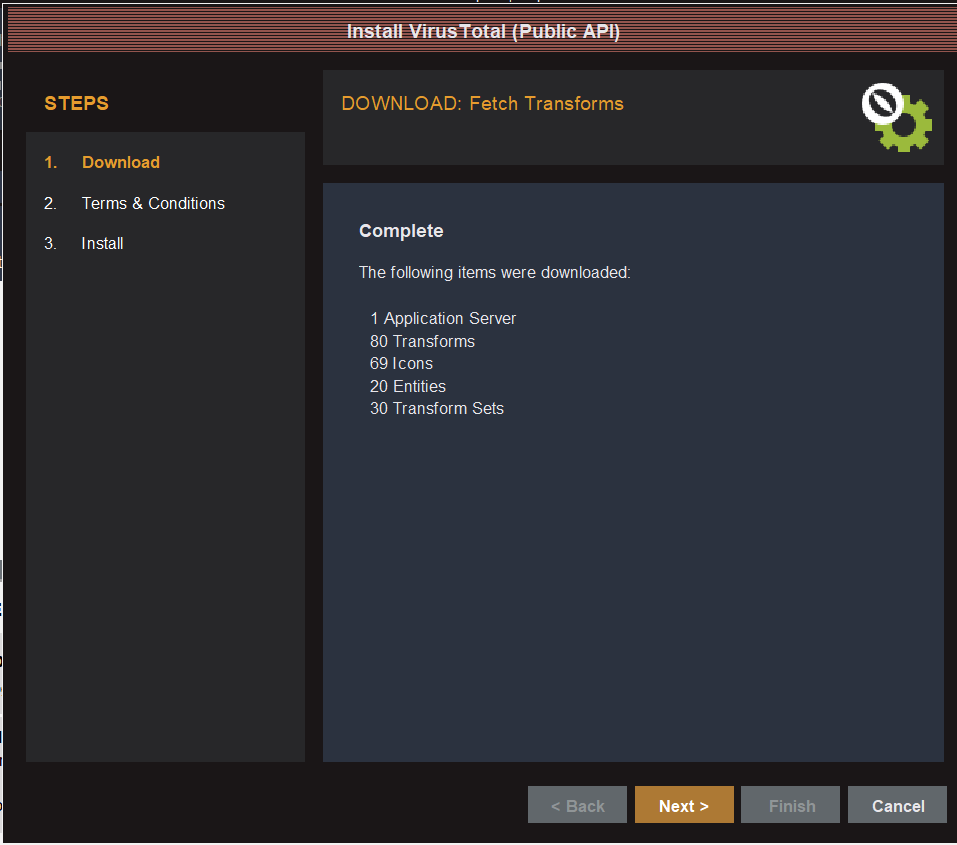

Pour compléter l’installation, cliquez sur « Next«

Acceptez les conditions, puis cliquez sur « Finish » pour terminer le processus d’installation

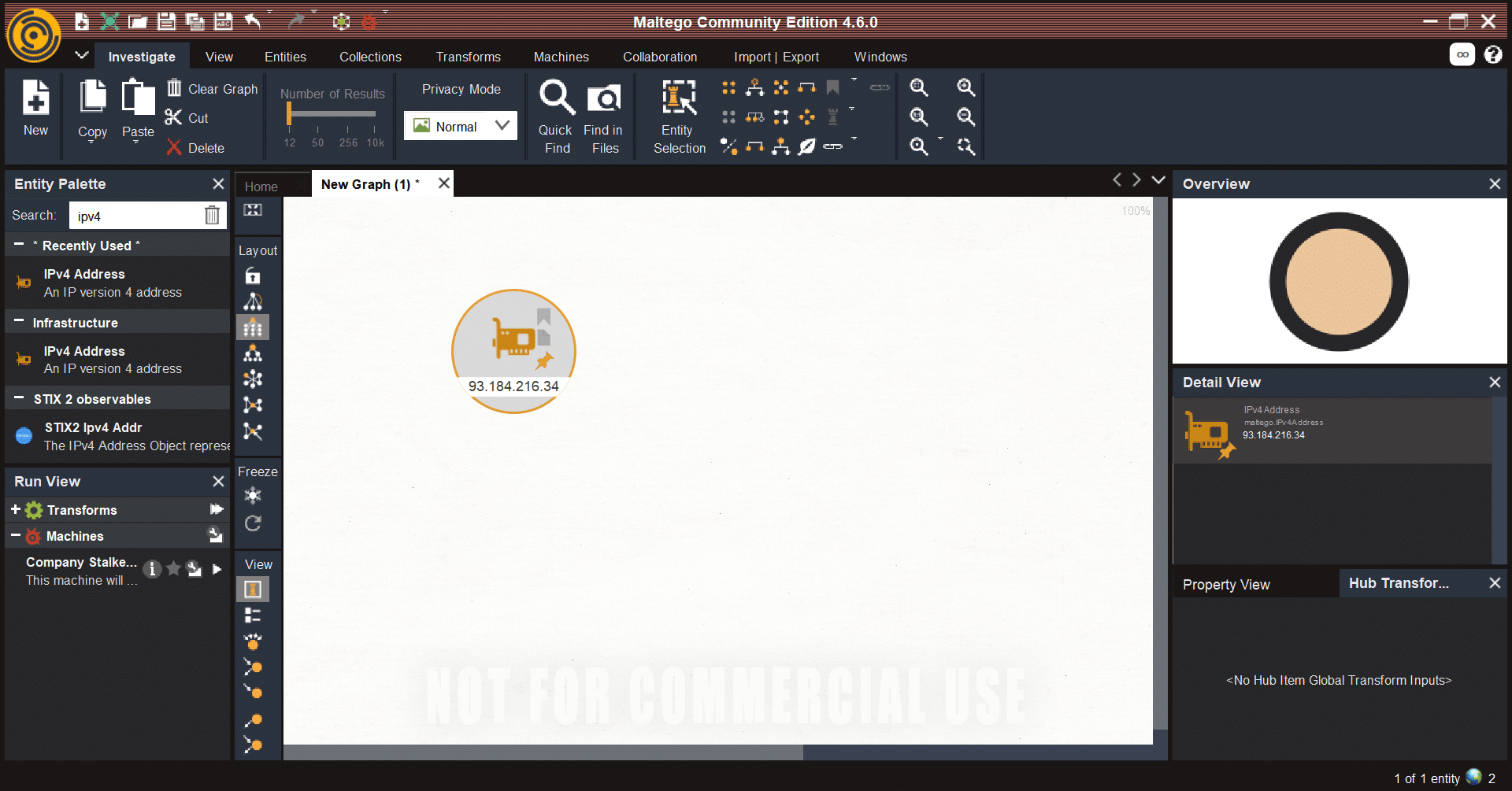

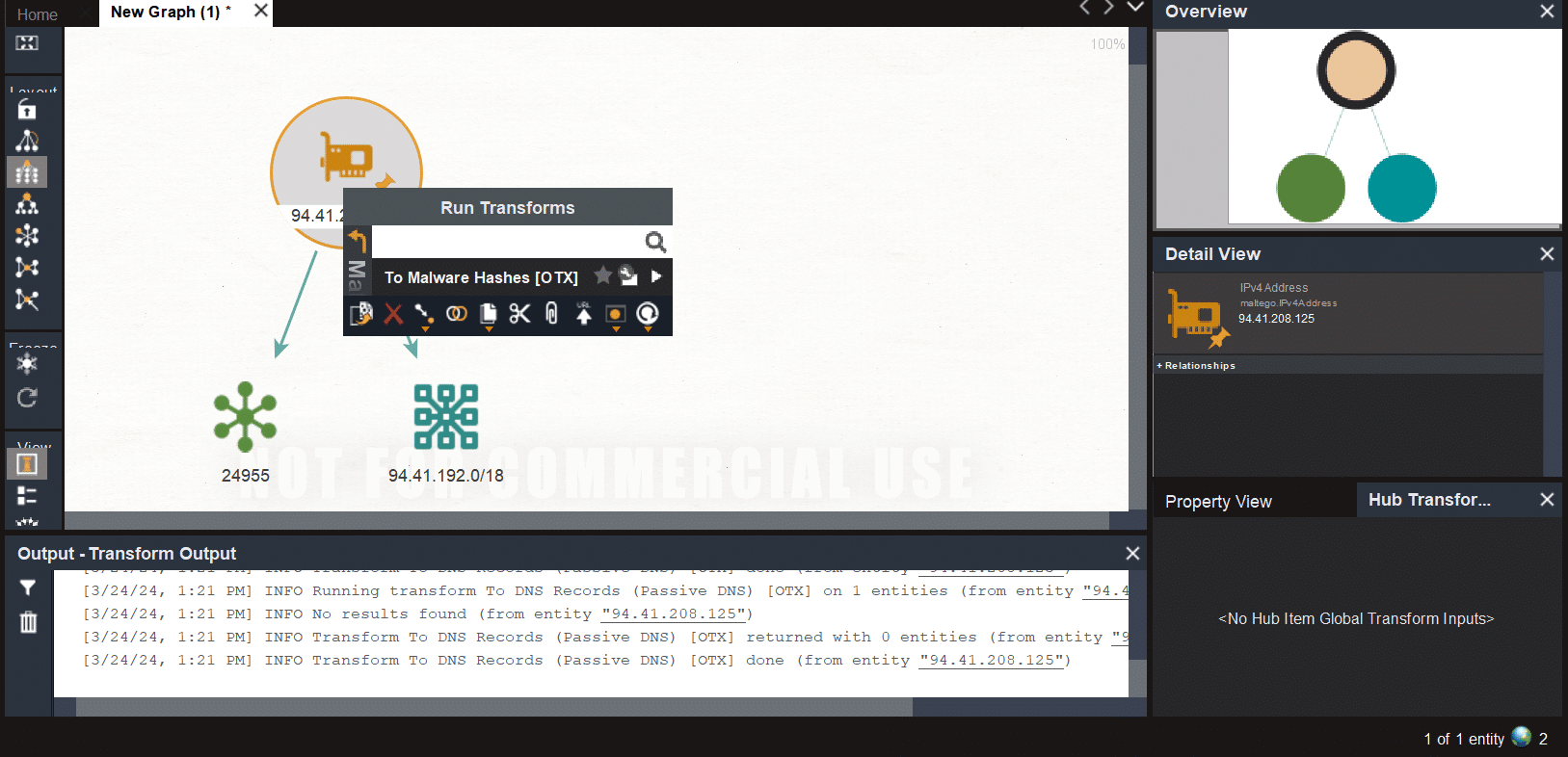

Pour lancer un scan sur une adresse IPv4 spécifique, il suffit de rechercher l’option IPv4 et de faire glisser la barre IPv4 vers l’interface vide. Ensuite, entrez l’adresse IPv4 spécifique, par exemple 91.184.216.34

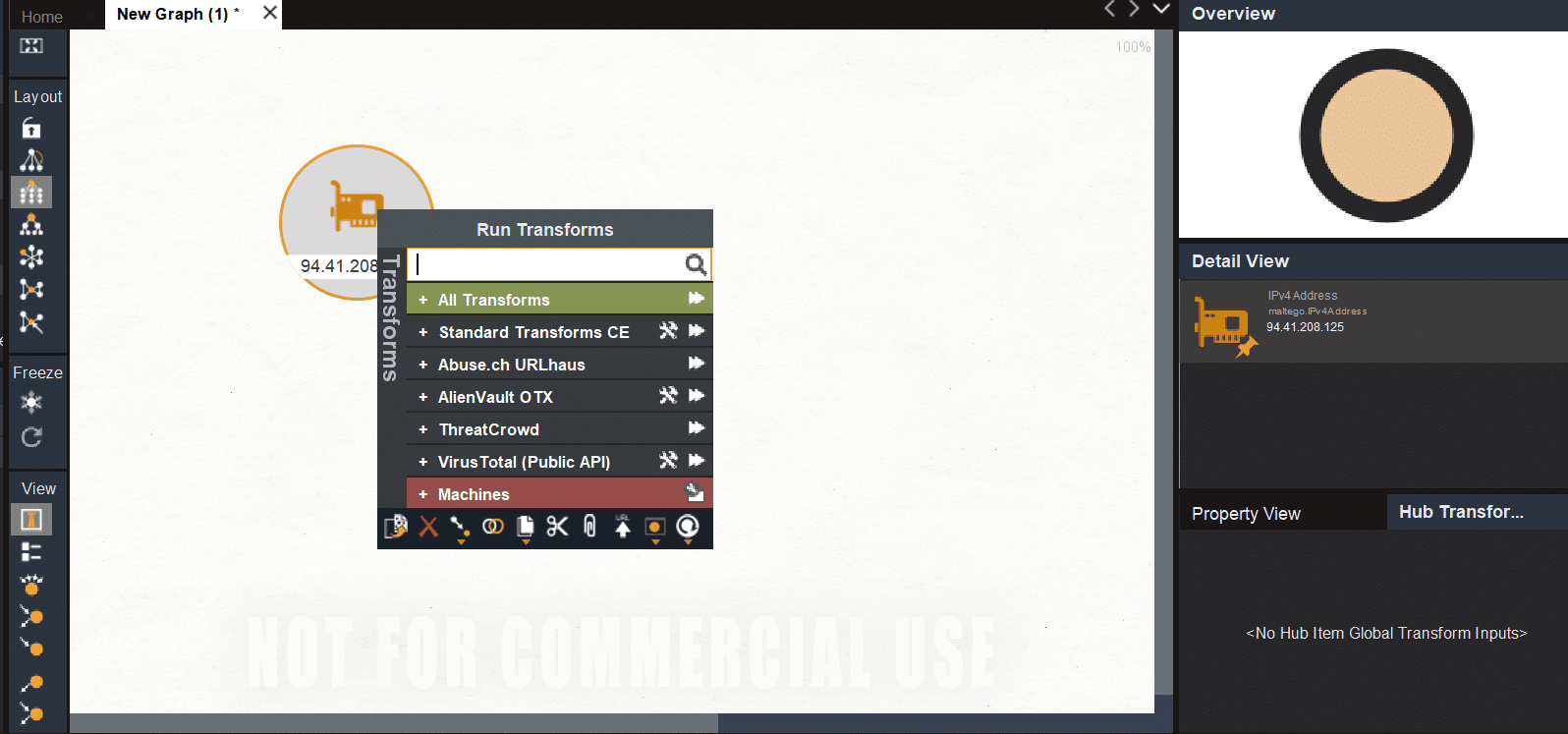

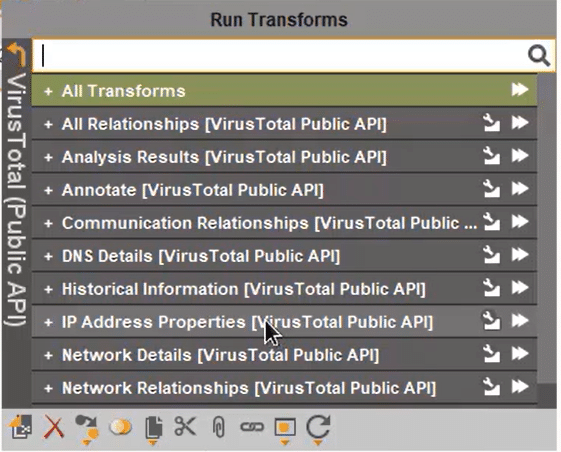

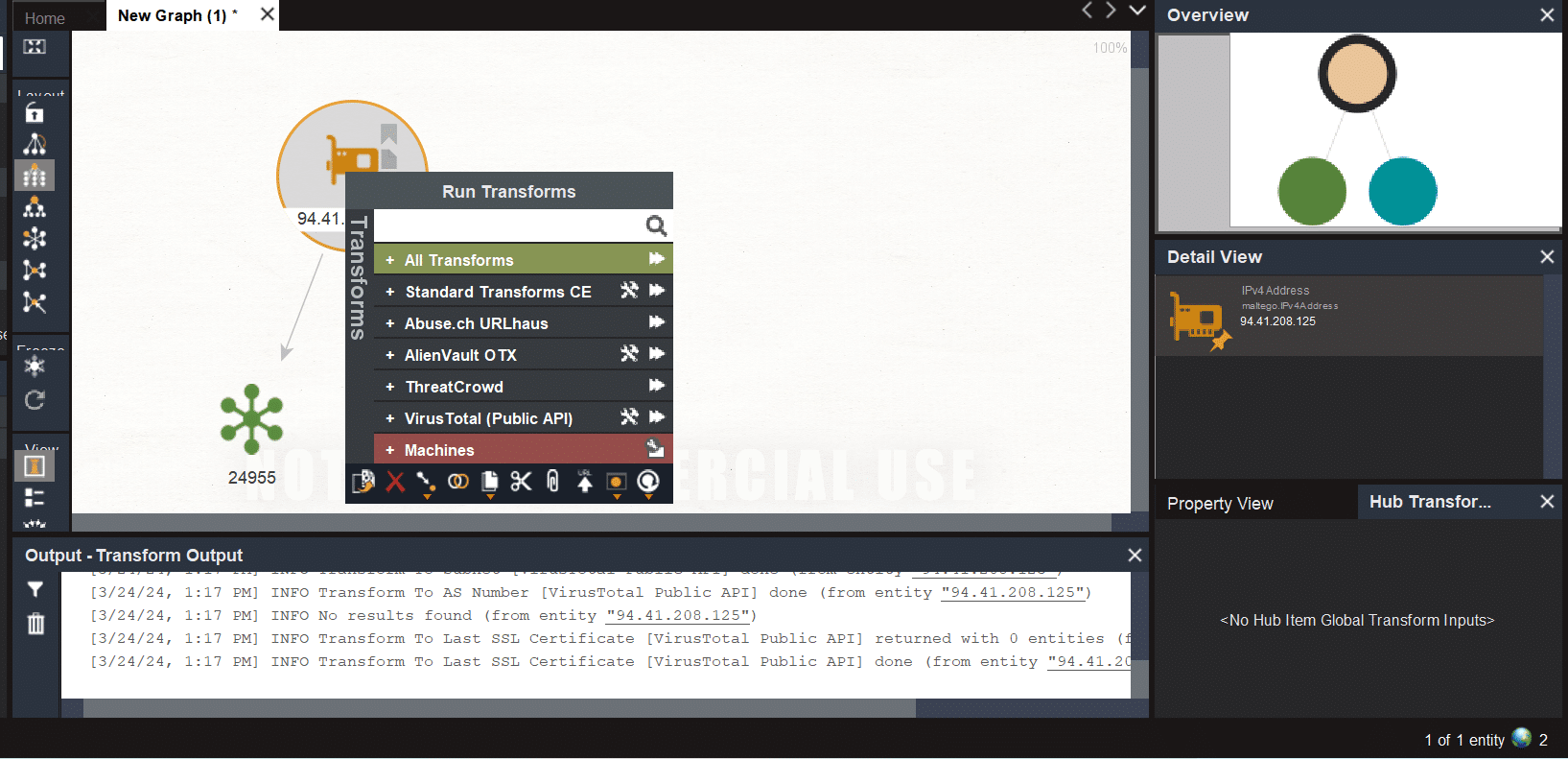

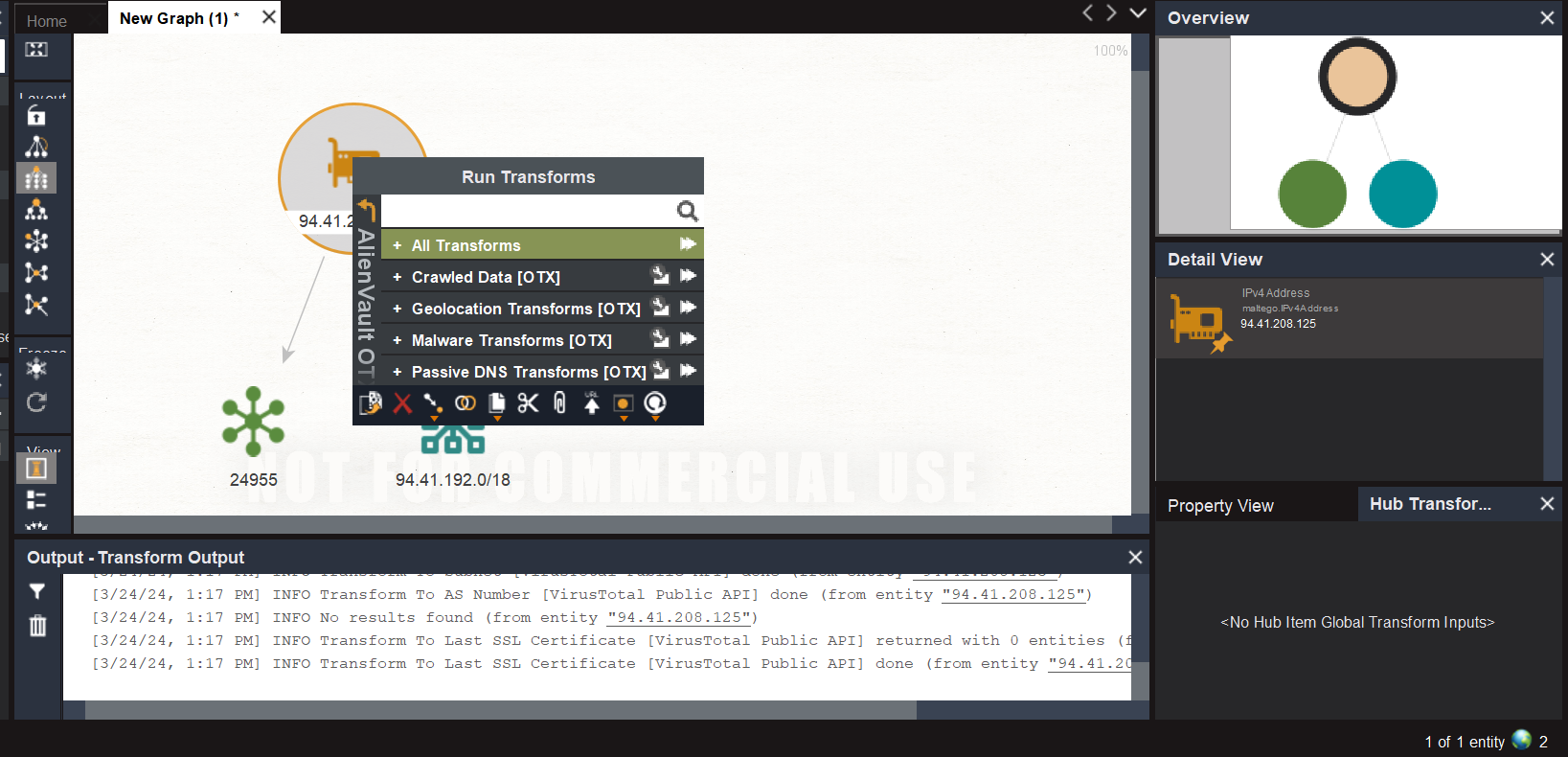

Maintenant, nous allons essayer de scanner pour voir les propriétés en effectuant un clic droit et en sélectionnant VirusTotal

Cliquez sur « IP Address Properties« .

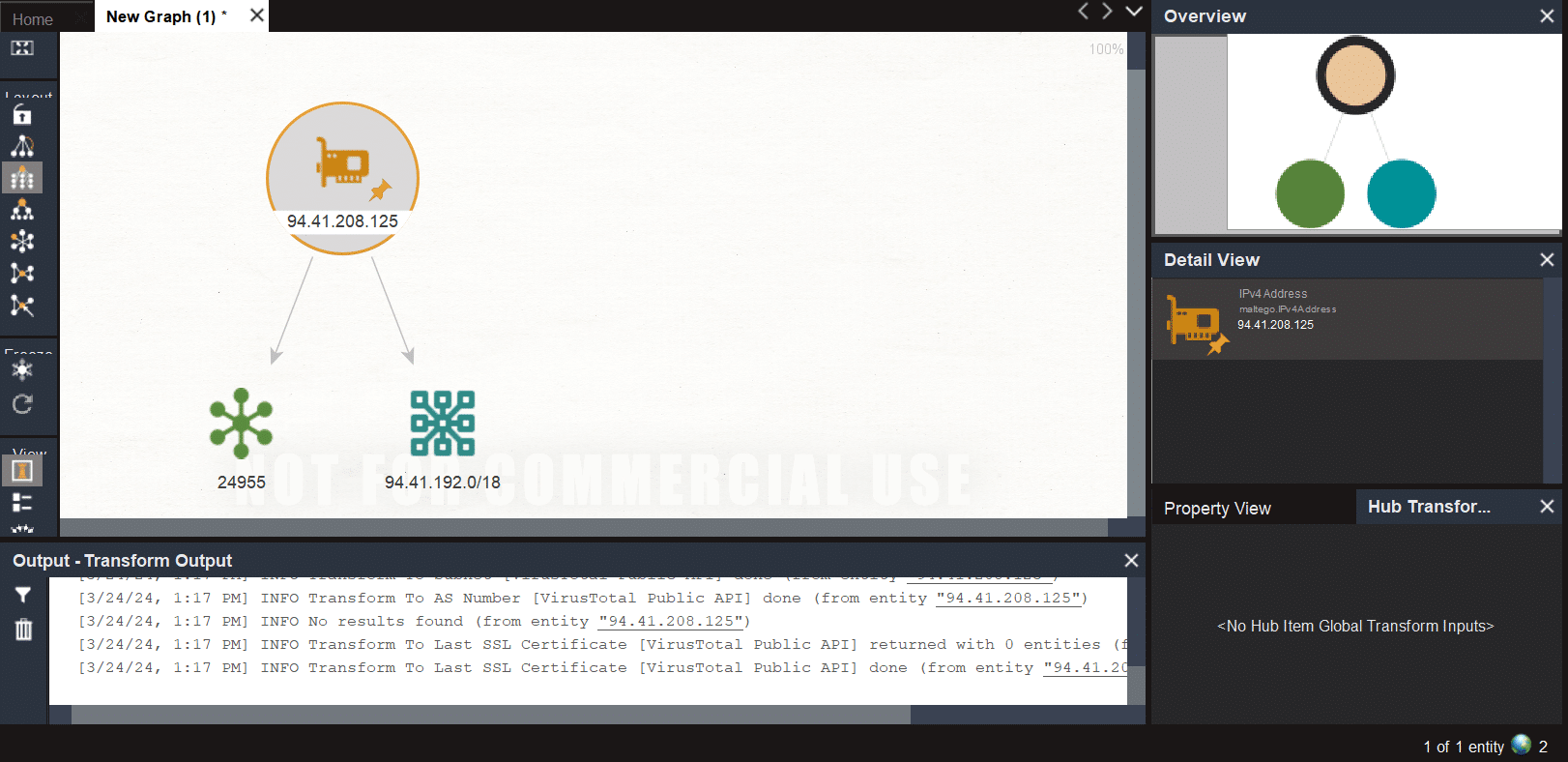

Voici les résultats des propriétés.

Alors, on peut voir d’autres informations d’analyse, telles que le DNS passif.

En cliquant sur DNS

Qui se divise en deux phases : soit avec des numéros, soit avec des enregistrements

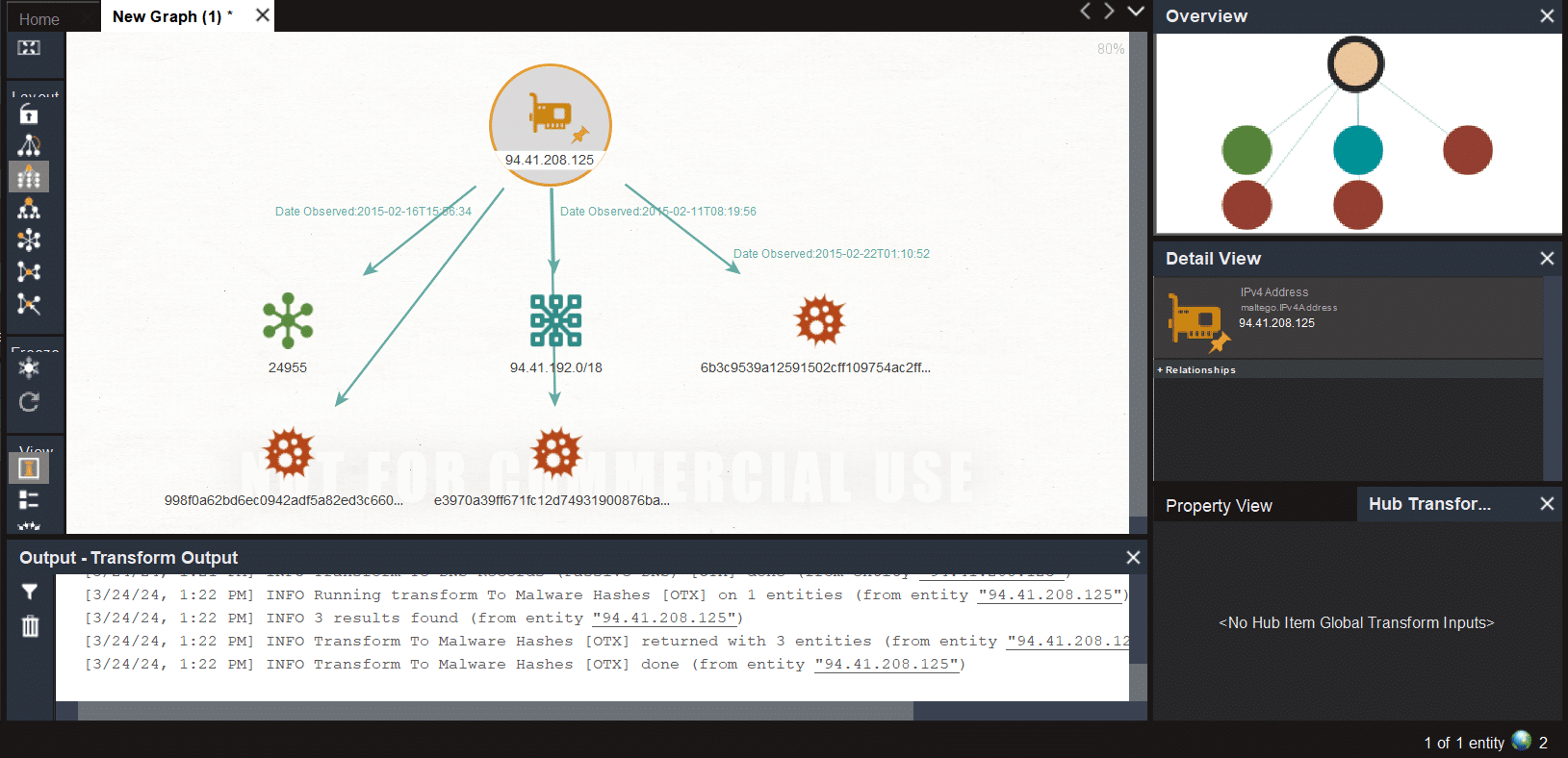

Aussi, on peut effectuer une analyse avec des logiciels malveillants en cliquant sur la transformation « Malware«

Voici les résultats

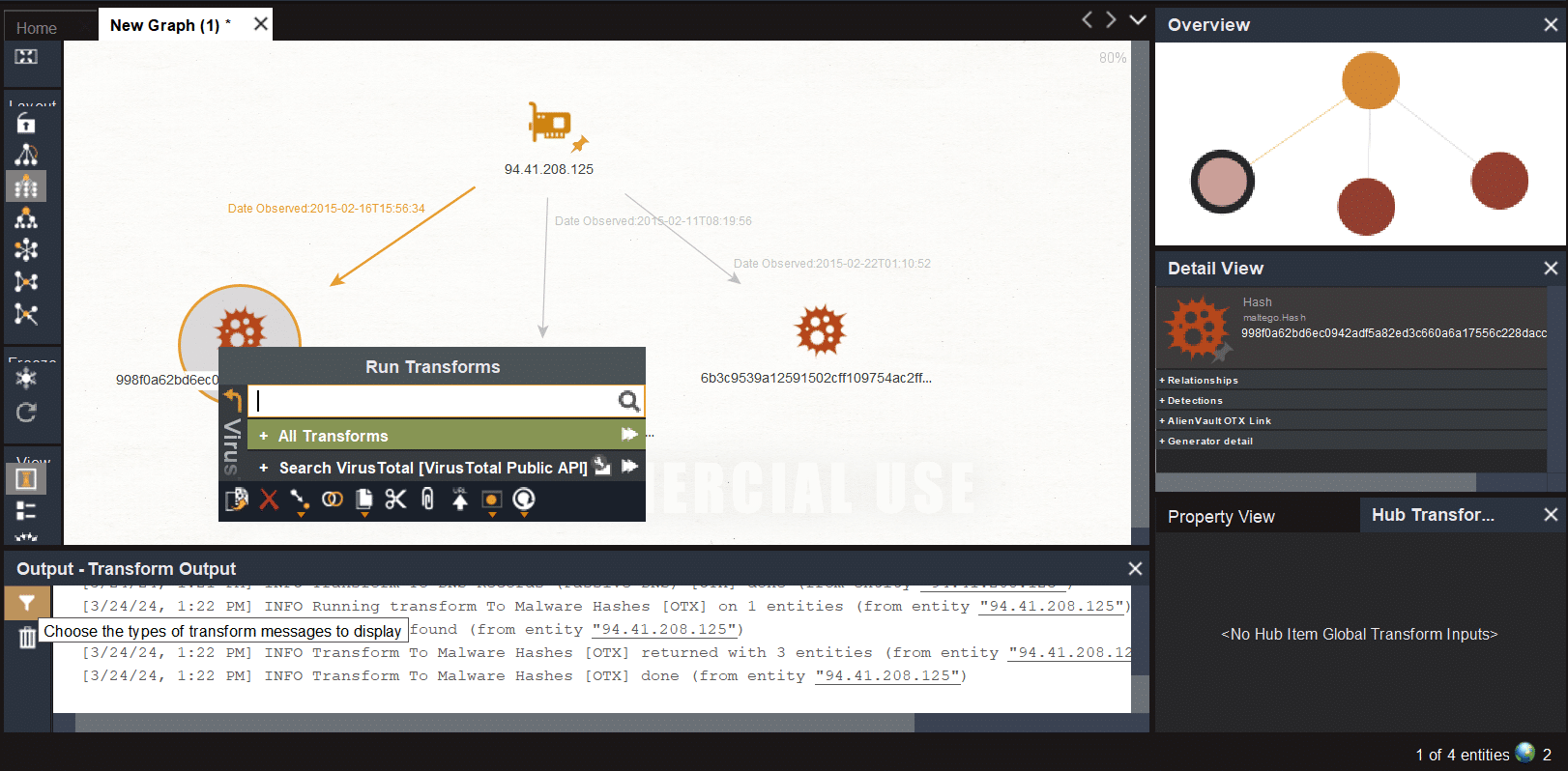

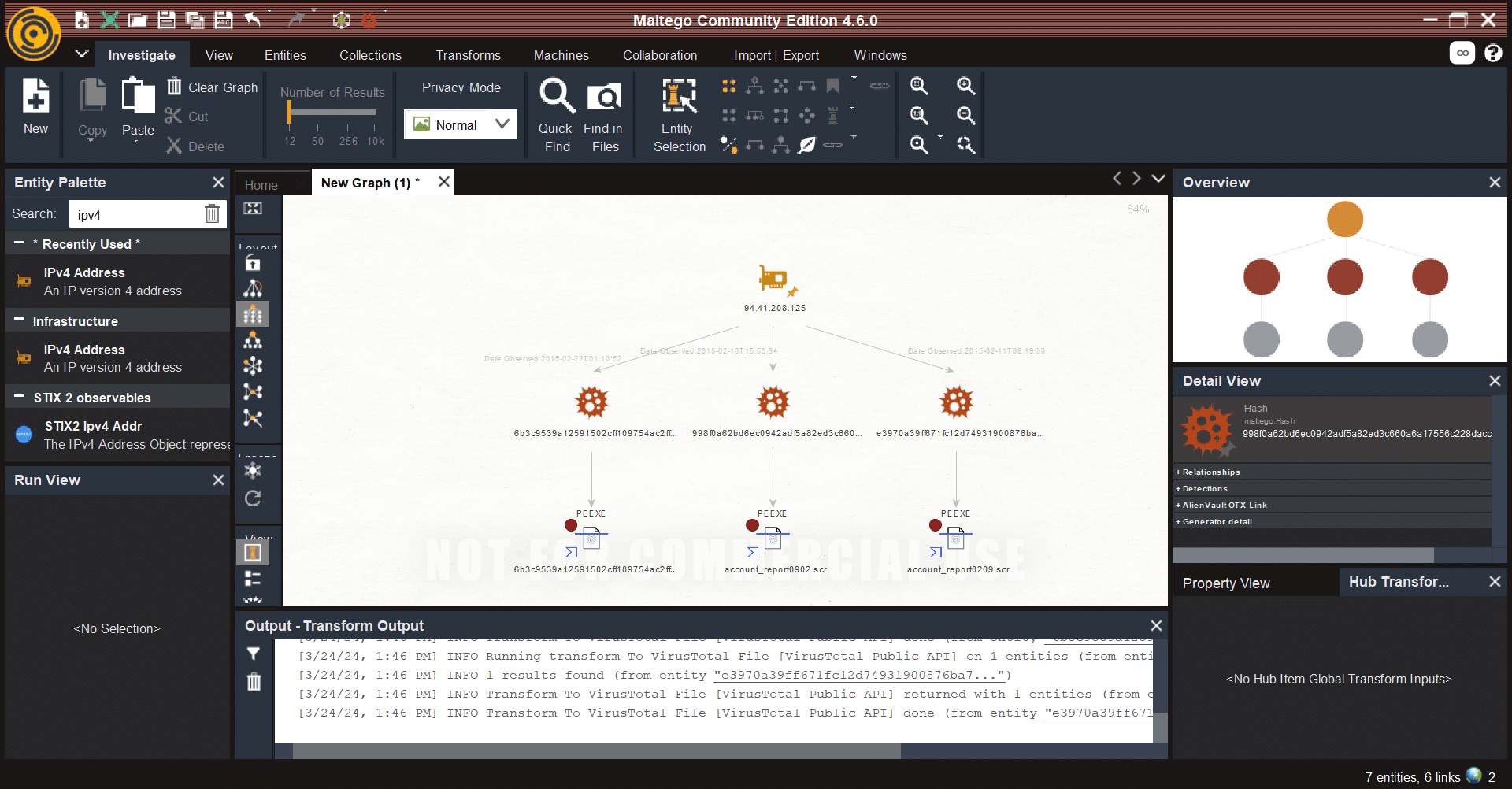

Après, nous allons lancer un scan avec VirusTotal en cliquant avec le bouton droit, puis en sélectionnant « Search VirusTotal«

Est on peut voir la résultats ci-dessus

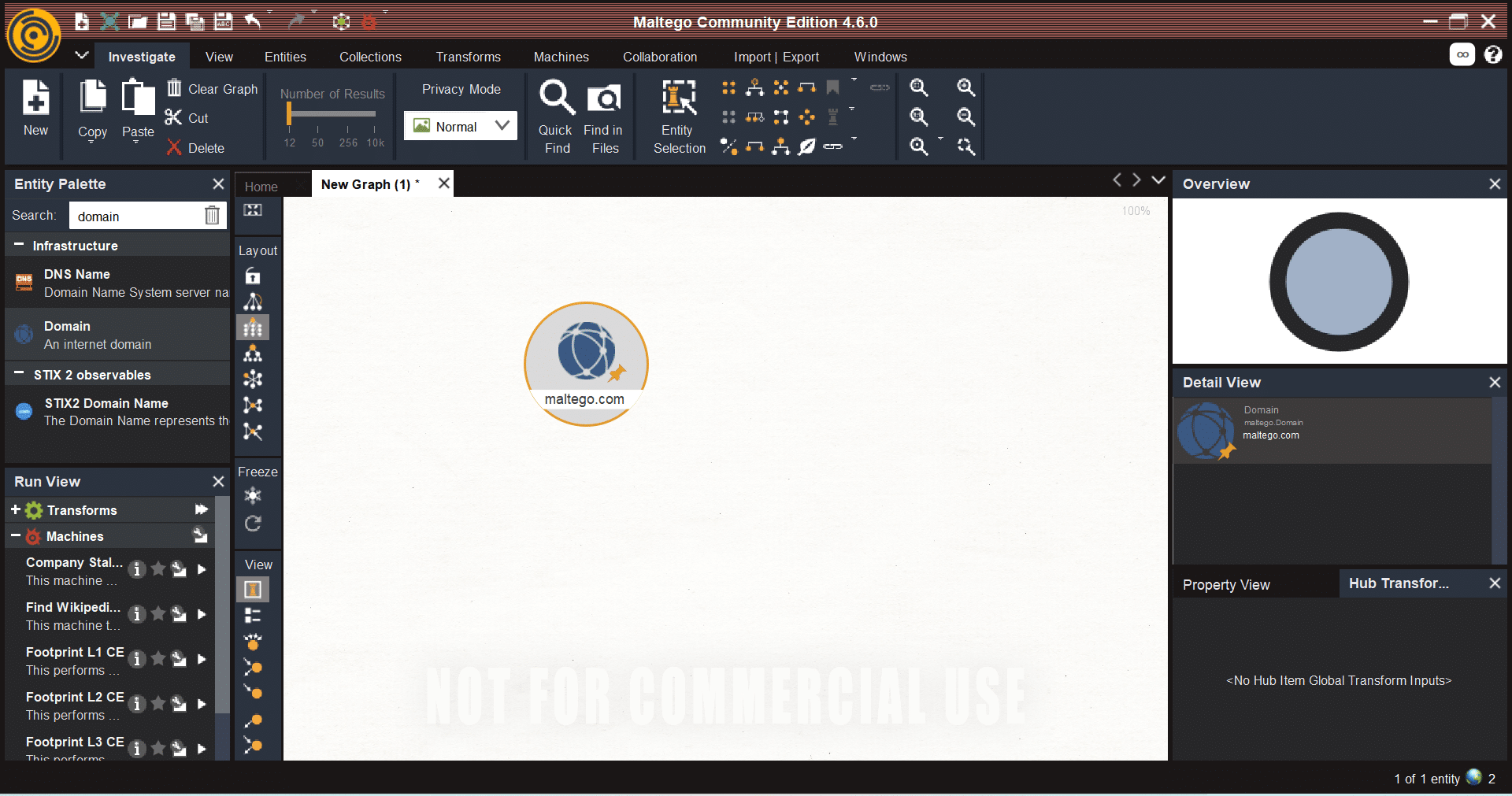

Maintenant, nous allons essayer de spécifier un domaine à scanner en le mettant dans la barre de recherche de domaine et en le faisant glisser dans l’interface blanche.

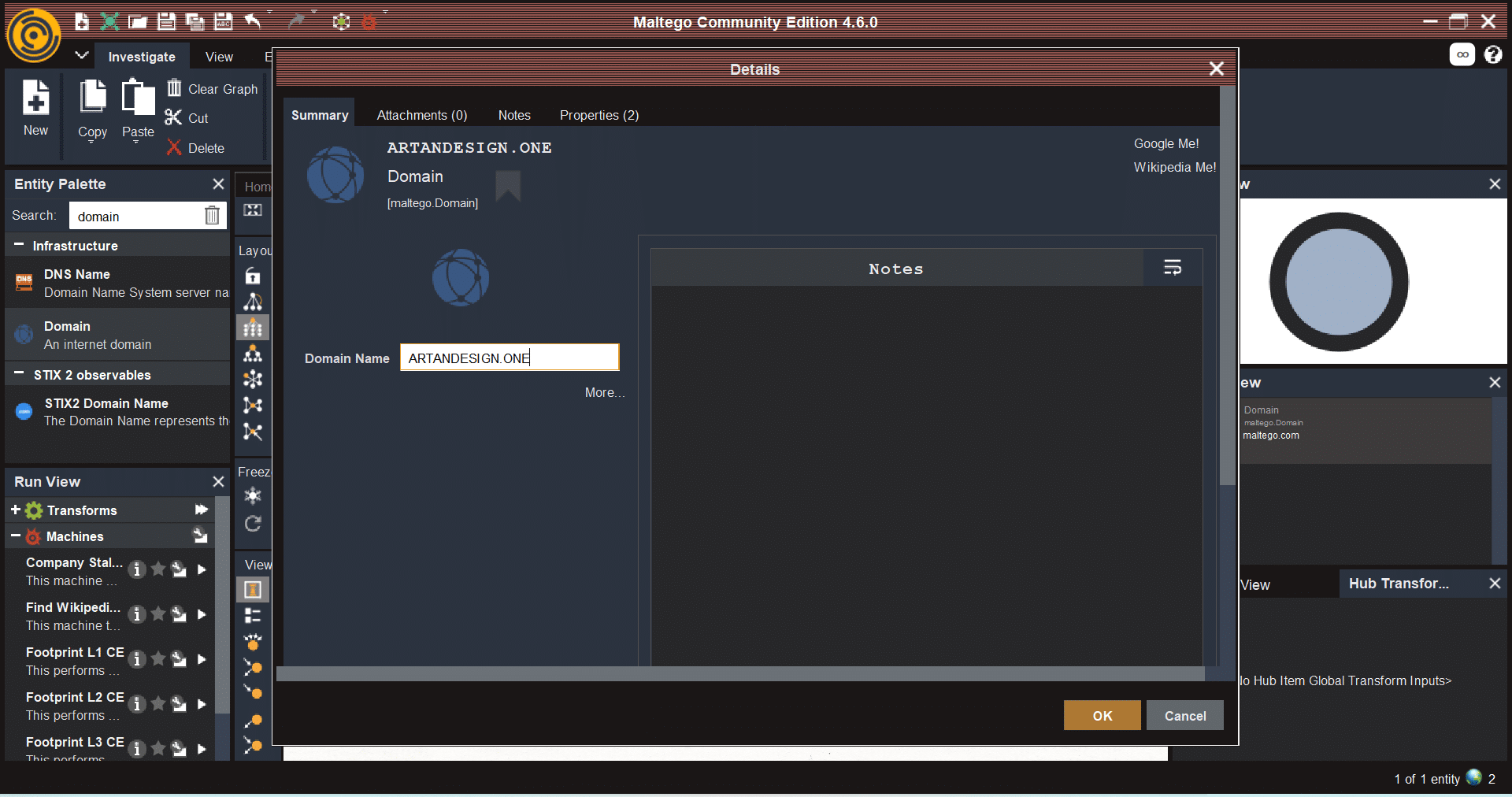

Nous allons choisir un domaine spécifique, par exemple ARTANDDESIGN.ONE

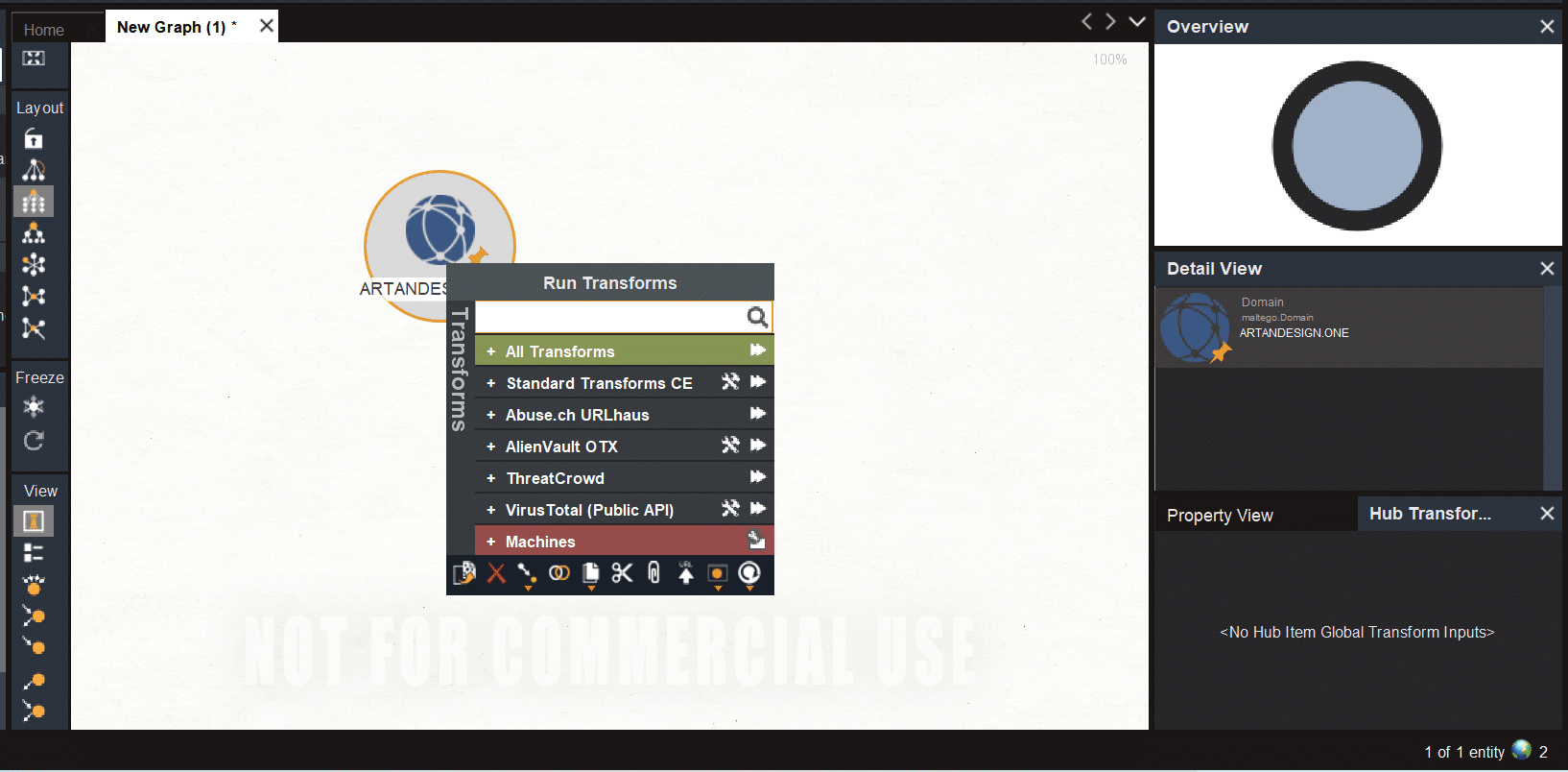

Alors, pour effectuer une analyse avec VirusTotal, il suffit de faire un clic droit, puis de sélectionner VirusTotal.

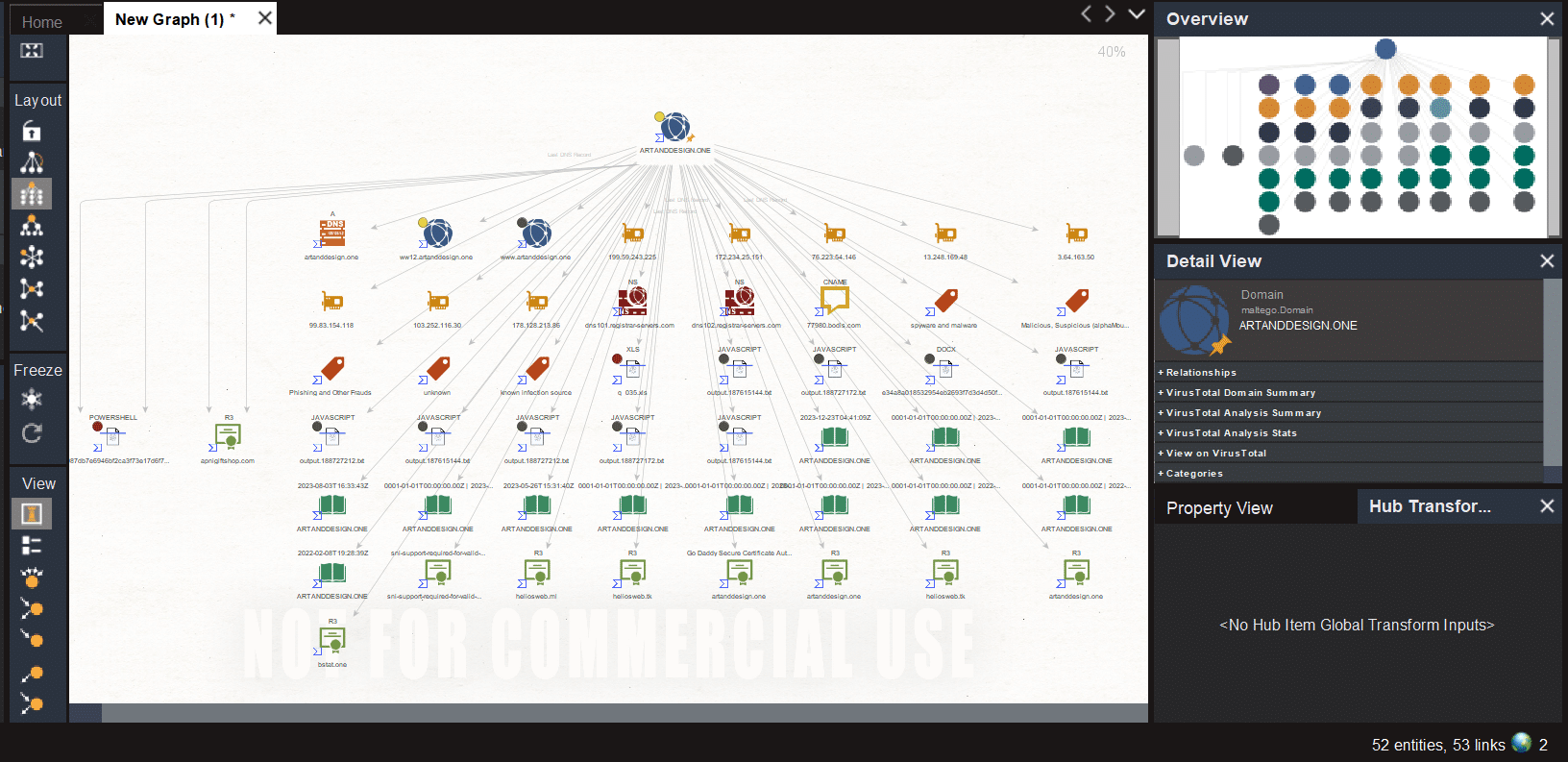

Enfin, nous pouvons voir les résultats illustrés ci-dessus

Découvrez les normes et standards du Blue Teaming et maîtrisez l’analyse de flux réseaux avec WireShark

Déployer et manipuler la solution MISP pour la Threat Intelligence Blue Teaming

Recueillir et utiliser des informations sur les menaces informatiques est complexe. Standardiser et partager ces données est encore plus ardu. MISP, une plateforme open source de renseignements sur les menaces, simplifie ces processus essentiels.

Voici l’interface du site officiel du MISP

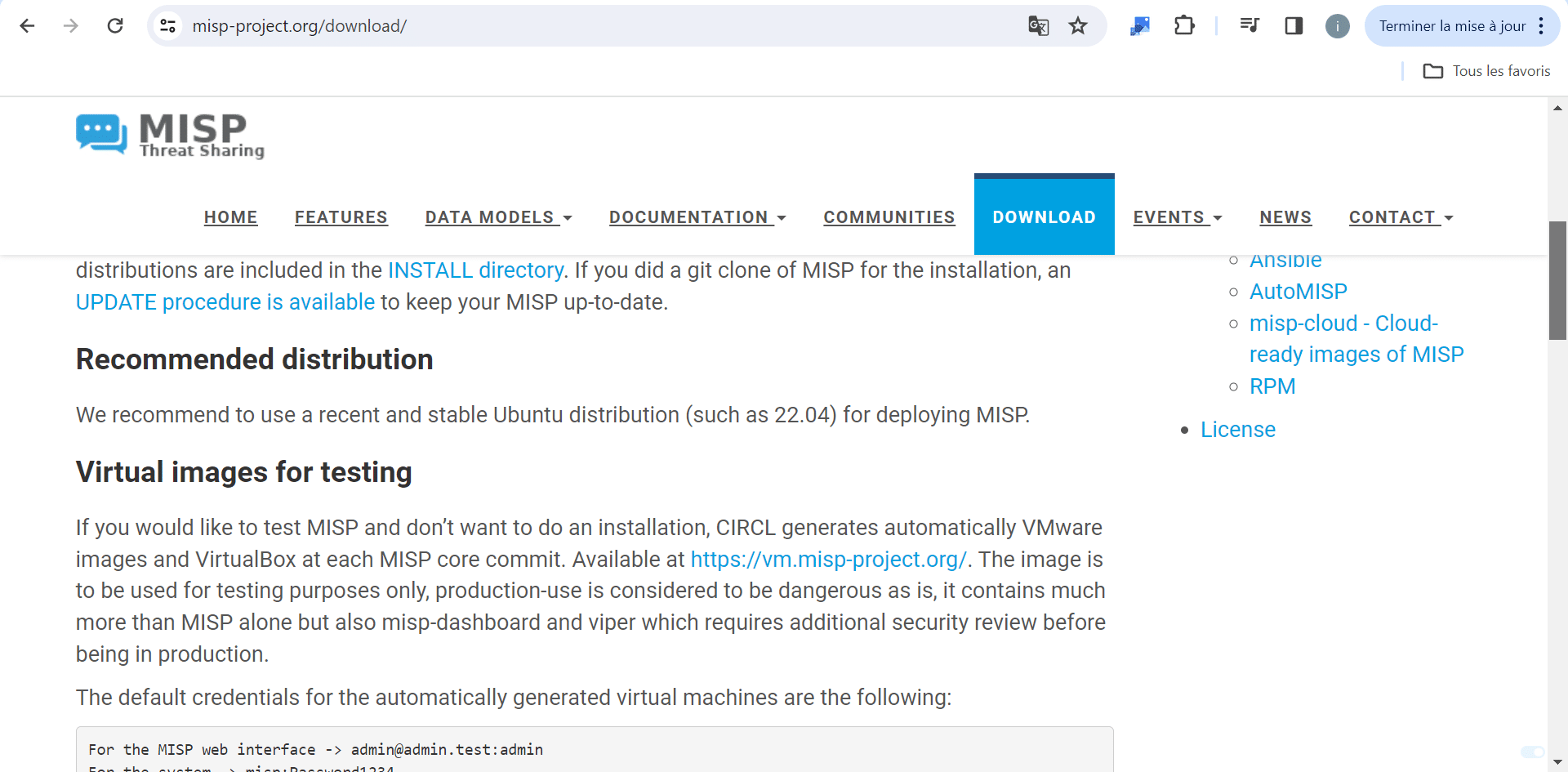

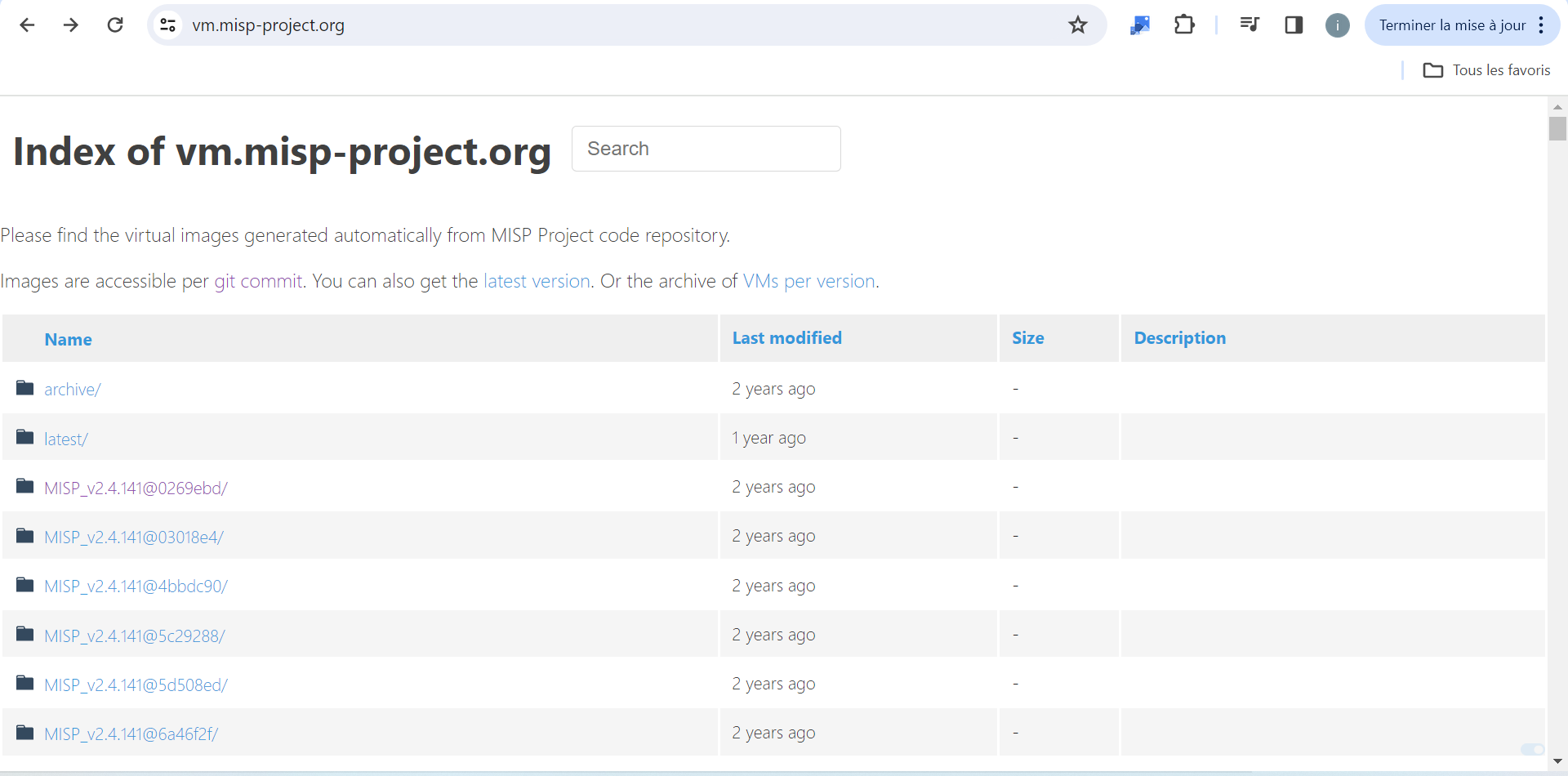

Nous allons télécharger notre plateforme MISP sous forme de machine virtuelle.

On va donc récupérer la dernière version et cliquer sur le bouton de téléchargement.

Vous pouvez choisir le format zip pour VMware, ou sélectionner la version correspondante si vous utilisez VirtualBox.

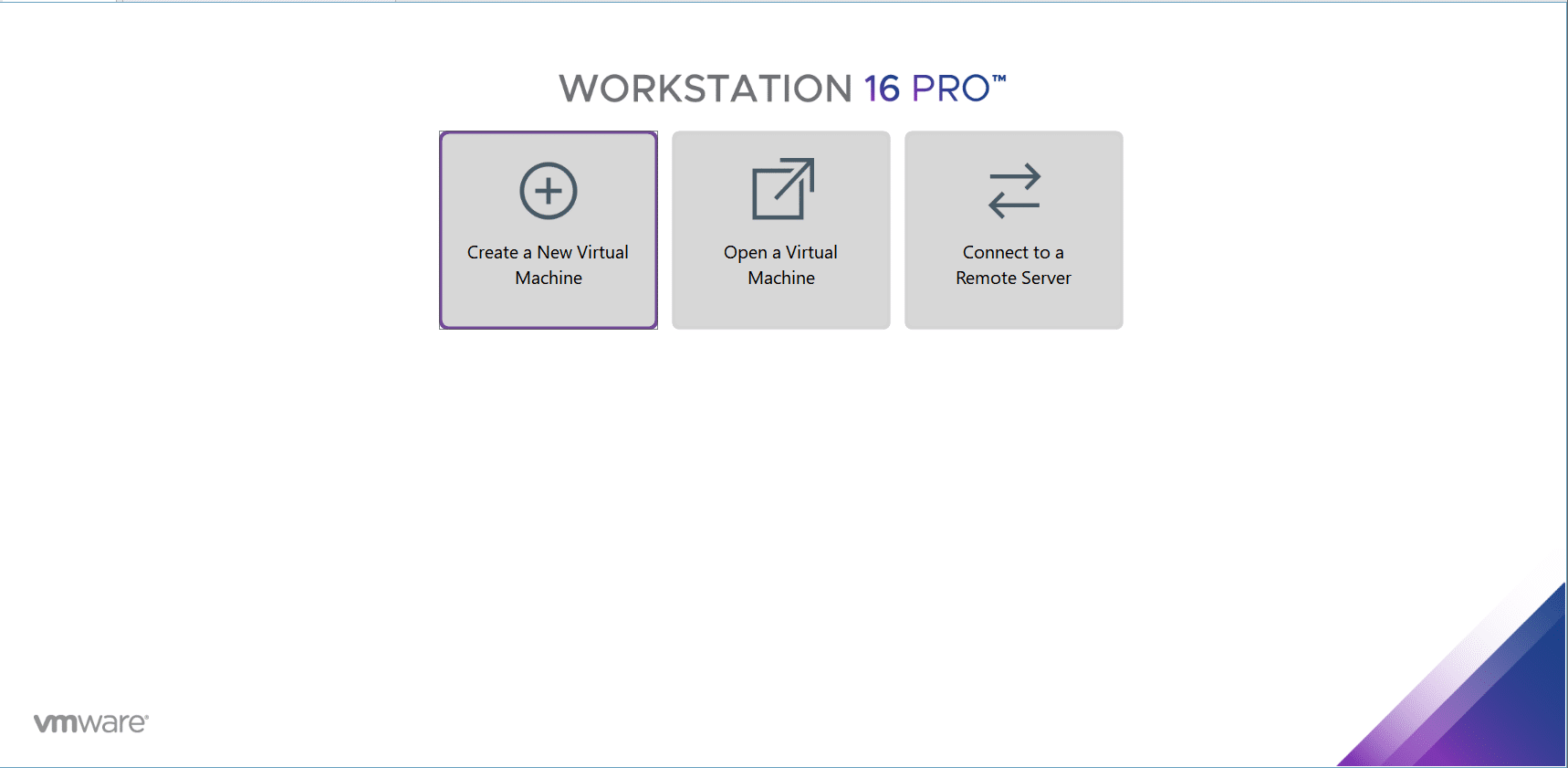

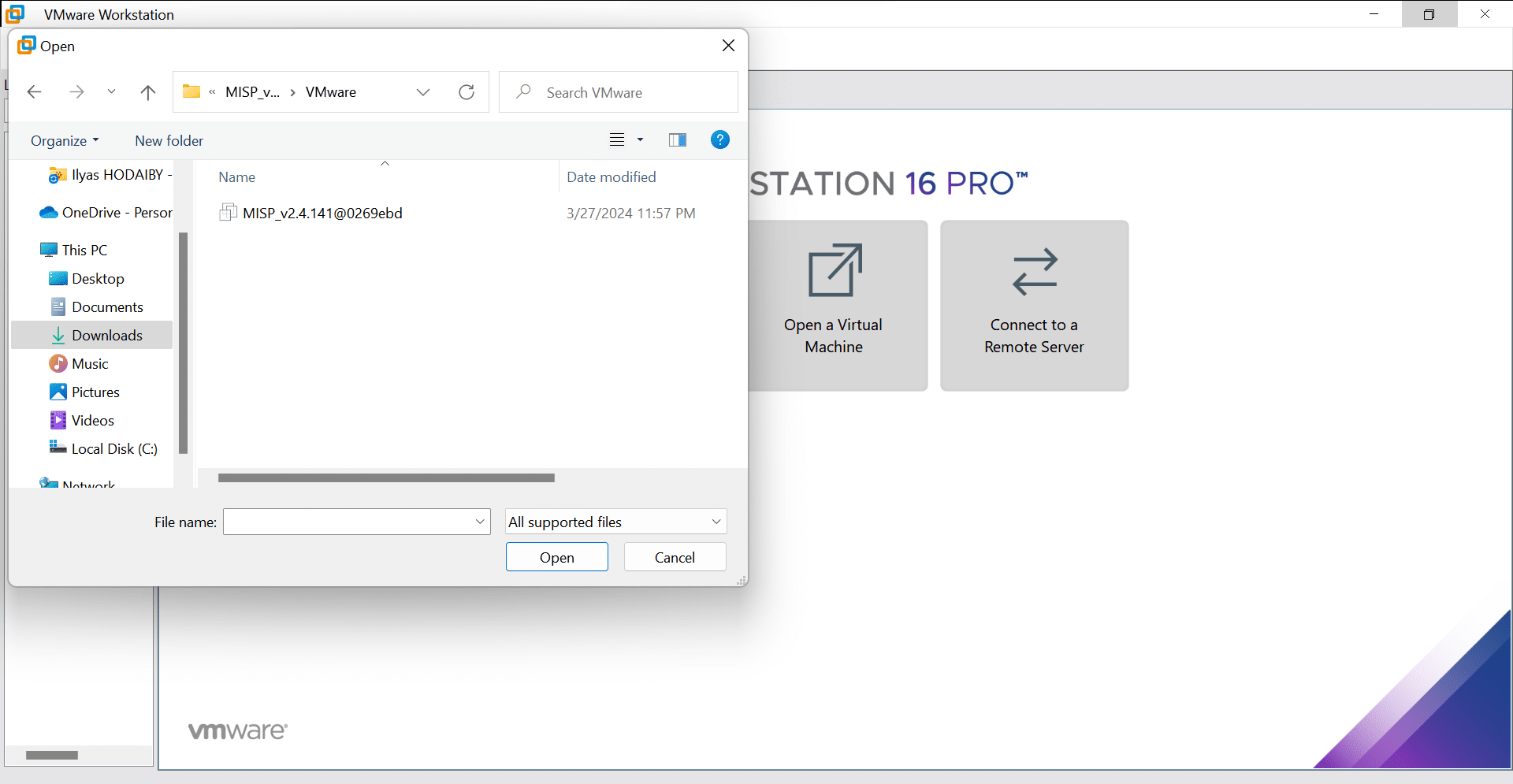

Ensuite, je vais diriger vers VMware pour ouvrir notre machine virtuelle.

On clique sur ‘Open à Virtual Machine’.

Dirigez-vous vers l’emplacement où vous avez placé la machine virtuelle que vous avez téléchargée, puis cliquez sur ‘Ouvrir’.

Nous allons donc démarrer notre machine en cliquant sur ‘Power’.

Après cela, nous allons voir une interface comme illustrée ci-dessus, qui contient des informations sur la machine ainsi que le login et le mot de passe.

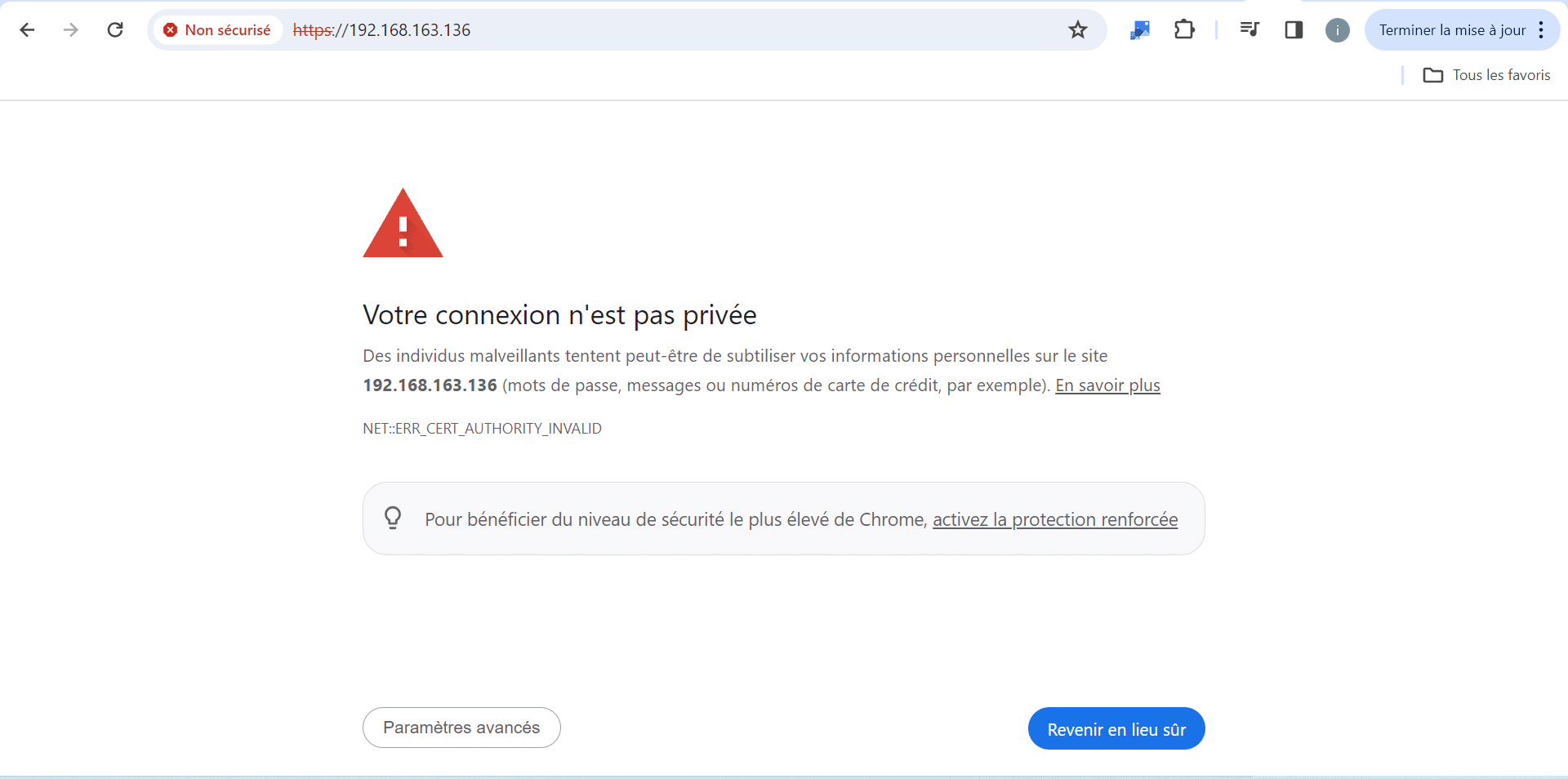

On se dirige vers notre moteur de recherche, par exemple Chrome, et on tape notre adresse de connexion avec le numéro de port qui est déjà affiché lors du démarrage de notre machine. Ensuite, on clique sur « Paramètres avancés » puis on continue vers ce site.

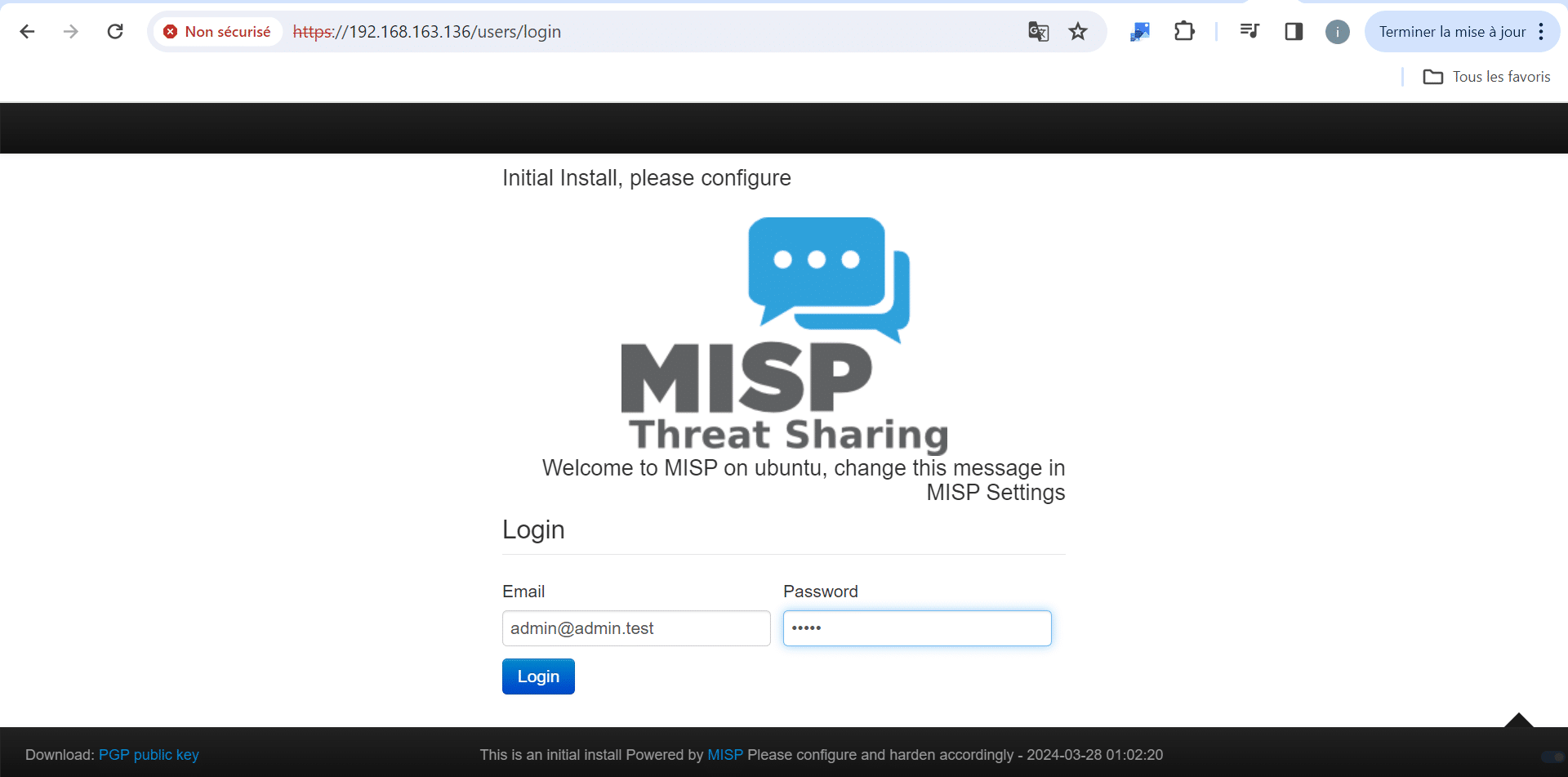

Alors voici l’interface de login où l’on doit saisir le login et le mot de passe qui sont déjà affichés lors du démarrage de la machine.

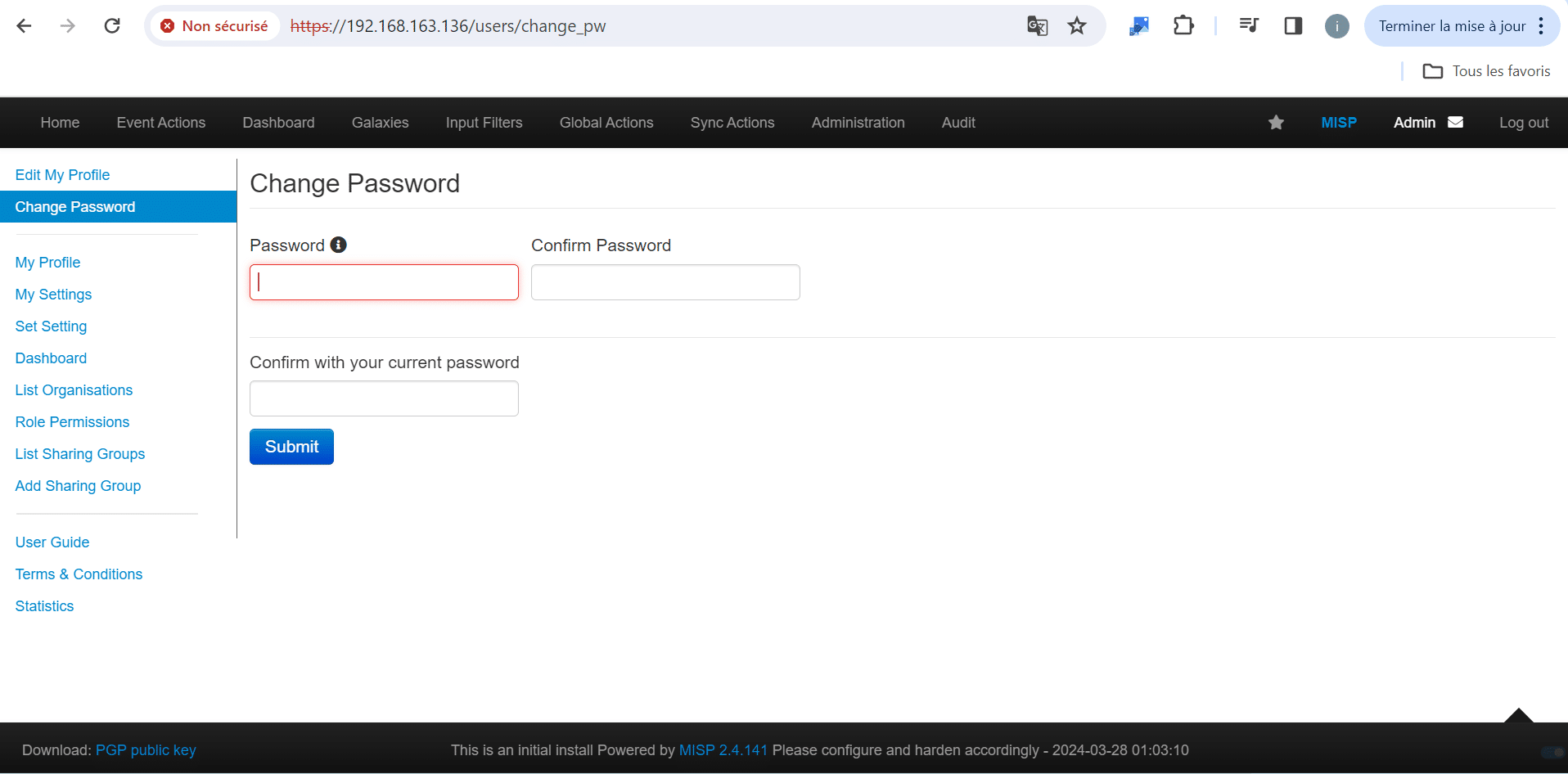

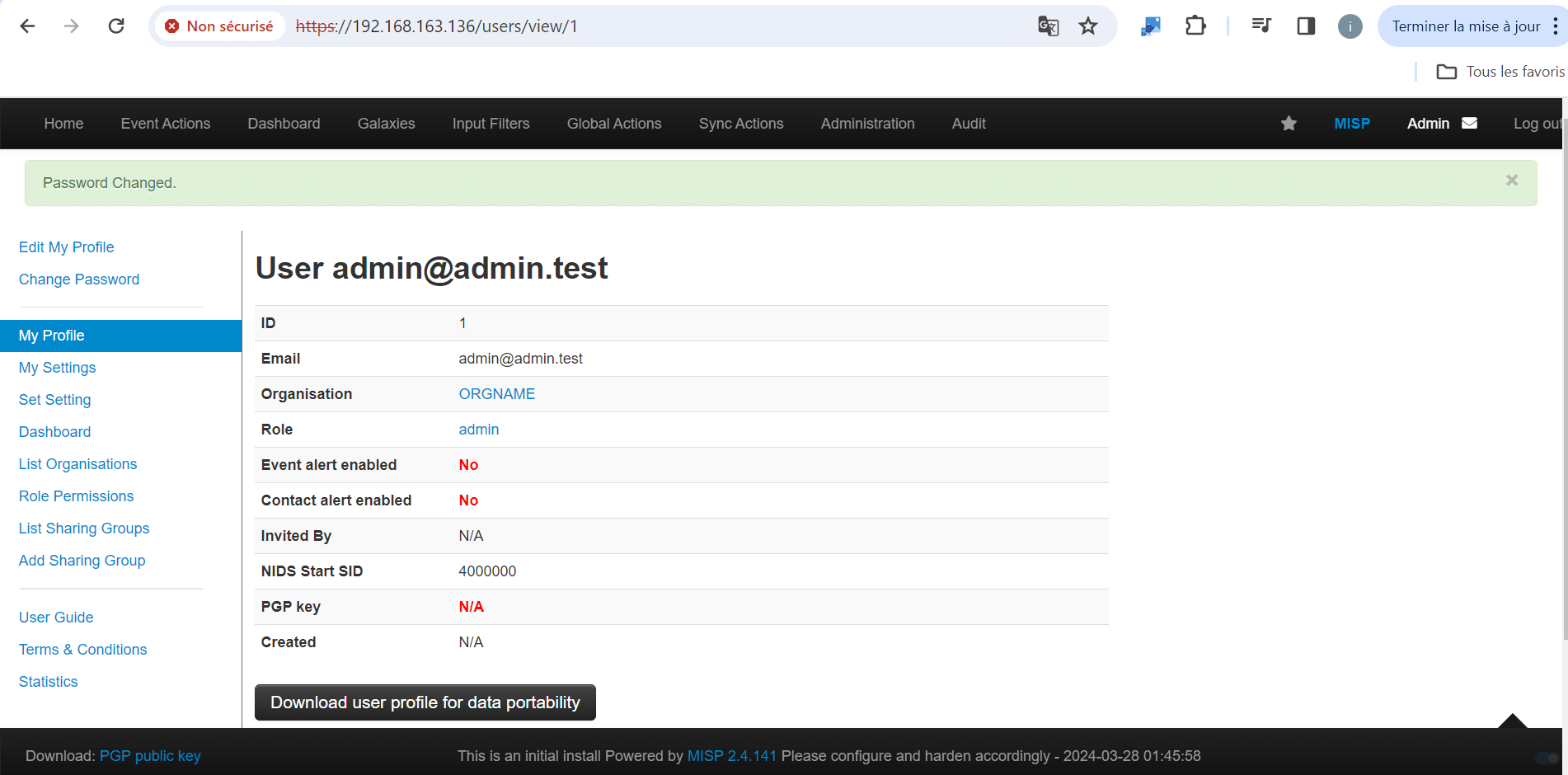

Après cela, vous aurez l’interface de la plateforme MISP comme illustré ci-dessus, qui va demander de changer le mot de passe.

Vous pouvez également voir des informations sur votre profil.

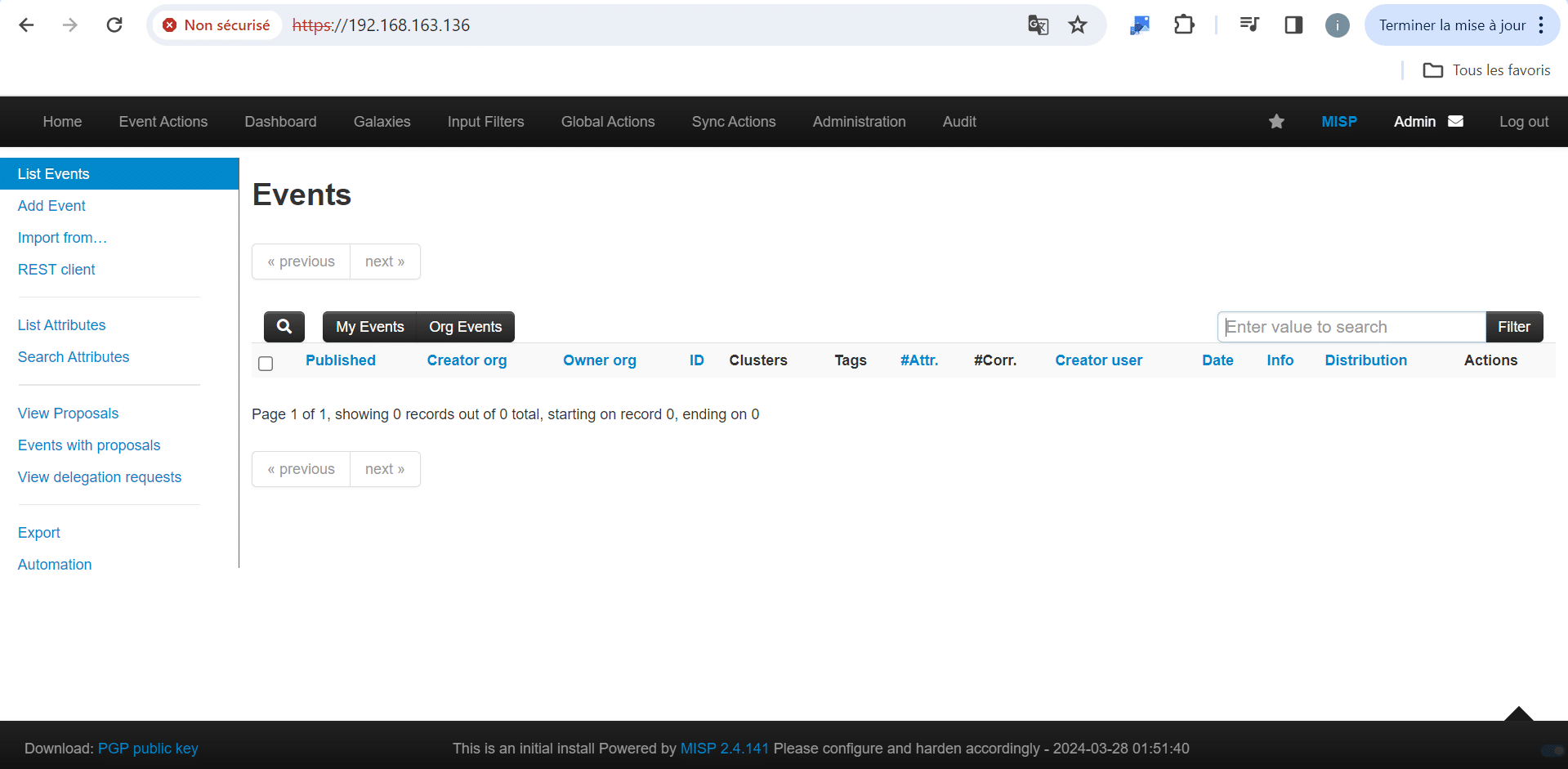

On se dirige vers l’accueil et on consulte tous les événements passés.

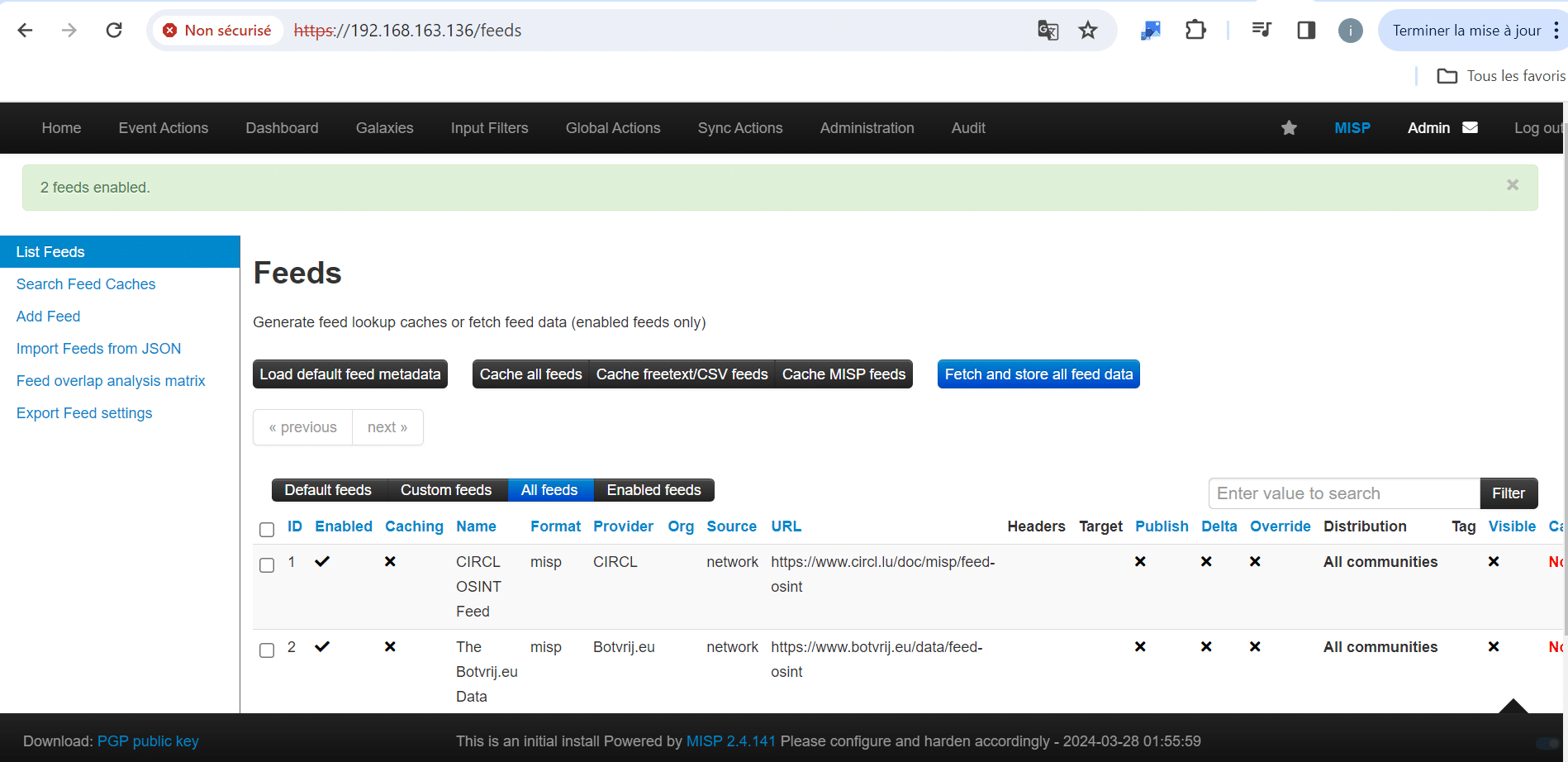

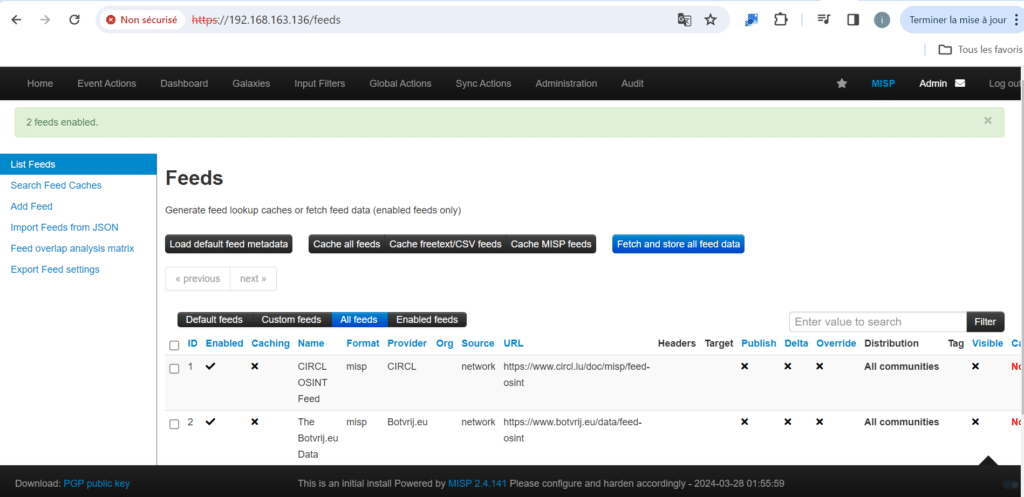

Maintenant, pour pouvoir récupérer des événements, on se rend vers les actions synchronisées et on clique sur « Liste des flux ». On pourra alors voir les listes de flux disponibles.

On va pouvoir activer ces sources d’informations en sélectionnant les deux flux, puis en cliquant sur « Activer la sélection » (ou « Enable selected »).

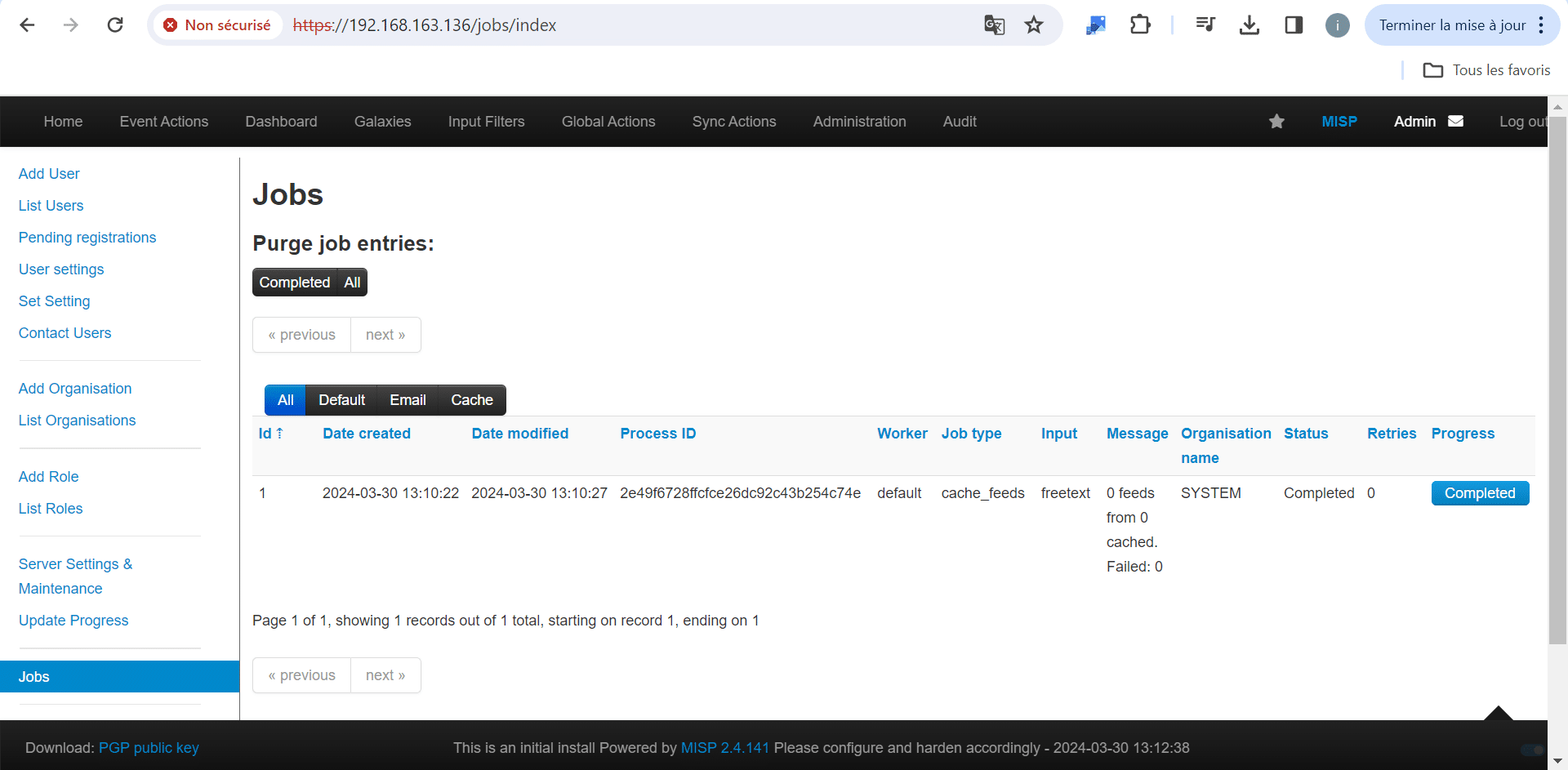

Nous allons vers les jobs où nous verrons un job avec la date de création ainsi qu’un identifiant de processus (process ID) et d’autres informations.

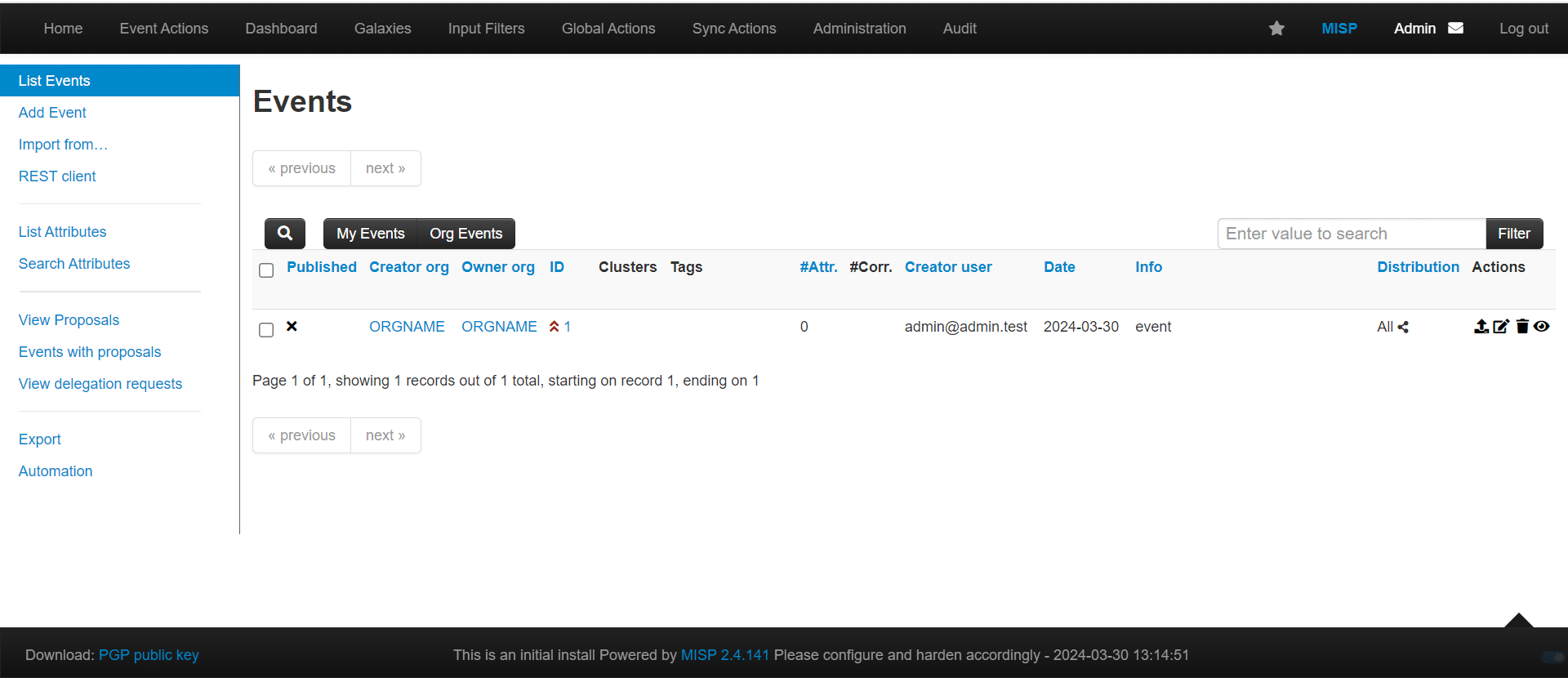

On peut également visualiser la liste des événements pour voir les événements, comme illustré ci-dessus.

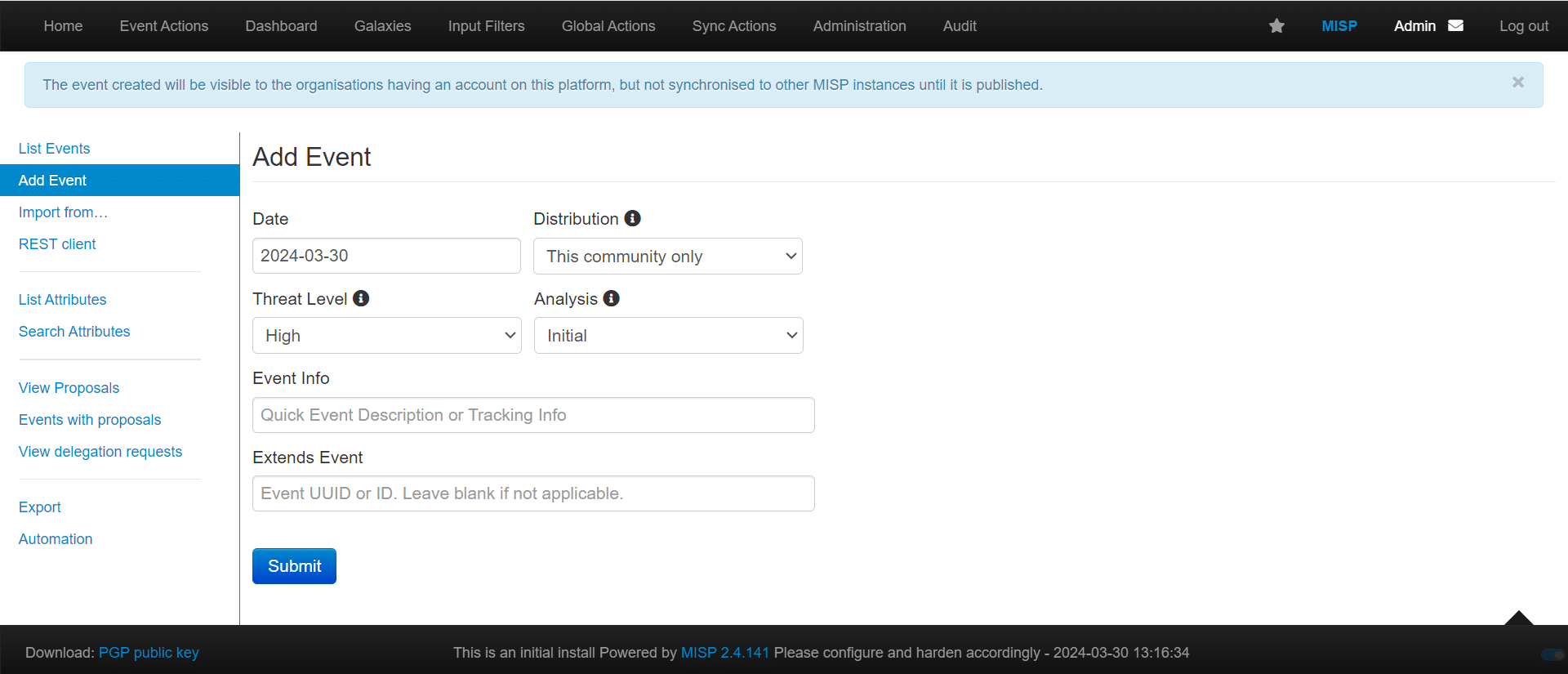

On a aussi la possibilité d’ajouter d’autres événements en cliquant sur « Ajouter » et en remplissant toutes les informations telles que la date, la distribution, l’analyste et d’autres informations sur l’événement.

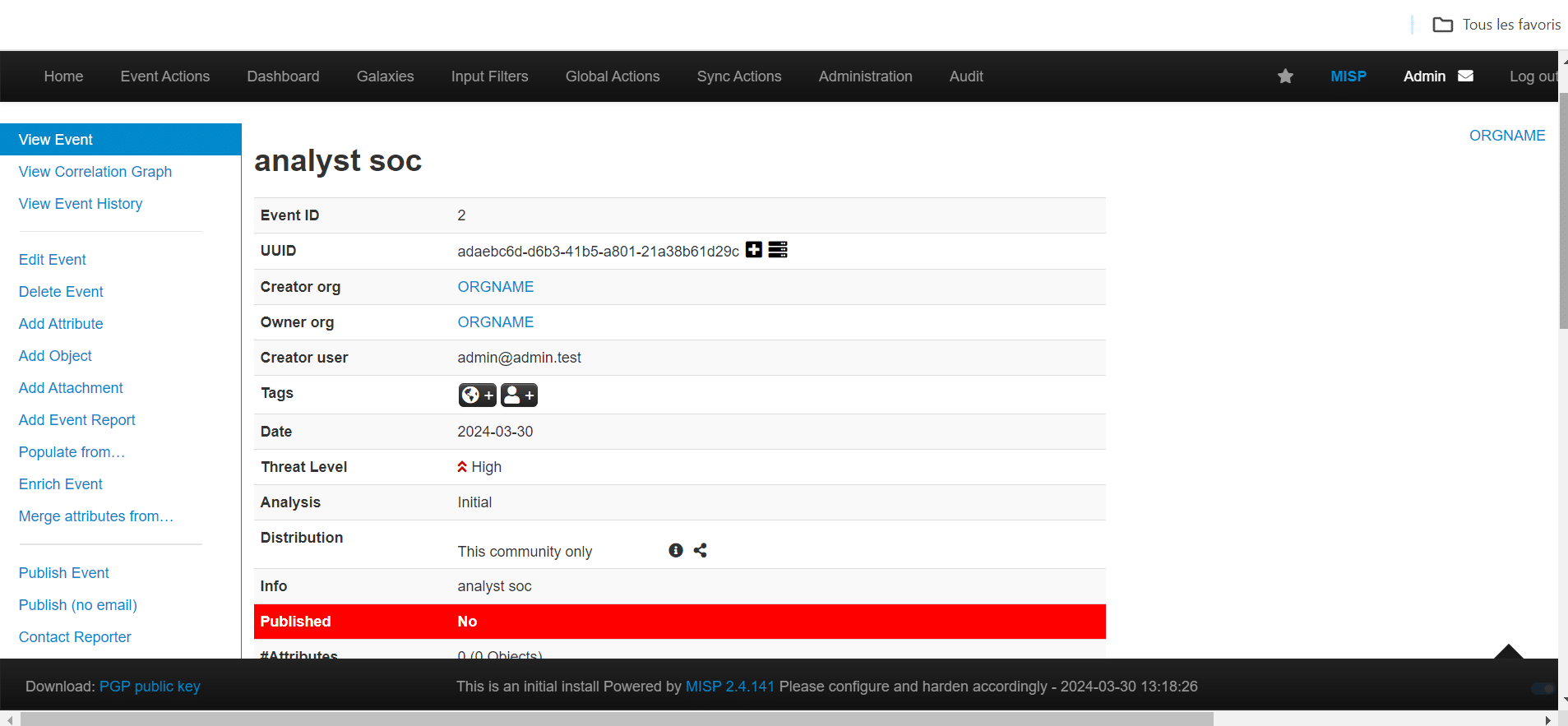

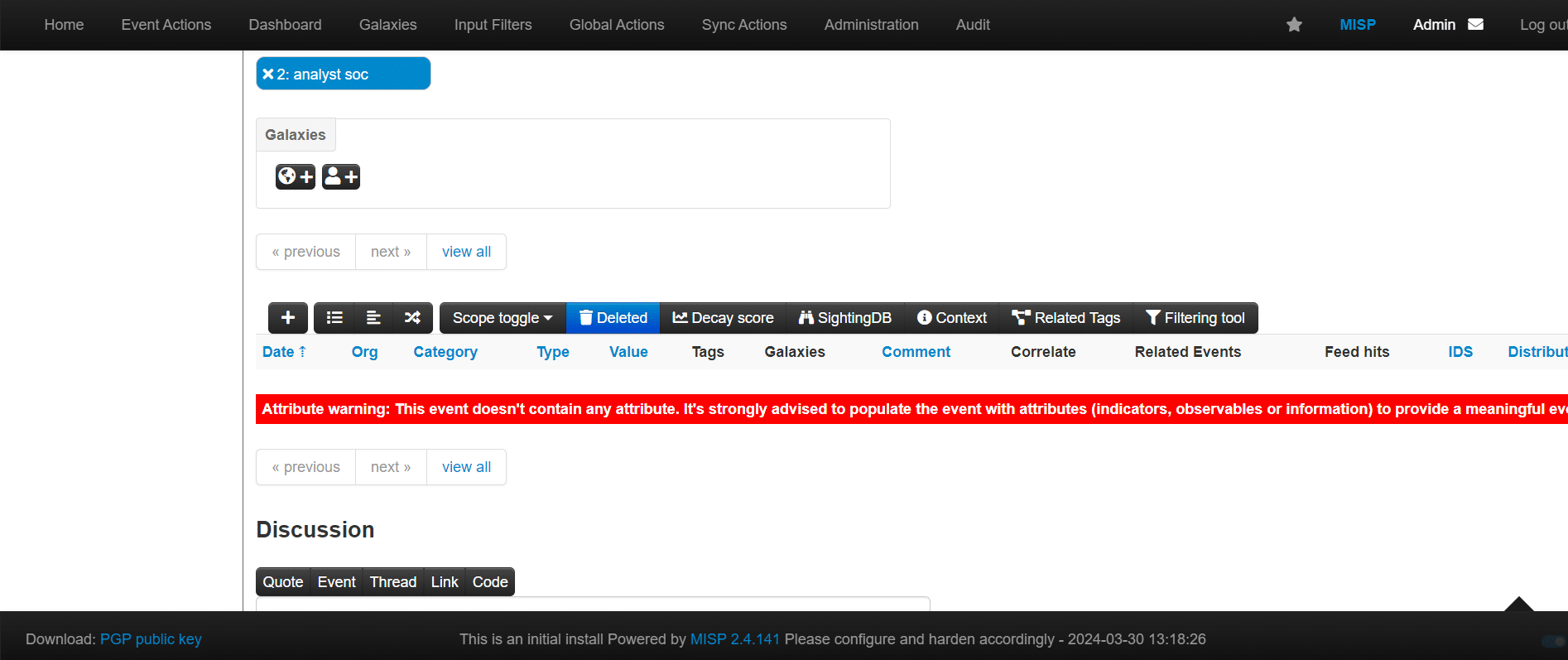

Nous avons créé un événement nommé « Analyst SOC » en ajoutant la date et toutes les informations nécessaires.

Nous allons sur « View Event » pour voir notre événement « Analyst SOC », comme illustré ci-dessus. On peut voir assez d’informations sur cet événement.

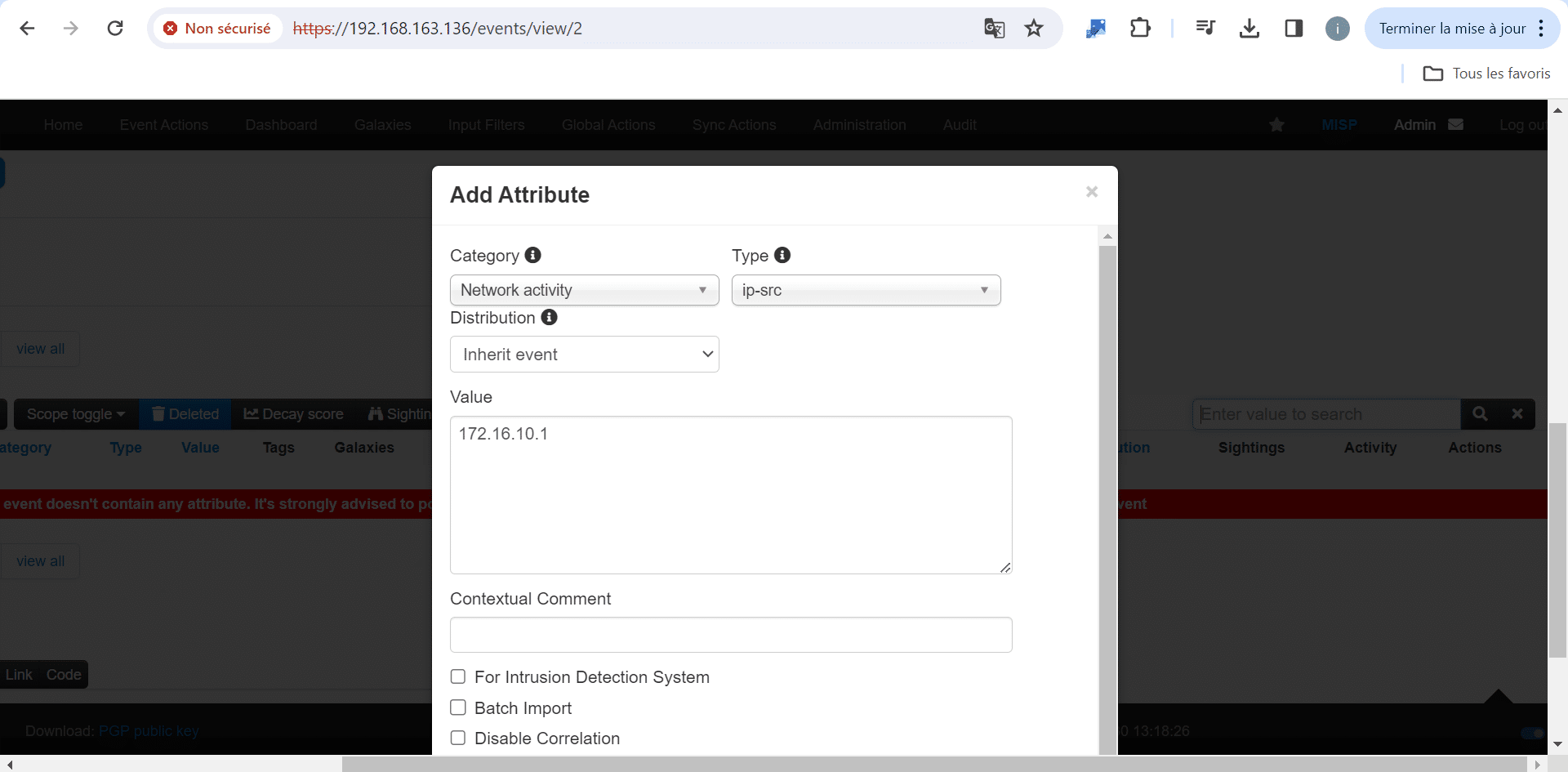

On va donc ajouter un attribut en cliquant sur le symbole « + » (plus).

Nous ajoutons des informations sur l’attribut telles que la catégorie, le type et d’autres informations, comme vous pouvez le voir.

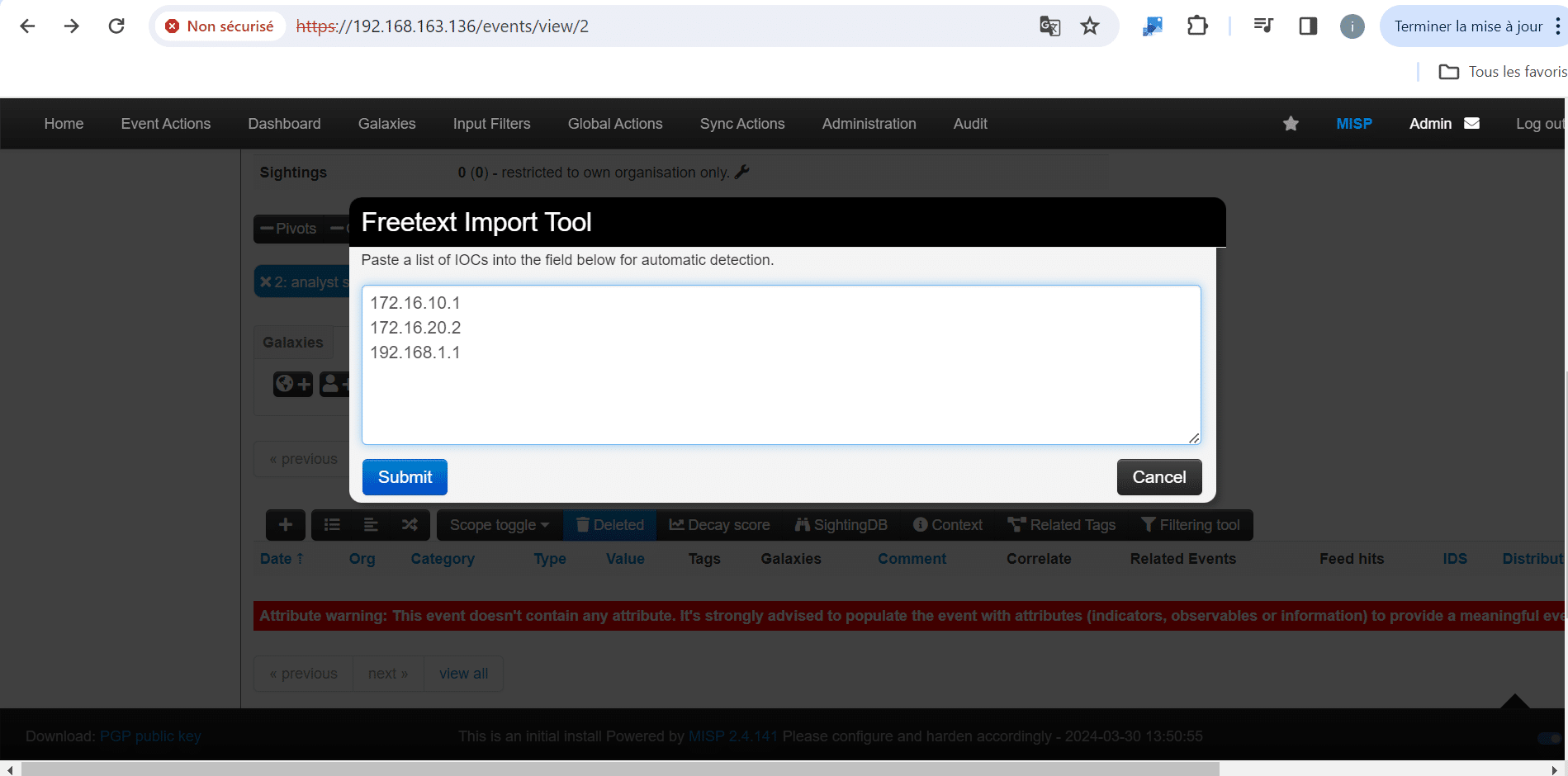

Et on peut ajouter une liste IOC en cliquant sur la troisième icône située en haut de l’onglet « Organisation ». On peut donc ajouter des adresses IP ou des hachages, puis on clique sur « Submit ».

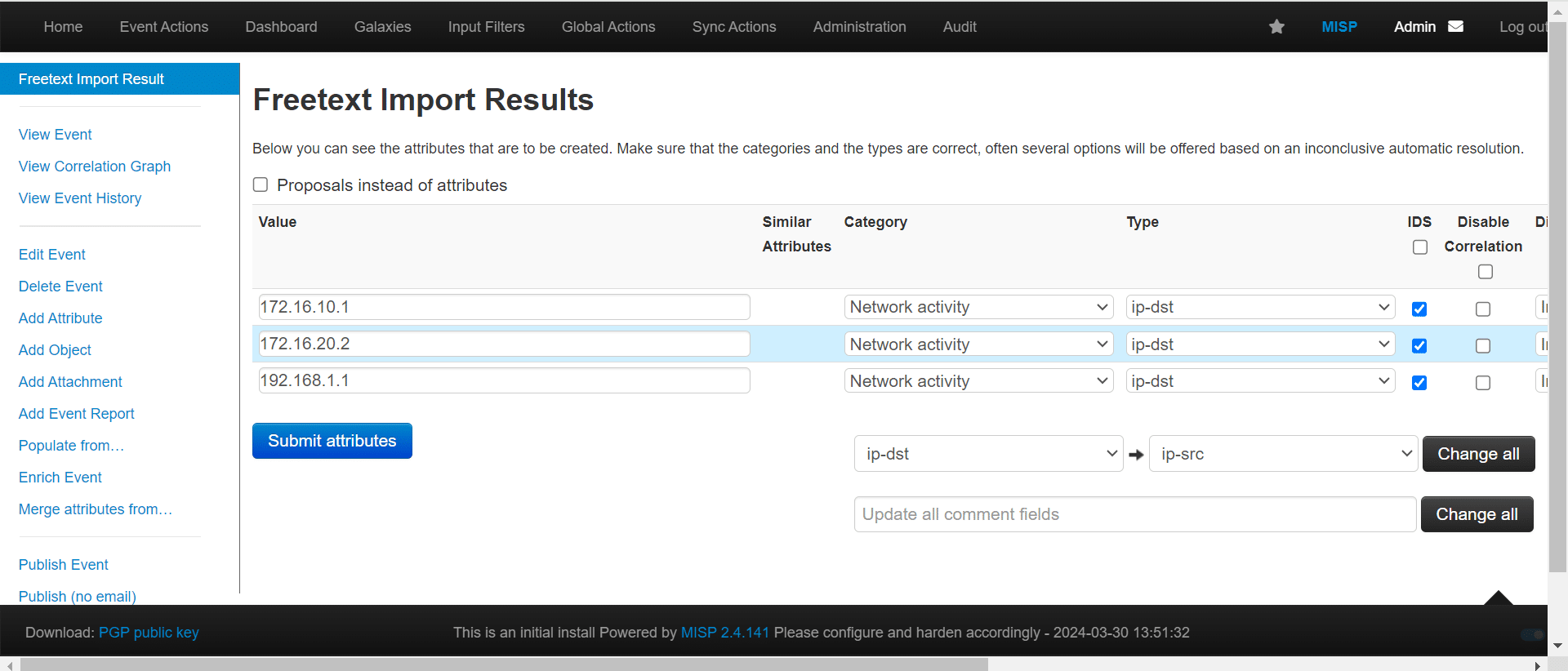

Il va alors nous donner des mappages sur les adresses IP, et on clique sur « Submit Attributes ».

Nous afficher une liste sur les IOC avec toutes les informations les concernant.

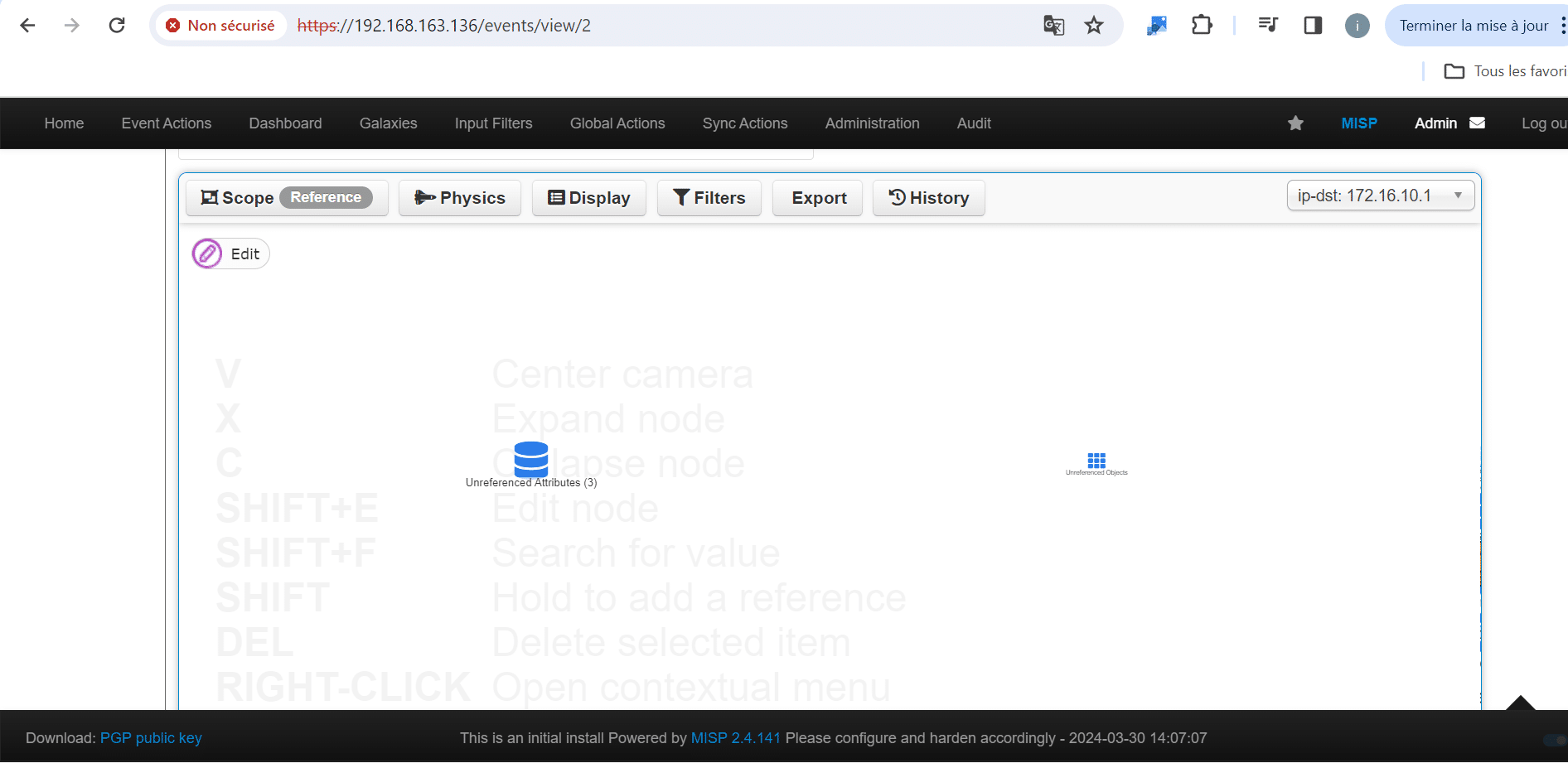

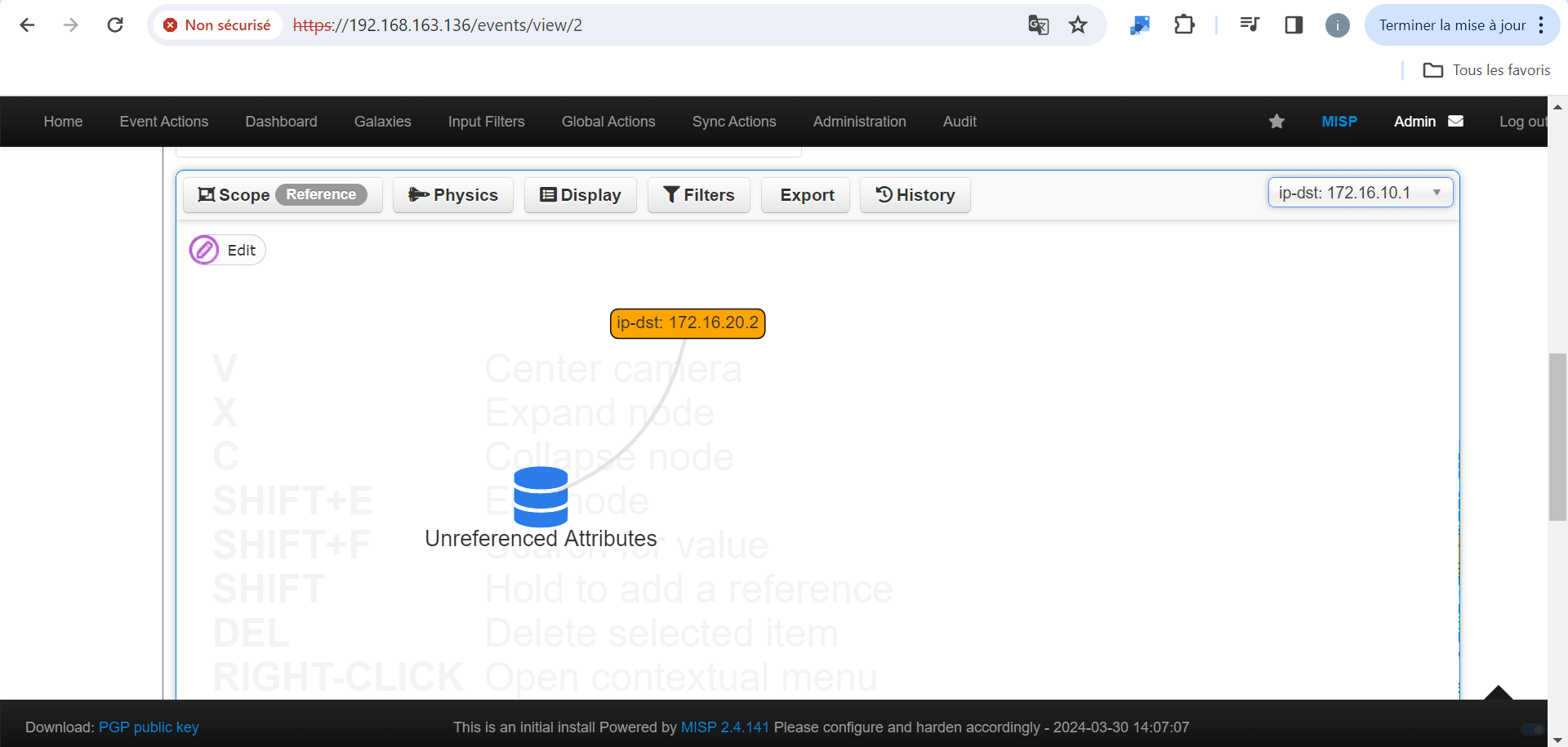

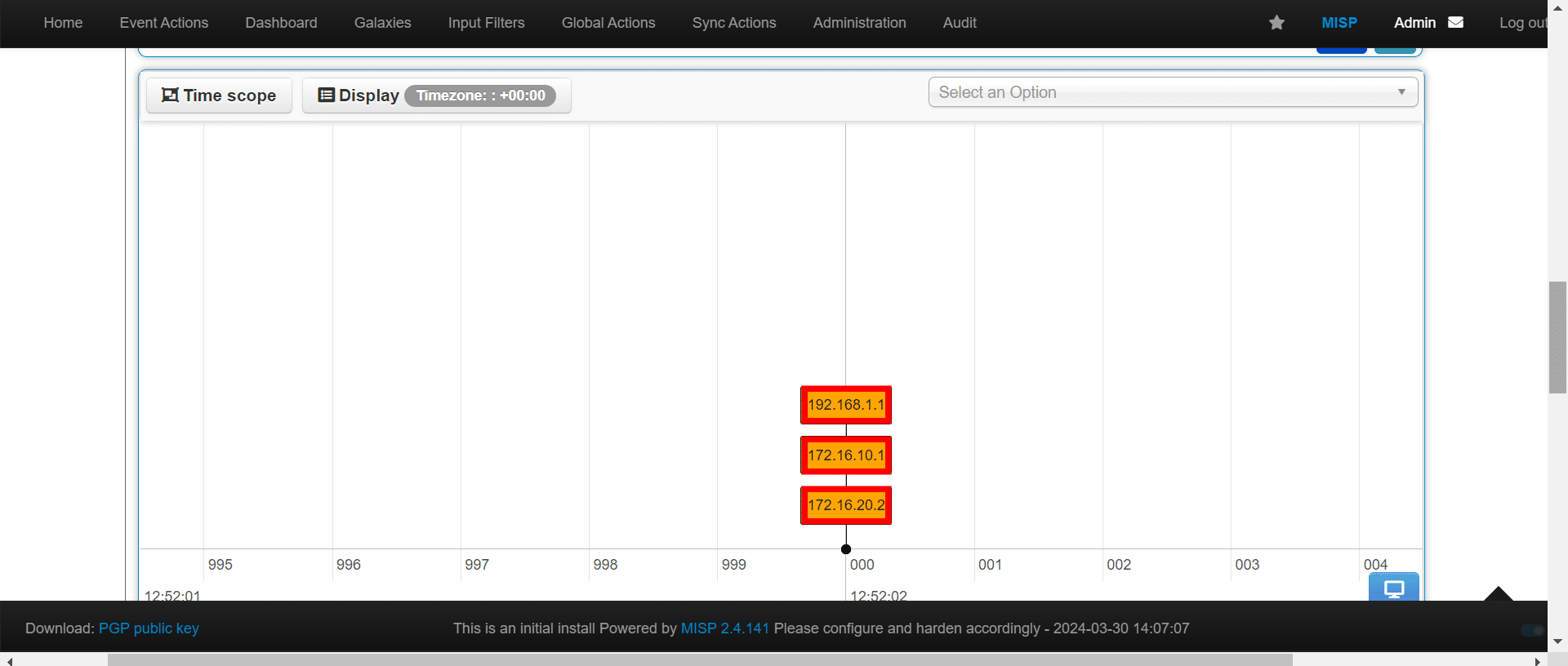

On peut aussi voir une vue plus intéressante sous forme de graphe, comme vous pouvez le voir ici.

C’est plutôt pertinent. Avec le changements d’IOC, on peut voir plusieurs informations affichées.

On peut également voir la taille de la ligne et voir le premier IOC là.

Déployer et manipuler la solution OPENCTI pour la Threat Intelligence Blue Teaming

Présentation de la solution OPENCTI en Blue Teaming

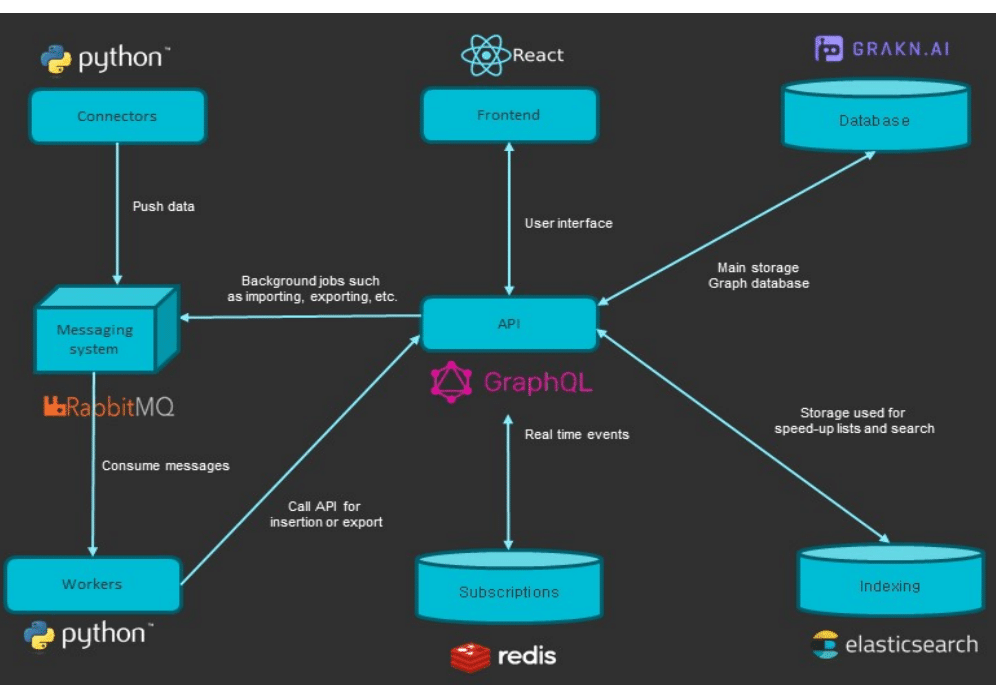

Plateforme d’analyse de cybermenace ouverte, modulaire et documentée, avec API robuste. Offre une gamme étendue de fonctionnalités incluant un graph de connaissance, un modèle de données unifié, corrélation automatique, et gestion des accès. Intègre une variété de connecteurs pour une connectivité étendue.

Architecture de la solution OPENCTI

Docker est essentiel pour exécuter des applications conteneurisées comme OpenCTI. Voici comment installer Docker sur votre instance Ubuntu EC2 :

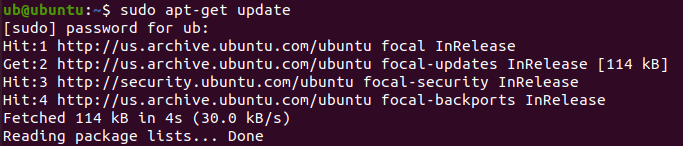

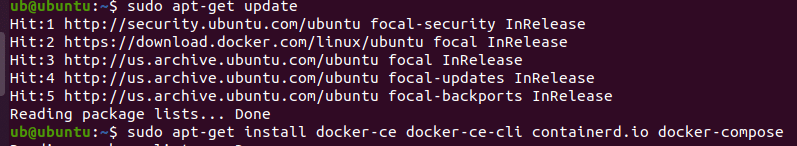

Mettez à jour l’index de vos packages et installez-les packages nécessaires :

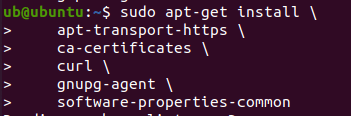

Installer les prérequis

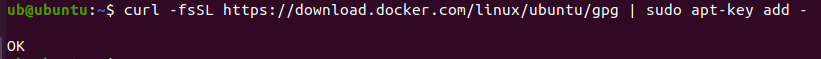

Ajouter la clé GPG

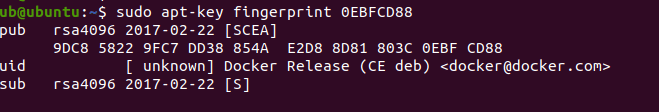

Vérifiez l’empreinte digitale de la clé

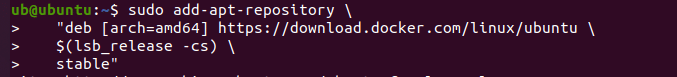

Ajouter le dépôt stable

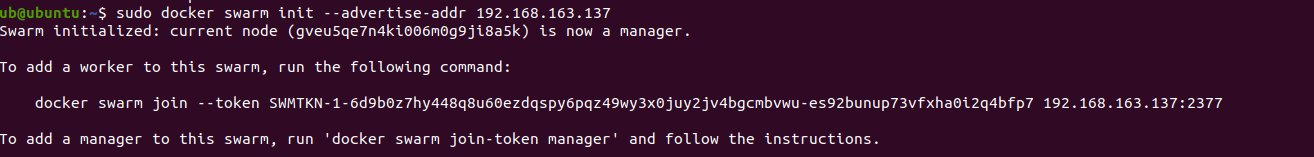

Créer un essaim Docker

Vérifier la version installée

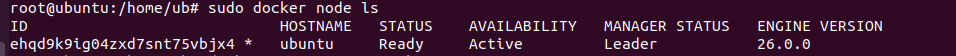

Verifier les ID est le hostname est aussi statu pour notre docker node

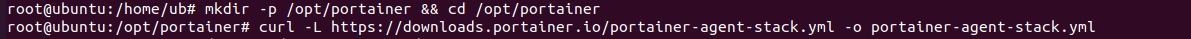

Installer Portainer

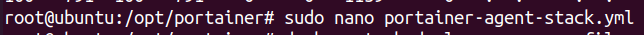

Avant de lancer Portainer, nous devons changer le port client car il entrera en conflit avec OpenCTI. Vous pouvez effectuer cette modification en éditant le portainer-agent-stack.ymlfichier. Localisez la portssection et changez-la du port 8000/9000 au port 18000/19000 respectivement. La configuration devrait ressembler à ceci par la suite.

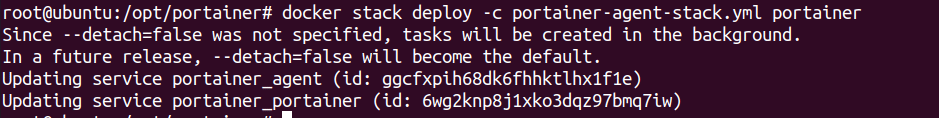

Les ports étant modifiés, nous pouvons désormais lancer Portainer en utilisant la commande suivante :

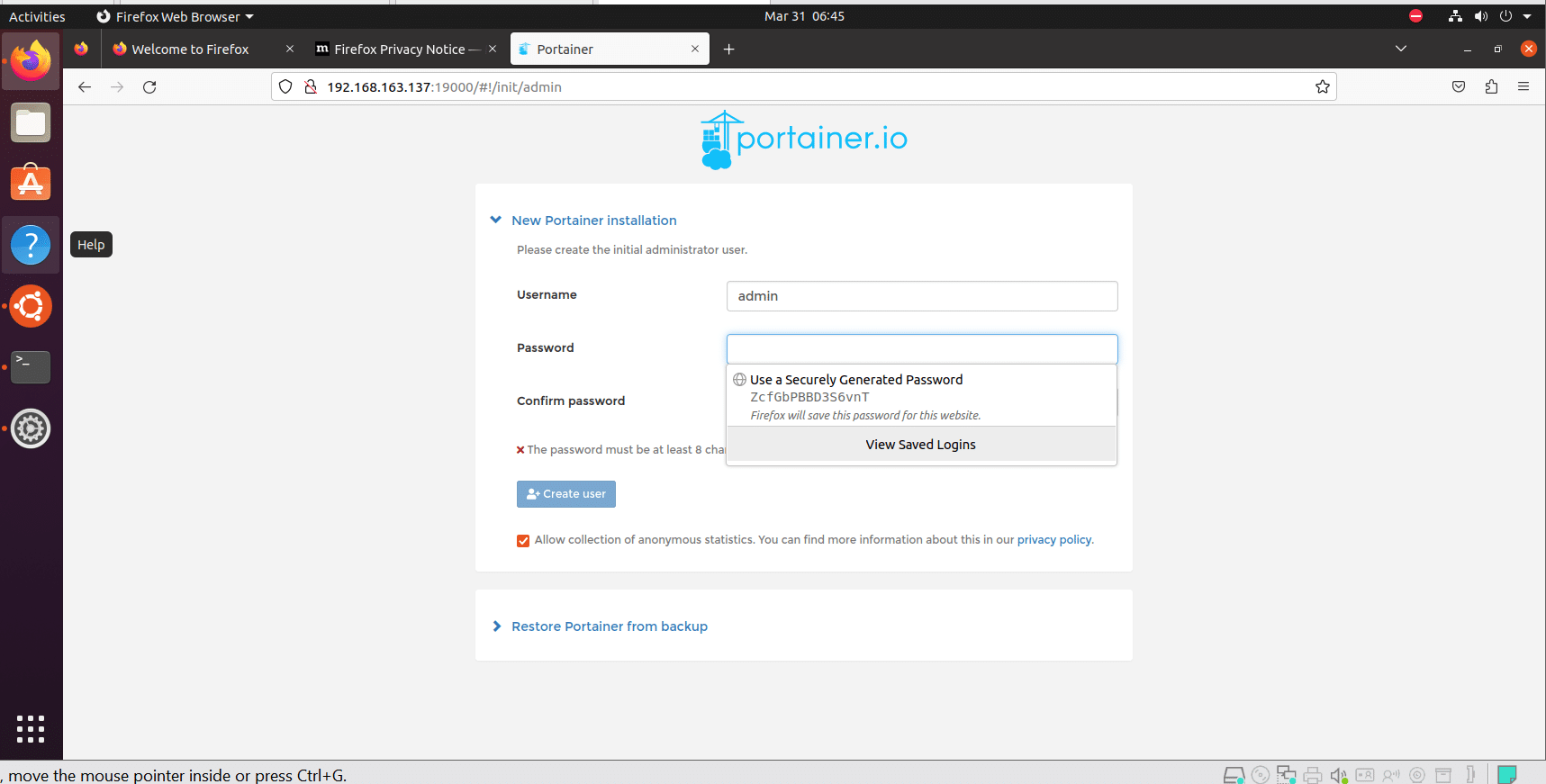

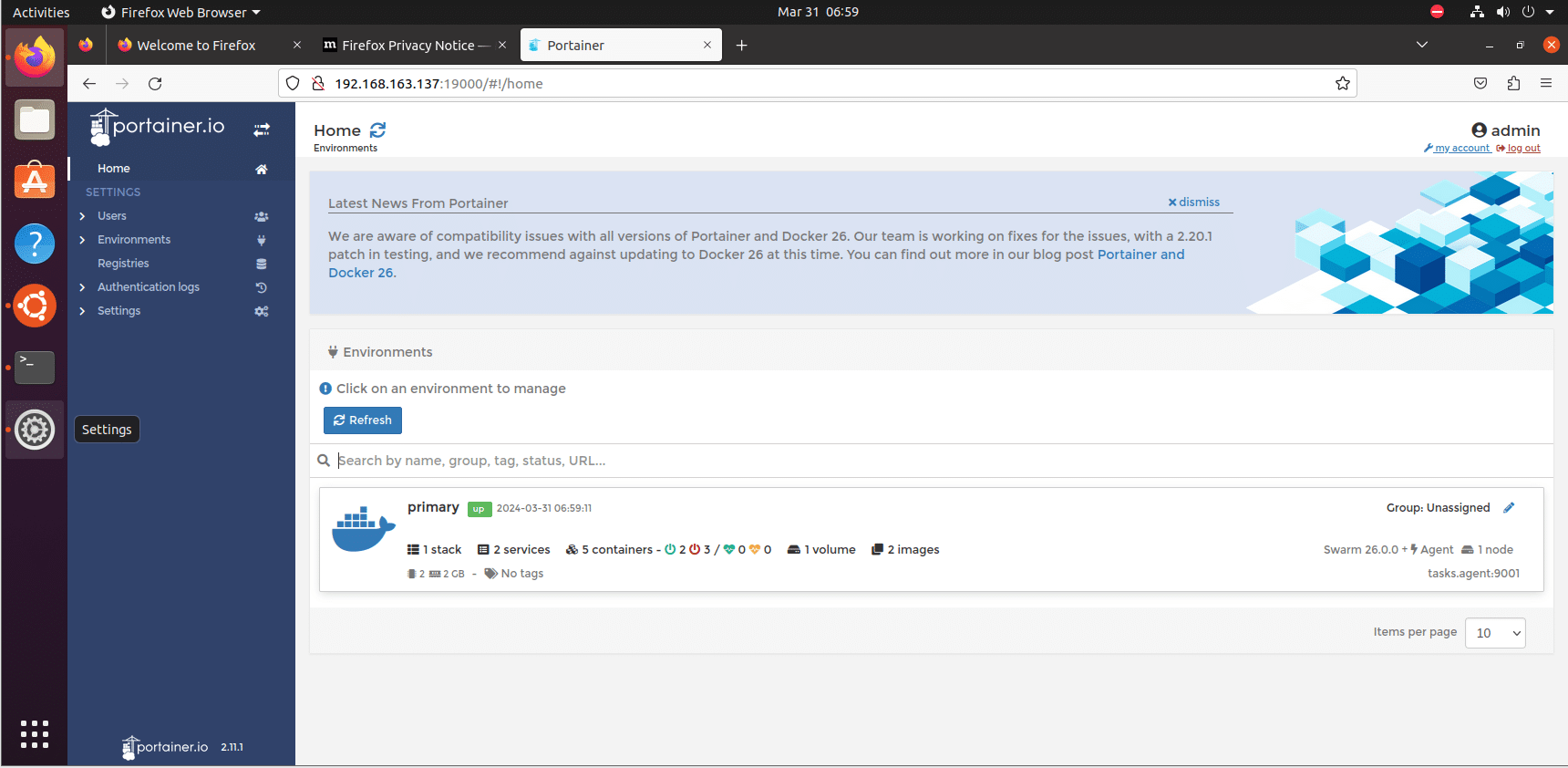

Vous pouvez ensuite vous connecter à Portainer en utilisant l’ip:19000 et en définissant votre mot de passe initial.

L’interface graphique fournit un aperçu complet de votre environnement de pile Docker.

Pour obtenir docker-compose.yml, téléchargez ou copiez le contenu depuis

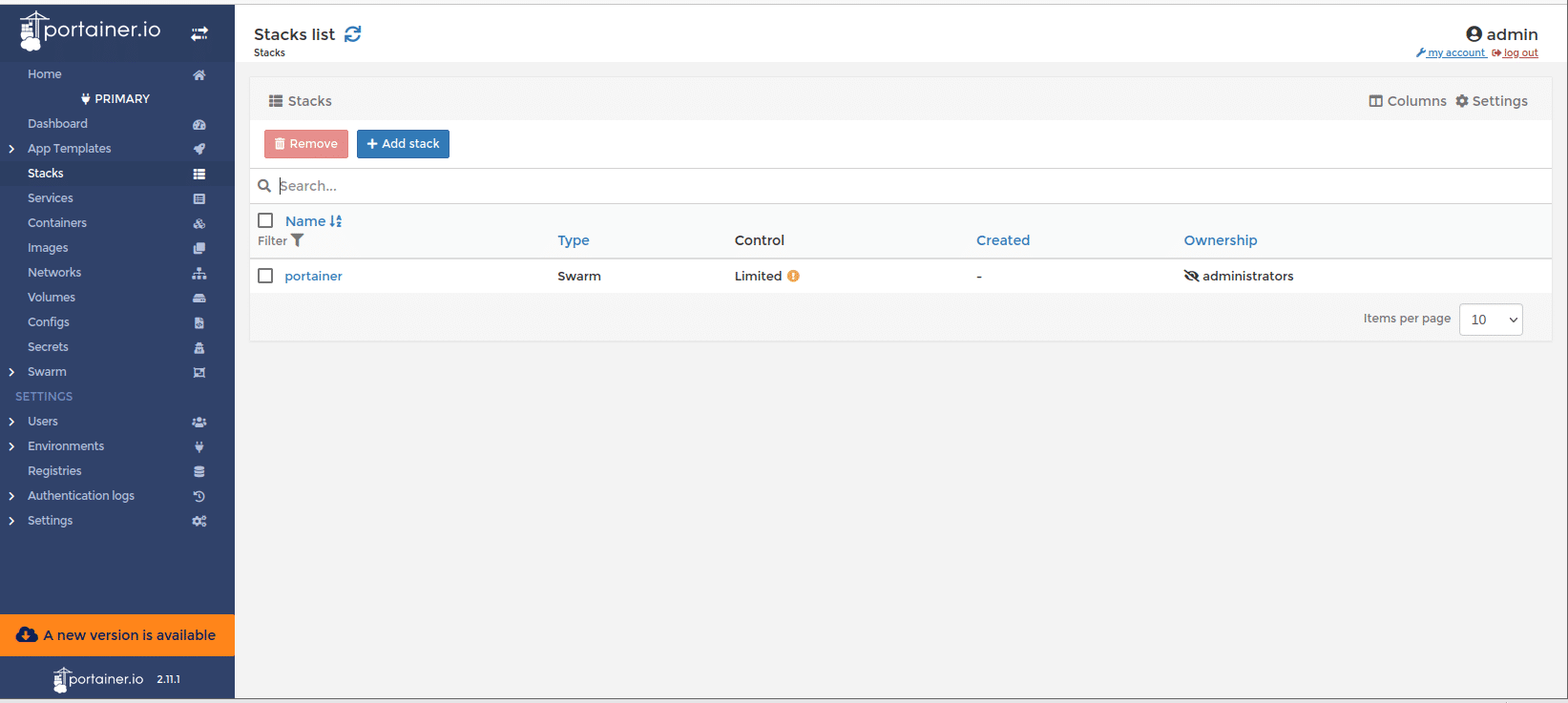

Vous pouvez également créer votre propre référentiel git pour cela et pointer Portainer vers celui-ci. Dans Portainer, accédez à Stacks dans le volet de gauche

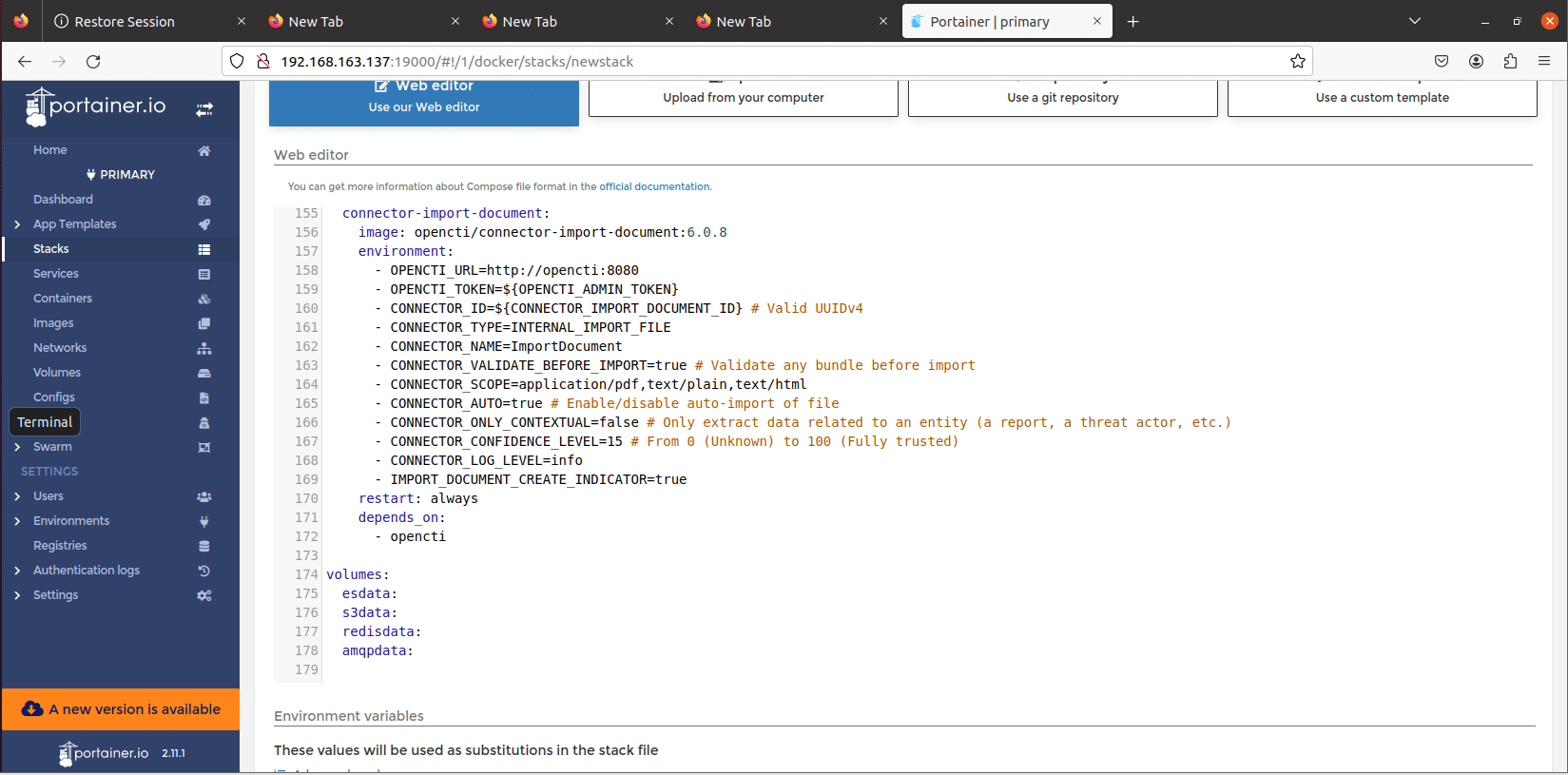

Puis ajoutez une nouvelle pile en collant le contenu du fichier docker-compose.yml dans l’éditeur Web.

Avant de déployer la pile, nous devons créer un certain nombre de variables d’environnement. Si vous regardez le docker-compose.ymlfichier, vous remarquerez un tas d’entrées ${VARIABLE}. Nous pouvons les ajouter comme Environment variables.

OpenCTI fournit un exemple. envde fichier

Qui peut être utilisé et modifié. Il va sans dire que vous devriez créer vos propres mots de passe forts. Chaque élément de campagne doit être ajouté manuellement dans la section des variables d’environnement. Il y a 13 variables au total.

Déployer la pile OpenCTI pour la Threat Intelligence Blue Teaming

Une fois le fichier docker-compose ajouter à l’éditeur Web et les variables d’environnement remplies, appuyez sur le Deploy the stackbouton et attendez.

Entre le déploiement de la pile et la disponibilité d’OpenCTI, il a fallu un certain temps. Il est probablement préférable de faire une pause en attendant que la pile soit prête.

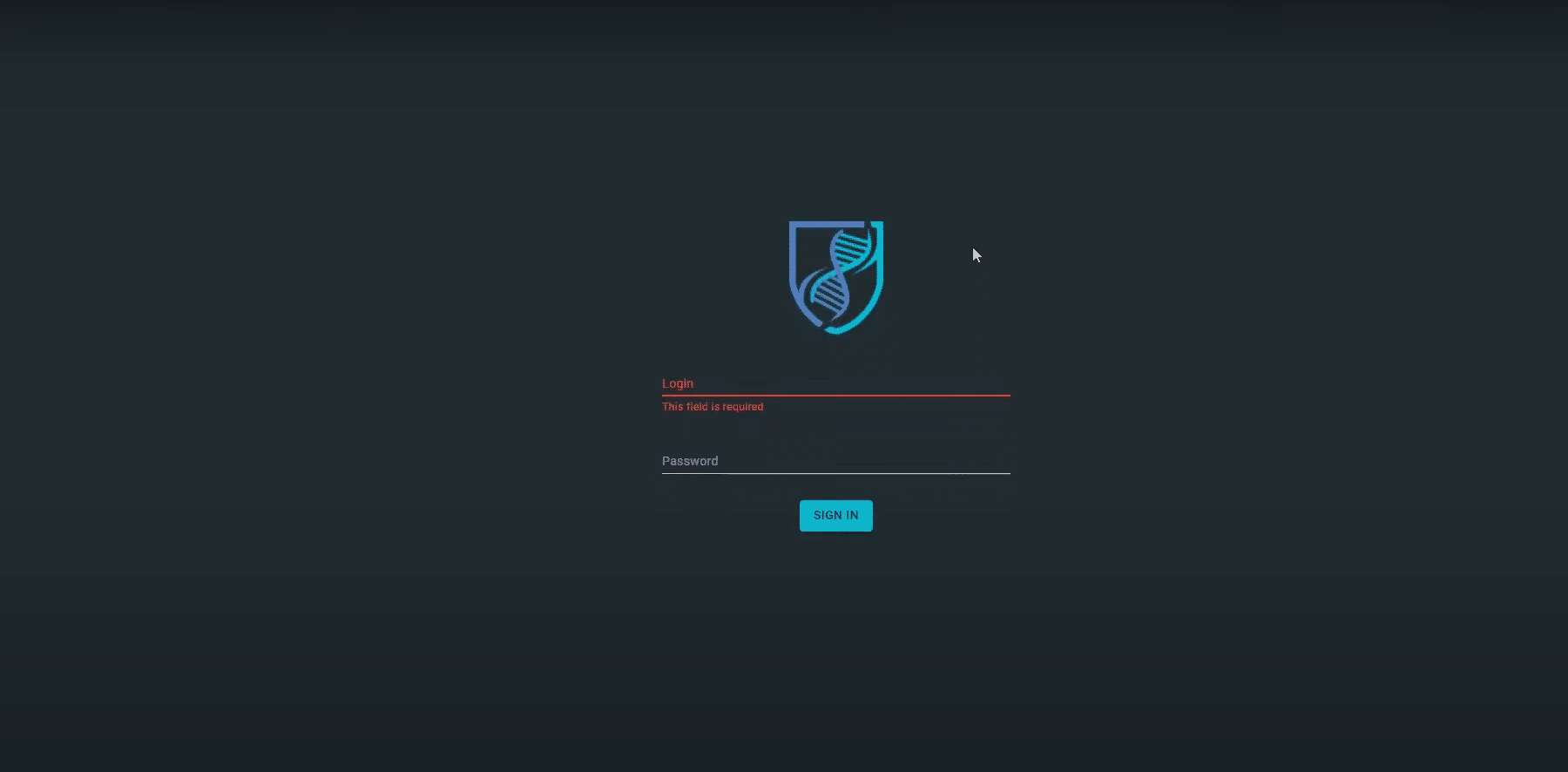

Tout se passe bien, vous devriez pouvoir accéder à n’importe quelle adresse IP de votre essaim de dockers sur le port 8080 et obtenir une page de connexion OpenCTI.

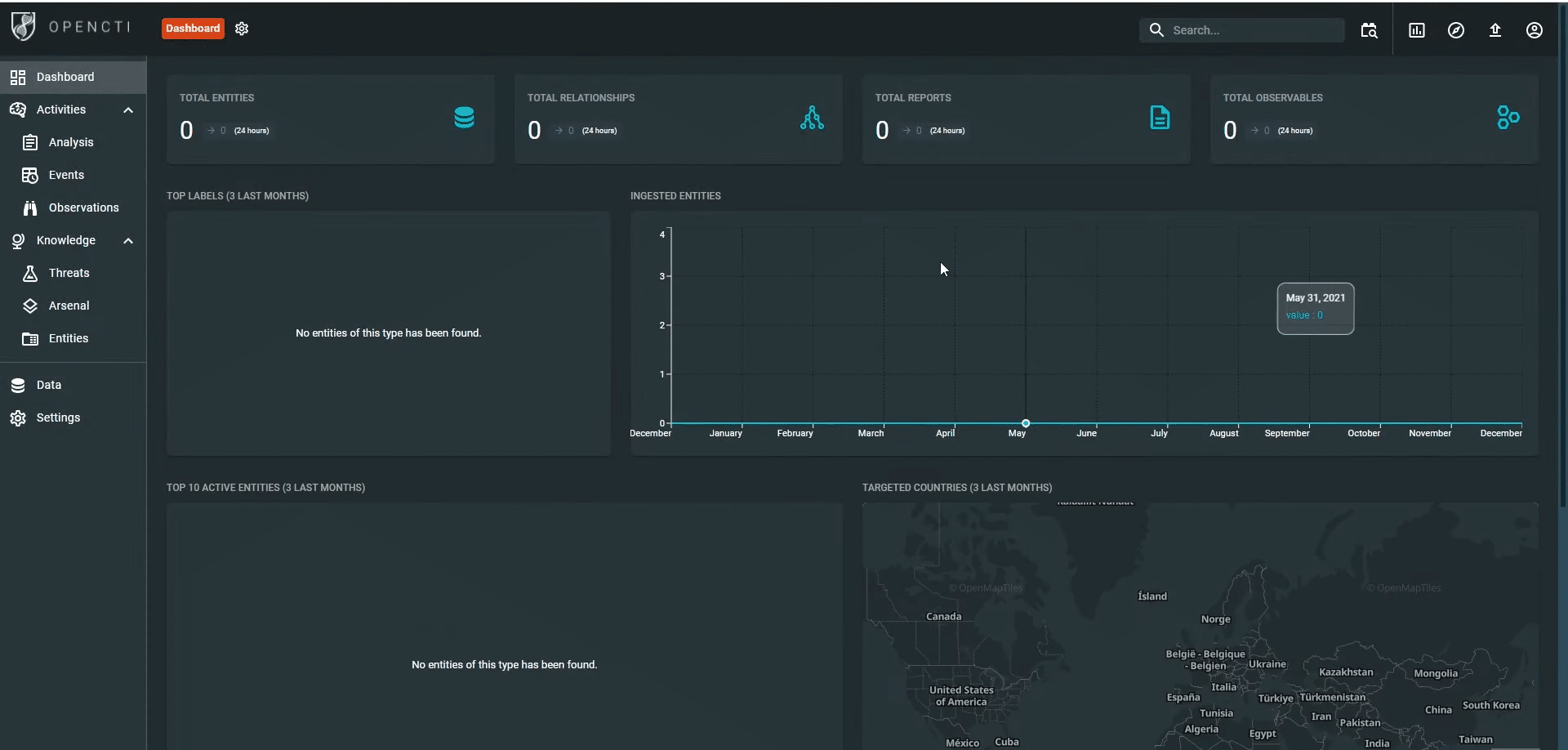

Une fois connecté, le tableau de bord OpenCTI ressemble à ceci :

Et c’est à peu près tout en ce qui concerne l’installation.

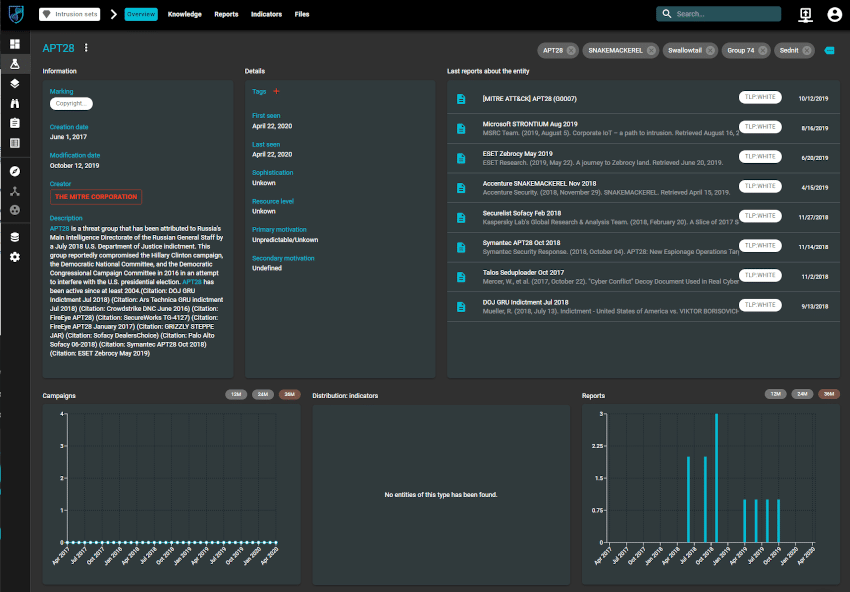

De nombreuses données sont fournies immédiatement. Un bon exemple de ce dont OpenCTI est capable est de consulter APT28.

À l’aide de l’icône Flask (2e icône à gauche), accédez à Intrusion setspuis sélectionnez APT28. Ici, vous pouvez commencer à voir les détails et les rapports.

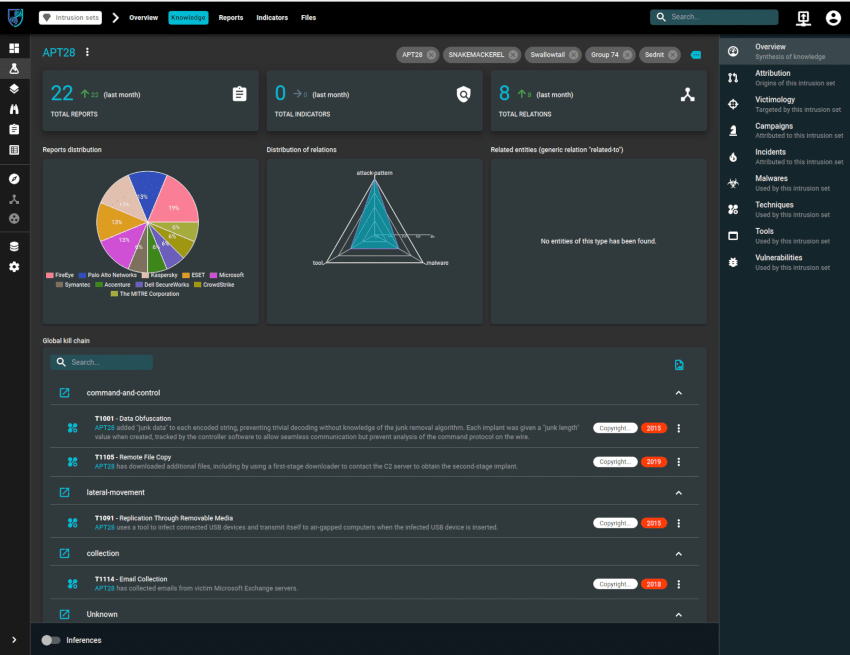

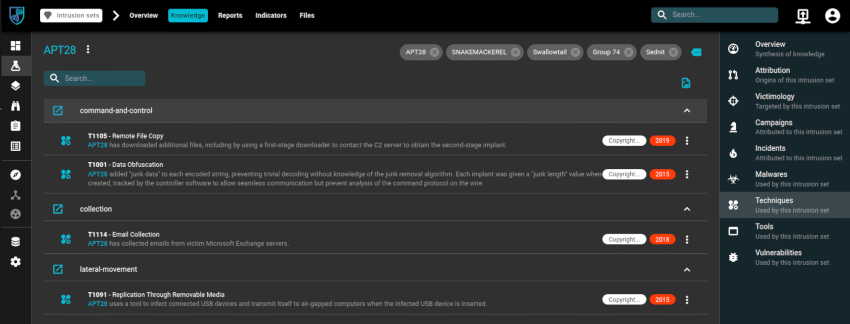

Si vous accédez à Knowledge, vous pouvez également commencer à voir d’où proviennent les rapports et la relation entre les indicateurs et les TTP utilisés par ce groupe.

Dans le volet de droite, vous pouvez voir les différents logiciels malveillants, techniques, outils, etc. associés.

Perfectionnez vos Compétences en Blue Teaming : Protection Avancée

Déployer et manipuler un honeypot pour la Threat Intelligence Blue Teaming

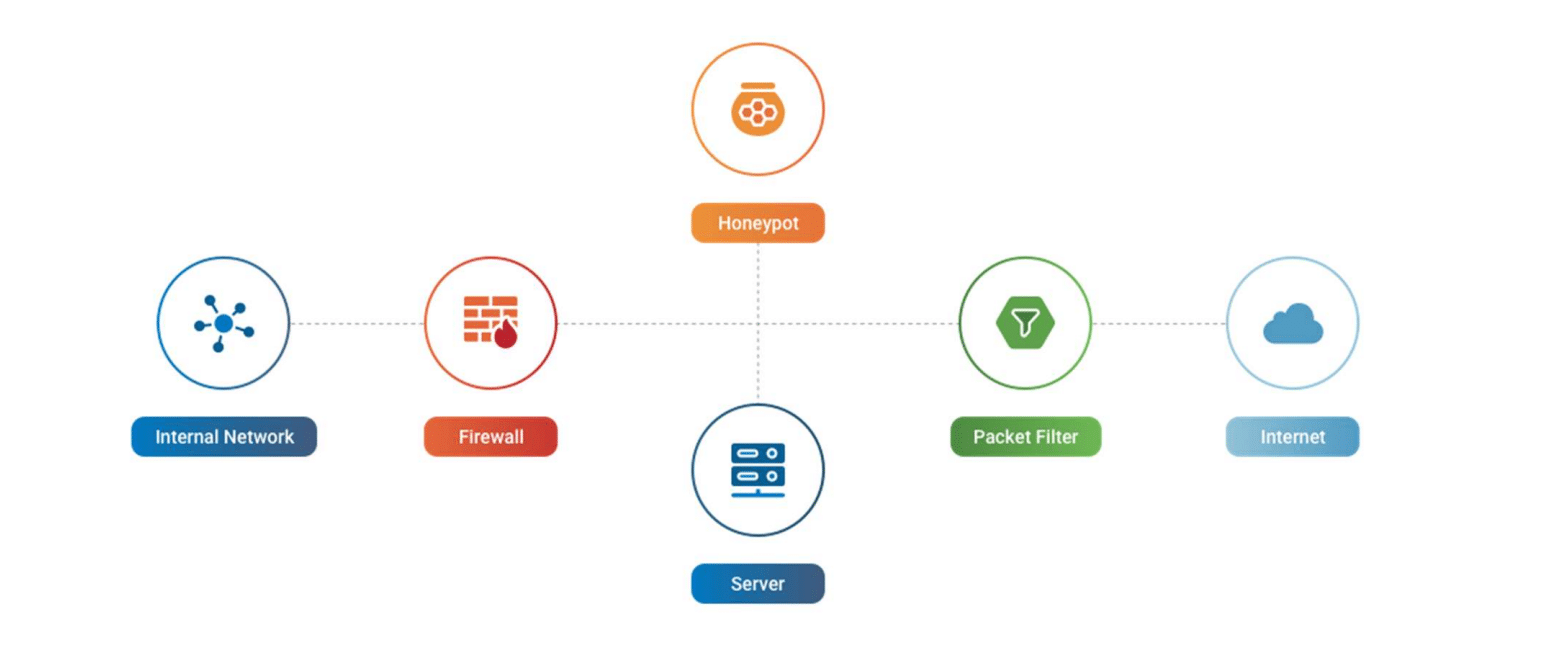

L’architecture d’un honeypot comprend un ou plusieurs systèmes émulant des services vulnérables, des mécanismes de surveillance et de journalisation des activités des attaquants, ainsi que des outils d’analyse pour mieux comprendre les menaces et renforcer la sécurité du réseau.

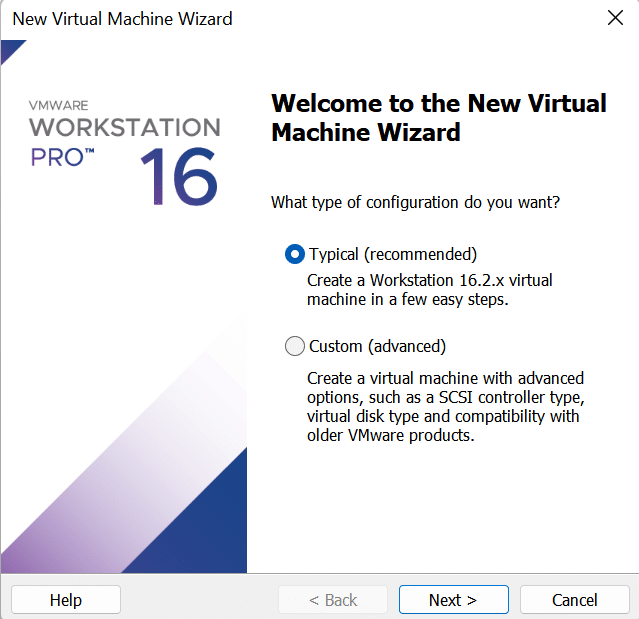

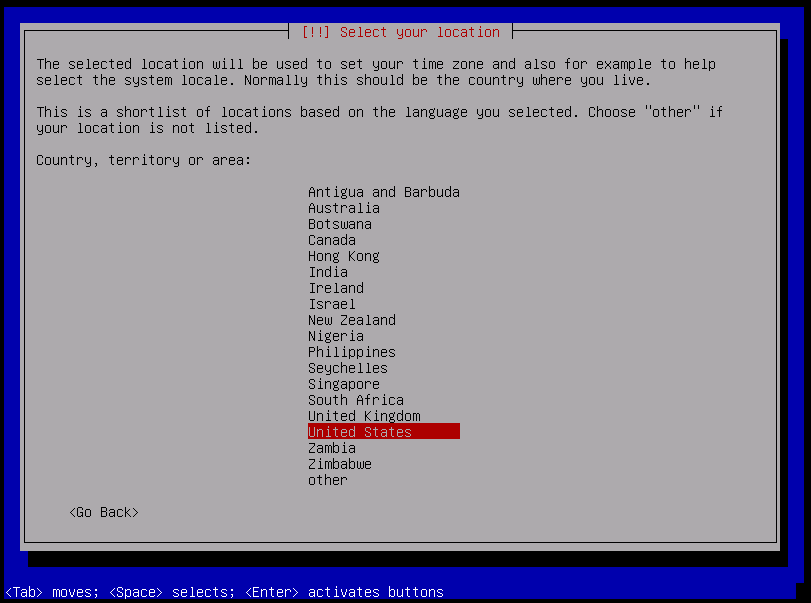

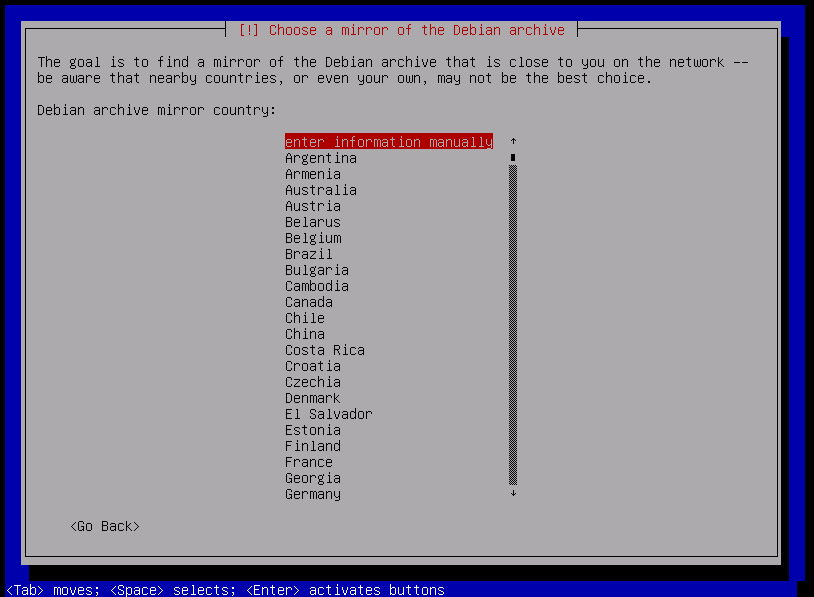

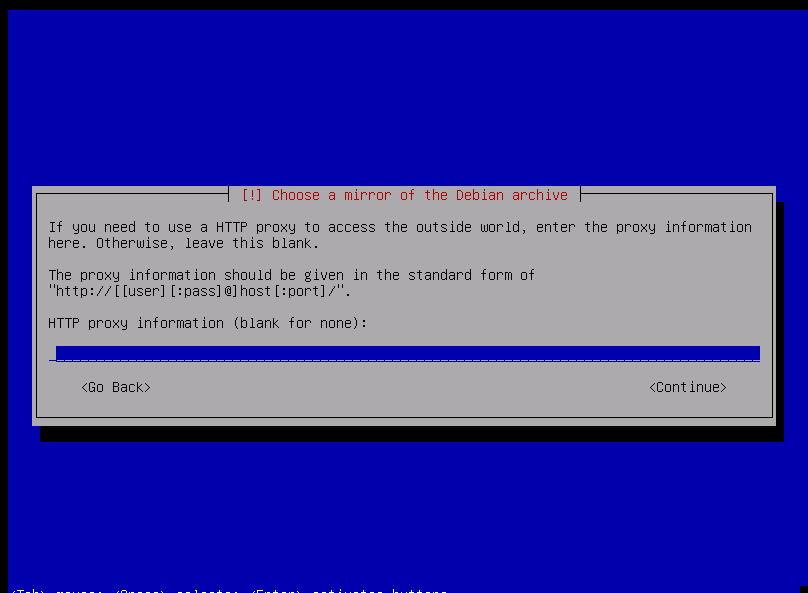

Pour installer notre outil TPOT, nous commençons par ouvrir VMware Workstation et cliquer sur « Nouvelle machine virtuelle« .

Ensuite, nous choisissons le type de configuration souhaité

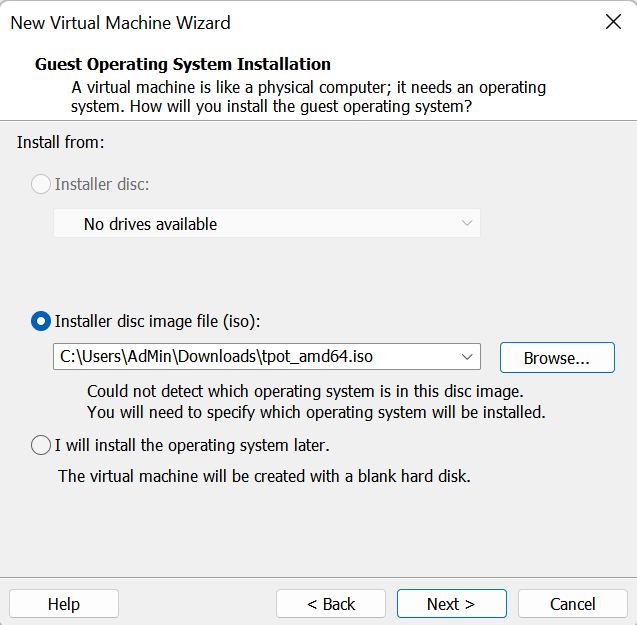

Et l’emplacement de notre fichier ISO.

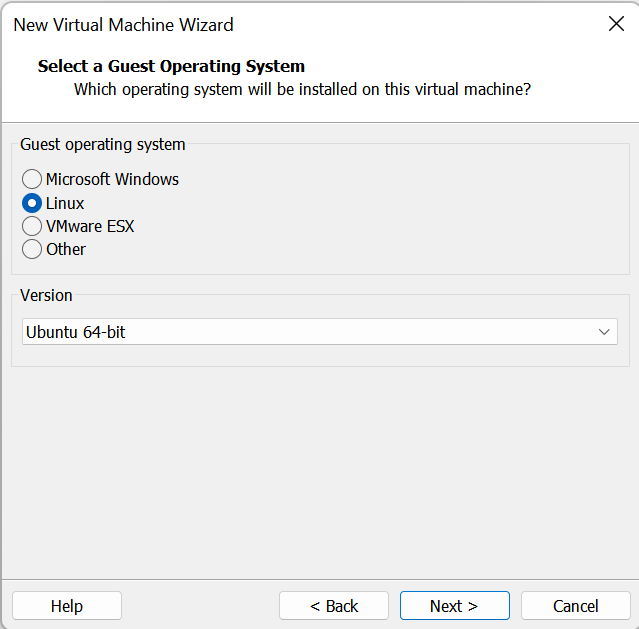

Nous devons également sélectionner le type de système, qui est Linux Ubuntu 64 bits.

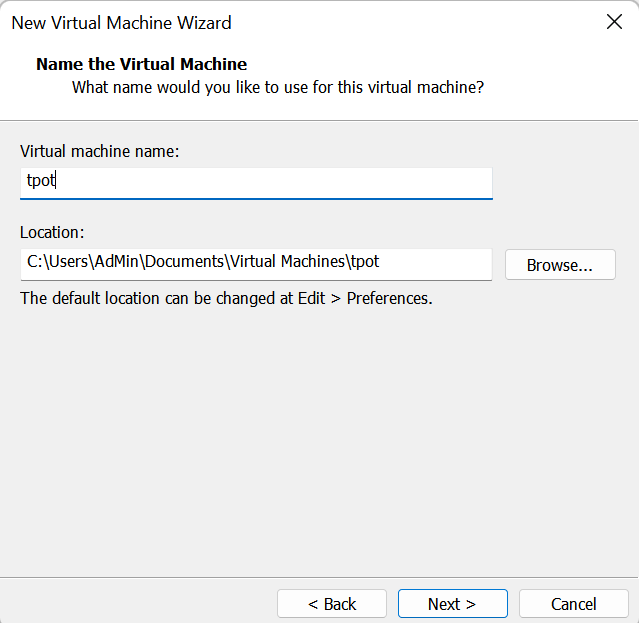

Ensuite, nous donnons un nom et un emplacement à notre machine virtuelle

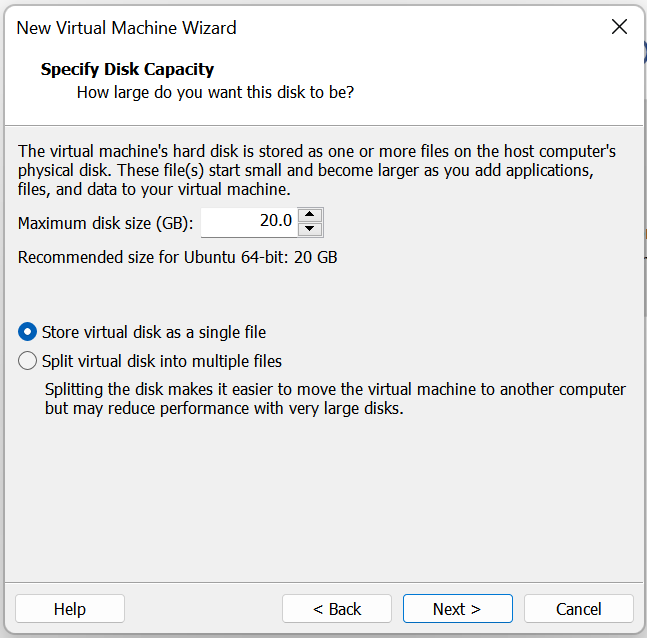

Et nous choisissons la capacité de disque nécessaire.

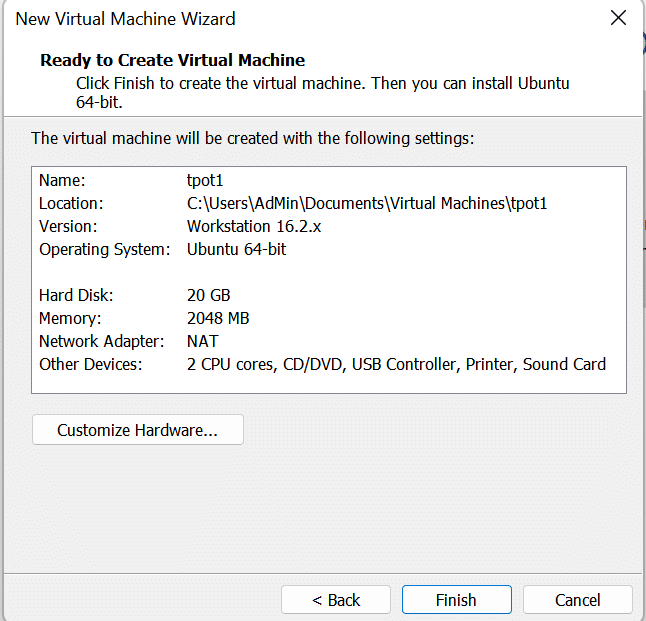

Vous pouvez également vérifier la configuration totale de votre machine.

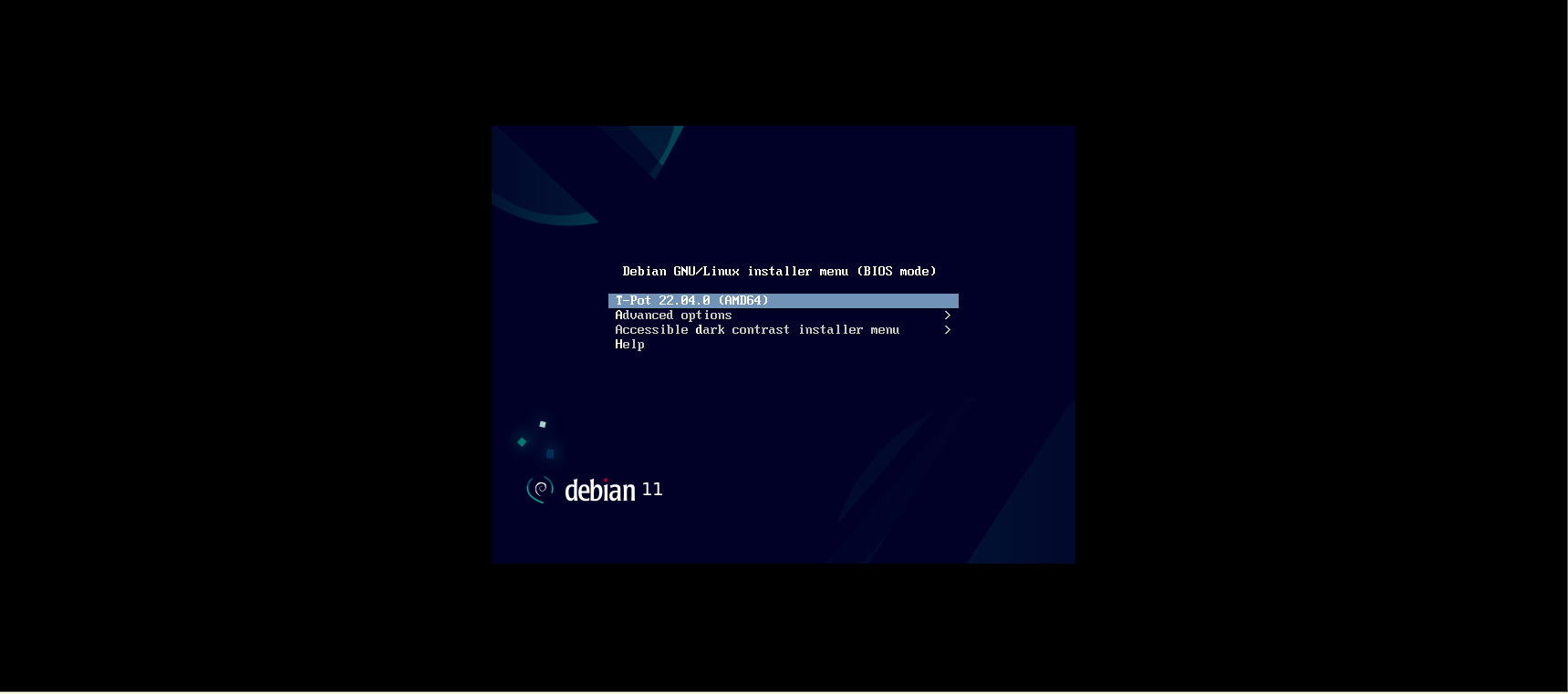

Pour démarrer l’installation de l’outil, il suffit de cliquer sur « power« .

Ce processus peut prendre jusqu’à 10 à 15 minutes selon la vitesse de téléchargement. Une fois l’installation terminée, le système redémarrera et la connexion SSH sera déconnectée.

Le port SSH a été déplacé du port 22 au port 64295. Il faut maintenant se connecter depuis ce port pour accéder au système.

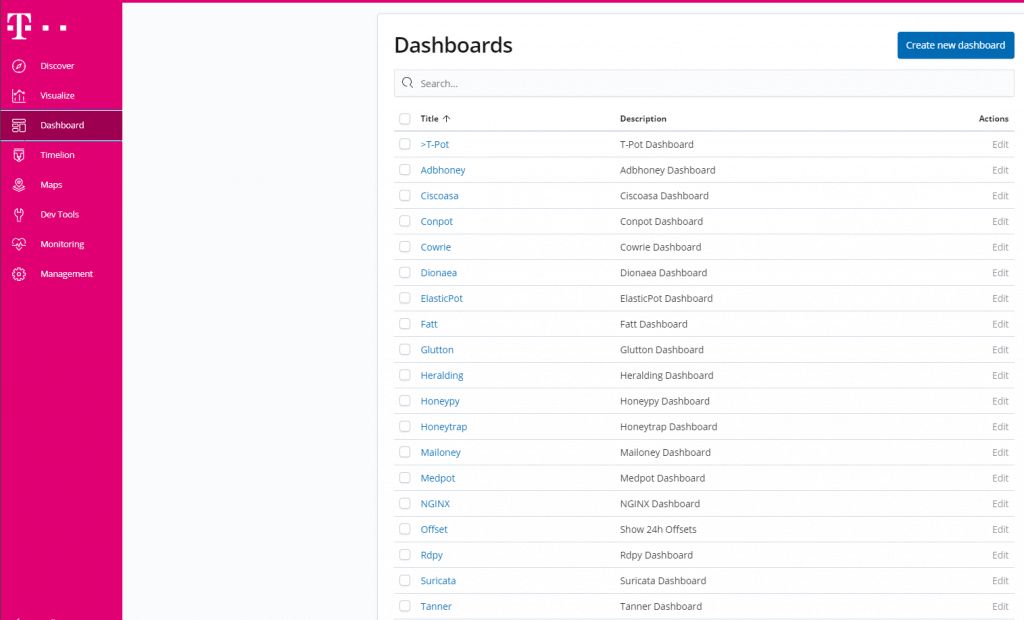

Maintenant que les pots de miel sont configurés, regardons le portail frontal. Celui-ci peut être trouvé sur https://<adresse IP externe>:64297 . Connectez-vous avec le compte Webtsec créé lors de la configuration.

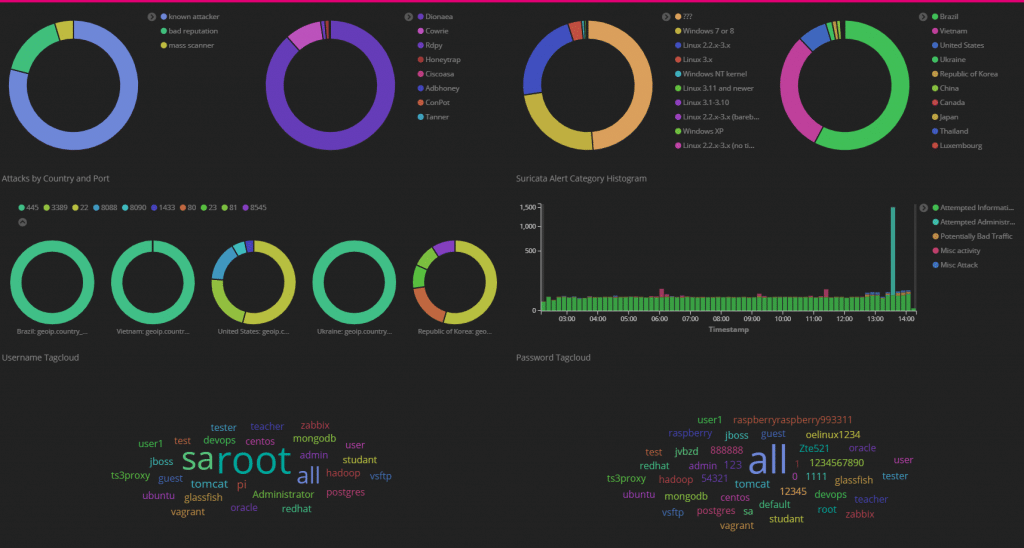

En sélectionnant « tableau de bord » dans le menu, les tableaux de bord de vue globale et les tableaux de bord spécifiques aux pots de miel peuvent être visualisés. De nouveaux tableaux de bord peuvent également être créés ici.

Le tableau de bord « T-Pot » contient des informations regroupant toutes les attaques dans différentes vues telles que le numéro de port ou le pays.

Ce tableau de bord peut également être utilisé pour suivre les noms d’utilisateur et les mots de passe courants utilisés dans les forces brutes.

Différence entre HoneyNets et Deceptive Security en Threat Intelligence Blue Teaming

HoneyNets en Threat Intelligence

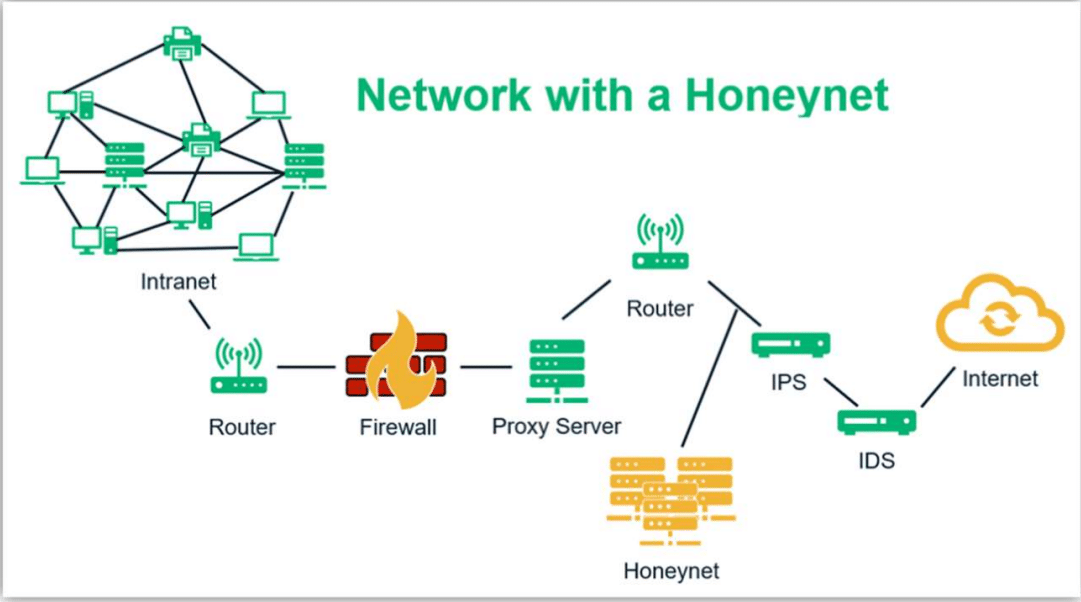

Un honeynet est un réseau de honeypots interconnectés qui simule un véritable réseau et est configuré pour surveiller et enregistrer discrètement toutes les données.

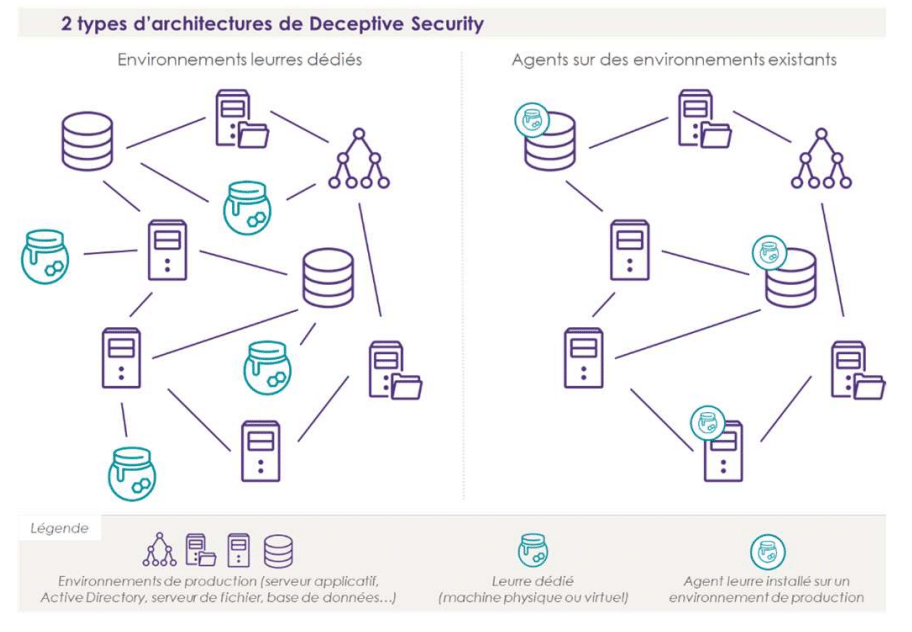

Deceptive Security en Threat Intelligence

En général, la deception security consiste en un système d’information comprenant de vrais et de faux actifs associés à des données et des accès fictifs.

Sont communément appelés “breadcrumbs”, qui veut dire “miettes de pain” en français.

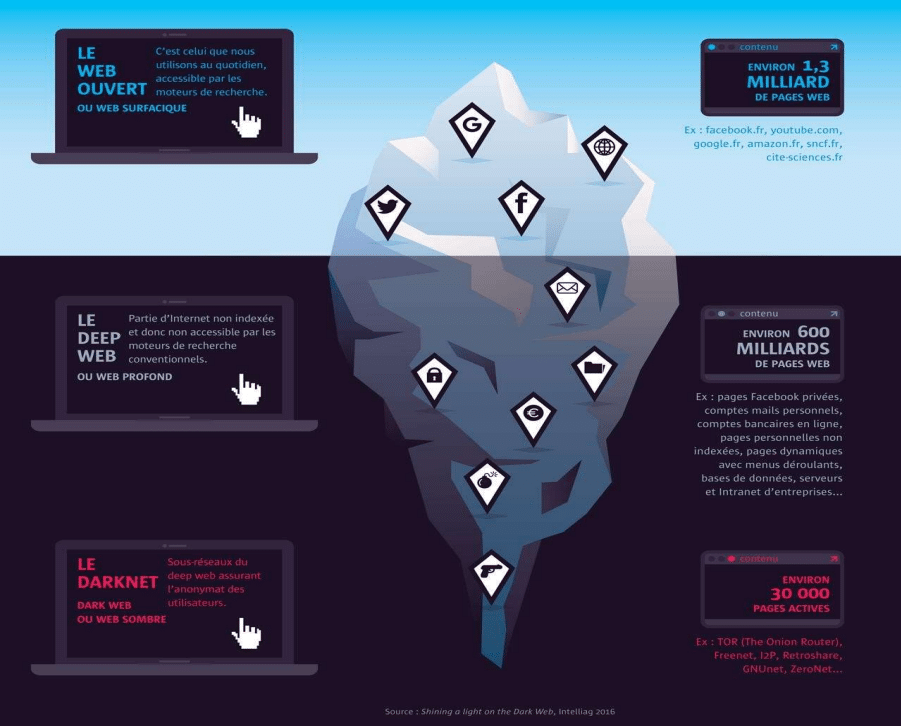

Découvrir le darknet dans le cadre de la Threat Intelligence Blue Teaming

Le Darkweb, un sous-réseau logique d’Internet, fait partie d’Internet. Il existe non pas un, mais plusieurs darknets (networks).

Les avantages des darknets incluent l’intégration de protocoles d’anonymisation et de chiffrement, ainsi qu’une architecture décentralisée de type P2P. Bien qu’anonyme, il n’est pas totalement sûr. Généralement, l’accès se fait via un navigateur ou une application/service.

Les principaux darknets pour la Threat Intelligence

Quand ont parlent de darknet, on parle principalement de

L’accès se fait principalement via un navigateur ou bien application/service Au niveau de Tor, la communauté est beaucoup plus active, c’est plus sécurisé, démocratisé et fiable ! Une formation

Le réseau Tor en Threat Intelligence

D’abord le US Naval Research Laboratory, puis l’EFF et maintenant le Tor Project

- Pourquoi ?

« Tor est un logiciel gratuit et un réseau ouvert qui vous aide à vous défendre contre toutes forme de surveillance de réseau qui menace la liberté personnelle et la vie privée, les activités et relations commerciales confidentielles, et la sécurité de l’Etat connue sous le nom d’analyse du trafic » – Tel

- Quoi ?

Accéder anonymement aux sites Internet normaux et aux services cachés de Tor

- Comment ?

Exécuter localement le proxy SOCKS qui se connecte au réseau Tor

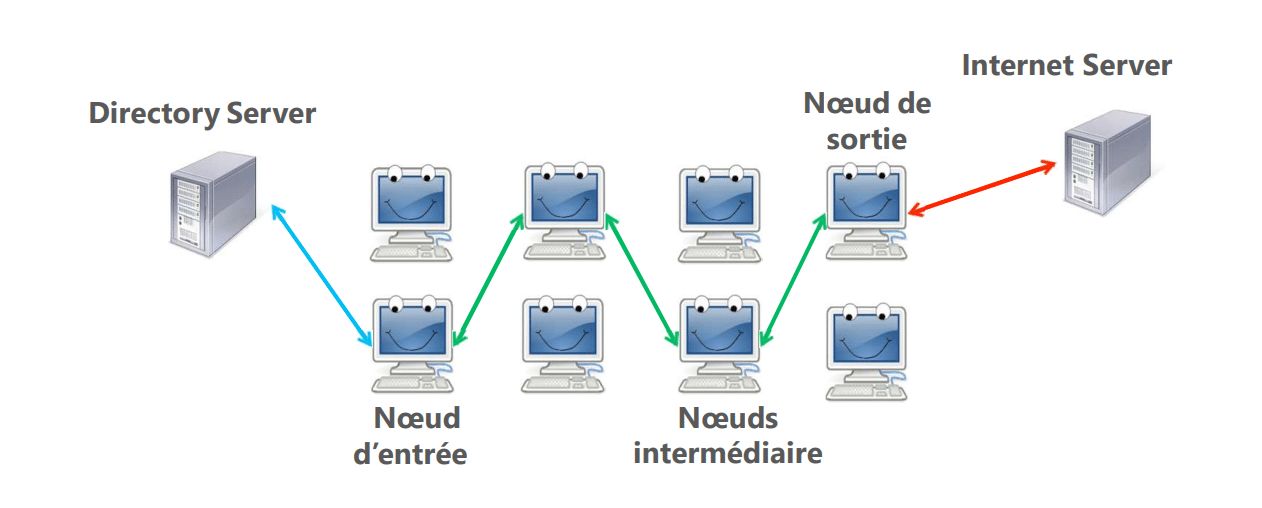

Architecture Tor pour la Threat Intelligence

OSINT Darknet en Threat Intelligence

En vue de la nature complexe du darknet, il est très complexe de récupérer des données L’identification d’informations/suspects est très difficile La clé de voute :

- Combiner les techniques d’osint traditionnel avec les données et informations récupéré sur le darkweb

- Nom d’utilisateurs

- Avatar

- Informations de contact

- Headers

- Images …

Use case par le passé

- Identifiants en ligne

- Exploitation PGP

- Gpg – import XX.gpg

- Empreinte digitaux

- Erreurs de configuration

- Serveur intermédiaire

- Expositions d’informations

Cas d'utilisation passés en Threat Intelligence

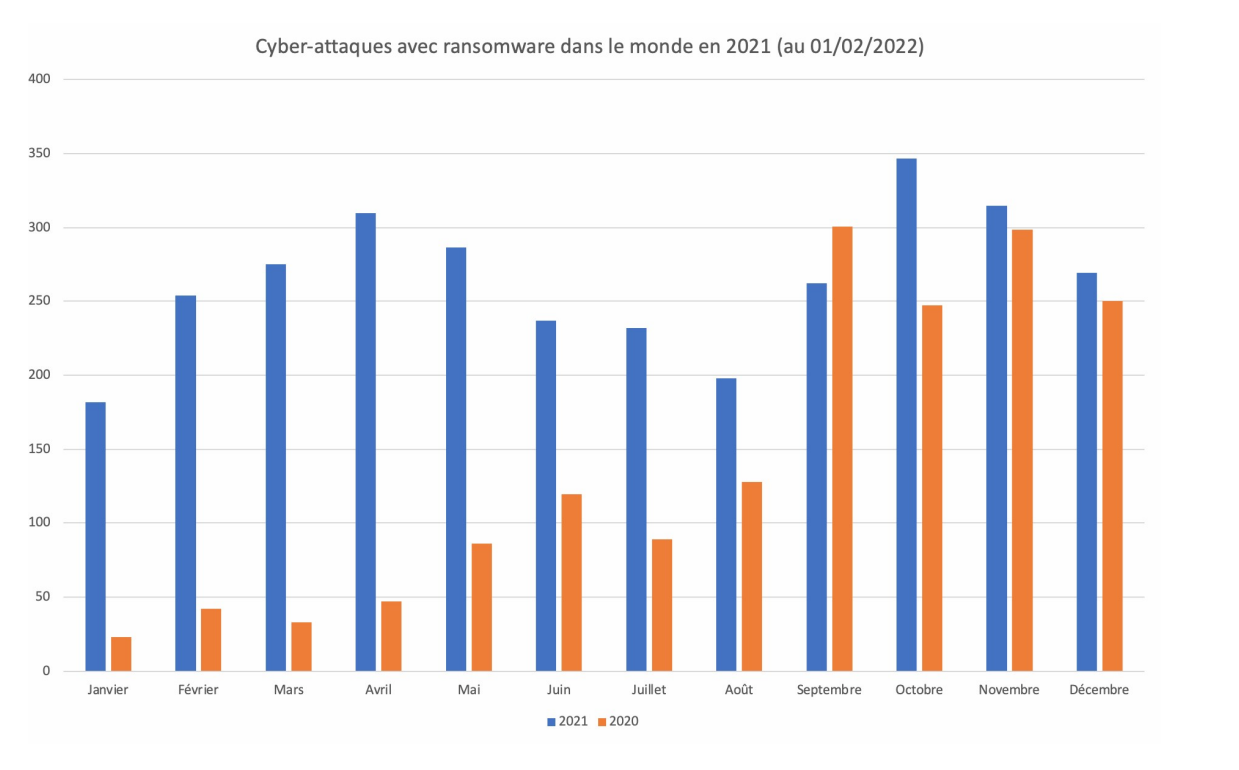

Définition des ransomware en Threat Intelligence

Ransomware, Crypto Locker… par abus de langage, on peut tout dire. À la base, c’est une catégorie de Malware qui vise à chiffrer vos données et demander une rançon en échange de la clé de déchiffrement. De nos jours, ces attaques sont orchestrées par des groupes de cybercriminels exploitant des techniques sophistiquées, y compris des CVE connues et des 0-day.

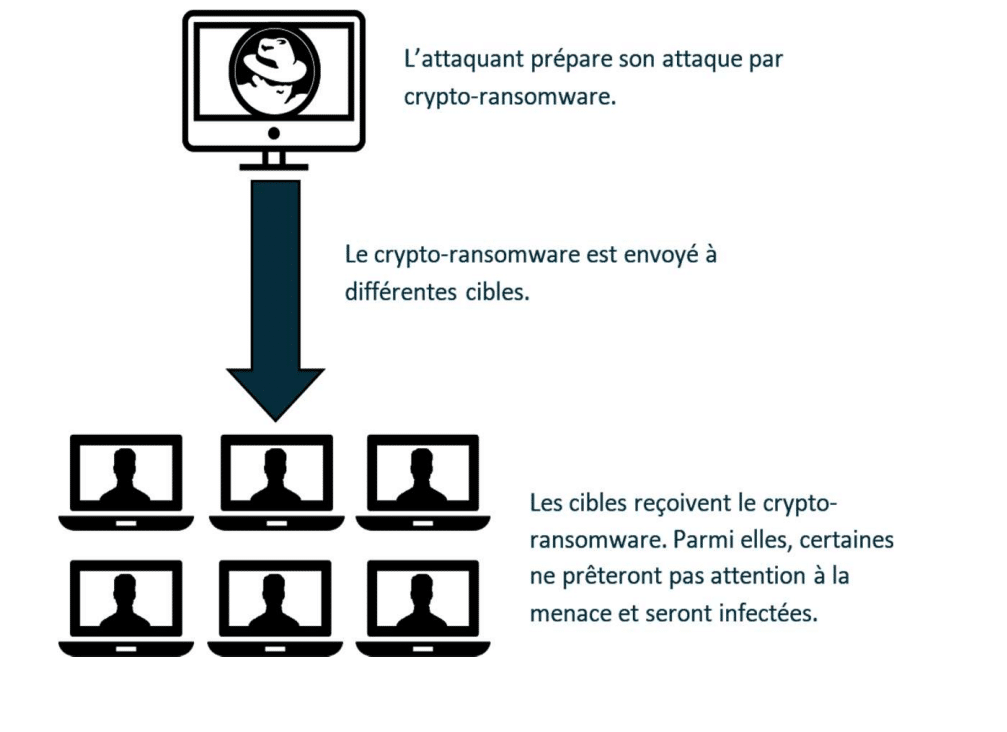

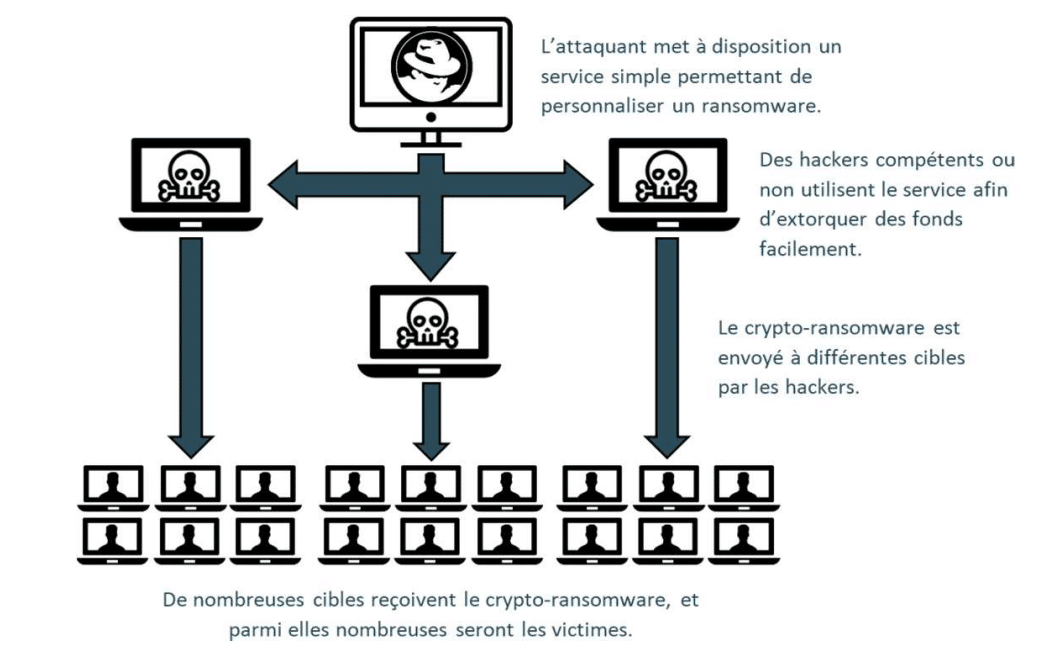

Le format traditionnel des ransomware

Le format RaaS (Ransomware As A Service) en Threat Intelligence

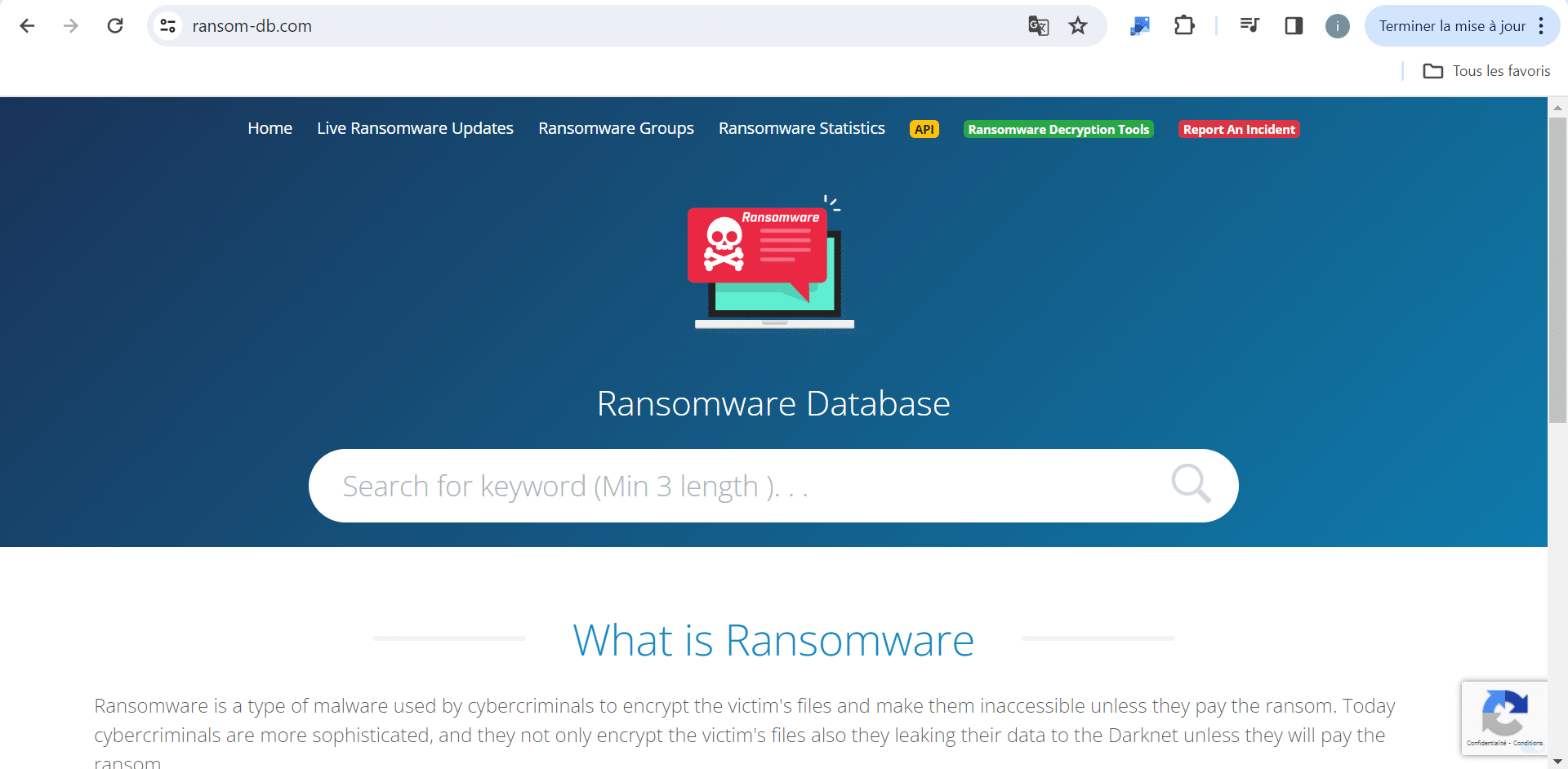

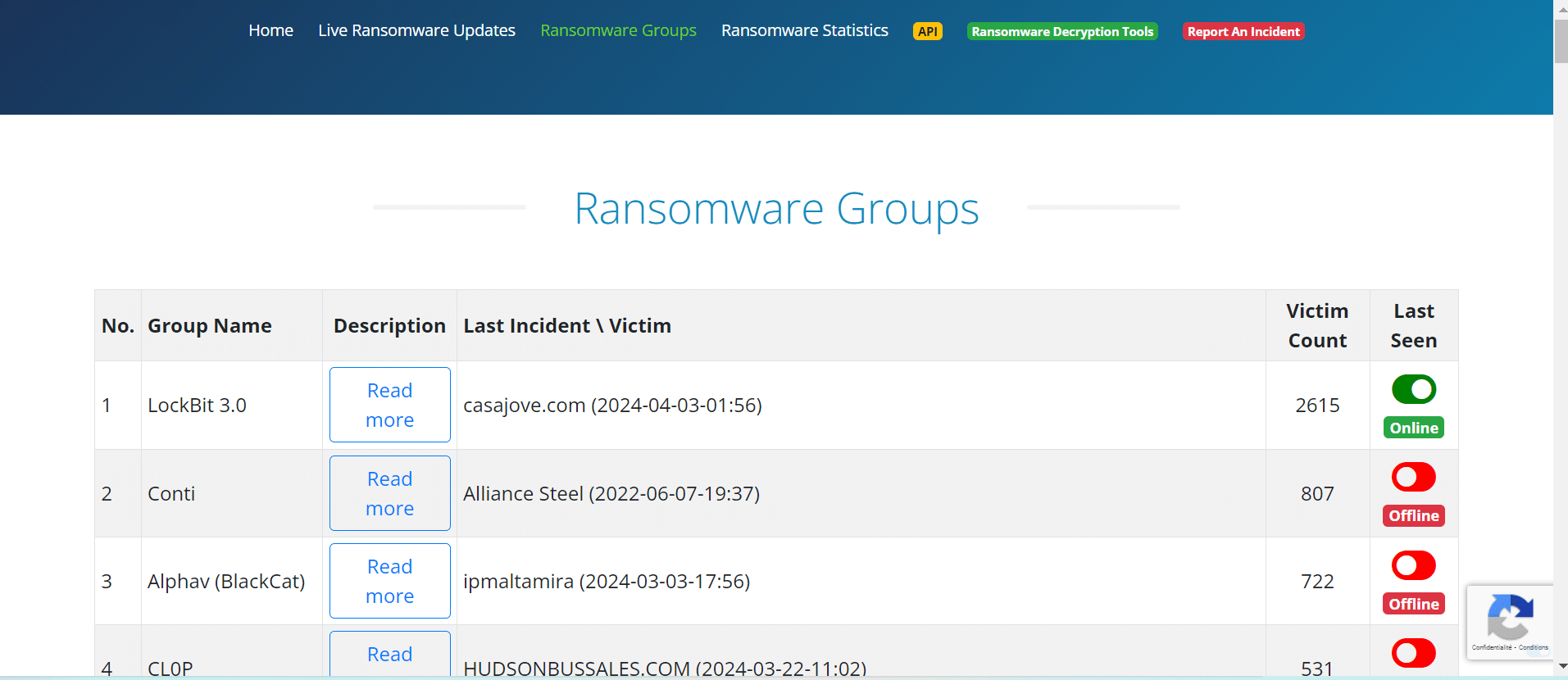

Vous avez plusieurs plateformes à utiliser, comme RansomDB, qui est le meilleur outil utilisé dans les entreprises, comme vous pouvez le voir avec son interface.

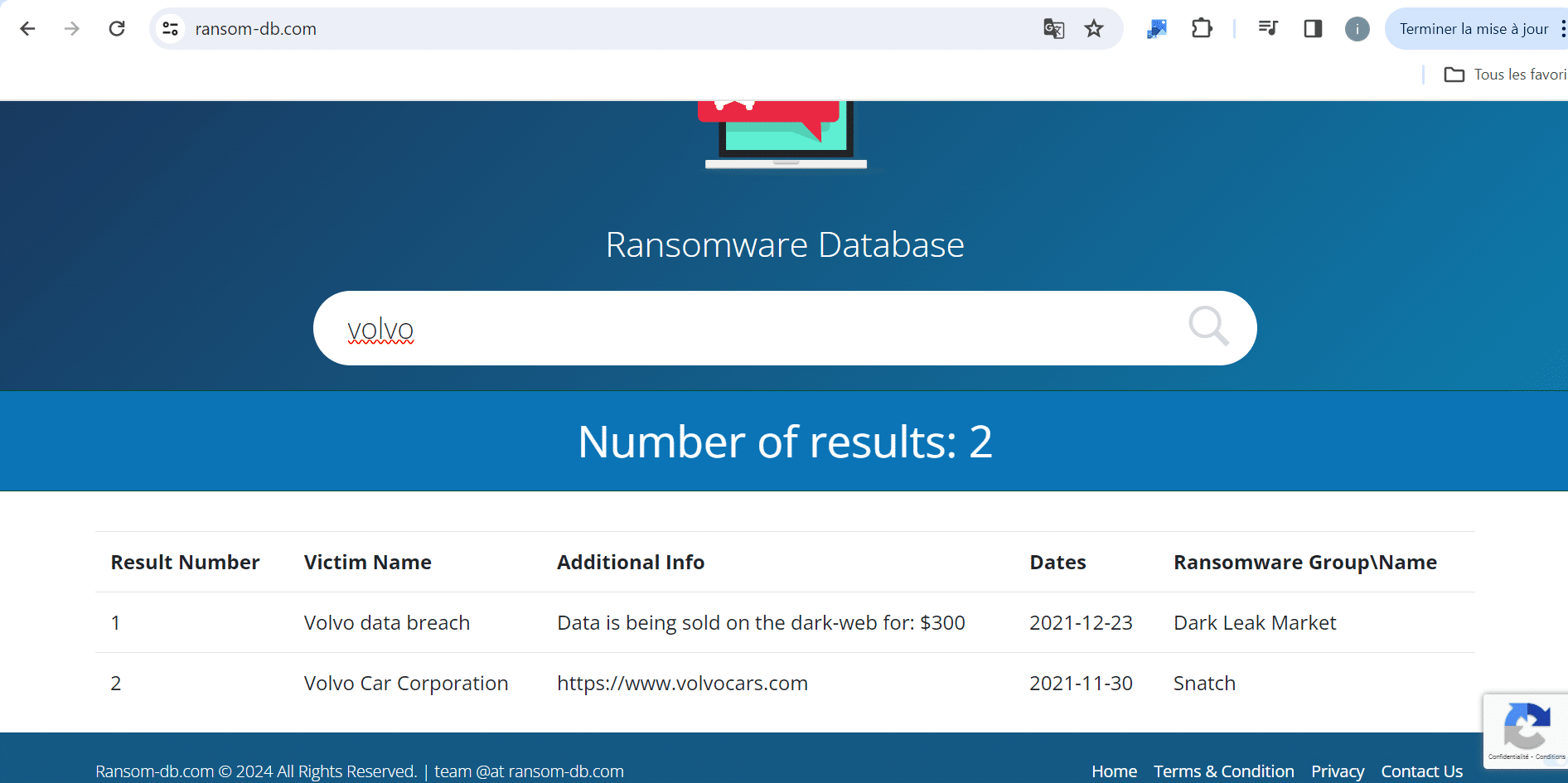

Si nous tapons « Volvo », nous visualisons directement les breaches ainsi que le nom du groupe qui a attaqué.

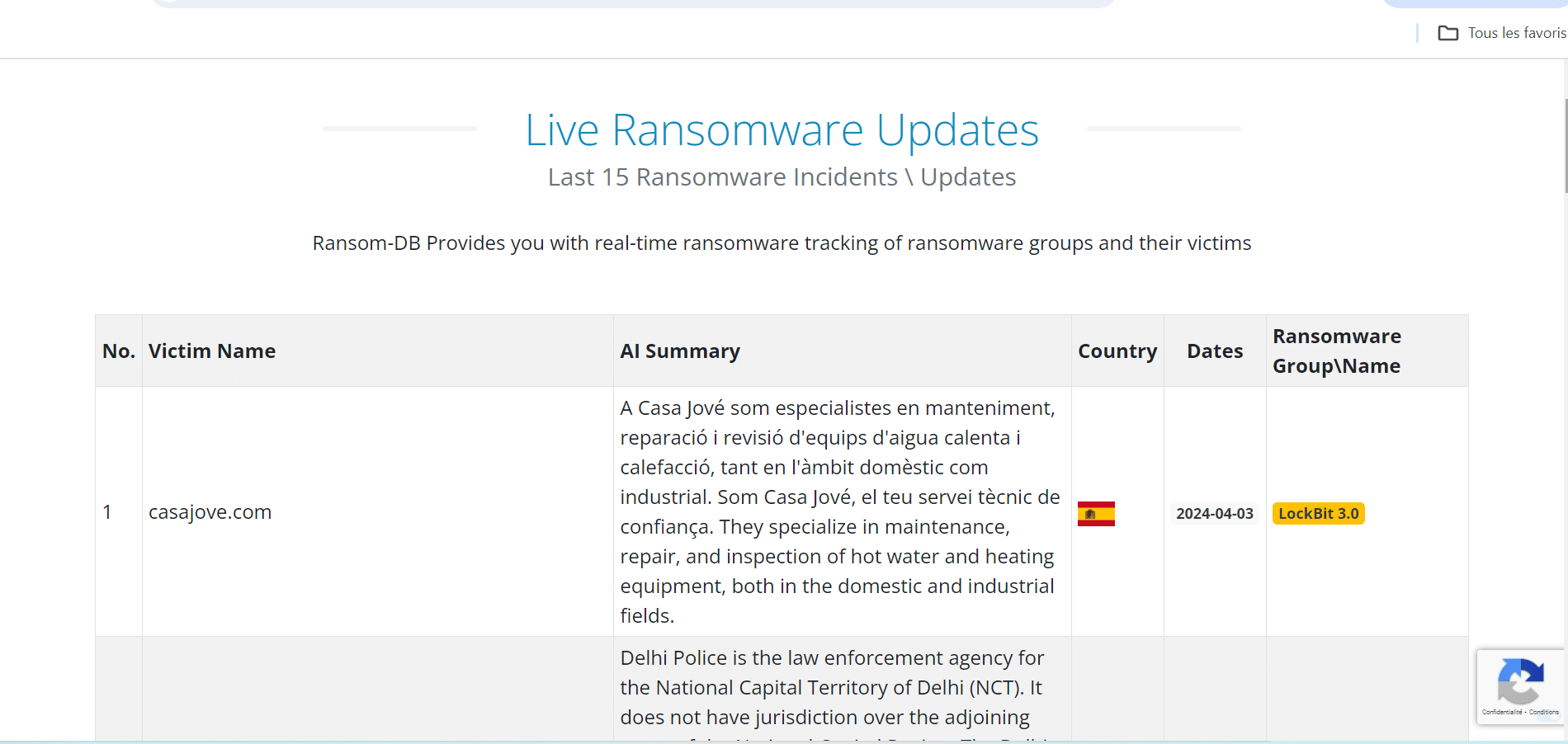

Nous pouvons également voir les mises à jour en temps réel des différentes activités des groupes de ransomware, avec des informations.

De plus, les différents groupes sont catégorisés, et il est important de noter le nombre de victimes, ainsi que leur état et les icônes qui sont très importantes.

Si on clique sur « Lire la suite », on voit plus de détails sur le groupe.

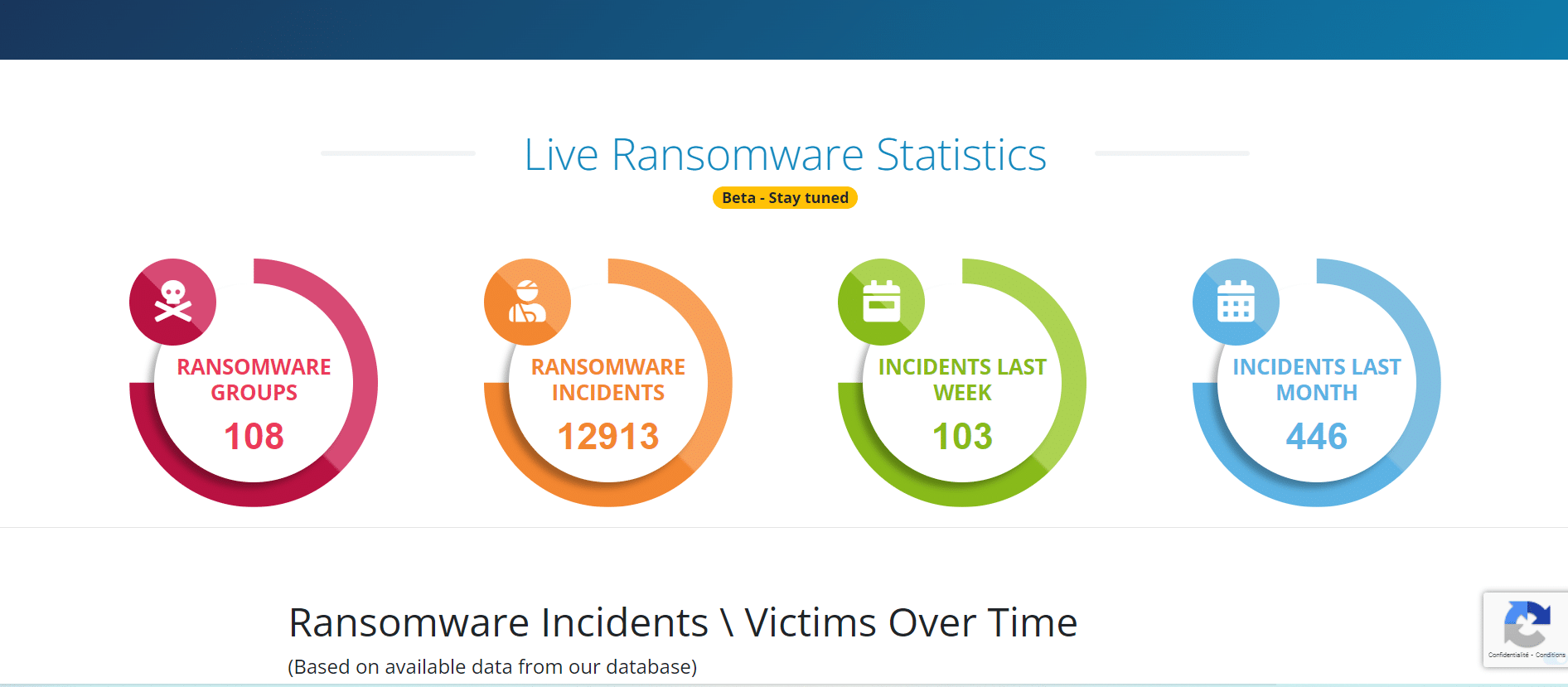

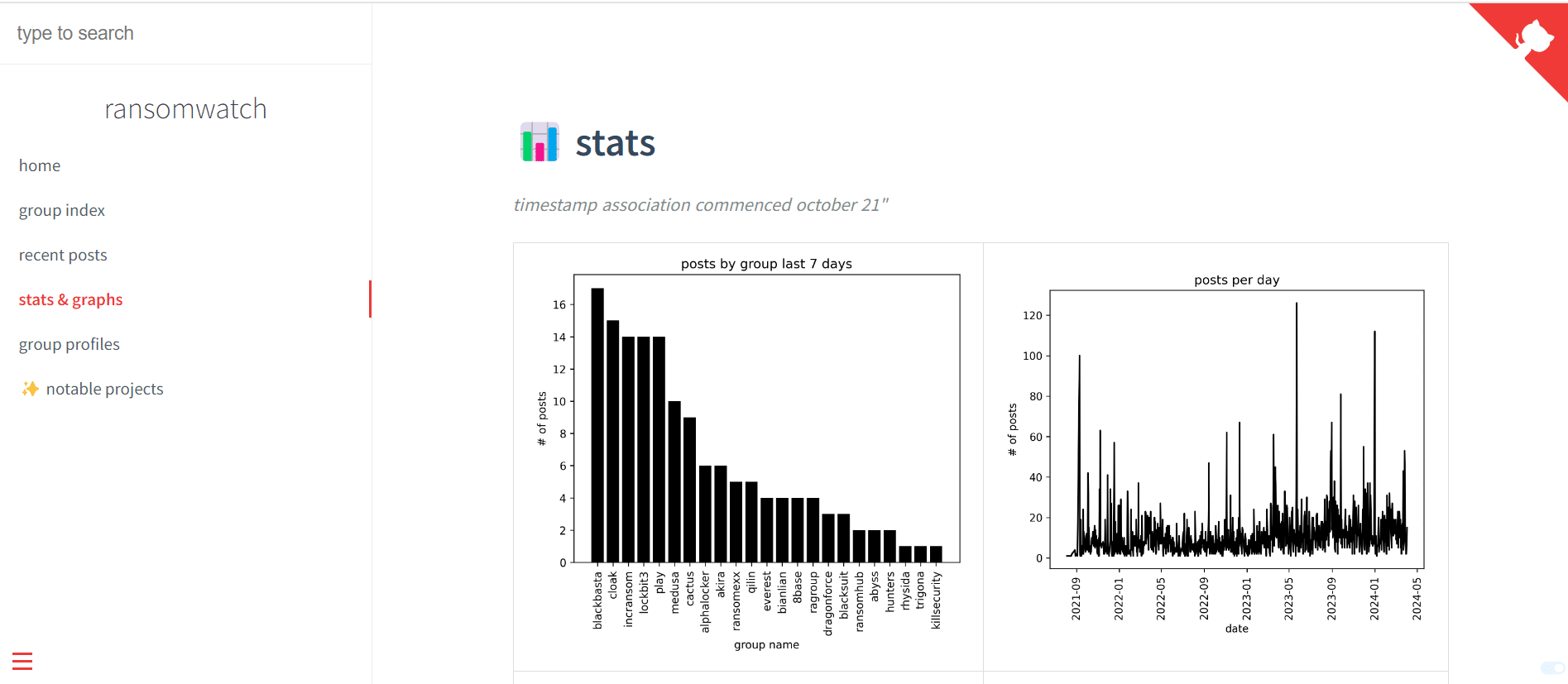

Une partie très intéressante est la section des statistiques, qui nous affiche des données statistiques comme décrit ci-dessus.

Cela comprend également des représentations sous forme de graphes et d’autres formats visuels pour une meilleure visualisation des données.

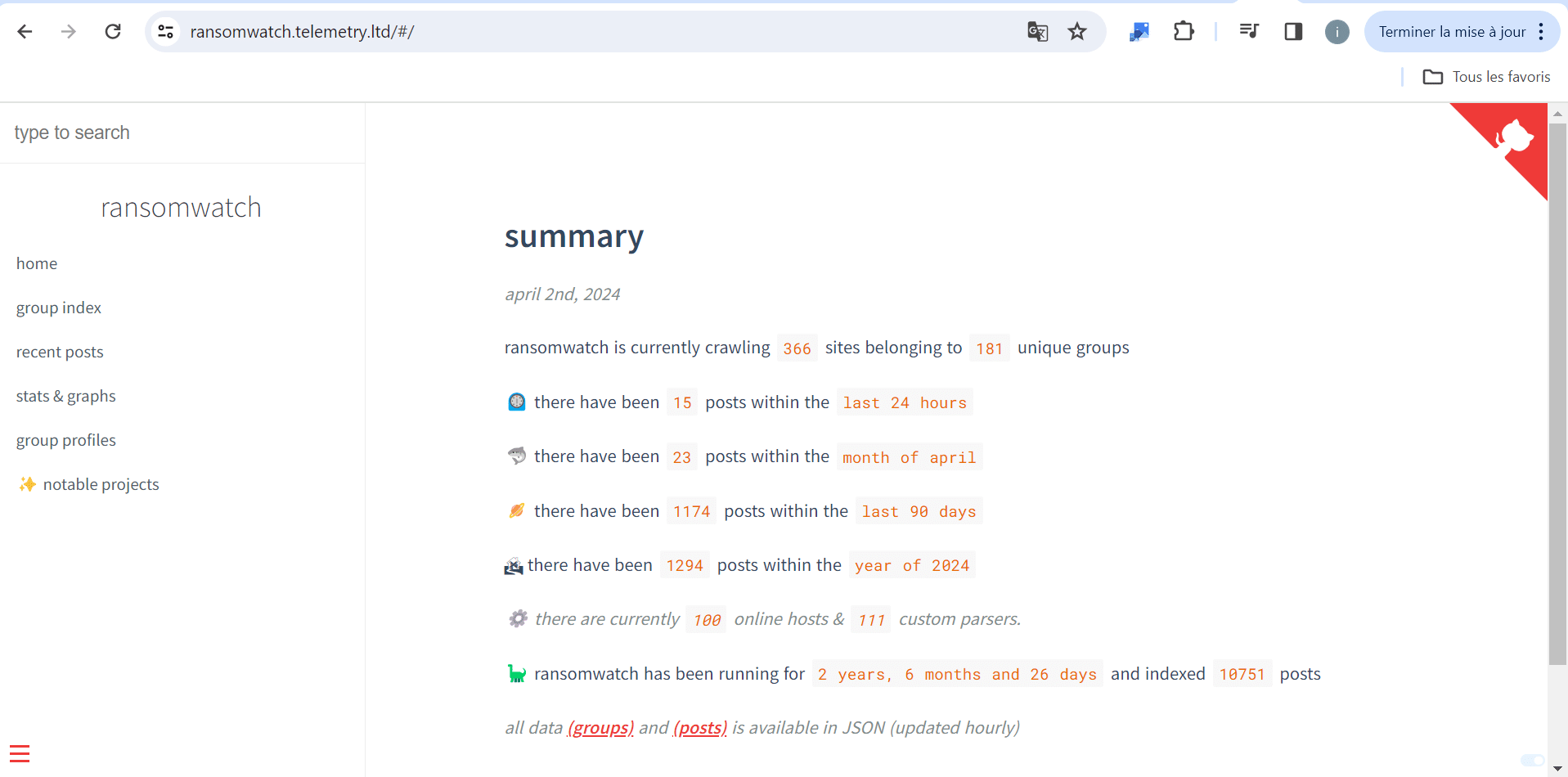

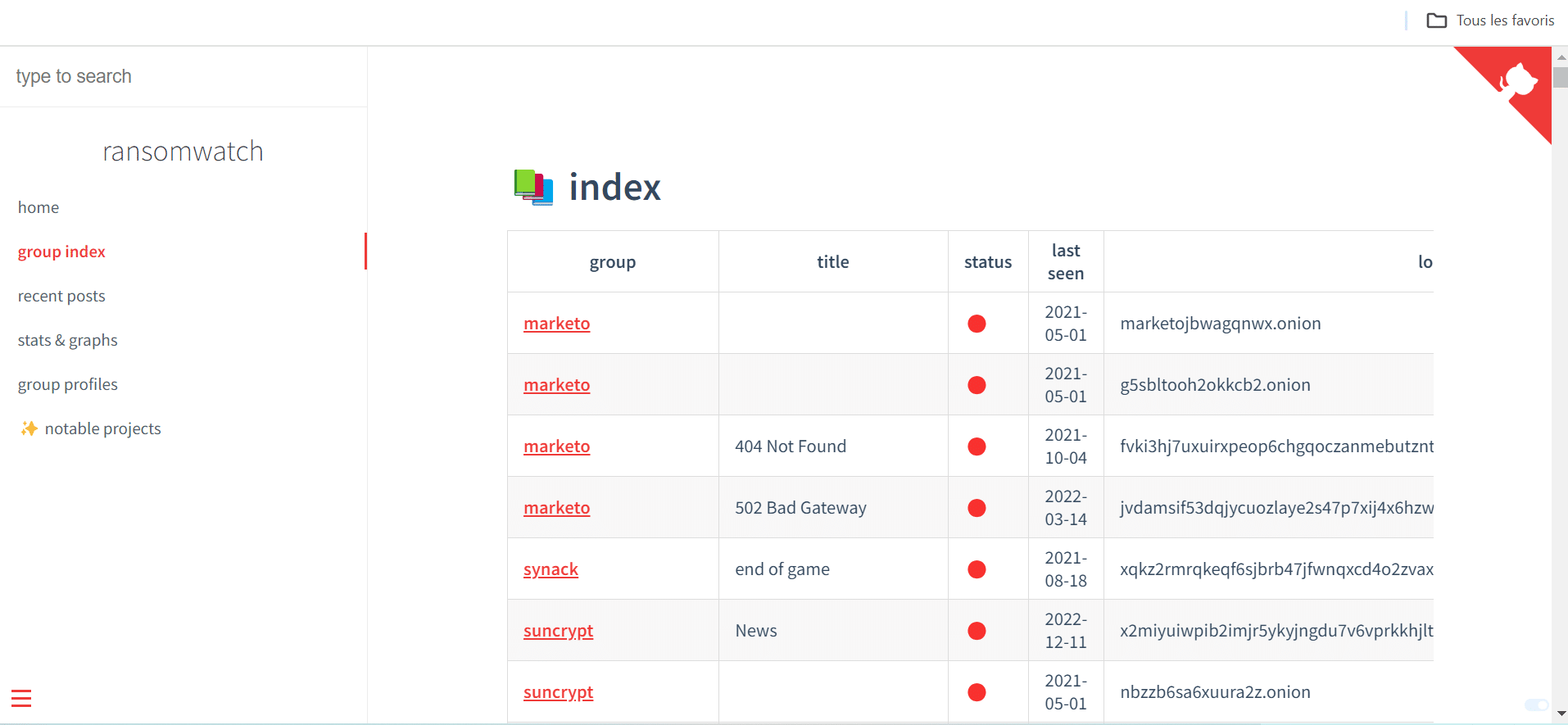

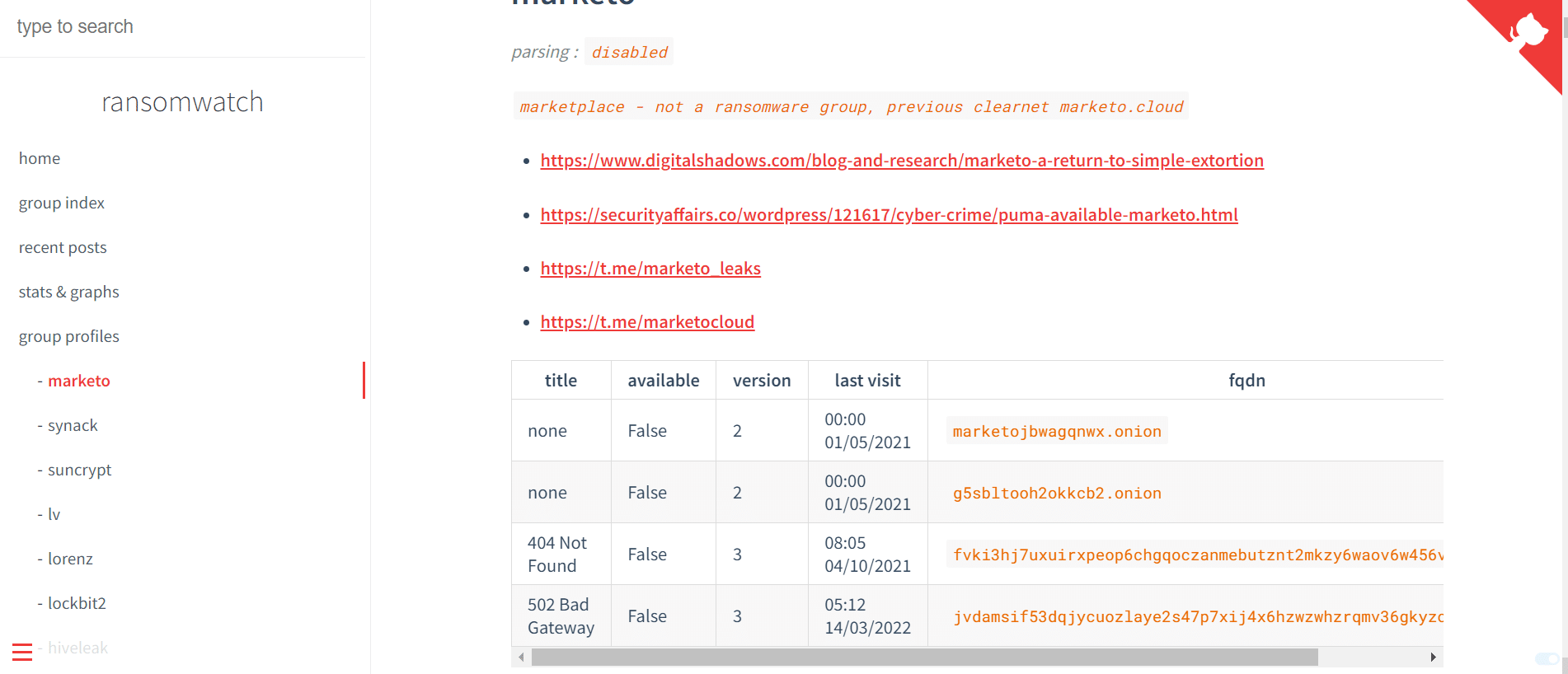

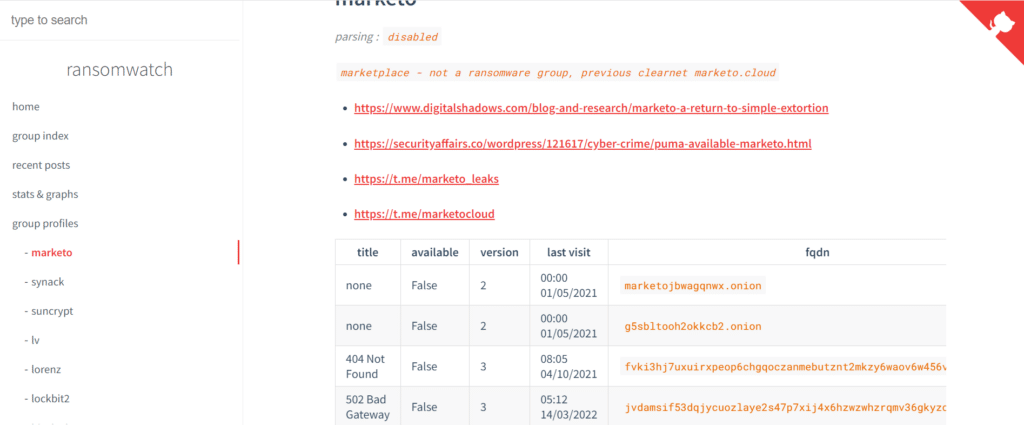

Dans le même ordre d’idées, nous avons également RansomwareWatch, qui est plus complet que le premier outil.

Comme vous pouvez le constater avec l’interface de ce site, il affiche différents types d’activités et d’index.

On peut trouver différents index, c’est-à-dire différentes plateformes de groupe indexées avec toutes les informations nécessaires.

On peut voir les récents posts liés aux ransomwares et aux victimes.

On a quelques statistiques disponibles.

Et quelques profils également.

Formez-vous gratuitement avec Alphorm !

Maîtrisez les compétences clés en IT grâce à nos formations gratuites et accélérez votre carrière dès aujourd'hui. Découvrez des cours variés pour tous les niveaux !

conclusion

En conclusion, la threat intelligence blue teaming offre une approche systématique et proactive pour sécuriser votre organisation contre les cybermenaces. En intégrant des outils comme MISP, Maltego, et diverses stratégies de détection et de réponse, les équipes de blue teaming peuvent améliorer considérablement leur efficacité opérationnelle.

Adopter ces pratiques de threat intelligence blue teaming est essentiel pour maintenir une posture de sécurité robuste face aux menaces en constante évolution.